9 KiB

143,993 - Pentesting IMAP

Aprende a hackear AWS desde cero hasta convertirte en un experto con htARTE (Experto en Red Team AWS de HackTricks)!

Otras formas de apoyar a HackTricks:

- Si deseas ver tu empresa anunciada en HackTricks o descargar HackTricks en PDF Consulta los PLANES DE SUSCRIPCIÓN!

- Obtén la merchandising oficial de PEASS & HackTricks

- Descubre La Familia PEASS, nuestra colección exclusiva de NFTs

- Únete al 💬 grupo de Discord o al grupo de telegram o síguenos en Twitter 🐦 @carlospolopm.

- Comparte tus trucos de hacking enviando PRs a los HackTricks y HackTricks Cloud repositorios de github.

Grupo de Seguridad Try Hard

{% embed url="https://discord.gg/tryhardsecurity" %}

Protocolo de Acceso a Mensajes de Internet

El Protocolo de Acceso a Mensajes de Internet (IMAP) está diseñado con el propósito de permitir a los usuarios acceder a sus mensajes de correo electrónico desde cualquier ubicación, principalmente a través de una conexión a Internet. En esencia, los correos electrónicos se mantienen en un servidor en lugar de ser descargados y almacenados en el dispositivo personal de un individuo. Esto significa que cuando se accede o lee un correo electrónico, se hace directamente desde el servidor. Esta capacidad permite la conveniencia de revisar correos electrónicos desde múltiples dispositivos, asegurando que no se pierda ningún mensaje independientemente del dispositivo utilizado.

Por defecto, el protocolo IMAP funciona en dos puertos:

- Puerto 143 - este es el puerto IMAP no encriptado por defecto

- Puerto 993 - este es el puerto que debes usar si deseas conectarte utilizando IMAP de forma segura

PORT STATE SERVICE REASON

143/tcp open imap syn-ack

Obtención de banner

nc -nv <IP> 143

openssl s_client -connect <IP>:993 -quiet

NTLM Auth - Divulgación de información

Si el servidor admite la autenticación NTLM (Windows) puedes obtener información sensible (versiones):

root@kali: telnet example.com 143

* OK The Microsoft Exchange IMAP4 service is ready.

>> a1 AUTHENTICATE NTLM

+

>> TlRMTVNTUAABAAAAB4IIAAAAAAAAAAAAAAAAAAAAAAA=

+ TlRMTVNTUAACAAAACgAKADgAAAAFgooCBqqVKFrKPCMAAAAAAAAAAEgASABCAAAABgOAJQAAAA9JAEkAUwAwADEAAgAKAEkASQBTADAAMQABAAoASQBJAFMAMAAxAAQACgBJAEkAUwAwADEAAwAKAEkASQBTADAAMQAHAAgAHwMI0VPy1QEAAAAA

O automatizar esto con el plugin nmap imap-ntlm-info.nse

Fuerza bruta IMAP

Sintaxis

Ejemplos de comandos IMAP de aquí:

Login

A1 LOGIN username password

Values can be quoted to enclose spaces and special characters. A " must then be escape with a \

A1 LOGIN "username" "password"

List Folders/Mailboxes

A1 LIST "" *

A1 LIST INBOX *

A1 LIST "Archive" *

Create new Folder/Mailbox

A1 CREATE INBOX.Archive.2012

A1 CREATE "To Read"

Delete Folder/Mailbox

A1 DELETE INBOX.Archive.2012

A1 DELETE "To Read"

Rename Folder/Mailbox

A1 RENAME "INBOX.One" "INBOX.Two"

List Subscribed Mailboxes

A1 LSUB "" *

Status of Mailbox (There are more flags than the ones listed)

A1 STATUS INBOX (MESSAGES UNSEEN RECENT)

Select a mailbox

A1 SELECT INBOX

List messages

A1 FETCH 1:* (FLAGS)

A1 UID FETCH 1:* (FLAGS)

Retrieve Message Content

A1 FETCH 2 body[text]

A1 FETCH 2 all

A1 UID FETCH 102 (UID RFC822.SIZE BODY.PEEK[])

Close Mailbox

A1 CLOSE

Logout

A1 LOGOUT

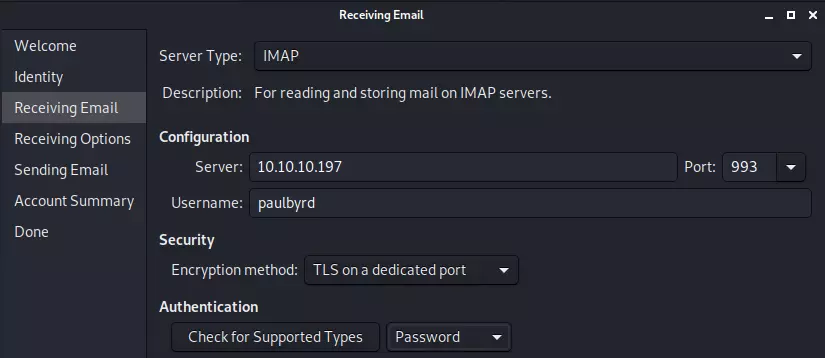

Evolución

apt install evolution

CURL

La navegación básica es posible con CURL, pero la documentación es escasa en detalles, por lo que se recomienda revisar la fuente para obtener detalles precisos.

- Listar buzones de correo (comando imap

LIST "" "*")

curl -k 'imaps://1.2.3.4/' --user user:pass

- Listando mensajes en un buzón de correo (comando IMAP

SELECT INBOXy luegoSEARCH ALL)

curl -k 'imaps://1.2.3.4/INBOX?ALL' --user user:pass

El resultado de esta búsqueda es una lista de índices de mensajes.

También es posible proporcionar términos de búsqueda más complejos. Por ejemplo, buscar borradores con la contraseña en el cuerpo del correo:

curl -k 'imaps://1.2.3.4/Drafts?TEXT password' --user user:pass

Una buena visión general de los términos de búsqueda posibles se encuentra aquí.

- Descargando un mensaje (comando imap

SELECT Borradoresy luegoFETCH 1 BODY[])

curl -k 'imaps://1.2.3.4/Drafts;MAILINDEX=1' --user user:pass

El índice de correos será el mismo índice devuelto por la operación de búsqueda.

También es posible usar UID (identificador único) para acceder a los mensajes, sin embargo es menos conveniente ya que el comando de búsqueda debe ser formateado manualmente. Por ejemplo:

curl -k 'imaps://1.2.3.4/INBOX' -X 'UID SEARCH ALL' --user user:pass

curl -k 'imaps://1.2.3.4/INBOX;UID=1' --user user:pass

También es posible descargar solo partes de un mensaje, por ejemplo, el asunto y el remitente de los primeros 5 mensajes (el -v es necesario para ver el asunto y el remitente):

$ curl -k 'imaps://1.2.3.4/INBOX' -X 'FETCH 1:5 BODY[HEADER.FIELDS (SUBJECT FROM)]' --user user:pass -v 2>&1 | grep '^<'

Aunque probablemente sea más limpio simplemente escribir un pequeño bucle for:

for m in {1..5}; do

echo $m

curl "imap://1.2.3.4/INBOX;MAILINDEX=$m;SECTION=HEADER.FIELDS%20(SUBJECT%20FROM)" --user user:pass

done

Shodan

port:143 CAPABILITYport:993 CAPABILITY

Grupo de Seguridad Try Hard

{% embed url="https://discord.gg/tryhardsecurity" %}

Comandos Automáticos de HackTricks

Protocol_Name: IMAP #Protocol Abbreviation if there is one.

Port_Number: 143,993 #Comma separated if there is more than one.

Protocol_Description: Internet Message Access Protocol #Protocol Abbreviation Spelled out

Entry_1:

Name: Notes

Description: Notes for WHOIS

Note: |

The Internet Message Access Protocol (IMAP) is designed for the purpose of enabling users to access their email messages from any location, primarily through an Internet connection. In essence, emails are retained on a server rather than being downloaded and stored on an individual's personal device. This means that when an email is accessed or read, it is done directly from the server. This capability allows for the convenience of checking emails from multiple devices, ensuring that no messages are missed regardless of the device used.

https://book.hacktricks.xyz/pentesting/pentesting-imap

Entry_2:

Name: Banner Grab

Description: Banner Grab 143

Command: nc -nv {IP} 143

Entry_3:

Name: Secure Banner Grab

Description: Banner Grab 993

Command: openssl s_client -connect {IP}:993 -quiet

Entry_4:

Name: consolesless mfs enumeration

Description: IMAP enumeration without the need to run msfconsole

Note: sourced from https://github.com/carlospolop/legion

Command: msfconsole -q -x 'use auxiliary/scanner/imap/imap_version; set RHOSTS {IP}; set RPORT 143; run; exit'

Aprende hacking en AWS de cero a héroe con htARTE (Experto en Red Team de AWS de HackTricks)!

Otras formas de apoyar a HackTricks:

- Si quieres ver tu empresa anunciada en HackTricks o descargar HackTricks en PDF Consulta los PLANES DE SUSCRIPCIÓN!

- Obtén el swag oficial de PEASS & HackTricks

- Descubre La Familia PEASS, nuestra colección exclusiva de NFTs

- Únete al 💬 grupo de Discord o al grupo de telegram o síguenos en Twitter 🐦 @carlospolopm.

- Comparte tus trucos de hacking enviando PRs a los HackTricks y HackTricks Cloud repositorios de github.