10 KiB

AWSハッキングをゼロからヒーローまで学ぶには htARTE (HackTricks AWS Red Team Expert)をチェックしてください!

HackTricksをサポートする他の方法:

- HackTricksにあなたの会社を広告掲載したい場合やHackTricksをPDFでダウンロードしたい場合は、サブスクリプションプランをチェックしてください。

- 公式PEASS & HackTricksグッズを入手する

- The PEASS Familyを発見し、独占的なNFTsのコレクションをチェックする

- 💬 Discordグループやtelegramグループに参加するか、Twitter 🐦 @carlospolopmをフォローする。

- HackTricksとHackTricks CloudのgithubリポジトリにPRを提出して、あなたのハッキングのコツを共有する。

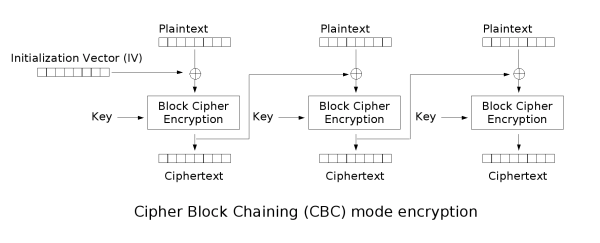

CBC - Cipher Block Chaining

CBCモードでは、前の暗号化されたブロックがIVとして使用され、次のブロックとXORされます:

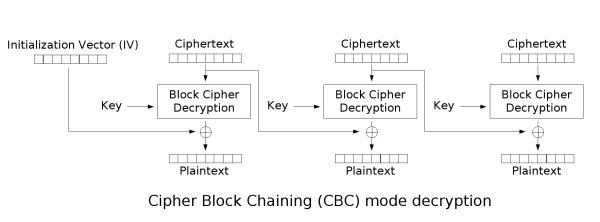

CBCを復号するには、逆の操作が行われます:

暗号化キーとIVの使用が必要であることに注意してください。

メッセージパディング

暗号化は固定サイズのブロックで行われるため、通常、最後のブロックを完成させるためにパディングが必要です。

通常はPKCS7が使用され、ブロックを完成させるために必要なバイト数を繰り返すパディングが生成されます。例えば、最後のブロックが3バイト不足している場合、パディングは\x03\x03\x03になります。

8バイト長の2ブロックの例をもっと見てみましょう:

| byte #0 | byte #1 | byte #2 | byte #3 | byte #4 | byte #5 | byte #6 | byte #7 | byte #0 | byte #1 | byte #2 | byte #3 | byte #4 | byte #5 | byte #6 | byte #7 |

|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|

| P | A | S | S | W | O | R | D | 1 | 2 | 3 | 4 | 5 | 6 | 0x02 | 0x02 |

| P | A | S | S | W | O | R | D | 1 | 2 | 3 | 4 | 5 | 0x03 | 0x03 | 0x03 |

| P | A | S | S | W | O | R | D | 1 | 2 | 3 | 0x05 | 0x05 | 0x05 | 0x05 | 0x05 |

| P | A | S | S | W | O | R | D | 0x08 | 0x08 | 0x08 | 0x08 | 0x08 | 0x08 | 0x08 | 0x08 |

最後の例では、最後のブロックがいっぱいだったので、パディングのみで別のブロックが生成されたことに注意してください。

Padding Oracle

アプリケーションが暗号化されたデータを復号するとき、まずデータを復号し、次にパディングを削除します。パディングのクリーンアップ中に、無効なパディングが検出可能な挙動を引き起こす場合、パディングオラクルの脆弱性があります。検出可能な挙動には、エラー、結果の欠如、または応答の遅延が含まれます。

この挙動を検出した場合、暗号化されたデータを復号することができ、さらに任意のクリアテキストを暗号化することもできます。

どのように悪用するか

この種の脆弱性を悪用するには、https://github.com/AonCyberLabs/PadBusterを使用するか、単に

sudo apt-get install padbuster

サイトのクッキーが脆弱かどうかをテストするために、次の方法を試すことができます:

perl ./padBuster.pl http://10.10.10.10/index.php "RVJDQrwUdTRWJUVUeBKkEA==" 8 -encoding 0 -cookies "login=RVJDQrwUdTRWJUVUeBKkEA=="

エンコーディング0 は base64 が使用されていることを意味します(他にも利用可能なものがあります。ヘルプメニューを確認してください)。

また、この脆弱性を悪用して新しいデータを暗号化することもできます。例えば、クッキーの内容が "user=MyUsername" だった場合、それを "_user=administrator_" に変更してアプリケーション内で権限を昇格させることができます。paduster を使用して -plaintext パラメータを指定することでこれを行うこともできます:

perl ./padBuster.pl http://10.10.10.10/index.php "RVJDQrwUdTRWJUVUeBKkEA==" 8 -encoding 0 -cookies "login=RVJDQrwUdTRWJUVUeBKkEA==" -plaintext "user=administrator"

サイトが脆弱である場合、padbusterは自動的にパディングエラーが発生するタイミングを見つけようとしますが、-error パラメータを使用してエラーメッセージを指定することもできます。

perl ./padBuster.pl http://10.10.10.10/index.php "" 8 -encoding 0 -cookies "hcon=RVJDQrwUdTRWJUVUeBKkEA==" -error "Invalid padding"

理論

要約すると、異なるパディングを作成するために使用できる正しい値を推測することから、暗号化されたデータの復号化を開始できます。次に、パディングオラクル攻撃は、1、2、3などのパディングを作成する正しい値が何かを推測しながら、最後から始めるバイトを復号化し始めます。

2ブロックにわたって配置された暗号化されたテキストがあると想像してください。これは、E0からE15までのバイトで構成されています。

最後のブロック(E8からE15)を復号化するために、全ブロックが「ブロック暗号復号」を通過し、中間バイトI0からI15を生成します。

最終的に、各中間バイトは前の暗号化されたバイト(E0からE7)とXORされます。したがって:

C15 = D(E15) ^ E7 = I15 ^ E7C14 = I14 ^ E6C13 = I13 ^ E5C12 = I12 ^ E4- ...

今、E7を変更してC15が0x01になるまで修正することが可能です。これも正しいパディングになります。したがって、この場合:\x01 = I15 ^ E'7

E'7を見つけることで、I15を計算することが可能です:I15 = 0x01 ^ E'7

これにより、C15を計算することができます:C15 = E7 ^ I15 = E7 ^ \x01 ^ E'7

C15を知っていると、今度は\x02\x02のパディングをブルートフォースすることでC14を計算することが可能です。

このBFは、0x02の値を持つE''15を計算できるため、前のものと同じくらい複雑です:E''7 = \x02 ^ I15。したがって、C14が0x02に等しい E'14を見つけるだけで済みます。

その後、C14を復号化するために同じ手順を実行します:C14 = E6 ^ I14 = E6 ^ \x02 ^ E''6

この連鎖を続けて、暗号化されたテキスト全体を復号化します。

脆弱性の検出

アカウントを登録し、このアカウントでログインします。

もし何度ログインしても常に同じクッキーを受け取る場合、アプリケーションに何か問題がある可能性が高いです。ログインするたびにクッキーはユニークであるべきです。クッキーが常に同じ場合、おそらく常に有効であり、無効にする方法はありません。

今、クッキーを変更してみると、アプリケーションからエラーが返されることがわかります。

しかし、パディングをブルートフォースする(例えばpadbusterを使用)と、別のユーザーのための有効な別のクッキーを取得することができます。このシナリオは、padbusterに対して高い確率で脆弱であると考えられます。

参考文献

htARTE (HackTricks AWS Red Team Expert)で ゼロからヒーローまでAWSハッキングを学ぶ!

HackTricksをサポートする他の方法:

- HackTricksにあなたの会社を広告したい、またはHackTricksをPDFでダウンロードしたい場合は、サブスクリプションプランをチェックしてください!

- 公式PEASS & HackTricksグッズを手に入れましょう。

- The PEASS Familyを発見し、独占的なNFTsのコレクションをチェックしてください。

- 💬 Discordグループやテレグラムグループに参加するか、Twitter 🐦 @carlospolopmでフォローしてください。

- HackTricksとHackTricks CloudのgithubリポジトリにPRを提出して、あなたのハッキングのコツを共有してください。