7.8 KiB

填充 Oracle

从零开始学习 AWS 黑客技术,成为专家 htARTE(HackTricks AWS 红队专家)!

支持 HackTricks 的其他方式:

- 如果您想看到您的公司在 HackTricks 中做广告或下载 PDF 版本的 HackTricks,请查看订阅计划!

- 获取官方 PEASS & HackTricks 商品

- 探索PEASS 家族,我们独家NFT收藏品

- 加入 💬 Discord 群组 或 电报群组 或在 Twitter 🐦 @hacktricks_live** 上关注我们**。

- 通过向 HackTricks 和 HackTricks Cloud github 仓库提交 PR 来分享您的黑客技巧。

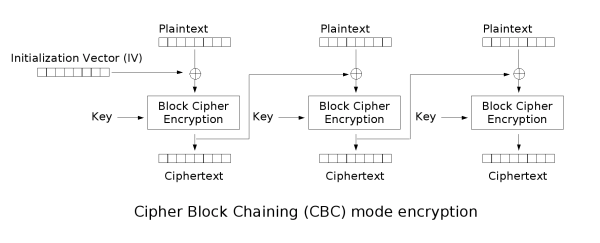

CBC - 密码块链接

在 CBC 模式中,前一个加密块被用作 IV 与下一个块进行 XOR 运算:

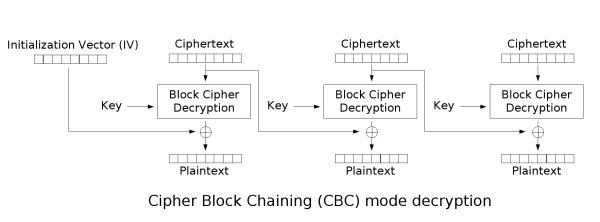

要解密 CBC,需要执行相反的操作:

需要使用加密密钥和IV来解密 CBC。

消息填充

由于加密是以固定大小的块进行的,通常需要在最后一个块中进行填充以完成其长度。

通常使用 PKCS7,它生成一个填充,重复所需的字节数以完成块。例如,如果最后一个块缺少 3 个字节,填充将是 \x03\x03\x03。

让我们看看一个长度为 8 字节的 2 个块的更多示例:

| byte #0 | byte #1 | byte #2 | byte #3 | byte #4 | byte #5 | byte #6 | byte #7 | byte #0 | byte #1 | byte #2 | byte #3 | byte #4 | byte #5 | byte #6 | byte #7 |

|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|

| P | A | S | S | W | O | R | D | 1 | 2 | 3 | 4 | 5 | 6 | 0x02 | 0x02 |

| P | A | S | S | W | O | R | D | 1 | 2 | 3 | 4 | 5 | 0x03 | 0x03 | 0x03 |

| P | A | S | S | W | O | R | D | 1 | 2 | 3 | 0x05 | 0x05 | 0x05 | 0x05 | 0x05 |

| P | A | S | S | W | O | R | D | 0x08 | 0x08 | 0x08 | 0x08 | 0x08 | 0x08 | 0x08 | 0x08 |

请注意,在最后一个示例中,最后一个块已满,因此另一个仅包含填充的块被生成。

填充 Oracle

当应用程序解密加密数据时,它将首先解密数据;然后将删除填充。在清除填充时,如果无效的填充触发可检测的行为,则存在填充 Oracle 漏洞。可检测的行为可以是错误、缺少结果或响应较慢。

如果检测到这种行为,您可以解密加密数据甚至加密任何明文。

如何利用

您可以使用 https://github.com/AonCyberLabs/PadBuster 来利用这种漏洞,或者只需执行

sudo apt-get install padbuster

为了测试一个网站的 cookie 是否存在漏洞,你可以尝试:

perl ./padBuster.pl http://10.10.10.10/index.php "RVJDQrwUdTRWJUVUeBKkEA==" 8 -encoding 0 -cookies "login=RVJDQrwUdTRWJUVUeBKkEA=="

编码 0 意味着使用 base64(但其他选项也可用,请查看帮助菜单)。

您还可以滥用此漏洞来加密新数据。例如,假设 cookie 的内容是 "user=MyUsername**",然后您可以将其更改为 "_user=administrator_" 并在应用程序内提升权限。您也可以使用 paduster 并指定 -plaintext** 参数来执行此操作:

perl ./padBuster.pl http://10.10.10.10/index.php "RVJDQrwUdTRWJUVUeBKkEA==" 8 -encoding 0 -cookies "login=RVJDQrwUdTRWJUVUeBKkEA==" -plaintext "user=administrator"

如果网站存在漏洞,padbuster将自动尝试找到填充错误发生的位置,但您也可以使用**-error**参数指定错误消息。

perl ./padBuster.pl http://10.10.10.10/index.php "" 8 -encoding 0 -cookies "hcon=RVJDQrwUdTRWJUVUeBKkEA==" -error "Invalid padding"

理论

总结一下,您可以通过猜测可以用来创建所有不同填充的正确值来开始解密加密数据。然后,填充预言攻击将从末尾开始解密字节,猜测哪个值将是创建填充为1、2、3等的正确值。

假设您有一些加密文本,占据了由E0到E15字节组成的2个块。

为了解密最后一个块(E8到E15),整个块通过“块密码解密”生成中间字节I0到I15。

最后,每个中间字节都与先前加密的字节(E0到E7)进行XOR运算。因此:

C15 = D(E15) ^ E7 = I15 ^ E7C14 = I14 ^ E6C13 = I13 ^ E5C12 = I12 ^ E4- ...

现在,可以修改E7直到C15为0x01,这也将是一个正确的填充。因此,在这种情况下:\x01 = I15 ^ E'7

因此,找到E'7,就可以计算I15:I15 = 0x01 ^ E'7

这使我们能够计算C15:C15 = E7 ^ I15 = E7 ^ \x01 ^ E'7

知道C15,现在可以计算C14,但这次是通过暴力破解填充\x02\x02。

这个BF与前一个一样复杂,因为可以计算出值为0x02的E''15:E''7 = \x02 ^ I15,所以只需要找到生成**C14等于0x02的E'14。

然后,执行相同的步骤来解密C14:C14 = E6 ^ I14 = E6 ^ \x02 ^ E''6**

按照这个链条解密整个加密文本。

漏洞的检测

注册一个帐户并使用该帐户登录。

如果您多次登录并始终获得相同的cookie,则应用程序可能存在问题。每次登录时发送回的cookie应该是唯一的。如果cookie始终是相同的,那么它可能始终有效,无法使其失效。

现在,如果您尝试修改cookie,您会看到应用程序返回一个错误。

但是,如果您使用填充预言(例如使用padbuster)进行BF,您可以获得另一个适用于不同用户的有效cookie。这种情况很可能容易受到填充预言攻击的影响。

参考资料

从零开始学习AWS黑客技术,成为专家 htARTE(HackTricks AWS Red Team Expert)!

支持HackTricks的其他方式:

- 如果您想在HackTricks中看到您的公司广告或下载PDF版HackTricks,请查看订阅计划!

- 获取官方PEASS & HackTricks周边产品

- 发现PEASS家族,我们独家NFT的收藏品

- 加入 💬 Discord群 或 电报群 或在Twitter 🐦 @hacktricks_live上关注我们。

- 通过向HackTricks和HackTricks Cloud github仓库提交PR来分享您的黑客技巧。