16 KiB

53 - Pentesting DNS

Aprenda hacking AWS do zero ao herói com htARTE (HackTricks AWS Red Team Expert)!

Outras maneiras de apoiar o HackTricks:

- Se você quiser ver sua empresa anunciada no HackTricks ou baixar o HackTricks em PDF Confira os PLANOS DE ASSINATURA!

- Adquira o swag oficial PEASS & HackTricks

- Descubra A Família PEASS, nossa coleção exclusiva de NFTs

- Junte-se ao 💬 grupo Discord ou ao grupo telegram ou siga-me no Twitter 🐦 @carlospolopm.

- Compartilhe seus truques de hacking enviando PRs para os HackTricks e HackTricks Cloud repositórios do github.

Configuração instantaneamente disponível para avaliação de vulnerabilidades e teste de penetração. Execute um pentest completo de qualquer lugar com mais de 20 ferramentas e recursos que vão desde reconhecimento até relatórios. Não substituímos pentesters - desenvolvemos ferramentas personalizadas, módulos de detecção e exploração para dar a eles mais tempo para aprofundar, abrir shells e se divertir.

{% embed url="https://pentest-tools.com/" %}

Informações Básicas

O Sistema de Nomes de Domínio (DNS) é a lista telefônica da Internet. Os humanos acessam informações online por meio de nomes de domínio, como nytimes.com ou espn.com. Os navegadores da web interagem por meio de endereços de Protocolo de Internet (IP). O DNS traduz nomes de domínio em endereços IP para que os navegadores possam carregar recursos da Internet.

De aqui.

Porta padrão: 53

PORT STATE SERVICE REASON

53/tcp open domain Microsoft DNS 6.1.7601 (1DB15D39) (Windows Server 2008 R2 SP1)

5353/udp open zeroconf udp-response

53/udp open domain Microsoft DNS 6.1.7601 (1DB15D39) (Windows Server 2008 R2 SP1)

Diferentes Servidores DNS

-

Servidor Raiz DNS

-

A responsabilidade pelos domínios de nível superior (TLDs) é mantida pelos servidores raiz DNS. Esses servidores são consultados apenas se o servidor de nomes não responder, atuando como uma interface central entre os usuários e o conteúdo da Internet, vinculando domínios e endereços IP. A Corporação da Internet para Atribuição de Nomes e Números (ICANN) coordena a operação desses servidores, dos quais existem 13 globalmente.

-

Servidor de Nomes Autoritativo

-

A autoridade sobre uma zona específica é mantida pelos servidores de nomes autoritativos, que fornecem respostas vinculativas a consultas dentro de sua área de responsabilidade. Caso esses servidores não consigam responder a uma consulta, o servidor de nomes raiz assume então a responsabilidade.

-

Servidor de Nomes Não Autoritativo

-

Os servidores de nomes não autoritativos não possuem responsabilidade por uma zona DNS específica. Em vez disso, eles adquirem informações sobre zonas DNS por meio de consultas recursivas ou iterativas.

-

Servidor DNS de Cache

-

As informações de outros servidores de nomes são armazenadas em cache por um período predeterminado pelos servidores DNS de cache, sendo a duração desse armazenamento definida pelo servidor de nomes autoritativo.

-

Servidor de Encaminhamento

-

Os servidores de encaminhamento desempenham uma função singular: o encaminhamento de consultas DNS para outro servidor.

-

Resolvedor

-

Realizando a resolução de nomes localmente no computador ou roteador, os resolvedores não são considerados servidores DNS autoritativos.

Enumeração

Obtenção de Banner

O DNS não possui um "banner" para obter. O equivalente mais próximo é uma consulta mágica para version.bind. CHAOS TXT, que funcionará na maioria dos servidores de nomes BIND.

Você pode realizar essa consulta usando dig:

dig version.bind CHAOS TXT @DNS

Se isso não funcionar, você pode usar técnicas de fingerprinting para determinar a versão do servidor remoto -- a ferramenta fpdns é uma opção para isso, mas existem outras.

Você também pode obter o banner com um script do nmap:

--script dns-nsid

Qualquer registro

O registro ANY solicitará ao servidor DNS que retorne todas as entradas disponíveis que ele está disposto a divulgar.

dig any victim.com @<DNS_IP>

Transferência de Zona

Este procedimento é abreviado como Transferência de Zona Completa Assíncrona (AXFR).

dig axfr @<DNS_IP> #Try zone transfer without domain

dig axfr @<DNS_IP> <DOMAIN> #Try zone transfer guessing the domain

fierce --domain <DOMAIN> --dns-servers <DNS_IP> #Will try toperform a zone transfer against every authoritative name server and if this doesn'twork, will launch a dictionary attack

Mais informações

dig ANY @<DNS_IP> <DOMAIN> #Any information

dig A @<DNS_IP> <DOMAIN> #Regular DNS request

dig AAAA @<DNS_IP> <DOMAIN> #IPv6 DNS request

dig TXT @<DNS_IP> <DOMAIN> #Information

dig MX @<DNS_IP> <DOMAIN> #Emails related

dig NS @<DNS_IP> <DOMAIN> #DNS that resolves that name

dig -x 192.168.0.2 @<DNS_IP> #Reverse lookup

dig -x 2a00:1450:400c:c06::93 @<DNS_IP> #reverse IPv6 lookup

#Use [-p PORT] or -6 (to use ivp6 address of dns)

Automação

for sub in $(cat <WORDLIST>);do dig $sub.<DOMAIN> @<DNS_IP> | grep -v ';\|SOA' | sed -r '/^\s*$/d' | grep $sub | tee -a subdomains.txt;done

dnsenum --dnsserver <DNS_IP> --enum -p 0 -s 0 -o subdomains.txt -f <WORDLIST> <DOMAIN>

Usando nslookup

nslookup

> SERVER <IP_DNS> #Select dns server

> 127.0.0.1 #Reverse lookup of 127.0.0.1, maybe...

> <IP_MACHINE> #Reverse lookup of a machine, maybe...

Módulos úteis do metasploit

auxiliary/gather/enum_dns #Perform enumeration actions

Scripts nmap úteis

#Perform enumeration actions

nmap -n --script "(default and *dns*) or fcrdns or dns-srv-enum or dns-random-txid or dns-random-srcport" <IP>

DNS - Reverse BF

DNS - Força Bruta Reversa

dnsrecon -r 127.0.0.0/24 -n <IP_DNS> #DNS reverse of all of the addresses

dnsrecon -r 127.0.1.0/24 -n <IP_DNS> #DNS reverse of all of the addresses

dnsrecon -r <IP_DNS>/24 -n <IP_DNS> #DNS reverse of all of the addresses

dnsrecon -d active.htb -a -n <IP_DNS> #Zone transfer

{% hint style="info" %} Se conseguir encontrar subdomínios que resolvem para endereços IP internos, deve tentar realizar um reverse dns BF para os NSs do domínio solicitando essa faixa de IP. {% endhint %}

Outra ferramenta para fazer isso: https://github.com/amine7536/reverse-scan

Pode consultar faixas de IP reversas em https://bgp.he.net/net/205.166.76.0/24#_dns (esta ferramenta também é útil com BGP).

DNS - Subdomínios BF

dnsenum --dnsserver <IP_DNS> --enum -p 0 -s 0 -o subdomains.txt -f subdomains-1000.txt <DOMAIN>

dnsrecon -D subdomains-1000.txt -d <DOMAIN> -n <IP_DNS>

dnscan -d <domain> -r -w subdomains-1000.txt #Bruteforce subdomains in recursive way, https://github.com/rbsec/dnscan

Servidores Active Directory

dig -t _gc._tcp.lab.domain.com

dig -t _ldap._tcp.lab.domain.com

dig -t _kerberos._tcp.lab.domain.com

dig -t _kpasswd._tcp.lab.domain.com

nslookup -type=srv _kerberos._tcp.<CLIENT_DOMAIN>

nslookup -type=srv _kerberos._tcp.domain.com

nmap --script dns-srv-enum --script-args "dns-srv-enum.domain='domain.com'"

DNSSec

#Query paypal subdomains to ns3.isc-sns.info

nmap -sSU -p53 --script dns-nsec-enum --script-args dns-nsec-enum.domains=paypal.com ns3.isc-sns.info

IPv6

Forçar a entrada usando solicitações "AAAA" para reunir os endereços IPv6 dos subdomínios.

dnsdict6 -s -t <domain>

Realizar força bruta no DNS reverso usando endereços IPv6

dnsrevenum6 pri.authdns.ripe.net 2001:67c:2e8::/48 #Will use the dns pri.authdns.ripe.net

DNS Recursion DDoS

Se o DNS recursion estiver habilitado, um atacante poderia falsificar a origem no pacote UDP para fazer com que o DNS envie a resposta para o servidor da vítima. Um atacante poderia abusar dos tipos de registros ANY ou DNSSEC pois eles costumam ter respostas maiores.

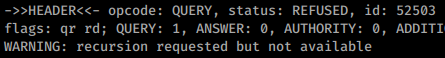

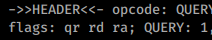

A maneira de verificar se um DNS suporta recursão é consultar um nome de domínio e verificar se a flag "ra" (recursão disponível) está na resposta:

dig google.com A @<IP>

Não disponível:

Disponível:

Configuração instantaneamente disponível para avaliação de vulnerabilidades e teste de penetração. Execute um pentest completo de qualquer lugar com mais de 20 ferramentas e recursos que vão desde a reconstrução até a geração de relatórios. Não substituímos pentesters - desenvolvemos ferramentas personalizadas, módulos de detecção e exploração para dar a eles mais tempo para aprofundar, abrir shells e se divertir.

{% embed url="https://pentest-tools.com/" %}

Envio de e-mail para conta inexistente

Através da análise de uma notificação de não entrega (NDN) acionada por um e-mail enviado para um endereço inválido dentro de um domínio-alvo, detalhes valiosos da rede interna são frequentemente divulgados.

O relatório de não entrega fornecido inclui informações como:

- O servidor gerador foi identificado como

server.example.com. - Um aviso de falha para

user@example.comcom o código de erro#550 5.1.1 RESOLVER.ADR.RecipNotFound; not foundfoi retornado. - Endereços IP internos e nomes de host foram divulgados nos cabeçalhos da mensagem original.

The original message headers were modified for anonymity and now present randomized data:

Generating server: server.example.com

user@example.com

#550 5.1.1 RESOLVER.ADR.RecipNotFound; not found ##

Original message headers:

Received: from MAILSERVER01.domain.example.com (192.168.1.1) by

mailserver02.domain.example.com (192.168.2.2) with Microsoft SMTP Server (TLS)

id 14.3.174.1; Mon, 25 May 2015 14:52:22 -0700

Received: from filter.example.com (203.0.113.1) by

MAILSERVER01.domain.example.com (192.168.1.1) with Microsoft SMTP Server (TLS)

id 14.3.174.1; Mon, 25 May 2015 14:51:22 -0700

X-ASG-Debug-ID: 1432576343-0614671716190e0d0001-zOQ9WJ

Received: from gateway.domainhost.com (gateway.domainhost.com [198.51.100.37]) by

filter.example.com with ESMTP id xVNPkwaqGgdyH5Ag for user@example.com; Mon,

25 May 2015 14:52:13 -0700 (PDT)

X-Envelope-From: sender@anotherdomain.org

X-Apparent-Source-IP: 198.51.100.37

Arquivos de configuração

host.conf

/etc/resolv.conf

/etc/bind/named.conf

/etc/bind/named.conf.local

/etc/bind/named.conf.options

/etc/bind/named.conf.log

/etc/bind/*

Configurações perigosas ao configurar um servidor Bind:

| Opção | Descrição |

|---|---|

allow-query |

Define quais hosts têm permissão para enviar solicitações ao servidor DNS. |

allow-recursion |

Define quais hosts têm permissão para enviar solicitações recursivas ao servidor DNS. |

allow-transfer |

Define quais hosts têm permissão para receber transferências de zona do servidor DNS. |

zone-statistics |

Coleta dados estatísticos das zonas. |

Referências

- https://www.myrasecurity.com/en/knowledge-hub/dns/

- Livro: Network Security Assessment 3rd edition

Protocol_Name: DNS #Protocol Abbreviation if there is one.

Port_Number: 53 #Comma separated if there is more than one.

Protocol_Description: Domain Name Service #Protocol Abbreviation Spelled out

Entry_1:

Name: Notes

Description: Notes for DNS

Note: |

#These are the commands I run every time I see an open DNS port

dnsrecon -r 127.0.0.0/24 -n {IP} -d {Domain_Name}

dnsrecon -r 127.0.1.0/24 -n {IP} -d {Domain_Name}

dnsrecon -r {Network}{CIDR} -n {IP} -d {Domain_Name}

dig axfr @{IP}

dig axfr {Domain_Name} @{IP}

nslookup

SERVER {IP}

127.0.0.1

{IP}

Domain_Name

exit

https://book.hacktricks.xyz/pentesting/pentesting-dns

Entry_2:

Name: Banner Grab

Description: Grab DNS Banner

Command: dig version.bind CHAOS TXT @DNS

Entry_3:

Name: Nmap Vuln Scan

Description: Scan for Vulnerabilities with Nmap

Command: nmap -n --script "(default and *dns*) or fcrdns or dns-srv-enum or dns-random-txid or dns-random-srcport" {IP}

Entry_4:

Name: Zone Transfer

Description: Three attempts at forcing a zone transfer

Command: dig axfr @{IP} && dix axfr @{IP} {Domain_Name} && fierce --dns-servers {IP} --domain {Domain_Name}

Entry_5:

Name: Active Directory

Description: Eunuerate a DC via DNS

Command: dig -t _gc._{Domain_Name} && dig -t _ldap._{Domain_Name} && dig -t _kerberos._{Domain_Name} && dig -t _kpasswd._{Domain_Name} && nmap --script dns-srv-enum --script-args "dns-srv-enum.domain={Domain_Name}"

Entry_6:

Name: consolesless mfs enumeration

Description: DNS enumeration without the need to run msfconsole

Note: sourced from https://github.com/carlospolop/legion

Command: msfconsole -q -x 'use auxiliary/scanner/dns/dns_amp; set RHOSTS {IP}; set RPORT 53; run; exit' && msfconsole -q -x 'use auxiliary/gather/enum_dns; set RHOSTS {IP}; set RPORT 53; run; exit'

Configuração instantaneamente disponível para avaliação de vulnerabilidades e teste de penetração. Execute um pentest completo de qualquer lugar com mais de 20 ferramentas e recursos que vão desde a reconstrução até a geração de relatórios. Não substituímos os pentesters - desenvolvemos ferramentas personalizadas, módulos de detecção e exploração para dar a eles mais tempo para aprofundar, abrir shells e se divertir.

{% embed url="https://pentest-tools.com/" %}

Aprenda hacking na AWS do zero ao herói com htARTE (HackTricks AWS Red Team Expert)!

Outras maneiras de apoiar o HackTricks:

- Se você deseja ver sua empresa anunciada no HackTricks ou baixar o HackTricks em PDF, verifique os PLANOS DE ASSINATURA!

- Adquira o swag oficial PEASS & HackTricks

- Descubra A Família PEASS, nossa coleção exclusiva de NFTs

- Junte-se ao 💬 grupo Discord ou ao grupo telegram ou siga-me no Twitter 🐦 @carlospolopm.

- Compartilhe seus truques de hacking enviando PRs para os repositórios do HackTricks e HackTricks Cloud.