20 KiB

Configuração do Frida no iOS

☁️ HackTricks Cloud ☁️ -🐦 Twitter 🐦 - 🎙️ Twitch 🎙️ - 🎥 Youtube 🎥

- Você trabalha em uma empresa de segurança cibernética? Você quer ver sua empresa anunciada no HackTricks? ou você quer ter acesso à última versão do PEASS ou baixar o HackTricks em PDF? Verifique os PLANOS DE ASSINATURA!

- Descubra A Família PEASS, nossa coleção exclusiva de NFTs

- Adquira o swag oficial do PEASS & HackTricks

- Junte-se ao 💬 grupo Discord ou ao grupo telegram ou siga-me no Twitter 🐦@carlospolopm.

- Compartilhe seus truques de hacking enviando PRs para o repositório hacktricks e repositório hacktricks-cloud.

Instalando o Frida

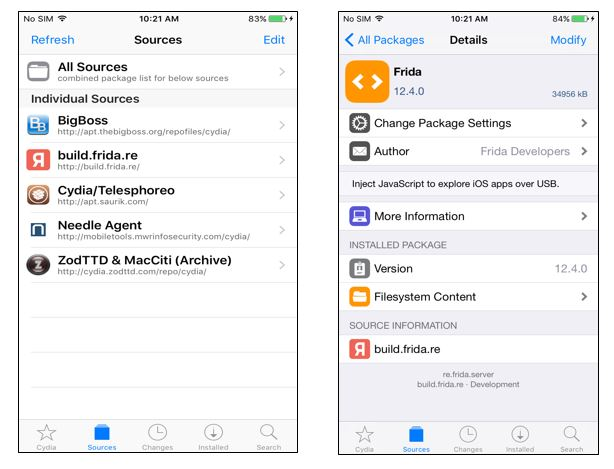

Vá para o aplicativo Cydia/Sileo em seu dispositivo com Jailbreak e adicione o repositório do Frida indo para Gerenciar -> Fontes -> Editar -> Adicionar e insira https://build.frida.re . Isso adicionará uma nova fonte na lista de fontes. Vá para a fonte Frida, agora você deve instalar o pacote Frida.

Se você estiver usando o Corellium, precisará baixar a versão do Frida em https://github.com/frida/frida/releases (frida-gadget-[sua-versão]-ios-universal.dylib.gz) e descompactar e copiar para o local dylib que o Frida solicita, por exemplo: /Users/[seuusuário]/.cache/frida/gadget-ios.dylib

Após a instalação, você pode usar o comando frida-ls-devices em seu PC e verificar se o dispositivo aparece (seu PC precisa ter acesso a ele).

Execute também o comando frida-ps -Uia para verificar os processos em execução no telefone.

Frida sem dispositivo com Jailbreak e sem patch no aplicativo

Confira este post no blog sobre como usar o Frida em dispositivos sem Jailbreak sem patch no aplicativo: https://mrbypass.medium.com/unlocking-potential-exploring-frida-objection-on-non-jailbroken-devices-without-application-ed0367a84f07

Instalação do Cliente Frida

Instale as ferramentas do frida:

pip install frida-tools

pip install frida

Com o servidor Frida instalado e o dispositivo em execução e conectado, verifique se o cliente está funcionando:

frida-ls-devices # List devices

frida-ps -Uia # Get running processes

Rastreamento com Frida

Frida is a dynamic instrumentation toolkit that allows you to inject JavaScript code into running processes. It is commonly used for reverse engineering, debugging, and dynamic analysis of mobile applications. In this section, we will explore how to configure Frida for iOS pentesting.

O Frida é um conjunto de ferramentas de instrumentação dinâmica que permite injetar código JavaScript em processos em execução. É comumente usado para engenharia reversa, depuração e análise dinâmica de aplicativos móveis. Nesta seção, exploraremos como configurar o Frida para pentesting em iOS.

Installation

Instalação

To install Frida on your iOS device, you will need to have a jailbroken device. Once your device is jailbroken, you can install Frida using the following steps:

Para instalar o Frida em seu dispositivo iOS, você precisará ter um dispositivo com jailbreak. Depois de fazer o jailbreak em seu dispositivo, você pode instalar o Frida seguindo as etapas a seguir:

-

Open Cydia and add the Frida repository by going to "Sources" > "Edit" > "Add" and entering the repository URL:

https://build.frida.re. -

Abra o Cydia e adicione o repositório do Frida indo em "Sources" > "Edit" > "Add" e inserindo a URL do repositório:

https://build.frida.re. -

Search for "Frida" in Cydia and install the package named "Frida".

-

Procure por "Frida" no Cydia e instale o pacote chamado "Frida".

-

Once the installation is complete, you can verify that Frida is installed by opening a terminal and running the command

frida --version. -

Após a instalação ser concluída, você pode verificar se o Frida está instalado abrindo um terminal e executando o comando

frida --version.

Configuring Frida Server

Configurando o Frida Server

To use Frida with iOS devices, you will need to configure Frida Server on your device. Follow these steps to configure Frida Server:

Para usar o Frida com dispositivos iOS, você precisará configurar o Frida Server em seu dispositivo. Siga estas etapas para configurar o Frida Server:

-

Download the Frida Server binary for iOS from the Frida releases page:

https://github.com/frida/frida/releases. -

Baixe o binário do Frida Server para iOS na página de lançamentos do Frida:

https://github.com/frida/frida/releases. -

Transfer the Frida Server binary to your iOS device using a tool like scp or any other method you prefer.

-

Transfira o binário do Frida Server para o seu dispositivo iOS usando uma ferramenta como scp ou qualquer outro método de sua preferência.

-

Open a terminal on your iOS device and navigate to the directory where you transferred the Frida Server binary.

-

Abra um terminal em seu dispositivo iOS e navegue até o diretório onde você transferiu o binário do Frida Server.

-

Make the Frida Server binary executable by running the command

chmod +x frida-server. -

Torne o binário do Frida Server executável executando o comando

chmod +x frida-server. -

Start the Frida Server by running the command

./frida-server. -

Inicie o Frida Server executando o comando

./frida-server. -

Once the Frida Server is running, you can verify that it is working by running the command

frida-ps -U. -

Depois que o Frida Server estiver em execução, você pode verificar se ele está funcionando executando o comando

frida-ps -U.

Connecting to the iOS Device

Conectando ao Dispositivo iOS

To connect to your iOS device using Frida, follow these steps:

Para se conectar ao seu dispositivo iOS usando o Frida, siga estas etapas:

-

Make sure your iOS device and your computer are on the same network.

-

Certifique-se de que seu dispositivo iOS e seu computador estejam na mesma rede.

-

Open a terminal on your computer and run the command

frida-ps -Uto list the running processes on your iOS device. -

Abra um terminal em seu computador e execute o comando

frida-ps -Upara listar os processos em execução em seu dispositivo iOS. -

Find the process ID (PID) of the application you want to trace.

-

Encontre o ID do processo (PID) do aplicativo que você deseja rastrear.

-

Run the command

frida -U -l <script.js> -p <PID>to start the Frida trace with the specified script and process ID. -

Execute o comando

frida -U -l <script.js> -p <PID>para iniciar o rastreamento do Frida com o script e o ID do processo especificados. -

The Frida trace will start, and you will see the output in the terminal.

-

O rastreamento do Frida será iniciado e você verá a saída no terminal.

By following these steps, you can configure Frida for iOS pentesting and start tracing applications on your iOS device. Happy hacking!

Seguindo essas etapas, você pode configurar o Frida para pentesting em iOS e começar a rastrear aplicativos em seu dispositivo iOS. Boa sorte nas suas atividades de hacking!

# Functions

## Trace all functions with the word "log" in their name

frida-trace -U <program> -i "*log*"

frida-trace -U <program> -i "*log*" | swift demangle # Demangle names

# Objective-C

## Trace all methods of all classes

frida-trace -U <program> -m "*[* *]"

## Trace all methods with the word "authentication" from classes that start with "NE"

frida-trace -U <program> -m "*[NE* *authentication*]"

# Plug-In

## To hook a plugin that is momentarely executed prepare Frida indicating the ID of the Plugin binary

frida-trace -U -W <if-plugin-bin> -m '*[* *]'

Obter todas as classes e métodos

- Auto completar: Basta executar

frida -U <programa>

- Obter todas as classes disponíveis (filtrar por string)

{% code title="/tmp/script.js" %}

// frida -U <program> -l /tmp/script.js

var filterClass = "filterstring";

if (ObjC.available) {

for (var className in ObjC.classes) {

if (ObjC.classes.hasOwnProperty(className)) {

if (!filterClass || className.includes(filterClass)) {

console.log(className);

}

}

}

} else {

console.log("Objective-C runtime is not available.");

}

{% endcode %}

- Obter todos os métodos de uma classe (filtrar por string)

{% code title="/tmp/script.js" %}

// frida -U <program> -l /tmp/script.js

var specificClass = "YourClassName";

var filterMethod = "filtermethod";

if (ObjC.available) {

if (ObjC.classes.hasOwnProperty(specificClass)) {

var methods = ObjC.classes[specificClass].$ownMethods;

for (var i = 0; i < methods.length; i++) {

if (!filterMethod || methods[i].includes(filterClass)) {

console.log(specificClass + ': ' + methods[i]);

}

}

} else {

console.log("Class not found.");

}

} else {

console.log("Objective-C runtime is not available.");

}

{% endcode %}

- Chamar uma função

// Find the address of the function to call

const func_addr = Module.findExportByName("<Prog Name>", "<Func Name>");

// Declare the function to call

const func = new NativeFunction(

func_addr,

"void", ["pointer", "pointer", "pointer"], {

});

var arg0 = null;

// In this case to call this function we need to intercept a call to it to copy arg0

Interceptor.attach(wg_log_addr, {

onEnter: function(args) {

arg0 = new NativePointer(args[0]);

}

});

// Wait untill a call to the func occurs

while (! arg0) {

Thread.sleep(1);

console.log("waiting for ptr");

}

var arg1 = Memory.allocUtf8String('arg1');

var txt = Memory.allocUtf8String('Some text for arg2');

wg_log(arg0, arg1, txt);

console.log("loaded");

Frida Fuzzing

Frida Stalker

Stalker é o motor de rastreamento de código do Frida. Ele permite que threads sejam seguidos, capturando cada função, cada bloco, até mesmo cada instrução que é executada.

Você tem um exemplo implementando o Frida Stalker em https://github.com/poxyran/misc/blob/master/frida-stalker-example.py

Este é outro exemplo para anexar o Frida Stalker toda vez que uma função é chamada:

console.log("loading");

const wg_log_addr = Module.findExportByName("<Program>", "<function_name>");

const wg_log = new NativeFunction(

wg_log_addr,

"void", ["pointer", "pointer", "pointer"], {

});

Interceptor.attach(wg_log_addr, {

onEnter: function(args) {

console.log(`logging the following message: ${args[2].readCString()}`);

Stalker.follow({

events: {

// only collect coverage for newly encountered blocks

compile: true,

},

onReceive: function (events) {

const bbs = Stalker.parse(events, {

stringify: false,

annotate: false

});

console.log("Stalker trace of write_msg_to_log: \n" + bbs.flat().map(DebugSymbol.fromAddress).join('\n'));

}

});

},

onLeave: function(retval) {

Stalker.unfollow();

Stalker.flush(); // this is important to get all events

}

});

{% hint style="danger" %}

Isso é interessante para fins de depuração, mas para fuzzing, ficar constantemente .follow() e .unfollow() é muito ineficiente.

{% endhint %}

Fpicker

fpicker é uma suíte de fuzzing baseada em Frida que oferece uma variedade de modos de fuzzing para fuzzing em processo, como um modo AFL++ ou um modo de rastreamento passivo. Ele deve ser executado em todas as plataformas suportadas pelo Frida.

- Instalar fpicker & radamsa

# Get fpicker

git clone https://github.com/ttdennis/fpicker

cd fpicker

# Get Frida core devkit and prepare fpicker

wget https://github.com/frida/frida/releases/download/16.1.4/frida-core-devkit-16.1.4-[yourOS]-[yourarchitecture].tar.xz

# e.g. https://github.com/frida/frida/releases/download/16.1.4/frida-core-devkit-16.1.4-macos-arm64.tar.xz

tar -xf ./*tar.xz

cp libfrida-core.a libfrida-core-[yourOS].a #libfrida-core-macos.a

# Install fpicker

make fpicker-[yourOS] # fpicker-macos

# This generates ./fpicker

# Install radamsa (fuzzer generator)

brew install radamsa

- Preparar o FS:

# From inside fpicker clone

mkdir -p examples/wg-log # Where the fuzzing script will be

mkdir -p examples/wg-log/out # For code coverage and crashes

mkdir -p examples/wg-log/in # For starting inputs

# Create at least 1 input for the fuzzer

echo Hello World > examples/wg-log/in/0

- Script de Fuzzer (

exemplos/wg-log/myfuzzer.js):

{% code title="exemplos/wg-log/myfuzzer.js" %}

// Import the fuzzer base class

import { Fuzzer } from "../../harness/fuzzer.js";

class WGLogFuzzer extends Fuzzer {

constructor() {

console.log("WGLogFuzzer constructor called")

// Get and declare the function we are going to fuzz

var wg_log_addr = Module.findExportByName("<Program name>", "<func name to fuzz>");

var wg_log_func = new NativeFunction(

wg_log_addr,

"void", ["pointer", "pointer", "pointer"], {

});

// Initialize the object

super("<Program nane>", wg_log_addr, wg_log_func);

this.wg_log_addr = wg_log_addr; // We cannot use "this" before calling "super"

console.log("WGLogFuzzer in the middle");

// Prepare the second argument to pass to the fuzz function

this.tag = Memory.allocUtf8String("arg2");

// Get the first argument we need to pass from a call to the functino we want to fuzz

var wg_log_global_ptr = null;

console.log(this.wg_log_addr);

Interceptor.attach(this.wg_log_addr, {

onEnter: function(args) {

console.log("Entering in the function to get the first argument");

wg_log_global_ptr = new NativePointer(args[0]);

}

});

while (! wg_log_global_ptr) {

Thread.sleep(1)

}

this.wg_log_global_ptr = wg_log_global_ptr;

console.log("WGLogFuzzer prepare ended")

}

// This function is called by the fuzzer with the first argument being a pointer into memory

// where the payload is stored and the second the length of the input.

fuzz(payload, len) {

// Get a pointer to payload being a valid C string (with a null byte at the end)

var payload_cstring = payload.readCString(len);

this.payload = Memory.allocUtf8String(payload_cstring);

// Debug and fuzz

this.debug_log(this.payload, len);

// Pass the 2 first arguments we know the function needs and finally the payload to fuzz

this.target_function(this.wg_log_global_ptr, this.tag, this.payload);

}

}

const f = new WGLogFuzzer();

rpc.exports.fuzzer = f;

{% endcode %}

- Compilar o fuzzer:

# From inside fpicker clone

## Compile from "myfuzzer.js" to "harness.js"

frida-compile examples/wg-log/myfuzzer.js -o harness.js

- Chame o fuzzer

fpickerusandoradamsa:

{% code overflow="wrap" %}

# Indicate fpicker to fuzz a program with the harness.js script and which folders to use

fpicker -v --fuzzer-mode active -e attach -p <Program to fuzz> -D usb -o examples/wg-log/out/ -i examples/wg-log/in/ -f harness.js --standalone-mutator cmd --mutator-command "radamsa"

# You can find code coverage and crashes in examples/wg-log/out/

{% endcode %}

{% hint style="danger" %} Neste caso, não estamos reiniciando o aplicativo ou restaurando o estado após cada payload. Portanto, se o Frida encontrar uma falha, as próximas entradas após esse payload também podem causar falhas no aplicativo (porque o aplicativo está em um estado instável), mesmo que a entrada não deva causar falhas no aplicativo.

Além disso, o Frida irá se conectar aos sinais de exceção do iOS, então quando o Frida encontrar uma falha, provavelmente um relatório de falha do iOS não será gerado.

Para evitar isso, por exemplo, poderíamos reiniciar o aplicativo após cada falha do Frida. {% endhint %}

Logs e Falhas

Você pode verificar o console do macOS ou o log cli para verificar os logs do macOS.

Você também pode verificar os logs do iOS usando o idevicesyslog.

Alguns logs omitirão informações adicionando <private>. Para mostrar todas as informações, você precisa instalar algum perfil em https://developer.apple.com/bug-reporting/profiles-and-logs/ para habilitar essas informações privadas.

Se você não sabe o que fazer:

vim /Library/Preferences/Logging/com.apple.system.logging.plist

<?xml version="1.0" encoding="UTF-8"?>

<!DOCTYPE plist PUBLIC "-//Apple//DTD PLIST 1.0//EN" "http://www.apple.com/DTDs/PropertyList-1.0.dtd">

<plist version="1.0">

<dict>

<key>Enable-Private-Data</key>

<true/>

</dict>

</plist>

killall -9 logd

Você pode verificar os crashes em:

- iOS

- Configurações → Privacidade → Análise e Melhorias → Dados de Análise

/private/var/mobile/Library/Logs/CrashReporter/- macOS:

/Library/Logs/DiagnosticReports/~/Library/Logs/DiagnosticReports

{% hint style="warning" %} O iOS armazena apenas 25 crashes do mesmo aplicativo, portanto, você precisa limpar isso ou o iOS deixará de criar crashes. {% endhint %}

Tutoriais Frida para Android

{% content-ref url="../android-app-pentesting/frida-tutorial/" %} frida-tutorial {% endcontent-ref %}

☁️ HackTricks Cloud ☁️ -🐦 Twitter 🐦 - 🎙️ Twitch 🎙️ - 🎥 Youtube 🎥

- Você trabalha em uma empresa de cibersegurança? Você quer ver sua empresa anunciada no HackTricks? ou você quer ter acesso à última versão do PEASS ou baixar o HackTricks em PDF? Verifique os PLANOS DE ASSINATURA!

- Descubra A Família PEASS, nossa coleção exclusiva de NFTs

- Adquira o swag oficial do PEASS & HackTricks

- Junte-se ao 💬 grupo Discord ou ao grupo telegram ou siga-me no Twitter 🐦@carlospolopm.

- Compartilhe seus truques de hacking enviando PRs para o repositório hacktricks e para o repositório hacktricks-cloud.