9.3 KiB

Інші веб-трюки

{% hint style="success" %}

Вивчайте та практикуйте AWS Hacking: HackTricks Training AWS Red Team Expert (ARTE)

HackTricks Training AWS Red Team Expert (ARTE)

Вивчайте та практикуйте GCP Hacking:  HackTricks Training GCP Red Team Expert (GRTE)

HackTricks Training GCP Red Team Expert (GRTE)

Підтримка HackTricks

- Перевірте плани підписки!

- Приєднуйтесь до 💬 групи Discord або групи Telegram або слідкуйте за нами в Twitter 🐦 @hacktricks_live.

- Діліться трюками з хакінгу, надсилаючи PR до HackTricks та HackTricks Cloud репозиторіїв на GitHub.

Отримайте перспективу хакера на ваші веб-додатки, мережу та хмару

Знайдіть та повідомте про критичні, експлуатовані вразливості з реальним бізнес-імпактом. Використовуйте наші 20+ спеціальних інструментів для картографування атакуючої поверхні, знаходження проблем безпеки, які дозволяють вам підвищити привілеї, та використовуйте автоматизовані експлойти для збору важливих доказів, перетворюючи вашу важку працю на переконливі звіти.

{% embed url="https://pentest-tools.com/?utm_term=jul2024&utm_medium=link&utm_source=hacktricks&utm_campaign=spons" %}

Заголовок хоста

Декілька разів бекенд довіряє заголовку хоста для виконання деяких дій. Наприклад, він може використовувати його значення як домен для надсилання скидання пароля. Тож, коли ви отримуєте електронний лист з посиланням для скидання пароля, домен, що використовується, є тим, що ви вказали в заголовку хоста. Тоді ви можете запросити скидання пароля інших користувачів і змінити домен на той, що контролюється вами, щоб вкрасти їхні коди скидання пароля. WriteUp.

{% hint style="warning" %} Зверніть увагу, що можливо, вам навіть не потрібно чекати, поки користувач натисне на посилання для скидання пароля, щоб отримати токен, оскільки, можливо, навіть фільтри спаму або інші проміжні пристрої/боти натиснуть на нього для аналізу. {% endhint %}

Логічні значення сесії

Іноді, коли ви правильно проходите деяку перевірку, бекенд просто додає логічне значення "True" до атрибута безпеки вашої сесії. Тоді інша точка доступу знатиме, чи успішно ви пройшли цю перевірку.

Однак, якщо ви пройшли перевірку і ваша сесія отримала це значення "True" в атрибуті безпеки, ви можете спробувати доступитися до інших ресурсів, які залежить від того ж атрибута, але до яких ви не повинні мати доступу. WriteUp.

Функціональність реєстрації

Спробуйте зареєструватися як вже існуючий користувач. Спробуйте також використовувати еквівалентні символи (крапки, багато пробілів та Unicode).

Перехоплення електронних листів

Зареєструйте електронну пошту, перед підтвердженням змініть електронну пошту, тоді, якщо новий електронний лист для підтвердження буде надіслано на першу зареєстровану електронну пошту, ви зможете перехопити будь-яку електронну пошту. Або, якщо ви можете активувати другу електронну пошту, підтверджуючи першу, ви також можете перехопити будь-який обліковий запис.

Доступ до внутрішнього сервісного столу компаній, що використовують Atlassian

{% embed url="https://yourcompanyname.atlassian.net/servicedesk/customer/user/login" %}

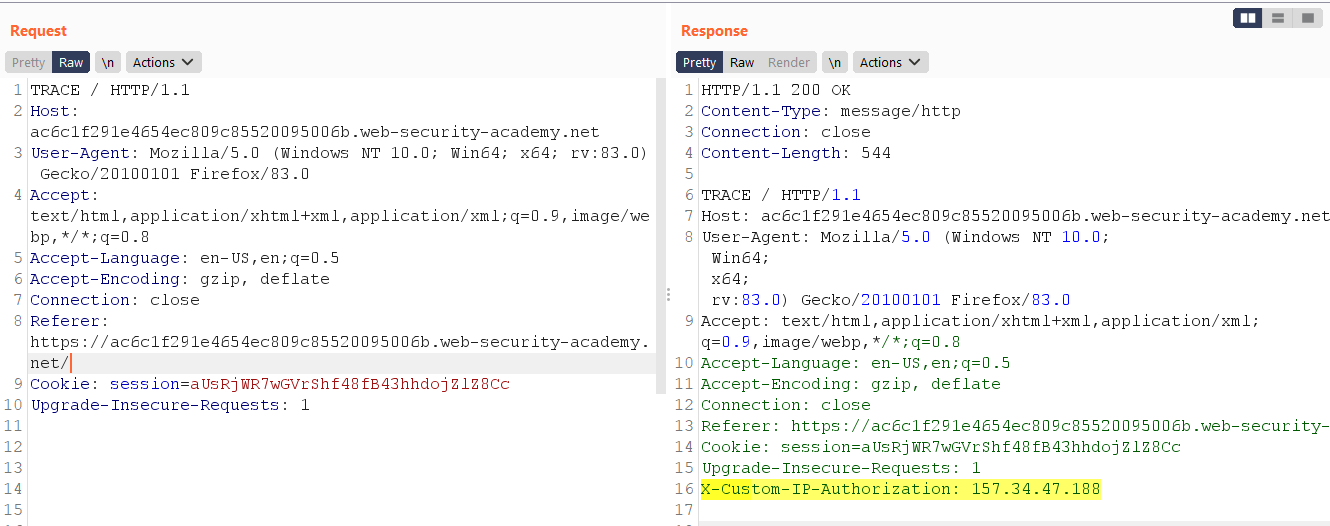

Метод TRACE

Розробники можуть забути вимкнути різні параметри налагодження в продуктивному середовищі. Наприклад, HTTP TRACE метод призначений для діагностичних цілей. Якщо він увімкнений, веб-сервер відповість на запити, які використовують метод TRACE, відображаючи у відповіді точний запит, який був отриманий. Ця поведінка часто безпечна, але іноді призводить до розкриття інформації, такої як назва внутрішніх заголовків аутентифікації, які можуть бути додані до запитів зворотними проксі.

Отримайте перспективу хакера на ваші веб-додатки, мережу та хмару

Знайдіть та повідомте про критичні, експлуатовані вразливості з реальним бізнес-імпактом. Використовуйте наші 20+ спеціальних інструментів для картографування атакуючої поверхні, знаходження проблем безпеки, які дозволяють вам підвищити привілеї, та використовуйте автоматизовані експлойти для збору важливих доказів, перетворюючи вашу важку працю на переконливі звіти.

{% embed url="https://pentest-tools.com/?utm_term=jul2024&utm_medium=link&utm_source=hacktricks&utm_campaign=spons" %}

{% hint style="success" %}

Вивчайте та практикуйте AWS Hacking: HackTricks Training AWS Red Team Expert (ARTE)

HackTricks Training AWS Red Team Expert (ARTE)

Вивчайте та практикуйте GCP Hacking:  HackTricks Training GCP Red Team Expert (GRTE)

HackTricks Training GCP Red Team Expert (GRTE)

Підтримка HackTricks

- Перевірте плани підписки!

- Приєднуйтесь до 💬 групи Discord або групи Telegram або слідкуйте за нами в Twitter 🐦 @hacktricks_live.

- Діліться трюками з хакінгу, надсилаючи PR до HackTricks та HackTricks Cloud репозиторіїв на GitHub.