9.9 KiB

143,993 - Pentesting IMAP

{% hint style="success" %}

Learn & practice AWS Hacking: HackTricks Training AWS Red Team Expert (ARTE)

HackTricks Training AWS Red Team Expert (ARTE)

Learn & practice GCP Hacking:  HackTricks Training GCP Red Team Expert (GRTE)

HackTricks Training GCP Red Team Expert (GRTE)

Support HackTricks

- Check the subscription plans!

- Join the 💬 Discord group or the telegram group or follow us on Twitter 🐦 @hacktricks_live.

- Share hacking tricks by submitting PRs to the HackTricks and HackTricks Cloud github repos.

Протокол доступу до Інтернет-повідомлень

Протокол доступу до Інтернет-повідомлень (IMAP) розроблений для того, щоб дозволити користувачам отримувати доступ до своїх електронних листів з будь-якого місця, в основному через Інтернет-з'єднання. По суті, електронні листи зберігаються на сервері, а не завантажуються та зберігаються на особистому пристрої користувача. Це означає, що коли електронний лист відкривається або читається, це відбувається безпосередньо з сервера. Ця можливість дозволяє зручно перевіряти електронні листи з декількох пристроїв, забезпечуючи, що жодне повідомлення не буде пропущено, незалежно від використаного пристрою.

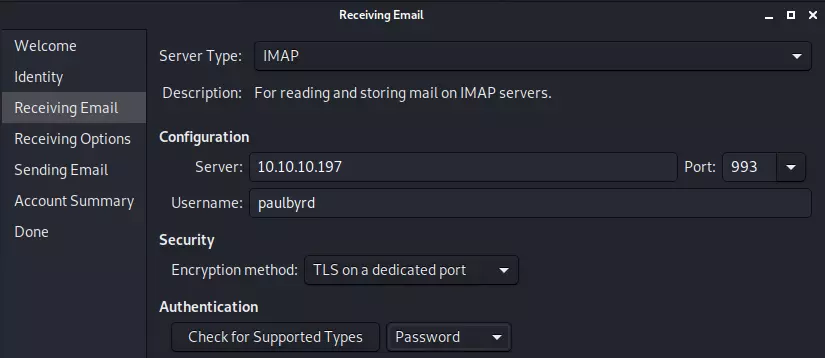

За замовчуванням протокол IMAP працює на двох портах:

- Порт 143 - це стандартний незахищений порт IMAP

- Порт 993 - це порт, який потрібно використовувати, якщо ви хочете підключитися до IMAP безпечно

PORT STATE SERVICE REASON

143/tcp open imap syn-ack

Збір банерів

nc -nv <IP> 143

openssl s_client -connect <IP>:993 -quiet

NTLM Auth - Розкриття інформації

Якщо сервер підтримує NTLM auth (Windows), ви можете отримати чутливу інформацію (версії):

root@kali: telnet example.com 143

* OK The Microsoft Exchange IMAP4 service is ready.

>> a1 AUTHENTICATE NTLM

+

>> TlRMTVNTUAABAAAAB4IIAAAAAAAAAAAAAAAAAAAAAAA=

+ TlRMTVNTUAACAAAACgAKADgAAAAFgooCBqqVKFrKPCMAAAAAAAAAAEgASABCAAAABgOAJQAAAA9JAEkAUwAwADEAAgAKAEkASQBTADAAMQABAAoASQBJAFMAMAAxAAQACgBJAEkAUwAwADEAAwAKAEkASQBTADAAMQAHAAgAHwMI0VPy1QEAAAAA

Або автоматизуйте це за допомогою плагіна nmap imap-ntlm-info.nse

IMAP Брутфорс

Синтаксис

Приклади команд IMAP з тут:

Login

A1 LOGIN username password

Values can be quoted to enclose spaces and special characters. A " must then be escape with a \

A1 LOGIN "username" "password"

List Folders/Mailboxes

A1 LIST "" *

A1 LIST INBOX *

A1 LIST "Archive" *

Create new Folder/Mailbox

A1 CREATE INBOX.Archive.2012

A1 CREATE "To Read"

Delete Folder/Mailbox

A1 DELETE INBOX.Archive.2012

A1 DELETE "To Read"

Rename Folder/Mailbox

A1 RENAME "INBOX.One" "INBOX.Two"

List Subscribed Mailboxes

A1 LSUB "" *

Status of Mailbox (There are more flags than the ones listed)

A1 STATUS INBOX (MESSAGES UNSEEN RECENT)

Select a mailbox

A1 SELECT INBOX

List messages

A1 FETCH 1:* (FLAGS)

A1 UID FETCH 1:* (FLAGS)

Retrieve Message Content

A1 FETCH 2 body[text]

A1 FETCH 2 all

A1 UID FETCH 102 (UID RFC822.SIZE BODY.PEEK[])

Close Mailbox

A1 CLOSE

Logout

A1 LOGOUT

Еволюція

apt install evolution

CURL

Основна навігація можлива з CURL, але документація містить мало деталей, тому рекомендується перевірити джерело для точних відомостей.

- Перегляд поштових скриньок (imap команда

LIST "" "*")

curl -k 'imaps://1.2.3.4/' --user user:pass

- Перегляд повідомлень у поштовій скриньці (imap команда

SELECT INBOX, а потімSEARCH ALL)

curl -k 'imaps://1.2.3.4/INBOX?ALL' --user user:pass

Результат цього пошуку - це список індексів повідомлень.

Також можливо надавати більш складні терміни пошуку. наприклад, пошук чернеток з паролем у тілі листа:

curl -k 'imaps://1.2.3.4/Drafts?TEXT password' --user user:pass

Чудовий огляд можливих термінів пошуку знаходиться тут.

- Завантаження повідомлення (imap команда

SELECT Drafts, а потімFETCH 1 BODY[])

curl -k 'imaps://1.2.3.4/Drafts;MAILINDEX=1' --user user:pass

Індекс пошти буде тим самим індексом, який повертається з операції пошуку.

Також можливо використовувати UID (унікальний ідентифікатор) для доступу до повідомлень, однак це менш зручно, оскільки команду пошуку потрібно форматувати вручну. Наприклад,

curl -k 'imaps://1.2.3.4/INBOX' -X 'UID SEARCH ALL' --user user:pass

curl -k 'imaps://1.2.3.4/INBOX;UID=1' --user user:pass

Також можливо завантажити лише частини повідомлення, наприклад, тему та відправника перших 5 повідомлень (для перегляду теми та відправника потрібен -v):

$ curl -k 'imaps://1.2.3.4/INBOX' -X 'FETCH 1:5 BODY[HEADER.FIELDS (SUBJECT FROM)]' --user user:pass -v 2>&1 | grep '^<'

Хоча, ймовірно, чистіше просто написати невеликий цикл for:

for m in {1..5}; do

echo $m

curl "imap://1.2.3.4/INBOX;MAILINDEX=$m;SECTION=HEADER.FIELDS%20(SUBJECT%20FROM)" --user user:pass

done

Shodan

port:143 CAPABILITYport:993 CAPABILITY

HackTricks Автоматичні Команди

Protocol_Name: IMAP #Protocol Abbreviation if there is one.

Port_Number: 143,993 #Comma separated if there is more than one.

Protocol_Description: Internet Message Access Protocol #Protocol Abbreviation Spelled out

Entry_1:

Name: Notes

Description: Notes for WHOIS

Note: |

The Internet Message Access Protocol (IMAP) is designed for the purpose of enabling users to access their email messages from any location, primarily through an Internet connection. In essence, emails are retained on a server rather than being downloaded and stored on an individual's personal device. This means that when an email is accessed or read, it is done directly from the server. This capability allows for the convenience of checking emails from multiple devices, ensuring that no messages are missed regardless of the device used.

https://book.hacktricks.xyz/pentesting/pentesting-imap

Entry_2:

Name: Banner Grab

Description: Banner Grab 143

Command: nc -nv {IP} 143

Entry_3:

Name: Secure Banner Grab

Description: Banner Grab 993

Command: openssl s_client -connect {IP}:993 -quiet

Entry_4:

Name: consolesless mfs enumeration

Description: IMAP enumeration without the need to run msfconsole

Note: sourced from https://github.com/carlospolop/legion

Command: msfconsole -q -x 'use auxiliary/scanner/imap/imap_version; set RHOSTS {IP}; set RPORT 143; run; exit'

{% hint style="success" %}

Вивчайте та практикуйте AWS Hacking: HackTricks Training AWS Red Team Expert (ARTE)

HackTricks Training AWS Red Team Expert (ARTE)

Вивчайте та практикуйте GCP Hacking:  HackTricks Training GCP Red Team Expert (GRTE)

HackTricks Training GCP Red Team Expert (GRTE)

Підтримайте HackTricks

- Перевірте плани підписки!

- Приєднуйтесь до 💬 групи Discord або групи Telegram або слідкуйте за нами в Twitter 🐦 @hacktricks_live.

- Діліться хакерськими трюками, надсилаючи PR до HackTricks та HackTricks Cloud репозиторіїв на github.