19 KiB

53 - Pentesting DNS

{% hint style="success" %}

Learn & practice AWS Hacking: HackTricks Training AWS Red Team Expert (ARTE)

HackTricks Training AWS Red Team Expert (ARTE)

Learn & practice GCP Hacking:  HackTricks Training GCP Red Team Expert (GRTE)

HackTricks Training GCP Red Team Expert (GRTE)

Support HackTricks

- Check the subscription plans!

- Join the 💬 Discord group or the telegram group or follow us on Twitter 🐦 @hacktricks_live.

- Share hacking tricks by submitting PRs to the HackTricks and HackTricks Cloud github repos.

Отримайте перспективу хакера щодо ваших веб-додатків, мережі та хмари

Знайдіть і повідомте про критичні, експлуатовані вразливості з реальним бізнес-імпактом. Використовуйте наші 20+ спеціальних інструментів для картографування атакуючої поверхні, знаходження проблем безпеки, які дозволяють вам підвищити привілеї, і використовуйте автоматизовані експлойти для збору важливих доказів, перетворюючи вашу важку працю на переконливі звіти.

{% embed url="https://pentest-tools.com/?utm_term=jul2024&utm_medium=link&utm_source=hacktricks&utm_campaign=spons" %}

Основна інформація

Система доменних імен (DNS) слугує каталогом Інтернету, дозволяючи користувачам отримувати доступ до веб-сайтів через легко запам'ятовувані доменні імена такі як google.com або facebook.com, замість числових адрес Інтернет-протоколу (IP). Перекладаючи доменні імена в IP-адреси, DNS забезпечує швидке завантаження веб-браузерами ресурсів Інтернету, спрощуючи навігацію в онлайн-світі.

Порт за замовчуванням: 53

PORT STATE SERVICE REASON

53/tcp open domain Microsoft DNS 6.1.7601 (1DB15D39) (Windows Server 2008 R2 SP1)

5353/udp open zeroconf udp-response

53/udp open domain Microsoft DNS 6.1.7601 (1DB15D39) (Windows Server 2008 R2 SP1)

Different DNS Servers

- DNS Root Servers: Це сервери, які знаходяться на вершині ієрархії DNS, керуючи доменами верхнього рівня і втручаючись лише у випадку, якщо сервери нижчого рівня не відповідають. Операцію цих серверів контролює Інтернет-корпорація з присвоєння імен та номерів (ICANN), загальна кількість яких становить 13.

- Authoritative Nameservers: Ці сервери мають остаточне слово для запитів у своїх призначених зонах, надаючи остаточні відповіді. Якщо вони не можуть надати відповідь, запит передається на кореневі сервери.

- Non-authoritative Nameservers: Не маючи власності над зонами DNS, ці сервери збирають інформацію про домени через запити до інших серверів.

- Caching DNS Server: Цей тип сервера запам'ятовує відповіді на попередні запити на певний час, щоб прискорити час відповіді на майбутні запити, при цьому тривалість кешу визначається авторитетним сервером.

- Forwarding Server: Виконуючи просту роль, пересилальні сервери просто передають запити на інший сервер.

- Resolver: Інтегровані в комп'ютери або маршрутизатори, резолвери виконують розв'язання імен локально і не вважаються авторитетними.

Enumeration

Banner Grabbing

У DNS немає банерів, але ви можете отримати магічний запит для version.bind. CHAOS TXT, який працюватиме на більшості BIND nameserver.

Ви можете виконати цей запит, використовуючи dig:

dig version.bind CHAOS TXT @DNS

Крім того, інструмент fpdns також може визначити відбиток сервера.

Також можливо отримати банер за допомогою скрипта nmap:

--script dns-nsid

Будь-який запис

Запит ANY попросить DNS-сервер повернути всі доступні входи, які він готовий розкрити.

dig any victim.com @<DNS_IP>

Zone Transfer

Ця процедура скорочено називається Asynchronous Full Transfer Zone (AXFR).

dig axfr @<DNS_IP> #Try zone transfer without domain

dig axfr @<DNS_IP> <DOMAIN> #Try zone transfer guessing the domain

fierce --domain <DOMAIN> --dns-servers <DNS_IP> #Will try toperform a zone transfer against every authoritative name server and if this doesn'twork, will launch a dictionary attack

Більше інформації

dig ANY @<DNS_IP> <DOMAIN> #Any information

dig A @<DNS_IP> <DOMAIN> #Regular DNS request

dig AAAA @<DNS_IP> <DOMAIN> #IPv6 DNS request

dig TXT @<DNS_IP> <DOMAIN> #Information

dig MX @<DNS_IP> <DOMAIN> #Emails related

dig NS @<DNS_IP> <DOMAIN> #DNS that resolves that name

dig -x 192.168.0.2 @<DNS_IP> #Reverse lookup

dig -x 2a00:1450:400c:c06::93 @<DNS_IP> #reverse IPv6 lookup

#Use [-p PORT] or -6 (to use ivp6 address of dns)

Автоматизація

for sub in $(cat <WORDLIST>);do dig $sub.<DOMAIN> @<DNS_IP> | grep -v ';\|SOA' | sed -r '/^\s*$/d' | grep $sub | tee -a subdomains.txt;done

dnsenum --dnsserver <DNS_IP> --enum -p 0 -s 0 -o subdomains.txt -f <WORDLIST> <DOMAIN>

Використання nslookup

nslookup

> SERVER <IP_DNS> #Select dns server

> 127.0.0.1 #Reverse lookup of 127.0.0.1, maybe...

> <IP_MACHINE> #Reverse lookup of a machine, maybe...

Корисні модулі metasploit

auxiliary/gather/enum_dns #Perform enumeration actions

Корисні скрипти nmap

#Perform enumeration actions

nmap -n --script "(default and *dns*) or fcrdns or dns-srv-enum or dns-random-txid or dns-random-srcport" <IP>

DNS - Зворотний BF

dnsrecon -r 127.0.0.0/24 -n <IP_DNS> #DNS reverse of all of the addresses

dnsrecon -r 127.0.1.0/24 -n <IP_DNS> #DNS reverse of all of the addresses

dnsrecon -r <IP_DNS>/24 -n <IP_DNS> #DNS reverse of all of the addresses

dnsrecon -d active.htb -a -n <IP_DNS> #Zone transfer

{% hint style="info" %} Якщо вам вдається знайти піддомени, що розв'язуються на внутрішні IP-адреси, вам слід спробувати виконати реверсний DNS BF до NS домену, запитуючи цей діапазон IP. {% endhint %}

Інший інструмент для цього: https://github.com/amine7536/reverse-scan

Ви можете запитувати реверсні IP-діапазони на https://bgp.he.net/net/205.166.76.0/24#_dns (цей інструмент також корисний для BGP).

DNS - Піддомени BF

dnsenum --dnsserver <IP_DNS> --enum -p 0 -s 0 -o subdomains.txt -f subdomains-1000.txt <DOMAIN>

dnsrecon -D subdomains-1000.txt -d <DOMAIN> -n <IP_DNS>

dnscan -d <domain> -r -w subdomains-1000.txt #Bruteforce subdomains in recursive way, https://github.com/rbsec/dnscan

Сервери Active Directory

dig -t _gc._tcp.lab.domain.com

dig -t _ldap._tcp.lab.domain.com

dig -t _kerberos._tcp.lab.domain.com

dig -t _kpasswd._tcp.lab.domain.com

nslookup -type=srv _kerberos._tcp.<CLIENT_DOMAIN>

nslookup -type=srv _kerberos._tcp.domain.com

nmap --script dns-srv-enum --script-args "dns-srv-enum.domain='domain.com'"

DNSSec

#Query paypal subdomains to ns3.isc-sns.info

nmap -sSU -p53 --script dns-nsec-enum --script-args dns-nsec-enum.domains=paypal.com ns3.isc-sns.info

IPv6

Брутфорс за допомогою запитів "AAAA" для збору IPv6 піддоменів.

dnsdict6 -s -t <domain>

Брутфорс зворотного DNS з використанням IPv6 адрес

dnsrevenum6 pri.authdns.ripe.net 2001:67c:2e8::/48 #Will use the dns pri.authdns.ripe.net

DNS Recursion DDoS

Якщо включена рекурсія DNS, зловмисник може підробити джерело в UDP-пакеті, щоб змусити DNS надіслати відповідь на сервер жертви. Зловмисник може зловживати типами записів ANY або DNSSEC, оскільки вони зазвичай мають більші відповіді.

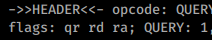

Спосіб перевірити, чи підтримує DNS рекурсію, - це запитати доменне ім'я та перевірити, чи є прапор "ra" (рекурсія доступна) у відповіді:

dig google.com A @<IP>

Не доступно:

Доступно:

Отримайте перспективу хакера щодо ваших веб-додатків, мережі та хмари

Знайдіть і повідомте про критичні, експлуатовані вразливості з реальним бізнес-імпактом. Використовуйте наші 20+ спеціальних інструментів для картографування поверхні атаки, знаходження проблем безпеки, які дозволяють вам підвищити привілеї, і використовуйте автоматизовані експлойти для збору важливих доказів, перетворюючи вашу важку працю на переконливі звіти.

{% embed url="https://pentest-tools.com/?utm_term=jul2024&utm_medium=link&utm_source=hacktricks&utm_campaign=spons" %}

Лист на неіснуючий акаунт

Через аналіз повідомлення про ненадання (NDN), викликаного електронним листом, надісланим на недійсну адресу в межах цільового домену, часто розкриваються цінні деталі внутрішньої мережі.

Надане повідомлення про ненадання містить інформацію, таку як:

- Генеруючий сервер був ідентифікований як

server.example.com. - Було повернуто повідомлення про помилку для

user@example.comз кодом помилки#550 5.1.1 RESOLVER.ADR.RecipNotFound; не знайдено. - Внутрішні IP-адреси та імена хостів були розкриті в заголовках оригінального повідомлення.

The original message headers were modified for anonymity and now present randomized data:

Generating server: server.example.com

user@example.com

#550 5.1.1 RESOLVER.ADR.RecipNotFound; not found ##

Original message headers:

Received: from MAILSERVER01.domain.example.com (192.168.1.1) by

mailserver02.domain.example.com (192.168.2.2) with Microsoft SMTP Server (TLS)

id 14.3.174.1; Mon, 25 May 2015 14:52:22 -0700

Received: from filter.example.com (203.0.113.1) by

MAILSERVER01.domain.example.com (192.168.1.1) with Microsoft SMTP Server (TLS)

id 14.3.174.1; Mon, 25 May 2015 14:51:22 -0700

X-ASG-Debug-ID: 1432576343-0614671716190e0d0001-zOQ9WJ

Received: from gateway.domainhost.com (gateway.domainhost.com [198.51.100.37]) by

filter.example.com with ESMTP id xVNPkwaqGgdyH5Ag for user@example.com; Mon,

25 May 2015 14:52:13 -0700 (PDT)

X-Envelope-From: sender@anotherdomain.org

X-Apparent-Source-IP: 198.51.100.37

Конфігураційні файли

host.conf

/etc/resolv.conf

/etc/bind/named.conf

/etc/bind/named.conf.local

/etc/bind/named.conf.options

/etc/bind/named.conf.log

/etc/bind/*

Небезпечні налаштування при конфігурації сервера Bind:

| Опція | Опис |

|---|---|

allow-query |

Визначає, які хости можуть надсилати запити до DNS сервера. |

allow-recursion |

Визначає, які хости можуть надсилати рекурсивні запити до DNS сервера. |

allow-transfer |

Визначає, які хости можуть отримувати передачі зон від DNS сервера. |

zone-statistics |

Збирає статистичні дані зон. |

Посилання

- https://www.myrasecurity.com/en/knowledge-hub/dns/

- Книга: Оцінка безпеки мережі 3-е видання

HackTricks Автоматичні команди

Protocol_Name: DNS #Protocol Abbreviation if there is one.

Port_Number: 53 #Comma separated if there is more than one.

Protocol_Description: Domain Name Service #Protocol Abbreviation Spelled out

Entry_1:

Name: Notes

Description: Notes for DNS

Note: |

#These are the commands I run every time I see an open DNS port

dnsrecon -r 127.0.0.0/24 -n {IP} -d {Domain_Name}

dnsrecon -r 127.0.1.0/24 -n {IP} -d {Domain_Name}

dnsrecon -r {Network}{CIDR} -n {IP} -d {Domain_Name}

dig axfr @{IP}

dig axfr {Domain_Name} @{IP}

nslookup

SERVER {IP}

127.0.0.1

{IP}

Domain_Name

exit

https://book.hacktricks.xyz/pentesting/pentesting-dns

Entry_2:

Name: Banner Grab

Description: Grab DNS Banner

Command: dig version.bind CHAOS TXT @DNS

Entry_3:

Name: Nmap Vuln Scan

Description: Scan for Vulnerabilities with Nmap

Command: nmap -n --script "(default and *dns*) or fcrdns or dns-srv-enum or dns-random-txid or dns-random-srcport" {IP}

Entry_4:

Name: Zone Transfer

Description: Three attempts at forcing a zone transfer

Command: dig axfr @{IP} && dix axfr @{IP} {Domain_Name} && fierce --dns-servers {IP} --domain {Domain_Name}

Entry_5:

Name: Active Directory

Description: Eunuerate a DC via DNS

Command: dig -t _gc._{Domain_Name} && dig -t _ldap._{Domain_Name} && dig -t _kerberos._{Domain_Name} && dig -t _kpasswd._{Domain_Name} && nmap --script dns-srv-enum --script-args "dns-srv-enum.domain={Domain_Name}"

Entry_6:

Name: consolesless mfs enumeration

Description: DNS enumeration without the need to run msfconsole

Note: sourced from https://github.com/carlospolop/legion

Command: msfconsole -q -x 'use auxiliary/scanner/dns/dns_amp; set RHOSTS {IP}; set RPORT 53; run; exit' && msfconsole -q -x 'use auxiliary/gather/enum_dns; set RHOSTS {IP}; set RPORT 53; run; exit'

Отримайте перспективу хакера щодо ваших веб-додатків, мережі та хмари

Знайдіть і повідомте про критичні, експлуатовані вразливості з реальним бізнес-імпактом. Використовуйте наші 20+ спеціальних інструментів для картографування поверхні атаки, виявлення проблем безпеки, які дозволяють вам підвищити привілеї, і використовуйте автоматизовані експлойти для збору важливих доказів, перетворюючи вашу важку працю на переконливі звіти.

{% embed url="https://pentest-tools.com/?utm_term=jul2024&utm_medium=link&utm_source=hacktricks&utm_campaign=spons" %}

{% hint style="success" %}

Вчіться та практикуйте AWS Hacking: HackTricks Training AWS Red Team Expert (ARTE)

HackTricks Training AWS Red Team Expert (ARTE)

Вчіться та практикуйте GCP Hacking:  HackTricks Training GCP Red Team Expert (GRTE)

HackTricks Training GCP Red Team Expert (GRTE)

Підтримайте HackTricks

- Перевірте плани підписки!

- Приєднуйтесь до 💬 групи Discord або групи Telegram або слідкуйте за нами в Twitter 🐦 @hacktricks_live.

- Діліться хакерськими трюками, надсилаючи PR до HackTricks та HackTricks Cloud репозиторіїв на github.