5 KiB

43 - Pentesting WHOIS

{% hint style="success" %}

Learn & practice AWS Hacking: HackTricks Training AWS Red Team Expert (ARTE)

HackTricks Training AWS Red Team Expert (ARTE)

Learn & practice GCP Hacking:  HackTricks Training GCP Red Team Expert (GRTE)

HackTricks Training GCP Red Team Expert (GRTE)

Support HackTricks

- Check the subscription plans!

- Join the 💬 Discord group or the telegram group or follow us on Twitter 🐦 @hacktricks_live.

- Share hacking tricks by submitting PRs to the HackTricks and HackTricks Cloud github repos.

Основна інформація

Протокол WHOIS слугує стандартним методом для запитів про реєстрантів або власників різних Інтернет-ресурсів через специфічні бази даних. Ці ресурси охоплюють доменні імена, блоки IP-адрес та автономні системи, серед інших. Крім цього, протокол знаходить застосування в доступі до більш широкого спектру інформації.

Порт за замовчуванням: 43

PORT STATE SERVICE

43/tcp open whois?

Перерахувати

Отримайте всю інформацію, яку сервіс whois має про домен:

whois -h <HOST> -p <PORT> "domain.tld"

echo "domain.ltd" | nc -vn <HOST> <PORT>

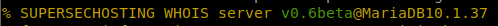

Зверніть увагу, що іноді, запитуючи деяку інформацію у служби WHOIS, база даних, що використовується, з'являється у відповіді:

Також служба WHOIS завжди повинна використовувати базу даних для зберігання та витягування інформації. Отже, можливий SQLInjection може бути присутнім при запиті бази даних на основі деякої інформації, наданої користувачем. Наприклад, виконавши: whois -h 10.10.10.155 -p 43 "a') or 1=1#" ви зможете витягнути всі дані, збережені в базі даних.

Shodan

port:43 whois

HackTricks Automatic Commands

Protocol_Name: WHOIS #Protocol Abbreviation if there is one.

Port_Number: 43 #Comma separated if there is more than one.

Protocol_Description: WHOIS #Protocol Abbreviation Spelled out

Entry_1:

Name: Notes

Description: Notes for WHOIS

Note: |

The WHOIS protocol serves as a standard method for inquiring about the registrants or holders of various Internet resources through specific databases. These resources encompass domain names, blocks of IP addresses, and autonomous systems, among others. Beyond these, the protocol finds application in accessing a broader spectrum of information.

https://book.hacktricks.xyz/pentesting/pentesting-smtp

Entry_2:

Name: Banner Grab

Description: Grab WHOIS Banner

Command: whois -h {IP} -p 43 {Domain_Name} && echo {Domain_Name} | nc -vn {IP} 43

{% hint style="success" %}

Вивчайте та практикуйте AWS Hacking: HackTricks Training AWS Red Team Expert (ARTE)

HackTricks Training AWS Red Team Expert (ARTE)

Вивчайте та практикуйте GCP Hacking:  HackTricks Training GCP Red Team Expert (GRTE)

HackTricks Training GCP Red Team Expert (GRTE)

Підтримайте HackTricks

- Перевірте плани підписки!

- Приєднуйтесь до 💬 групи Discord або групи Telegram або слідкуйте за нами в Twitter 🐦 @hacktricks_live.

- Діліться хакерськими трюками, надсилаючи PR до HackTricks та HackTricks Cloud репозиторіїв на github.