7.8 KiB

111/TCP/UDP - Pentesting Portmapper

{% hint style="success" %}

Learn & practice AWS Hacking: HackTricks Training AWS Red Team Expert (ARTE)

HackTricks Training AWS Red Team Expert (ARTE)

Learn & practice GCP Hacking:  HackTricks Training GCP Red Team Expert (GRTE)

HackTricks Training GCP Red Team Expert (GRTE)

Support HackTricks

- Check the subscription plans!

- Join the 💬 Discord group or the telegram group or follow us on Twitter 🐦 @hacktricks_live.

- Share hacking tricks by submitting PRs to the HackTricks and HackTricks Cloud github repos.

{% embed url="https://websec.nl/" %}

Temel Bilgiler

Portmapper, ağ hizmeti portlarını RPC (Uzak Prosedür Çağrısı) program numaralarına eşlemek için kullanılan bir hizmettir. Unix tabanlı sistemler içinde bilgi alışverişini kolaylaştırarak kritik bir bileşen olarak işlev görür. Portmapper ile ilişkili port, değerli bilgiler açığa çıkarabileceği için saldırganlar tarafından sıkça taranır. Bu bilgiler, çalışan Unix İşletim Sistemi (OS) türü ve sistemde mevcut olan hizmetler hakkında ayrıntıları içerir. Ayrıca, Portmapper, ağ hizmetlerini etkili bir şekilde yönetmek için genellikle NFS (Ağ Dosya Sistemi), NIS (Ağ Bilgi Servisi) ve diğer RPC tabanlı hizmetler ile birlikte kullanılır.

Varsayılan port: 111/TCP/UDP, 32771 Oracle Solaris'te

PORT STATE SERVICE

111/tcp open rpcbind

Sayım

rpcinfo irked.htb

nmap -sSUC -p111 192.168.10.1

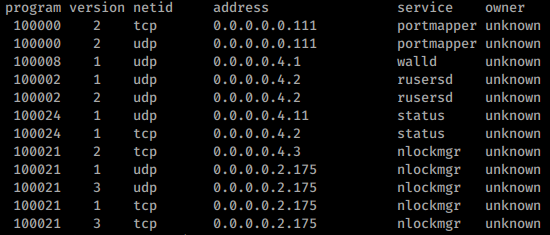

Bazen size hiçbir bilgi vermez, diğer durumlarda ise şöyle bir şey alırsınız:

Shodan

port:111 portmap

RPCBind + NFS

Eğer NFS hizmetini bulursanız, muhtemelen dosyaları listeleyip indirebilir (ve belki de yükleyebilirsiniz):

Bu protokolü test etmenin yollarını öğrenmek için 2049 - Pentesting NFS service okuyun.

NIS

NIS zafiyetlerini keşfetmek, ypbind hizmetinin tanımlanmasıyla başlayan iki aşamalı bir süreçtir. Bu keşfin temel taşı, NIS alan adını ortaya çıkarmaktır; bu olmadan ilerleme durur.

Keşif yolculuğu, gerekli paketlerin kurulumu ile başlar (apt-get install nis). Sonraki adım, NIS sunucusunun varlığını doğrulamak için ypwhich kullanarak alan adı ve sunucu IP'si ile ping atmayı gerektirir; bu unsurların güvenlik için anonimleştirildiğinden emin olunmalıdır.

Son ve kritik adım, hassas verileri, özellikle şifrelenmiş kullanıcı şifrelerini çıkarmak için ypcat komutunu kullanmaktır. John the Ripper gibi araçlar kullanılarak kırılan bu hash'ler, sistem erişimi ve ayrıcalıkları hakkında bilgiler sunar.

# Install NIS tools

apt-get install nis

# Ping the NIS server to confirm its presence

ypwhich -d <domain-name> <server-ip>

# Extract user credentials

ypcat –d <domain-name> –h <server-ip> passwd.byname

NIF dosyaları

| Ana dosya | Harita(lar) | Notlar |

|---|---|---|

| /etc/hosts | hosts.byname, hosts.byaddr | Ana bilgisayar adları ve IP detayları |

| /etc/passwd | passwd.byname, passwd.byuid | NIS kullanıcı şifre dosyası |

| /etc/group | group.byname, group.bygid | NIS grup dosyası |

| /usr/lib/aliases | mail.aliases | Mail takma adları detayları |

RPC Kullanıcıları

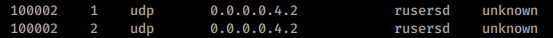

Eğer rusersd servisini şu şekilde bulursanız:

Kutu kullanıcılarını listeleyebilirsiniz. Nasıl yapılacağını öğrenmek için 1026 - Pentesting Rsusersd makalesine bakın.

Filtrelenmiş Portmapper portunu atlatma

Bir nmap taraması gerçekleştirirken ve port 111'in filtrelendiği açık NFS portları keşfettiğinizde, bu portların doğrudan istismar edilmesi mümkün değildir. Ancak, yerel olarak bir portmapper servisi simüle ederek ve makinenizden hedefe bir tünel oluşturarak istismar mümkün hale gelir. Bu teknik, port 111'in filtrelenmiş durumunu atlatmayı sağlar ve böylece NFS hizmetlerine erişim sağlar. Bu yöntemle ilgili ayrıntılı rehberlik için bu bağlantıya bakın.

Shodan

Portmap

Pratik yapma laboratuvarları

- Bu teknikleri Irked HTB makinesi üzerinde pratik yapın.

{% embed url="https://websec.nl/" %}

HackTricks Otomatik Komutlar

Protocol_Name: Portmapper #Protocol Abbreviation if there is one.

Port_Number: 43 #Comma separated if there is more than one.

Protocol_Description: PM or RPCBind #Protocol Abbreviation Spelled out

Entry_1:

Name: Notes

Description: Notes for PortMapper

Note: |

Portmapper is a service that is utilized for mapping network service ports to RPC (Remote Procedure Call) program numbers. It acts as a critical component in Unix-based systems, facilitating the exchange of information between these systems. The port associated with Portmapper is frequently scanned by attackers as it can reveal valuable information. This information includes the type of Unix Operating System (OS) running and details about the services that are available on the system. Additionally, Portmapper is commonly used in conjunction with NFS (Network File System), NIS (Network Information Service), and other RPC-based services to manage network services effectively.

https://book.hacktricks.xyz/pentesting/pentesting-rpcbind

Entry_2:

Name: rpc info

Description: May give netstat-type info

Command: whois -h {IP} -p 43 {Domain_Name} && echo {Domain_Name} | nc -vn {IP} 43

Entry_3:

Name: nmap

Description: May give netstat-type info

Command: nmap -sSUC -p 111 {IP}

{% hint style="success" %}

AWS Hacking'i öğrenin ve pratik yapın: HackTricks Eğitim AWS Kırmızı Takım Uzmanı (ARTE)

HackTricks Eğitim AWS Kırmızı Takım Uzmanı (ARTE)

GCP Hacking'i öğrenin ve pratik yapın:  HackTricks Eğitim GCP Kırmızı Takım Uzmanı (GRTE)

HackTricks Eğitim GCP Kırmızı Takım Uzmanı (GRTE)

HackTricks'i Destekleyin

- abonelik planlarını kontrol edin!

- 💬 Discord grubuna veya telegram grubuna katılın ya da Twitter'da 🐦 @hacktricks_live'i takip edin.**

- Hacking ipuçlarını paylaşmak için HackTricks ve HackTricks Cloud github reposuna PR gönderin.