7.8 KiB

111/TCP/UDP - Pentesting Portmapper

{% hint style="success" %}

Leer & oefen AWS Hacking: HackTricks Training AWS Red Team Expert (ARTE)

HackTricks Training AWS Red Team Expert (ARTE)

Leer & oefen GCP Hacking:  HackTricks Training GCP Red Team Expert (GRTE)

HackTricks Training GCP Red Team Expert (GRTE)

Ondersteun HackTricks

- Kyk na die subskripsie planne!

- Sluit aan by die 💬 Discord groep of die telegram groep of volg ons op Twitter 🐦 @hacktricks_live.

- Deel hacking truuks deur PRs in te dien na die HackTricks en HackTricks Cloud github repos.

{% embed url="https://websec.nl/" %}

Basiese Inligting

Portmapper is 'n diens wat gebruik word om netwerkdiens poorte aan RPC (Remote Procedure Call) programnommers te koppel. Dit dien as 'n kritieke komponent in Unix-gebaseerde stelsels, wat die uitruil van inligting tussen hierdie stelsels fasiliteer. Die poort wat met Portmapper geassosieer word, word gereeld deur aanvallers gescan, aangesien dit waardevolle inligting kan onthul. Hierdie inligting sluit die tipe Unix Bedryfstelsel (OS) in wat draai en besonderhede oor die dienste wat op die stelsel beskikbaar is. Boonop word Portmapper algemeen in samewerking met NFS (Network File System), NIS (Network Information Service), en ander RPC-gebaseerde dienste gebruik om netwerkdienste effektief te bestuur.

Standaard poort: 111/TCP/UDP, 32771 in Oracle Solaris

PORT STATE SERVICE

111/tcp open rpcbind

Opname

rpcinfo irked.htb

nmap -sSUC -p111 192.168.10.1

Sometimes it doesn't give you any information, in other occasions you will get something like this:

Shodan

port:111 portmap

RPCBind + NFS

As jy die diens NFS vind, sal jy waarskynlik in staat wees om lêers te lys en af te laai (en miskien op te laai):

Read 2049 - Pentesting NFS service to learn more about how to test this protocol.

NIS

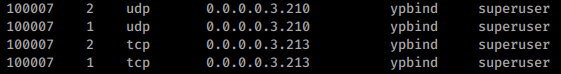

Om NIS kwesbaarhede te verken, behels 'n twee-stap proses, wat begin met die identifikasie van die diens ypbind. Die hoeksteen van hierdie verkenning is om die NIS-domeinnaam te ontdek, sonder welke vordering gestop word.

Die verkenningsreis begin met die installering van nodige pakkette (apt-get install nis). Die volgende stap vereis die gebruik van ypwhich om die teenwoordigheid van die NIS-bediener te bevestig deur dit te ping met die domeinnaam en bediener IP, terwyl hierdie elemente geanonimiseer word vir sekuriteit.

Die finale en belangrike stap behels die ypcat opdrag om sensitiewe data te onttrek, veral versleutelde gebruikerswagwoorde. Hierdie hashes, eens gekraak met gereedskap soos John the Ripper, onthul insigte in stelseloegang en voorregte.

# Install NIS tools

apt-get install nis

# Ping the NIS server to confirm its presence

ypwhich -d <domain-name> <server-ip>

# Extract user credentials

ypcat –d <domain-name> –h <server-ip> passwd.byname

NIF lêers

| Meesterlêer | Kaart(e) | Notas |

|---|---|---|

| /etc/hosts | hosts.byname, hosts.byaddr | Bevat gasname en IP besonderhede |

| /etc/passwd | passwd.byname, passwd.byuid | NIS gebruiker wagwoord lêer |

| /etc/group | group.byname, group.bygid | NIS groep lêer |

| /usr/lib/aliases | mail.aliases | Besonderhede van e-pos aliase |

RPC Gebruikers

As jy die rusersd diens soos volg vind:

Kan jy gebruikers van die boks opnoem. Om te leer hoe, lees 1026 - Pentesting Rsusersd.

Omgewing gefilterde Portmapper poort

Wanneer jy 'n nmap skandering uitvoer en oop NFS poorte ontdek met poort 111 wat gefilter word, is direkte uitbuiting van hierdie poorte nie haalbaar nie. egter, deur 'n portmapper diens plaaslik te simuleer en 'n tonnel van jou masjien na die teiken te skep, word uitbuiting moontlik met behulp van standaard gereedskap. Hierdie tegniek maak dit moontlik om die gefilterde toestand van poort 111 te omseil, wat toegang tot NFS dienste moontlik maak. Vir gedetailleerde leiding oor hierdie metode, verwys na die artikel beskikbaar by hierdie skakel.

Shodan

Portmap

Laboratoriums om te oefen

- Oefen hierdie tegnieke in die Irked HTB masjien.

{% embed url="https://websec.nl/" %}

HackTricks Outomatiese Opdragte

Protocol_Name: Portmapper #Protocol Abbreviation if there is one.

Port_Number: 43 #Comma separated if there is more than one.

Protocol_Description: PM or RPCBind #Protocol Abbreviation Spelled out

Entry_1:

Name: Notes

Description: Notes for PortMapper

Note: |

Portmapper is a service that is utilized for mapping network service ports to RPC (Remote Procedure Call) program numbers. It acts as a critical component in Unix-based systems, facilitating the exchange of information between these systems. The port associated with Portmapper is frequently scanned by attackers as it can reveal valuable information. This information includes the type of Unix Operating System (OS) running and details about the services that are available on the system. Additionally, Portmapper is commonly used in conjunction with NFS (Network File System), NIS (Network Information Service), and other RPC-based services to manage network services effectively.

https://book.hacktricks.xyz/pentesting/pentesting-rpcbind

Entry_2:

Name: rpc info

Description: May give netstat-type info

Command: whois -h {IP} -p 43 {Domain_Name} && echo {Domain_Name} | nc -vn {IP} 43

Entry_3:

Name: nmap

Description: May give netstat-type info

Command: nmap -sSUC -p 111 {IP}

{% hint style="success" %}

Leer & oefen AWS Hacking: HackTricks Opleiding AWS Red Team Expert (ARTE)

HackTricks Opleiding AWS Red Team Expert (ARTE)

Leer & oefen GCP Hacking:  HackTricks Opleiding GCP Red Team Expert (GRTE)

HackTricks Opleiding GCP Red Team Expert (GRTE)

Ondersteun HackTricks

- Kyk na die subskripsie planne!

- Sluit aan by die 💬 Discord groep of die telegram groep of volg ons op Twitter 🐦 @hacktricks_live.

- Deel hacking truuks deur PRs in te dien na die HackTricks en HackTricks Cloud github repos.