| .. | ||

| ftp-bounce-attack.md | ||

| ftp-bounce-download-2oftp-file.md | ||

| README.md | ||

21 - पेंटेस्टिंग FTP

☁️ HackTricks Cloud ☁️ -🐦 Twitter 🐦 - 🎙️ Twitch 🎙️ - 🎥 Youtube 🎥

- क्या आप किसी साइबर सुरक्षा कंपनी में काम करते हैं? क्या आप अपनी कंपनी को HackTricks में विज्ञापित देखना चाहते हैं? या क्या आपको PEASS के नवीनतम संस्करण या HackTricks को PDF में डाउनलोड करने का उपयोग करने की आवश्यकता है? सदस्यता योजनाएं की जांच करें!

- खोजें The PEASS Family, हमारा विशेष संग्रह NFTs

- प्राप्त करें आधिकारिक PEASS & HackTricks swag

- शामिल हों 💬 Discord समूह या टेलीग्राम समूह या मुझे Twitter 🐦@carlospolopm** का पालन करें।**

- अपने हैकिंग ट्रिक्स साझा करें, hacktricks रेपो और hacktricks-cloud रेपो में पीआर जमा करके।

विशेषता खोजें जो सबसे महत्वपूर्ण हैं ताकि आप उन्हें तेजी से ठीक कर सकें। Intruder आपकी हमले की सतह का ट्रैक करता है, प्रोएक्टिव धमकी स्कैन चलाता है, एपीआई से वेब ऐप्स और क्लाउड सिस्टम तक आपकी पूरी टेक स्टैक में मुद्दों का पता लगाता है। इसे मुफ्त में प्रयास करें आज ही।

{% embed url="https://www.intruder.io/?utm_campaign=hacktricks&utm_source=referral" %}

मूलभूत जानकारी

फ़ाइल ट्रांसफ़र प्रोटोकॉल (FTP) एक मानक नेटवर्क प्रोटोकॉल है जिसका उपयोग कंप्यूटर नेटवर्क पर क्लाइंट और सर्वर के बीच कंप्यूटर फ़ाइलों के संचार के लिए किया जाता है।

यह एक सादा-पाठ प्रोटोकॉल है जो नई लाइन चरित्र 0x0d 0x0a का उपयोग करता है, इसलिए कभी-कभी आपको telnet या nc -C का उपयोग करके कनेक्ट करने की आवश्यकता होती है।

डिफ़ॉल्ट पोर्ट: 21

PORT STATE SERVICE

21/tcp open ftp

सक्रिय और निष्क्रिय कनेक्शन

सक्रिय FTP में FTP क्लाइंट पहले अपने पोर्ट N से FTP सर्वर के कमांड पोर्ट - पोर्ट 21 कोंट्रोल कनेक्शन शुरू करता है। फिर क्लाइंट पोर्ट N+1 पर सुनता है और पोर्ट N+1 को FTP सर्वर को भेजता है। FTP सर्वर फिर FTP क्लाइंट के पोर्ट N+1 से अपने पोर्ट M को डेटा कनेक्शन शुरू करता है।

लेकिन, अगर FTP क्लाइंट में एक फ़ायरवॉल सेटअप है जो बाहर से आने वाली डेटा कनेक्शन को नियंत्रित करता है, तो सक्रिय FTP एक समस्या हो सकती है। और, इसके लिए एक संभावित समाधान पासिव FTP है।

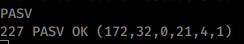

पासिव FTP में, क्लाइंट अपने पोर्ट N से FTP सर्वर के पोर्ट 21 कोंट्रोल कनेक्शन शुरू करता है। इसके बाद, क्लाइंट एक passv कमांड जारी करता है। सर्वर फिर क्लाइंट को अपना एक पोर्ट नंबर M भेजता है। और क्लाइंट अपने पोर्ट P से FTP सर्वर के पोर्ट M को डेटा कनेक्शन शुरू करता है।

स्रोत: https://www.thesecuritybuddy.com/vulnerabilities/what-is-ftp-bounce-attack/

कनेक्शन डीबगिंग

FTP कमांड debug और trace का उपयोग करके संचार कैसे हो रहा है देखने के लिए किया जा सकता है।

गणना

बैनर ग्रबिंग

nc -vn <IP> 21

openssl s_client -connect crossfit.htb:21 -starttls ftp #Get certificate if any

FTP के साथ starttls का उपयोग करके कनेक्ट करें

To connect to an FTP server using starttls, follow these steps:

-

First, establish a connection to the FTP server using the

ftpcommand in the terminal:ftp <server_ip> -

Once connected, use the

authcommand to enable TLS encryption:auth tls -

After enabling TLS, use the

usercommand to provide your FTP username:user <username> -

Next, enter your FTP password using the

passcommand:pass <password> -

Finally, use the

lscommand to list the files on the FTP server or thegetcommand to download a specific file:ls get <filename>

By following these steps, you can connect to an FTP server using starttls and perform various operations such as listing files or downloading specific files.

lftp

lftp :~> set ftp:ssl-force true

lftp :~> set ssl:verify-certificate no

lftp :~> connect 10.10.10.208

lftp 10.10.10.208:~> login

Usage: login <user|URL> [<pass>]

lftp 10.10.10.208:~> login username Password

अनधिकृत जाँच

nmap के साथ

sudo nmap -sV -p21 -sC -A 10.10.10.10

आप HELP और FEAT कमांड का उपयोग करके FTP सर्वर की कुछ जानकारी प्राप्त कर सकते हैं:

HELP

214-The following commands are recognized (* =>'s unimplemented):

214-CWD XCWD CDUP XCUP SMNT* QUIT PORT PASV

214-EPRT EPSV ALLO* RNFR RNTO DELE MDTM RMD

214-XRMD MKD XMKD PWD XPWD SIZE SYST HELP

214-NOOP FEAT OPTS AUTH CCC* CONF* ENC* MIC*

214-PBSZ PROT TYPE STRU MODE RETR STOR STOU

214-APPE REST ABOR USER PASS ACCT* REIN* LIST

214-NLST STAT SITE MLSD MLST

214 Direct comments to root@drei.work

FEAT

211-Features:

PROT

CCC

PBSZ

AUTH TLS

MFF modify;UNIX.group;UNIX.mode;

REST STREAM

MLST modify*;perm*;size*;type*;unique*;UNIX.group*;UNIX.mode*;UNIX.owner*;

UTF8

EPRT

EPSV

LANG en-US

MDTM

SSCN

TVFS

MFMT

SIZE

211 End

STAT

#Info about the FTP server (version, configs, status...)

अनामक लॉगिन

अनामक : अनामक

अनामक :

एफटीपी : एफटीपी

ftp <IP>

>anonymous

>anonymous

>ls -a # List all files (even hidden) (yes, they could be hidden)

>binary #Set transmission to binary instead of ascii

>ascii #Set transmission to ascii instead of binary

>bye #exit

ब्रूट फोर्स

यहां आपको डिफ़ॉल्ट FTP क्रेडेंशियल्स की एक अच्छी सूची मिलेगी: https://github.com/danielmiessler/SecLists/blob/master/Passwords/Default-Credentials/ftp-betterdefaultpasslist.txt

स्वचालित

एनमैप द्वारा एनन लॉगिन और बाउंस FTP चेक डिफ़ॉल्ट रूप से -sC विकल्प या निम्नलिखित के साथ किया जाता है:

nmap --script ftp-* -p 21 <ip>

ब्राउज़र कनेक्शन

आप एक ब्राउज़र (जैसे Firefox) का उपयोग करके एक FTP सर्वर से कनेक्ट कर सकते हैं, इसके लिए निम्नलिखित URL का उपयोग करें:

ftp://anonymous:anonymous@10.10.10.98

ध्यान दें कि यदि एक वेब एप्लिकेशन एक उपयोगकर्ता द्वारा नियंत्रित डेटा को सीधे FTP सर्वर पर भेज रही है, तो आप डबल URL कोड %0d%0a (डबल URL कोड में यह %250d%250a होता है) बाइट भेज सकते हैं और FTP सर्वर को अनियमित कार्रवाई करने के लिए कर सकते हैं। इन अनियमित कार्रवाइयों में से एक अनियमित कार्रवाई यह हो सकती है कि उपयोगकर्ता द्वारा नियंत्रित सर्वर से सामग्री डाउनलोड की जाए, पोर्ट स्कैनिंग की जाए या अन्य plain-text आधारित सेवाओं (जैसे http) से बातचीत की जाए।

FTP से सभी फ़ाइलें डाउनलोड करें

wget -m ftp://anonymous:anonymous@10.10.10.98 #Donwload all

wget -m --no-passive ftp://anonymous:anonymous@10.10.10.98 #Download all

यदि आपके उपयोगकर्ता नाम/पासवर्ड में विशेष वर्ण हैं, तो निम्नलिखित कमांड का उपयोग किया जा सकता है:

wget -r --user="USERNAME" --password="PASSWORD" ftp://server.com/

कुछ FTP कमांड्स

USER उपयोगकर्ता_नामPASS पासवर्डHELPसर्वर बताता है कि कौन से कमांड समर्थित हैंPORT 127,0,0,1,0,80यह FTP सर्वर को इंटरनेट प्रोटोकॉल 127.0.0.1 पर 80 पोर्ट में कनेक्शन स्थापित करने के लिए संकेत देगा (आपको 5 वां वर्ण "0" और 6 वां वर्ण को दशमलव में पोर्ट को व्यक्त करने के लिए डालना होगा या 5 वां और 6 वां का उपयोग करके पोर्ट को हेक्स में व्यक्त करने के लिए).EPRT |2|127.0.0.1|80|यह FTP सर्वर को इंटरनेट प्रोटोकॉल 127.0.0.1 पर 80 पोर्ट में TCP कनेक्शन ("2" द्वारा दर्शाया गया) स्थापित करने के लिए संकेत देगा। यह कमांड IPv6 का समर्थन करती है।LISTयह मौजूदा फ़ोल्डर में फ़ाइलों की सूची भेजेगाLIST -Rरिकर्सिव रूप से सूची बनाएगा (यदि सर्वर द्वारा अनुमति है)APPE /पथ/कुछ.txtयह FTP को सूचीत करेगा कि उसे एक पैसिव कनेक्शन या PORT/EPRT कनेक्शन से प्राप्त हुए डेटा को एक फ़ाइल में संग्रहीत करना है। यदि फ़ाइल का नाम मौजूद है, तो यह डेटा जोड़ देगा।STOR /पथ/कुछ.txtAPPEकी तरह है लेकिन यह फ़ाइलों को अधिलेखित करेगाSTOU /पथ/कुछ.txtAPPEकी तरह है, लेकिन यदि मौजूद है तो यह कुछ नहीं करेगा।RETR /पथ/से/फ़ाइलपैसिव या पोर्ट कनेक्शन स्थापित करना होगा। फिर, FTP सर्वर उस कनेक्शन के माध्यम से निर्दिष्ट फ़ाइल को भेजेगा।REST 6यह सर्वर को संकेत देगा कि अगली बार जब वहRETRका उपयोग करके कुछ भेजेगा, तो वह 6वें बाइट से शुरू करना चाहिए।TYPE iसंचार को बाइनरी पर सेट करेंPASVयह एक पैसिव कनेक्शन खोलेगा और उपयोगकर्ता को बताएगा कि वह कहां कनेक्ट कर सकता हैPUT /tmp/फ़ाइल.txtनिर्दिष्ट फ़ाइल को FTP पर अपलोड करें

FTPBounce हमला

कुछ FTP सर्वरों को कमांड PORT की अनुमति होती है। इस कमांड का उपयोग करके आप सर्वर को संकेत कर सकते हैं कि आप किसी पोर्ट पर अन्य FTP सर्वर से कनेक्ट होना चाहते हैं। फिर, आप इसका उपयोग करके एक FTP सर्वर के माध्यम से किसी होस्ट के कौन से पोर्ट खुले हैं को स्कैन करने के लिए कर सकते हैं।

यहां जानें कि कैसे FTP सर्वर का दुरुपयोग करके पोर्ट स्कैन करें।

आप इस व्यवहार का दुरुपयोग भी कर सकते हैं ताकि एक FTP सर्वर अन्य प्रोटोकॉलों के साथ संवाद कर सके। आप एक फ़ाइल अपलोड कर सकते हैं जिसमें एक HTTP अनुरोध होता है और इसे विकलांग FTP सर्वर को भेज सकते हैं जो इसे किसी अन्य HTTP सर्वर को भेजेगा (शायद एक नए व्यवस्थापक उपयोगकर्ता जोड़ने के लिए?) या यहां तक कि एक FTP अनुरोध अपलोड करें और विकलांग FTP सर्वर को एक अलग FTP सर्वर के लिए एक फ़ाइल डाउनलोड करने के लिए।

सिद्धांत आसान है:

- अनुरोध को (टेक्स्ट फ़ाइल के भीतर) विकलांग सर्वर पर अपलोड करें। ध्यान दें कि यदि आप किसी अन्य HTTP या FTP सर्वर के साथ बात करना चाहते हैं तो आपको

0x0d 0x0aके साथ लाइनों को बदलने की आवश्यकता होगी - भेजने के चरित्रों को भेजने के लिए

REST Xका उपयोग करें (शायद आपको फ़ाइल के भीतर अनुरोध अपलोड करने के लिए शुरुआत में कुछ छवि हैडर डालने की आवश्यकता होती है) - अनुकूलित सर्वर और सेवा से कनेक्ट होने के लिए

PORTका उपयोग करें - संचित अनुरोध को सर्वर को भेजने के लिए

RETRका उपयोग करें।

यह बहुत संभावित है कि इसके कारण एक त्रुटि उठेगी जैसे सॉकेट लिखने योग्य नहीं क्योंकि कनेक्शन डेटा RETR के साथ भेजने के लिए पर्याप्त समय तक नहीं रहता है। ऐसे बचने के लिए कोशिश करने के सुझाव हैं:

- यदि आप एक HTTP अनुरोध भेज रहे हैं, तो उसी अनुरोध को एक के बाद एक बार भेजें जब तक कि कम से कम ~0.5MB न हो जाएं। इस तरह:

{% file src="../../.gitbook/assets/posts (1).txt" %} posts.txt {% endfile %

ftpusers

ftp.conf

proftpd.conf

vsftpd.conf

पोस्ट-एक्सप्लोइटेशन

vsFTPd की डिफ़ॉल्ट कॉन्फ़िगरेशन /etc/vsftpd.conf में मिल सकती है। यहां, आप कुछ खतरनाक सेटिंग्स मिल सकती हैं:

anonymous_enable=YESanon_upload_enable=YESanon_mkdir_write_enable=YESanon_root=/home/username/ftp- अनामक के लिए निर्देशिका।chown_uploads=YES- अनामक रूप से अपलोड की गई फ़ाइलों के स्वामित्व को बदलेंchown_username=username- अनामक रूप से अपलोड की गई फ़ाइलों के स्वामित्व को दिया जाने वाला उपयोगकर्ताlocal_enable=YES- स्थानीय उपयोगकर्ताओं को लॉगिन करने की अनुमति देंno_anon_password=YES- अनामक से पासवर्ड न पूछेंwrite_enable=YES- कमांड्स की अनुमति दें: STOR, DELE, RNFR, RNTO, MKD, RMD, APPE, और SITE

शोडन

ftpport:21

जल्दी से सुधार करने के लिए महत्वपूर्ण संरचना की खोज करें ताकि आप उन्हें ठीक कर सकें। Intruder आपकी हमला सतह का ट्रैक करता है, प्रोएक्टिव धारणा स्कैन चलाता है, आपकी पूरी टेक स्टैक, एपीआई से वेब ऐप्स और क्लाउड सिस्टम तक, मुद्दों को खोजता है। इसे मुफ़्त में प्रयास करें आज।

{% embed url="https://www.intruder.io/?utm_campaign=hacktricks&utm_source=referral" %}

HackTricks स्वचालित कमांड्स

Protocol_Name: FTP #Protocol Abbreviation if there is one.

Port_Number: 21 #Comma separated if there is more than one.

Protocol_Description: File Transfer Protocol #Protocol Abbreviation Spelled out

Entry_1:

Name: Notes

Description: Notes for FTP

Note: |

Anonymous Login

-bi <<< so that your put is done via binary

wget --mirror 'ftp://ftp_user:UTDRSCH53c"$6hys@10.10.10.59'

^^to download all dirs and files

wget --no-passive-ftp --mirror 'ftp://anonymous:anonymous@10.10.10.98'

if PASV transfer is disabled

https://book.hacktricks.xyz/pentesting/pentesting-ftp

Entry_2:

Name: Banner Grab

Description: Grab FTP Banner via telnet

Command: telnet -n {IP} 21

Entry_3:

Name: Cert Grab

Description: Grab FTP Certificate if existing

Command: openssl s_client -connect {IP}:21 -starttls ftp

Entry_4:

Name: nmap ftp

Description: Anon login and bounce FTP checks are performed

Command: nmap --script ftp-* -p 21 {IP}

Entry_5:

Name: Browser Connection

Description: Connect with Browser

Note: ftp://anonymous:anonymous@{IP}

Entry_6:

Name: Hydra Brute Force

Description: Need Username

Command: hydra -t 1 -l {Username} -P {Big_Passwordlist} -vV {IP} ftp

Entry_7:

Name: consolesless mfs enumeration ftp

Description: FTP enumeration without the need to run msfconsole

Note: sourced from https://github.com/carlospolop/legion

Command: msfconsole -q -x 'use auxiliary/scanner/ftp/anonymous; set RHOSTS {IP}; set RPORT 21; run; exit' && msfconsole -q -x 'use auxiliary/scanner/ftp/ftp_version; set RHOSTS {IP}; set RPORT 21; run; exit' && msfconsole -q -x 'use auxiliary/scanner/ftp/bison_ftp_traversal; set RHOSTS {IP}; set RPORT 21; run; exit' && msfconsole -q -x 'use auxiliary/scanner/ftp/colorado_ftp_traversal; set RHOSTS {IP}; set RPORT 21; run; exit' && msfconsole -q -x 'use auxiliary/scanner/ftp/titanftp_xcrc_traversal; set RHOSTS {IP}; set RPORT 21; run; exit'

☁️ HackTricks Cloud ☁️ -🐦 Twitter 🐦 - 🎙️ Twitch 🎙️ - 🎥 Youtube 🎥

- क्या आप किसी साइबर सुरक्षा कंपनी में काम करते हैं? क्या आप अपनी कंपनी को HackTricks में विज्ञापित देखना चाहते हैं? या क्या आपको PEASS की नवीनतम संस्करण या HackTricks को PDF में डाउनलोड करने का उपयोग करना चाहिए? सदस्यता योजनाएं की जांच करें!

- खोजें The PEASS Family, हमारा विशेष संग्रह NFTs

- प्राप्त करें आधिकारिक PEASS & HackTricks swag

- शामिल हों 💬 Discord समूह या टेलीग्राम समूह में या मुझे Twitter पर फ़ॉलो करें 🐦@carlospolopm.

- अपने हैकिंग ट्रिक्स साझा करें, hacktricks रेपो और hacktricks-cloud रेपो को PR जमा करके।