9.2 KiB

पैरामीटर प्रदूषण

☁️ HackTricks Cloud ☁️ -🐦 Twitter 🐦 - 🎙️ Twitch 🎙️ - 🎥 Youtube 🎥

- क्या आप किसी साइबर सुरक्षा कंपनी में काम करते हैं? क्या आप अपनी कंपनी को HackTricks में विज्ञापित देखना चाहते हैं? या क्या आपको PEASS की नवीनतम संस्करण या HackTricks को PDF में डाउनलोड करने का उपयोग करने की आवश्यकता है? सदस्यता योजनाएं की जांच करें!

- The PEASS Family की खोज करें, हमारा विशेष NFT संग्रह

- आधिकारिक PEASS & HackTricks swag प्राप्त करें

- 💬 Discord समूह या टेलीग्राम समूह में शामिल हों या मुझे Twitter 🐦@carlospolopm** का पालन करें**.

- अपने हैकिंग ट्रिक्स को hacktricks रेपो और hacktricks-cloud रेपो में पीआर जमा करके अपना योगदान दें।

कॉपी किया गया https://medium.com/@shahjerry33/http-parameter-pollution-its-contaminated-85edc0805654

सारांश:

HTTP पैरामीटर प्रदूषण (HPP) एक वेब एप्लिकेशन के HTTP पैरामीटरों को दोषित करना है ताकि एक विशेष दुष्ट कार्य को प्राप्त किया जा सके। यह HTTP अनुरोधों के दौरान एक वेबसाइट के पैरामीटरों को कैसे व्यवहारित करती है, उसे बदलता है। HTTP पैरामीटर प्रदूषण एक सरल प्रकार का हमला है लेकिन यह एक प्रभावी है।

जब आप किसी पैरामीटर को दूषित करते हैं, तो कोड केवल सर्वर-साइड पर चलता है जो हमें दिखाई नहीं देता है, लेकिन हम अपनी स्क्रीन पर परिणाम देख सकते हैं। इसके बीच की प्रक्रिया एक काले बॉक्स है।

उदाहरण के लिए, एक URL है https://www.anybank.com/send जिसमें तीन पैरामीटर हैं:

- से:

- को:

- राशि:

URL: https://www.anybank.com/send/?from=accountA&to=accountB&amount=10000

अब यह एक सामान्य URL है जो खाता A से खाता B में 10000 का लेन-देन करेगा, लेकिन अगर हम एक और समान पैरामीटर "से :" जोड़ते हैं

तो URL इस तरह होगा https://www.anybank.com/send/?from=accountA&to=accountB&amount=10000&from=accountC

जब इस URL का लेन-देन 10000 का होगा, तो यह खाता C से कटौती होगी बजाय खाता A से। यह है कि आप HTTP पैरामीटर प्रदूषण हमले में पैरामीटरों को कैसे मार्गदर्शन करते हैं। यद्यपि इस संकट की सीमा केवल GET अनुरोध पर ही सीमित नहीं है, आप इस हमले को POST आधारित अनुरोध पर भी कार्यान्वित कर सकते हैं। आप इस संकट का परीक्षण कर सकते हैं कई स्थानों पर जैसे पासवर्ड बदलें, 2FA, टिप्पणियाँ, प्रोफ़ाइल फ़ोटो अपलोड, एपीआई कुंजी पारित कराने वाले पैरामीटर पर, OTP आदि।

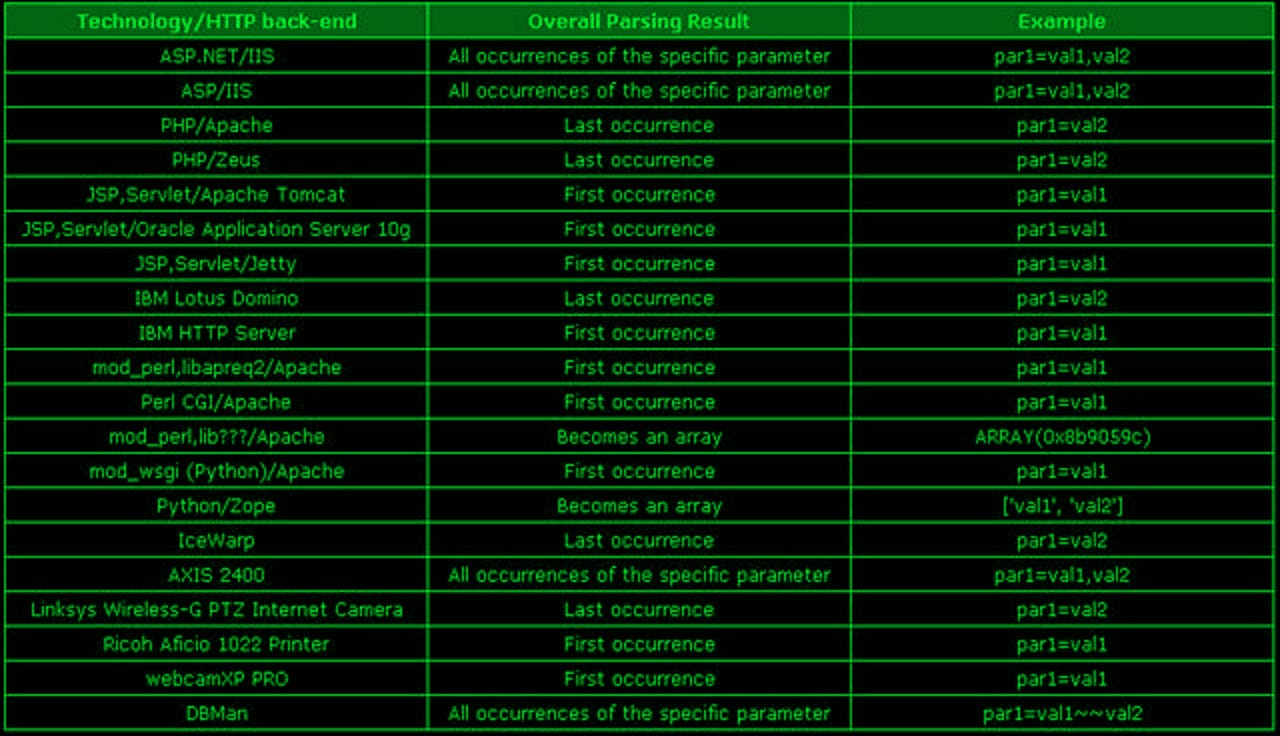

जब आप किसी पैरामीटर को दूषित करते हैं, तो इसका दूषण इस बात पर निर्भर करता है कि प्रत्येक वेब प्रौद्योगिकी अपने पैरामीटरों को कैसे पार्स कर रही है। आप "Wappalyzer" का उपयोग करके वेब प्रौद्योगिकियों की पहचान कर सकते हैं। नीचे कुछ प्रौद्योगिकियों और उनके पैरामीटर पार्सिंग की स्क्रीनशॉट है। प्रौद्योगिकियाँ और उनके पैरामीटर पार्सिंग

मैं एक ऐसी HPP की खोज साझा कर

Flask और PHP

इस लेख में आप देख सकते हैं कि Flask और Apache HTTP सर्वर पर चल रहे PHP में a=1&a=2 जैसा एक HTTP क्वेरी अलग-अलग रूप में इंटरप्रिट किया जाएगा। Flask में, पैरामीटर 1 होगा (पहली घटना) जबकि PHP में यह 2 होगा (अंतिम घटना)।

☁️ HackTricks Cloud ☁️ -🐦 Twitter 🐦 - 🎙️ Twitch 🎙️ - 🎥 Youtube 🎥

- क्या आप साइबर सुरक्षा कंपनी में काम करते हैं? क्या आप अपनी कंपनी को HackTricks में विज्ञापित देखना चाहते हैं? या क्या आपको PEASS की नवीनतम संस्करण या HackTricks को PDF में डाउनलोड करने की अनुमति चाहिए? सदस्यता योजनाएं की जांच करें!

- खोजें The PEASS Family, हमारा विशेष NFT संग्रह।

- प्राप्त करें आधिकारिक PEASS और HackTricks swag

- शामिल हों 💬 Discord समूह या टेलीग्राम समूह या मुझे Twitter पर फ़ॉलो करें 🐦@carlospolopm.

- अपने हैकिंग ट्रिक्स साझा करें और PR जमा करके hacktricks repo और hacktricks-cloud repo को फ़ॉलो करें।