| .. | ||

| ftp-bounce-attack.md | ||

| ftp-bounce-download-2oftp-file.md | ||

| README.md | ||

21 - Pentesting FTP

Impara l'hacking di AWS da zero a eroe con htARTE (HackTricks AWS Red Team Expert)!

- Lavori in una azienda di sicurezza informatica? Vuoi vedere la tua azienda pubblicizzata in HackTricks? O vuoi avere accesso all'ultima versione di PEASS o scaricare HackTricks in PDF? Controlla i PACCHETTI DI ABBONAMENTO!

- Scopri The PEASS Family, la nostra collezione di esclusive NFT

- Ottieni il merchandising ufficiale di PEASS & HackTricks

- Unisciti al 💬 gruppo Discord o al gruppo Telegram o seguimi su Twitter 🐦@carlospolopm.

- Condividi i tuoi trucchi di hacking inviando PR al repo hacktricks e al repo hacktricks-cloud.

Trova le vulnerabilità che contano di più in modo da poterle correggere più velocemente. Intruder traccia la tua superficie di attacco, esegue scansioni proattive delle minacce, trova problemi in tutta la tua infrastruttura tecnologica, dalle API alle applicazioni web e ai sistemi cloud. Provalo gratuitamente oggi.

{% embed url="https://www.intruder.io/?utm_campaign=hacktricks&utm_source=referral" %}

Informazioni di base

Il File Transfer Protocol (FTP) funge da protocollo standard per il trasferimento di file su una rete informatica tra un server e un client.

È un protocollo in testo normale che utilizza come carattere di nuova riga 0x0d 0x0a, quindi a volte è necessario connettersi utilizzando telnet o nc -C.

Porta predefinita: 21

PORT STATE SERVICE

21/tcp open ftp

Connessioni Attive e Passive

Nel FTP Attivo, il client FTP inizia prima la connessione di controllo dalla sua porta N alla porta di comando del server FTP - porta 21. Il client quindi ascolta sulla porta N+1 e invia la porta N+1 al server FTP. Il server FTP quindi inizia la connessione dati, dalla sua porta M alla porta N+1 del client FTP.

Tuttavia, se il client FTP ha un firewall configurato per controllare le connessioni dati in ingresso dall'esterno, allora il FTP attivo potrebbe essere un problema. E una soluzione fattibile per questo è il FTP Passivo.

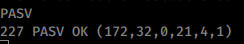

Nel FTP Passivo, il client inizia la connessione di controllo dalla sua porta N alla porta 21 del server FTP. Successivamente, il client emette un comando passv. Il server quindi invia al client uno dei suoi numeri di porta M. E il client inizia la connessione dati dalla sua porta P alla porta M del server FTP.

Fonte: https://www.thesecuritybuddy.com/vulnerabilities/what-is-ftp-bounce-attack/

Debugging della connessione

I comandi debug e trace possono essere utilizzati per vedere come avviene la comunicazione.

Enumerazione

Banner Grabbing

nc -vn <IP> 21

openssl s_client -connect crossfit.htb:21 -starttls ftp #Get certificate if any

Connettersi a FTP utilizzando starttls

Per connettersi a un server FTP utilizzando il protocollo STARTTLS, è necessario seguire i seguenti passaggi:

- Aprire una connessione TCP al server FTP sulla porta 21.

- Avviare la sessione FTP inviando il comando "AUTH TLS" o "AUTH SSL" al server.

- Il server risponderà con un messaggio di conferma o di errore.

- Se la risposta del server è positiva, è possibile avviare la negoziazione TLS inviando il comando "STARTTLS".

- Il server risponderà con un messaggio di conferma o di errore.

- Se la risposta del server è positiva, la connessione verrà aggiornata a una connessione sicura utilizzando il protocollo TLS.

- Successivamente, è possibile autenticarsi utilizzando le credenziali FTP (nome utente e password) come al solito.

Ecco un esempio di codice Python per connettersi a un server FTP utilizzando STARTTLS:

import ftplib

import ssl

# Connessione al server FTP

ftp = ftplib.FTP('ftp.example.com', 'username', 'password')

# Avvio della sessione FTP sicura

ftp.auth('TLS')

# Avvio della negoziazione TLS

ftp.prot_p()

# Esecuzione di operazioni FTP sicure

# ...

# Chiusura della connessione FTP

ftp.quit()

Assicurarsi di utilizzare la libreria FTP corretta nel linguaggio di programmazione scelto e di gestire gli errori in modo appropriato durante la connessione e l'autenticazione.

lftp

lftp :~> set ftp:ssl-force true

lftp :~> set ssl:verify-certificate no

lftp :~> connect 10.10.10.208

lftp 10.10.10.208:~> login

Usage: login <user|URL> [<pass>]

lftp 10.10.10.208:~> login username Password

Enumerazione non autorizzata

Con nmap

sudo nmap -sV -p21 -sC -A 10.10.10.10

Puoi utilizzare i comandi HELP e FEAT per ottenere alcune informazioni sul server FTP:

HELP

214-The following commands are recognized (* =>'s unimplemented):

214-CWD XCWD CDUP XCUP SMNT* QUIT PORT PASV

214-EPRT EPSV ALLO* RNFR RNTO DELE MDTM RMD

214-XRMD MKD XMKD PWD XPWD SIZE SYST HELP

214-NOOP FEAT OPTS AUTH CCC* CONF* ENC* MIC*

214-PBSZ PROT TYPE STRU MODE RETR STOR STOU

214-APPE REST ABOR USER PASS ACCT* REIN* LIST

214-NLST STAT SITE MLSD MLST

214 Direct comments to root@drei.work

FEAT

211-Features:

PROT

CCC

PBSZ

AUTH TLS

MFF modify;UNIX.group;UNIX.mode;

REST STREAM

MLST modify*;perm*;size*;type*;unique*;UNIX.group*;UNIX.mode*;UNIX.owner*;

UTF8

EPRT

EPSV

LANG en-US

MDTM

SSCN

TVFS

MFMT

SIZE

211 End

STAT

#Info about the FTP server (version, configs, status...)

Accesso anonimo

anonymous : anonymous

anonymous :

ftp : ftp

ftp <IP>

>anonymous

>anonymous

>ls -a # List all files (even hidden) (yes, they could be hidden)

>binary #Set transmission to binary instead of ascii

>ascii #Set transmission to ascii instead of binary

>bye #exit

Forza bruta

Qui puoi trovare un bel elenco con le credenziali ftp predefinite: https://github.com/danielmiessler/SecLists/blob/master/Passwords/Default-Credentials/ftp-betterdefaultpasslist.txt

Automatizzato

I controlli di accesso anonimo e di rimbalzo FTP vengono eseguiti di default da nmap con l'opzione -sC o:

nmap --script ftp-* -p 21 <ip>

Connessione del browser

È possibile connettersi a un server FTP utilizzando un browser (come Firefox) utilizzando un URL come:

ftp://anonymous:anonymous@10.10.10.98

Nota che se un'applicazione web sta inviando dati controllati da un utente direttamente a un server FTP, puoi inviare byte di doppia codifica URL %0d%0a (in doppia codifica URL questo diventa %250d%250a) e far sì che il server FTP esegua azioni arbitrarie. Una di queste possibili azioni arbitrarie è scaricare contenuti da un server controllato dall'utente, eseguire una scansione delle porte o provare a comunicare con altri servizi basati su testo normale (come http).

Scarica tutti i file da FTP

wget -m ftp://anonymous:anonymous@10.10.10.98 #Donwload all

wget -m --no-passive ftp://anonymous:anonymous@10.10.10.98 #Download all

Se il tuo utente/password contiene caratteri speciali, puoi utilizzare il seguente comando:

wget -r --user="USERNAME" --password="PASSWORD" ftp://server.com/

Alcuni comandi FTP

USER usernamePASS passwordHELPIl server indica quali comandi sono supportatiPORT 127,0,0,1,0,80Questo indicherà al server FTP di stabilire una connessione con l'IP 127.0.0.1 sulla porta 80 (è necessario inserire il quinto carattere come "0" e il sesto come la porta in decimale o utilizzare il quinto e il sesto per esprimere la porta in esadecimale).EPRT |2|127.0.0.1|80|Questo indicherà al server FTP di stabilire una connessione TCP (indicata da "2") con l'IP 127.0.0.1 sulla porta 80. Questo comando supporta IPv6.LISTQuesto invierà l'elenco dei file nella cartella correnteLIST -RElenco in modo ricorsivo (se consentito dal server)APPE /percorso/file.txtQuesto indicherà al server FTP di memorizzare i dati ricevuti da una connessione passiva o da una connessione PORT/EPRT in un file. Se il nome del file esiste, verranno aggiunti i dati.STOR /percorso/file.txtComeAPPE, ma sovrascrive i fileSTOU /percorso/file.txtComeAPPE, ma se esiste non fa nulla.RETR /percorso/fileDeve essere stabilita una connessione passiva o di porta. Quindi, il server FTP invierà il file indicato tramite quella connessioneREST 6Questo indicherà al server che la prossima volta che invia qualcosa usandoRETRdeve iniziare dal sesto byte.TYPE iImposta il trasferimento in binarioPASVQuesto aprirà una connessione passiva e indicherà all'utente dove può connettersiPUT /tmp/file.txtCarica il file indicato nell'FTP

Attacco FTPBounce

Alcuni server FTP consentono il comando PORT. Questo comando può essere utilizzato per indicare al server che si desidera connettersi ad un altro server FTP su una determinata porta. Quindi, è possibile utilizzarlo per scansionare le porte di un host attraverso un server FTP.

Scopri qui come abusare di un server FTP per scansionare le porte.

È anche possibile abusare di questo comportamento per far interagire un server FTP con altri protocolli. È possibile caricare un file contenente una richiesta HTTP e fare in modo che il server FTP vulnerabile la invii ad un server HTTP arbitrario (magari per aggiungere un nuovo utente amministratore?) o persino caricare una richiesta FTP e fare in modo che il server FTP vulnerabile scarichi un file per un diverso server FTP.

La teoria è semplice:

- Carica la richiesta (all'interno di un file di testo) sul server vulnerabile. Ricorda che se vuoi comunicare con un altro server HTTP o FTP devi cambiare le righe con

0x0d 0x0a - Usa

REST Xper evitare di inviare i caratteri che non vuoi inviare (forse per caricare la richiesta all'interno del file hai dovuto inserire un'intestazione dell'immagine all'inizio) - Usa

PORTper connetterti al server e al servizio arbitrari - Usa

RETRper inviare la richiesta salvata al server.

È molto probabile che questo generi un errore come Socket non scrivibile perché la connessione non dura abbastanza per inviare i dati con RETR. Suggerimenti per cercare di evitare ciò sono:

- Se stai inviando una richiesta HTTP, inserisci la stessa richiesta una dopo l'altra fino a raggiungere almeno ~0,5 MB. Così:

{% file src="../../.gitbook/assets/posts (1).txt" %} posts.txt {% endfile %}

- Cerca di riempire la richiesta con dati "spazzatura" relativi al protocollo (parlando con FTP forse solo comandi spazzatura o ripetendo l'istruzione

RETRper ottenere il file) - Riempire semplicemente la richiesta con molti caratteri nulli o altri (divisi su righe o meno)

In ogni caso, qui hai un vecchio esempio su come abusare di questo per far scaricare un file da un server FTP diverso a un server FTP.

Vulnerabilità di Filezilla Server

FileZilla di solito si associa a un servizio amministrativo locale per il FileZilla-Server (porta 14147). Se riesci a creare un tunnel dalla tua macchina per accedere a questa porta, puoi connetterti ad essa utilizzando una password vuota e creare un nuovo utente per il servizio FTP.

File di configurazione

ftpusers

ftp.conf

proftpd.conf

vsftpd.conf

Post-Esploitation

La configurazione predefinita di vsFTPd può essere trovata in /etc/vsftpd.conf. Qui potresti trovare alcune impostazioni pericolose:

anonymous_enable=YESanon_upload_enable=YESanon_mkdir_write_enable=YESanon_root=/home/username/ftp- Directory per gli utenti anonimi.chown_uploads=YES- Cambia il proprietario dei file caricati in modo anonimochown_username=username- Utente a cui viene assegnato il possesso dei file caricati in modo anonimolocal_enable=YES- Abilita l'accesso agli utenti localino_anon_password=YES- Non richiedere la password agli utenti anonimiwrite_enable=YES- Consenti i comandi: STOR, DELE, RNFR, RNTO, MKD, RMD, APPE e SITE

Shodan

ftpport:21

Trova le vulnerabilità più importanti in modo da poterle correggere più velocemente. Intruder traccia la tua superficie di attacco, esegue scansioni proattive delle minacce, trova problemi in tutta la tua infrastruttura tecnologica, dalle API alle applicazioni web e ai sistemi cloud. Provalo gratuitamente oggi stesso.

{% embed url="https://www.intruder.io/?utm_campaign=hacktricks&utm_source=referral" %}

Comandi Automatici HackTricks

Protocol_Name: FTP #Protocol Abbreviation if there is one.

Port_Number: 21 #Comma separated if there is more than one.

Protocol_Description: File Transfer Protocol #Protocol Abbreviation Spelled out

Entry_1:

Name: Notes

Description: Notes for FTP

Note: |

Anonymous Login

-bi <<< so that your put is done via binary

wget --mirror 'ftp://ftp_user:UTDRSCH53c"$6hys@10.10.10.59'

^^to download all dirs and files

wget --no-passive-ftp --mirror 'ftp://anonymous:anonymous@10.10.10.98'

if PASV transfer is disabled

https://book.hacktricks.xyz/pentesting/pentesting-ftp

Entry_2:

Name: Banner Grab

Description: Grab FTP Banner via telnet

Command: telnet -n {IP} 21

Entry_3:

Name: Cert Grab

Description: Grab FTP Certificate if existing

Command: openssl s_client -connect {IP}:21 -starttls ftp

Entry_4:

Name: nmap ftp

Description: Anon login and bounce FTP checks are performed

Command: nmap --script ftp-* -p 21 {IP}

Entry_5:

Name: Browser Connection

Description: Connect with Browser

Note: ftp://anonymous:anonymous@{IP}

Entry_6:

Name: Hydra Brute Force

Description: Need Username

Command: hydra -t 1 -l {Username} -P {Big_Passwordlist} -vV {IP} ftp

Entry_7:

Name: consolesless mfs enumeration ftp

Description: FTP enumeration without the need to run msfconsole

Note: sourced from https://github.com/carlospolop/legion

Command: msfconsole -q -x 'use auxiliary/scanner/ftp/anonymous; set RHOSTS {IP}; set RPORT 21; run; exit' && msfconsole -q -x 'use auxiliary/scanner/ftp/ftp_version; set RHOSTS {IP}; set RPORT 21; run; exit' && msfconsole -q -x 'use auxiliary/scanner/ftp/bison_ftp_traversal; set RHOSTS {IP}; set RPORT 21; run; exit' && msfconsole -q -x 'use auxiliary/scanner/ftp/colorado_ftp_traversal; set RHOSTS {IP}; set RPORT 21; run; exit' && msfconsole -q -x 'use auxiliary/scanner/ftp/titanftp_xcrc_traversal; set RHOSTS {IP}; set RPORT 21; run; exit'

Impara l'hacking di AWS da zero a eroe con htARTE (HackTricks AWS Red Team Expert)!

- Lavori in una azienda di sicurezza informatica? Vuoi vedere la tua azienda pubblicizzata in HackTricks? o vuoi avere accesso all'ultima versione di PEASS o scaricare HackTricks in PDF? Controlla i PACCHETTI DI ABBONAMENTO!

- Scopri La Famiglia PEASS, la nostra collezione di esclusive NFT

- Ottieni il merchandising ufficiale di PEASS & HackTricks

- Unisciti al 💬 gruppo Discord o al gruppo Telegram o seguimi su Twitter 🐦@carlospolopm.

- Condividi i tuoi trucchi di hacking inviando PR al repo hacktricks e al repo hacktricks-cloud.