| .. | ||

| drupal-rce.md | ||

| README.md | ||

Drupal

{% hint style="success" %}

Lernen & üben Sie AWS Hacking: HackTricks Training AWS Red Team Expert (ARTE)

HackTricks Training AWS Red Team Expert (ARTE)

Lernen & üben Sie GCP Hacking:  HackTricks Training GCP Red Team Expert (GRTE)

HackTricks Training GCP Red Team Expert (GRTE)

Unterstützen Sie HackTricks

- Überprüfen Sie die Abonnementpläne!

- Treten Sie der 💬 Discord-Gruppe oder der Telegram-Gruppe bei oder folgen Sie uns auf Twitter 🐦 @hacktricks_live.

- Teilen Sie Hacking-Tricks, indem Sie PRs an die HackTricks und HackTricks Cloud GitHub-Repos senden.

{% embed url="https://websec.nl/" %}

Entdeckung

- Überprüfen Sie Meta

curl https://www.drupal.org/ | grep 'content="Drupal'

- Node: Drupal indiziert seinen Inhalt mit Knoten. Ein Knoten kann alles enthalten, wie einen Blogbeitrag, eine Umfrage, einen Artikel usw. Die Seiten-URIs haben normalerweise die Form

/node/<nodeid>.

curl drupal-site.com/node/1

Enumeration

Drupal unterstützt drei Arten von Benutzern standardmäßig:

Administrator: Dieser Benutzer hat die vollständige Kontrolle über die Drupal-Website.Authenticated User: Diese Benutzer können sich auf der Website anmelden und Operationen wie das Hinzufügen und Bearbeiten von Artikeln basierend auf ihren Berechtigungen durchführen.Anonymous: Alle Website-Besucher werden als anonym bezeichnet. Standardmäßig dürfen diese Benutzer nur Beiträge lesen.

Version

- Überprüfen Sie

/CHANGELOG.txt

curl -s http://drupal-site.local/CHANGELOG.txt | grep -m2 ""

Drupal 7.57, 2018-02-21

{% hint style="info" %}

Neuere Installationen von Drupal blockieren standardmäßig den Zugriff auf die CHANGELOG.txt und README.txt Dateien.

{% endhint %}

Benutzername Enumeration

Registrieren

In /user/register versuchen Sie einfach, einen Benutzernamen zu erstellen, und wenn der Name bereits vergeben ist, wird dies angezeigt:

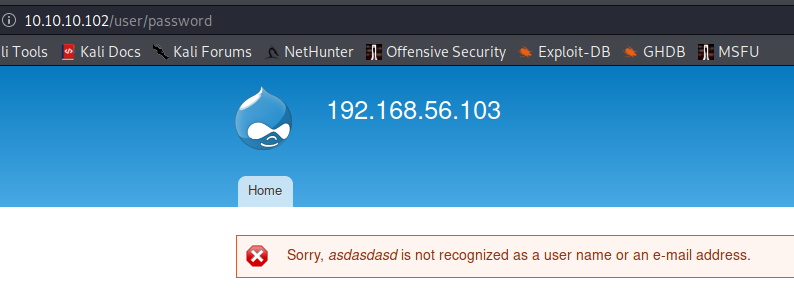

Neues Passwort anfordern

Wenn Sie ein neues Passwort für einen bestehenden Benutzernamen anfordern:

Wenn Sie ein neues Passwort für einen nicht vorhandenen Benutzernamen anfordern:

Anzahl der Benutzer abrufen

Durch den Zugriff auf /user/<number> können Sie die Anzahl der vorhandenen Benutzer sehen, in diesem Fall sind es 2, da /users/3 einen Fehler "nicht gefunden" zurückgibt:

Versteckte Seiten

Fuzz /node/$, wobei $ eine Zahl ist (zum Beispiel von 1 bis 500).

Sie könnten versteckte Seiten (Test, Dev) finden, die von den Suchmaschinen nicht referenziert werden.

Installierte Modul-Informationen

#From https://twitter.com/intigriti/status/1439192489093644292/photo/1

#Get info on installed modules

curl https://example.com/config/sync/core.extension.yml

curl https://example.com/core/core.services.yml

# Download content from files exposed in the previous step

curl https://example.com/config/sync/swiftmailer.transport.yml

Automatisch

droopescan scan drupal -u http://drupal-site.local

RCE

Wenn Sie Zugriff auf die Drupal-Webkonsole haben, überprüfen Sie diese Optionen, um RCE zu erhalten:

{% content-ref url="drupal-rce.md" %} drupal-rce.md {% endcontent-ref %}

Drupal Von XSS zu RCE

Durch diese Technik ist es möglich, Remote Code Execution (RCE) in Drupal über Cross-Site Scripting (XSS) zu erreichen. https://github.com/nowak0x01/Drupalwned

Für detailliertere Schritte siehe: https://nowak0x01.github.io/papers/76bc0832a8f682a7e0ed921627f85d1d.html

Post Exploitation

Einstellungen.php lesen

find / -name settings.php -exec grep "drupal_hash_salt\|'database'\|'username'\|'password'\|'host'\|'port'\|'driver'\|'prefix'" {} \; 2>/dev/null

Benutzer aus der DB dumpen

mysql -u drupaluser --password='2r9u8hu23t532erew' -e 'use drupal; select * from users'

Referenzen

{% embed url="https://websec.nl/" %}

{% hint style="success" %}

Lerne & übe AWS Hacking: HackTricks Training AWS Red Team Expert (ARTE)

HackTricks Training AWS Red Team Expert (ARTE)

Lerne & übe GCP Hacking:  HackTricks Training GCP Red Team Expert (GRTE)

HackTricks Training GCP Red Team Expert (GRTE)

Unterstütze HackTricks

- Überprüfe die Abonnementpläne!

- Tritt der 💬 Discord-Gruppe oder der Telegram-Gruppe bei oder folge uns auf Twitter 🐦 @hacktricks_live.

- Teile Hacking-Tricks, indem du PRs zu den HackTricks und HackTricks Cloud GitHub-Repos einreichst.