4.6 KiB

☁️ HackTricks云 ☁️ -🐦 推特 🐦 - 🎙️ Twitch 🎙️ - 🎥 Youtube 🎥

-

你在网络安全公司工作吗?你想在HackTricks中看到你的公司广告吗?或者你想获得PEASS的最新版本或下载HackTricks的PDF吗?请查看订阅计划!

-

发现我们的独家NFTs收藏品The PEASS Family

-

加入 💬 Discord群组 或 电报群组 或 关注我在推特 🐦@carlospolopm。

-

通过向hacktricks repo和hacktricks-cloud repo提交PR来分享你的黑客技巧。

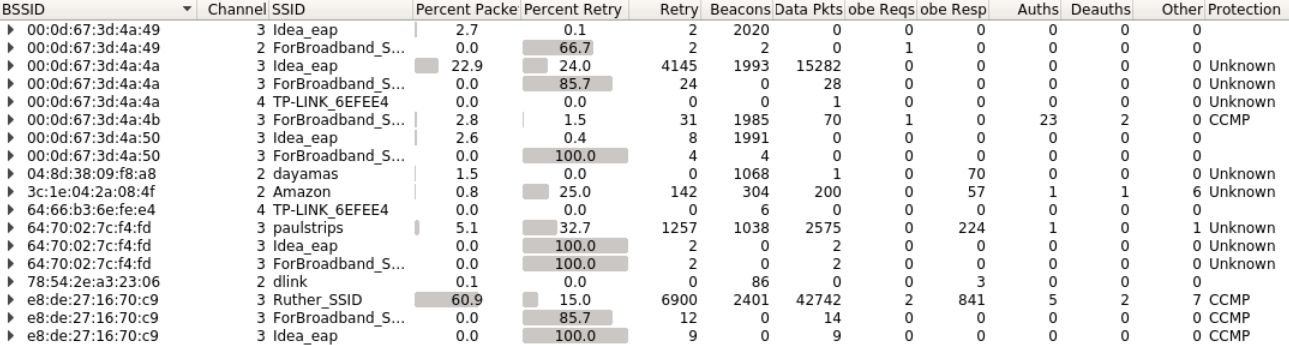

检查BSSIDs

当你收到一个主要流量为Wifi的捕获文件时,你可以使用WireShark来调查捕获文件中的所有SSID,方法是选择_Wireless --> WLAN Traffic_:

暴力破解

该屏幕的一列指示了捕获文件中是否找到了任何身份验证。如果是这种情况,你可以尝试使用aircrack-ng进行暴力破解:

aircrack-ng -w pwds-file.txt -b <BSSID> file.pcap

数据在信标/侧信道中

如果你怀疑数据正在通过Wifi网络的信标泄露,你可以使用以下过滤器检查网络的信标:wlan contains <网络名称>或wlan.ssid == "网络名称",然后在过滤后的数据包中搜索可疑字符串。

在Wifi网络中查找未知的MAC地址

以下链接将有助于找到在Wifi网络中发送数据的设备:

((wlan.ta == e8:de:27:16:70:c9) && !(wlan.fc == 0x8000)) && !(wlan.fc.type_subtype == 0x0005) && !(wlan.fc.type_subtype ==0x0004) && !(wlan.addr==ff:ff:ff:ff:ff:ff) && wlan.fc.type==2

如果你已经知道MAC地址,你可以从输出中删除它们,添加类似于这样的检查:&& !(wlan.addr==5c:51:88:31:a0:3b)

一旦你发现了在网络中通信的未知MAC地址,你可以使用以下过滤器来过滤其流量:wlan.addr==<MAC地址> && (ftp || http || ssh || telnet)。请注意,如果你已经解密了流量,ftp/http/ssh/telnet过滤器将非常有用。

解密流量

编辑 --> 首选项 --> 协议 --> IEEE 802.11 --> 编辑

☁️ HackTricks Cloud ☁️ -🐦 Twitter 🐦 - 🎙️ Twitch 🎙️ - 🎥 Youtube 🎥

-

你在一家网络安全公司工作吗?你想在HackTricks中为你的公司做广告吗?或者你想获得PEASS的最新版本或下载PDF格式的HackTricks吗?请查看订阅计划!

-

发现我们的独家NFT收藏品The PEASS Family

-

加入💬 Discord群组或电报群组,或在Twitter上关注我🐦@carlospolopm。

-

通过向hacktricks repo和hacktricks-cloud repo提交PR来分享你的黑客技巧。