| .. | ||

| drupal-rce.md | ||

| README.md | ||

Drupal

{% hint style="success" %}

Ucz się i ćwicz Hacking AWS: HackTricks Training AWS Red Team Expert (ARTE)

HackTricks Training AWS Red Team Expert (ARTE)

Ucz się i ćwicz Hacking GCP:  HackTricks Training GCP Red Team Expert (GRTE)

HackTricks Training GCP Red Team Expert (GRTE)

Wsparcie HackTricks

- Sprawdź plany subskrypcyjne!

- Dołącz do 💬 grupy Discord lub grupy telegramowej lub śledź nas na Twitterze 🐦 @hacktricks_live.

- Dziel się trikami hackingowymi, przesyłając PR-y do HackTricks i HackTricks Cloud repozytoriów na GitHubie.

{% embed url="https://websec.nl/" %}

Odkrywanie

- Sprawdź meta

curl https://www.drupal.org/ | grep 'content="Drupal'

- Node: Drupal indeksuje swoją zawartość za pomocą węzłów. Węzeł może zawierać cokolwiek, takiego jak post na blogu, ankieta, artykuł itp. URI strony zazwyczaj mają postać

/node/<nodeid>.

curl drupal-site.com/node/1

Enumeration

Drupal wspiera trzy typy użytkowników domyślnie:

Administrator: Ten użytkownik ma pełną kontrolę nad stroną Drupal.Authenticated User: Ci użytkownicy mogą logować się na stronie i wykonywać operacje takie jak dodawanie i edytowanie artykułów w zależności od ich uprawnień.Anonymous: Wszyscy odwiedzający stronę są oznaczani jako anonimowi. Domyślnie tym użytkownikom zezwala się tylko na czytanie postów.

Version

- Sprawdź

/CHANGELOG.txt

curl -s http://drupal-site.local/CHANGELOG.txt | grep -m2 ""

Drupal 7.57, 2018-02-21

{% hint style="info" %}

Nowsze instalacje Drupala domyślnie blokują dostęp do plików CHANGELOG.txt i README.txt.

{% endhint %}

Enumeracja nazw użytkowników

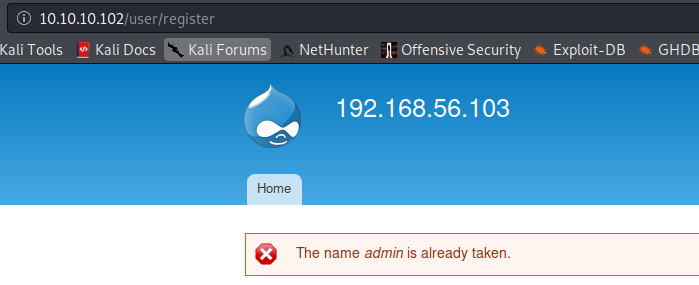

Rejestracja

W /user/register spróbuj utworzyć nazwę użytkownika, a jeśli nazwa jest już zajęta, zostaniesz o tym poinformowany:

Żądanie nowego hasła

Jeśli zażądajesz nowego hasła dla istniejącej nazwy użytkownika:

Jeśli zażądajesz nowego hasła dla nieistniejącej nazwy użytkownika:

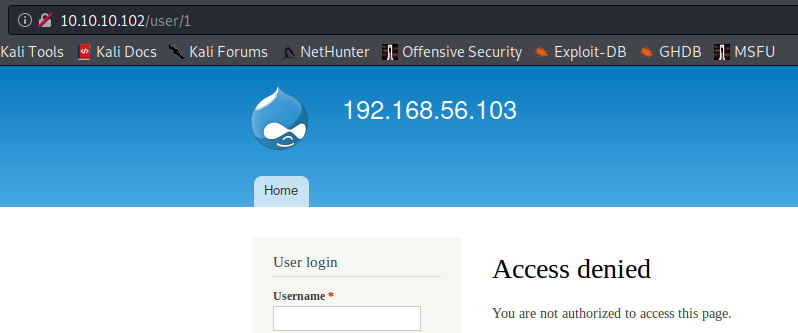

Uzyskaj liczbę użytkowników

Dostęp do /user/<number> pozwala zobaczyć liczbę istniejących użytkowników, w tym przypadku wynosi 2, ponieważ /users/3 zwraca błąd nie znaleziono:

Ukryte strony

Fuzz /node/$, gdzie $ to liczba (na przykład od 1 do 500).

Możesz znaleźć ukryte strony (testowe, deweloperskie), które nie są indeksowane przez wyszukiwarki.

Informacje o zainstalowanych modułach

#From https://twitter.com/intigriti/status/1439192489093644292/photo/1

#Get info on installed modules

curl https://example.com/config/sync/core.extension.yml

curl https://example.com/core/core.services.yml

# Download content from files exposed in the previous step

curl https://example.com/config/sync/swiftmailer.transport.yml

Automatyczny

droopescan scan drupal -u http://drupal-site.local

RCE

Jeśli masz dostęp do konsoli internetowej Drupal, sprawdź te opcje, aby uzyskać RCE:

{% content-ref url="drupal-rce.md" %} drupal-rce.md {% endcontent-ref %}

Z XSS do RCE

- Drupalwned: Skrypt do eksploatacji Drupal, który podnosi XSS do RCE lub inne krytyczne luki. Więcej informacji znajdziesz w tym poście. Oferuje wsparcie dla wersji Drupal 7.X.X, 8.X.X, 9.X.X i 10.X.X oraz pozwala na:

- Podniesienie uprawnień: Tworzy użytkownika administracyjnego w Drupal.

- (RCE) Prześlij szablon: Prześlij niestandardowe szablony z backdoorem do Drupal.

Po eksploatacji

Przeczytaj settings.php

find / -name settings.php -exec grep "drupal_hash_salt\|'database'\|'username'\|'password'\|'host'\|'port'\|'driver'\|'prefix'" {} \; 2>/dev/null

Zrzut użytkowników z bazy danych

mysql -u drupaluser --password='2r9u8hu23t532erew' -e 'use drupal; select * from users'

References

{% embed url="https://websec.nl/" %}

{% hint style="success" %}

Ucz się i ćwicz Hacking AWS: HackTricks Training AWS Red Team Expert (ARTE)

HackTricks Training AWS Red Team Expert (ARTE)

Ucz się i ćwicz Hacking GCP:  HackTricks Training GCP Red Team Expert (GRTE)

HackTricks Training GCP Red Team Expert (GRTE)

Wsparcie HackTricks

- Sprawdź plany subskrypcyjne!

- Dołącz do 💬 grupy Discord lub grupy telegram lub śledź nas na Twitterze 🐦 @hacktricks_live.

- Dziel się trikami hackingowymi, przesyłając PR-y do HackTricks i HackTricks Cloud repozytoriów na githubie.