9.7 KiB

Padding Oracle

{% hint style="success" %}

Learn & practice AWS Hacking: HackTricks Training AWS Red Team Expert (ARTE)

HackTricks Training AWS Red Team Expert (ARTE)

Learn & practice GCP Hacking:  HackTricks Training GCP Red Team Expert (GRTE)

HackTricks Training GCP Red Team Expert (GRTE)

Support HackTricks

- Check the subscription plans!

- Join the 💬 Discord group or the telegram group or follow us on Twitter 🐦 @hacktricks_live.

- Share hacking tricks by submitting PRs to the HackTricks and HackTricks Cloud github repos.

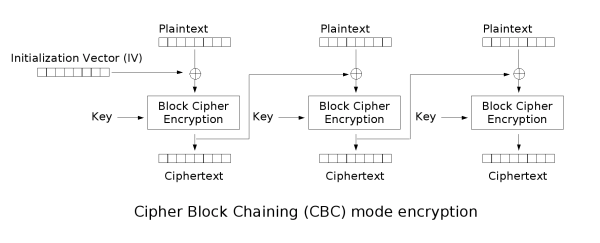

CBC - Cipher Block Chaining

CBCモードでは、前の暗号化ブロックがIVとして使用され、次のブロックとXORされます:

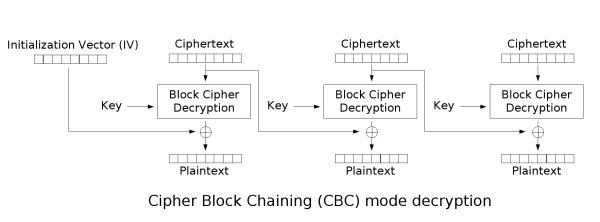

CBCを復号するには、逆の 操作が行われます:

暗号化 キーとIVを使用する必要があることに注意してください。

Message Padding

暗号化は固定 サイズ ブロックで行われるため、最後の ブロックの長さを完成させるためにパディングが通常必要です。

通常、PKCS7が使用され、ブロックを完成させるために必要なバイト数を繰り返すパディングが生成されます。たとえば、最後のブロックが3バイト不足している場合、パディングは\x03\x03\x03になります。

8バイトの長さの2つのブロックの例を見てみましょう:

| byte #0 | byte #1 | byte #2 | byte #3 | byte #4 | byte #5 | byte #6 | byte #7 | byte #0 | byte #1 | byte #2 | byte #3 | byte #4 | byte #5 | byte #6 | byte #7 |

|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|

| P | A | S | S | W | O | R | D | 1 | 2 | 3 | 4 | 5 | 6 | 0x02 | 0x02 |

| P | A | S | S | W | O | R | D | 1 | 2 | 3 | 4 | 5 | 0x03 | 0x03 | 0x03 |

| P | A | S | S | W | O | R | D | 1 | 2 | 3 | 0x05 | 0x05 | 0x05 | 0x05 | 0x05 |

| P | A | S | S | W | O | R | D | 0x08 | 0x08 | 0x08 | 0x08 | 0x08 | 0x08 | 0x08 | 0x08 |

最後の例では、最後のブロックが満杯だったため、パディングだけの別のブロックが生成されました。

Padding Oracle

アプリケーションが暗号化されたデータを復号するとき、最初にデータを復号し、その後パディングを削除します。パディングのクリーンアップ中に、無効なパディングが検出可能な動作を引き起こす場合、パディングオラクルの脆弱性があります。検出可能な動作は、エラー、結果の欠如、または応答の遅延である可能性があります。

この動作を検出すると、暗号化されたデータを復号し、さらには任意の平文を暗号化することができます。

How to exploit

この種の脆弱性を悪用するには、https://github.com/AonCyberLabs/PadBusterを使用するか、単に行うことができます。

sudo apt-get install padbuster

サイトのクッキーが脆弱かどうかをテストするために、次のことを試すことができます:

perl ./padBuster.pl http://10.10.10.10/index.php "RVJDQrwUdTRWJUVUeBKkEA==" 8 -encoding 0 -cookies "login=RVJDQrwUdTRWJUVUeBKkEA=="

エンコーディング 0 は base64 が使用されていることを意味します(他のオプションも利用可能ですので、ヘルプメニューを確認してください)。

この脆弱性を悪用して新しいデータを暗号化することもできます。例えば、クッキーの内容が "user=MyUsername" の場合、これを "_user=administrator_" に変更してアプリケーション内で権限を昇格させることができます。また、paduster を使用して -plaintext** パラメータを指定することでも可能です:

perl ./padBuster.pl http://10.10.10.10/index.php "RVJDQrwUdTRWJUVUeBKkEA==" 8 -encoding 0 -cookies "login=RVJDQrwUdTRWJUVUeBKkEA==" -plaintext "user=administrator"

サイトが脆弱な場合、padbusterは自動的にパディングエラーが発生するタイミングを見つけようとしますが、-errorパラメータを使用してエラーメッセージを指定することもできます。

perl ./padBuster.pl http://10.10.10.10/index.php "" 8 -encoding 0 -cookies "hcon=RVJDQrwUdTRWJUVUeBKkEA==" -error "Invalid padding"

理論

要約すると、すべての異なるパディングを作成するために使用できる正しい値を推測することで、暗号化されたデータの復号を開始できます。次に、パディングオラクル攻撃が、1、2、3などのパディングを作成する正しい値を推測しながら、最後から最初へバイトを復号し始めます。

E0からE15のバイトで構成された2ブロックを占める暗号化されたテキストがあると想像してください。

最後の ブロック(E8からE15)を復号するために、全ブロックが「ブロック暗号復号」を通過し、中間バイトI0からI15を生成します。

最後に、各中間バイトは前の暗号化されたバイト(E0からE7)とXORされます。したがって:

C15 = D(E15) ^ E7 = I15 ^ E7C14 = I14 ^ E6C13 = I13 ^ E5C12 = I12 ^ E4- ...

今、C15が0x01になるまでE7を 変更することが可能です。これも正しいパディングになります。したがって、この場合: \x01 = I15 ^ E'7

E'7を見つけることで、I15を計算することが可能です: I15 = 0x01 ^ E'7

これにより、C15を計算することができます: C15 = E7 ^ I15 = E7 ^ \x01 ^ E'7

C15を知っているので、今度はC14を計算することが可能ですが、今回はパディング\x02\x02をブルートフォースします。

このブルートフォースは前のものと同じくらい複雑で、値が0x02のE''15を計算することが可能です: E''7 = \x02 ^ I15 したがって、C14が0x02に等しい **E'14**を見つけるだけです。

次に、C14を復号するために同じ手順を行います: C14 = E6 ^ I14 = E6 ^ \x02 ^ E''6

このチェーンをたどって、暗号化されたテキスト全体を復号します。

脆弱性の検出

アカウントを登録し、このアカウントでログインします。

何度もログインして、常に同じクッキーを取得する場合、アプリケーションに何か 問題がある可能性があります。送信されるクッキーは、ログインするたびに一意であるべきです。クッキーが常に 同じであれば、それはおそらく常に有効であり、無効にする方法はありません。

今、クッキーを変更しようとすると、アプリケーションからエラーが返されることがわかります。

しかし、パディングをブルートフォース(例えば、padbusterを使用)すると、異なるユーザーに対して有効な別のクッキーを取得することができます。このシナリオは、padbusterに対して非常に脆弱である可能性があります。

参考文献

{% hint style="success" %}

Learn & practice AWS Hacking: HackTricks Training AWS Red Team Expert (ARTE)

HackTricks Training AWS Red Team Expert (ARTE)

Learn & practice GCP Hacking:  HackTricks Training GCP Red Team Expert (GRTE)

HackTricks Training GCP Red Team Expert (GRTE)

Support HackTricks

- Check the subscription plans!

- Join the 💬 Discord group or the telegram group or follow us on Twitter 🐦 @hacktricks_live.

- Share hacking tricks by submitting PRs to the HackTricks and HackTricks Cloud github repos.