3.7 KiB

FZ - iButton

Impara l'hacking di AWS da zero a eroe con htARTE (HackTricks AWS Red Team Expert)!

Altri modi per supportare HackTricks:

- Se vuoi vedere la tua azienda pubblicizzata su HackTricks o scaricare HackTricks in PDF Controlla i PIANI DI ABBONAMENTO!

- Ottieni il merchandising ufficiale di PEASS & HackTricks

- Scopri The PEASS Family, la nostra collezione di NFT esclusivi

- Unisciti al 💬 gruppo Discord o al gruppo Telegram o seguici su Twitter 🐦 @carlospolopm.

- Condividi i tuoi trucchi di hacking inviando PR ai repository HackTricks e HackTricks Cloud su GitHub.

Introduzione

Per ulteriori informazioni su cosa sia un iButton, consulta:

{% content-ref url="../ibutton.md" %} ibutton.md {% endcontent-ref %}

Design

La parte blu dell'immagine seguente è dove dovresti inserire il vero iButton affinché il Flipper possa leggerlo. La parte verde è dove devi toccare il lettore con il Flipper zero per emulare correttamente un iButton.

Azioni

Lettura

In modalità di lettura, il Flipper è in attesa che il tasto iButton venga toccato ed è in grado di leggere tre tipi di chiavi: Dallas, Cyfral e Metakom. Il Flipper determinerà automaticamente il tipo di chiave. Il nome del protocollo della chiave verrà visualizzato sullo schermo sopra il numero di identificazione.

Aggiungi manualmente

È possibile aggiungere manualmente un iButton di tipo: Dallas, Cyfral e Metakom

Emula

È possibile emulare iButton salvati (letti o aggiunti manualmente).

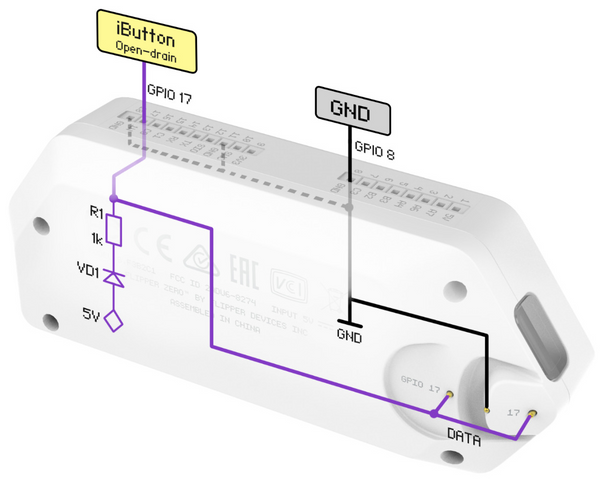

{% hint style="info" %} Se non riesci a far toccare i contatti previsti del Flipper Zero al lettore, puoi usare il GPIO esterno: {% endhint %}

Riferimenti

Impara l'hacking di AWS da zero a eroe con htARTE (HackTricks AWS Red Team Expert)!

Altri modi per supportare HackTricks:

- Se vuoi vedere la tua azienda pubblicizzata su HackTricks o scaricare HackTricks in PDF Controlla i PIANI DI ABBONAMENTO!

- Ottieni il merchandising ufficiale di PEASS & HackTricks

- Scopri The PEASS Family, la nostra collezione di NFT esclusivi

- Unisciti al 💬 gruppo Discord o al gruppo Telegram o seguici su Twitter 🐦 @carlospolopm.

- Condividi i tuoi trucchi di hacking inviando PR ai repository HackTricks e HackTricks Cloud su GitHub.