mirror of

https://github.com/carlospolop/hacktricks

synced 2024-11-23 13:13:41 +00:00

4.6 KiB

4.6 KiB

Pickle Rick

Pickle Rick

☁️ HackTricks Cloud ☁️ -🐦 Twitter 🐦 - 🎙️ Twitch 🎙️ - 🎥 Youtube 🎥

- 你在一个网络安全公司工作吗?想要在HackTricks中看到你的公司广告吗?或者你想要获取PEASS的最新版本或下载HackTricks的PDF吗?请查看订阅计划!

- 发现我们的独家NFTs收藏品The PEASS Family

- 获取官方PEASS和HackTricks周边产品

- 加入💬 Discord群组或电报群组或关注我在Twitter上的🐦@carlospolopm。

- 通过向hacktricks repo 和hacktricks-cloud repo 提交PR来分享你的黑客技巧。

这台机器被归类为简单,而且很容易。

枚举

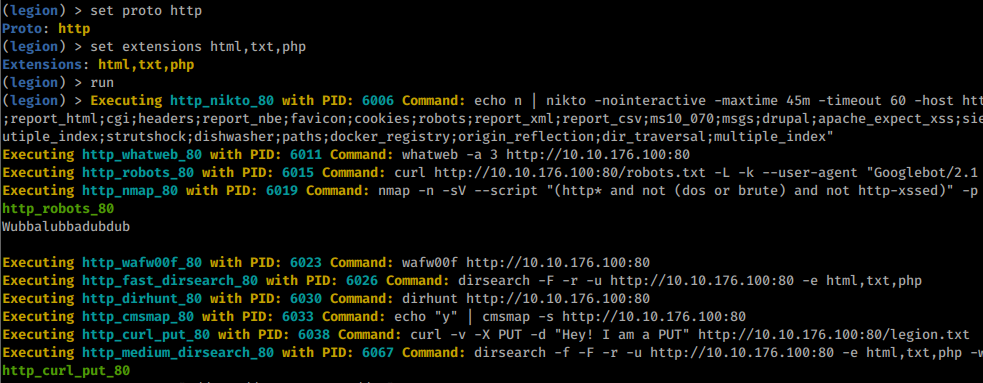

我开始使用我的工具Legion对机器进行枚举:

如你所见,有2个端口是开放的:80(HTTP)和22(SSH)

所以,我启动了Legion来枚举HTTP服务:

请注意,在图像中你可以看到robots.txt包含字符串Wubbalubbadubdub

几秒钟后,我查看了disearch已经发现的内容:

正如你在最后一张图片中看到的,发现了一个登录页面。

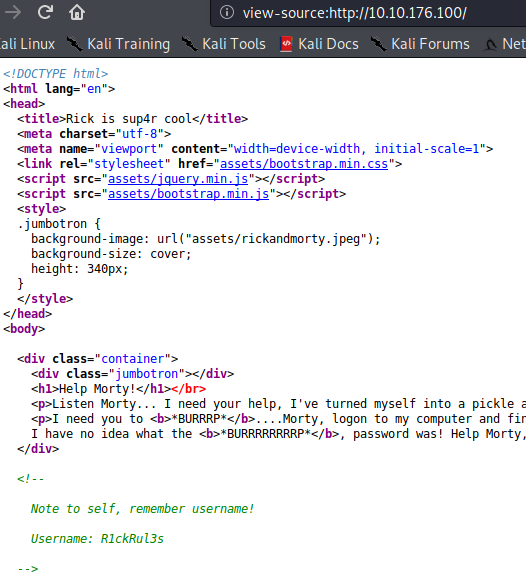

检查根页面的源代码,发现了一个用户名:R1ckRul3s

因此,你可以使用凭据R1ckRul3s:Wubbalubbadubdub登录登录页面

用户

使用这些凭据,你将进入一个可以执行命令的门户:

一些命令,如cat,是不允许的,但你可以使用grep来读取第一个配料(flag):

然后我使用了:

来获取一个反向shell:

第二个配料可以在/home/rick中找到

Root

用户www-data可以以sudo的方式执行任何命令:

☁️ HackTricks Cloud ☁️ -🐦 Twitter 🐦 - 🎙️ Twitch 🎙️ - 🎥 Youtube 🎥

- 你在一个网络安全公司工作吗?想要在HackTricks中看到你的公司广告吗?或者你想要获取PEASS的最新版本或下载HackTricks的PDF吗?请查看订阅计划!

- 发现我们的独家NFTs收藏品The PEASS Family

- 获取官方PEASS和HackTricks周边产品

- 加入💬 Discord群组或电报群组或关注我在Twitter上的🐦@carlospolopm。

- 通过向hacktricks repo 和hacktricks-cloud repo 提交PR来分享你的黑客技巧。