8.2 KiB

Konfiguracja Burp Suite dla iOS

{% hint style="success" %}

Ucz się i ćwicz Hacking AWS: HackTricks Training AWS Red Team Expert (ARTE)

HackTricks Training AWS Red Team Expert (ARTE)

Ucz się i ćwicz Hacking GCP:  HackTricks Training GCP Red Team Expert (GRTE)

HackTricks Training GCP Red Team Expert (GRTE)

Wsparcie dla HackTricks

- Sprawdź plany subskrypcyjne!

- Dołącz do 💬 grupy Discord lub grupy telegram lub śledź nas na Twitterze 🐦 @hacktricks_live.

- Podziel się trikami hackingowymi, przesyłając PR-y do HackTricks i HackTricks Cloud repozytoriów github.

Użyj Trickest, aby łatwo budować i automatyzować przepływy pracy zasilane przez najbardziej zaawansowane narzędzia społecznościowe na świecie.

Uzyskaj dostęp już dziś:

{% embed url="https://trickest.com/?utm_source=hacktricks&utm_medium=banner&utm_campaign=ppc&utm_content=burp-configuration-for-ios" %}

Instalacja certyfikatu Burp na urządzeniach iOS

Aby przeprowadzić analizę bezpiecznego ruchu internetowego i SSL pinning na urządzeniach iOS, Burp Suite można wykorzystać zarówno za pomocą Burp Mobile Assistant, jak i poprzez ręczną konfigurację. Poniżej znajduje się podsumowany przewodnik po obu metodach:

Automatyczna instalacja z Burp Mobile Assistant

Burp Mobile Assistant upraszcza proces instalacji certyfikatu Burp, konfiguracji proxy i SSL Pinning. Szczegółowe wskazówki można znaleźć w oficjalnej dokumentacji PortSwigger.

Kroki ręcznej instalacji

- Konfiguracja proxy: Rozpocznij od ustawienia Burp jako proxy w ustawieniach Wi-Fi iPhone'a.

- Pobieranie certyfikatu: Przejdź do

http://burpw przeglądarce swojego urządzenia, aby pobrać certyfikat. - Instalacja certyfikatu: Zainstaluj pobrany profil przez Ustawienia > Ogólne > VPN i zarządzanie urządzeniem, a następnie włącz zaufanie dla CA PortSwigger w Ustawieniach zaufania certyfikatu.

Konfiguracja proxy przechwytującego

Konfiguracja umożliwia analizę ruchu między urządzeniem iOS a internetem przez Burp, wymagając sieci Wi-Fi, która obsługuje ruch klient-klient. Jeśli nie jest dostępna, połączenie USB przez usbmuxd może być alternatywą. Samouczki PortSwigger zawierają szczegółowe instrukcje dotyczące konfiguracji urządzenia i instalacji certyfikatu.

Zaawansowana konfiguracja dla urządzeń z jailbreakiem

Dla użytkowników z urządzeniami z jailbreakiem, SSH przez USB (za pomocą iproxy) oferuje metodę do kierowania ruchu bezpośrednio przez Burp:

- Nawiązanie połączenia SSH: Użyj iproxy, aby przekierować SSH do localhost, umożliwiając połączenie z urządzenia iOS do komputera uruchamiającego Burp.

iproxy 2222 22

- Przekierowanie portu zdalnego: Przekieruj port 8080 urządzenia iOS do localhost komputera, aby umożliwić bezpośredni dostęp do interfejsu Burp.

ssh -R 8080:localhost:8080 root@localhost -p 2222

- Ustawienie globalnego proxy: Na koniec skonfiguruj ustawienia Wi-Fi urządzenia iOS, aby używało ręcznego proxy, kierując cały ruch internetowy przez Burp.

Pełne monitorowanie/słuchanie sieci

Monitorowanie ruchu urządzenia, który nie jest HTTP, można efektywnie przeprowadzić za pomocą Wireshark, narzędzia zdolnego do przechwytywania wszystkich form ruchu danych. Dla urządzeń iOS, monitorowanie ruchu w czasie rzeczywistym jest ułatwione poprzez stworzenie Zdalnego Wirtualnego Interfejsu, proces szczegółowo opisany w tym poście na Stack Overflow. Przed rozpoczęciem, instalacja Wireshark na systemie macOS jest warunkiem wstępnym.

Procedura obejmuje kilka kluczowych kroków:

- Nawiąż połączenie między urządzeniem iOS a hostem macOS przez USB.

- Ustal UDID urządzenia iOS, co jest niezbędnym krokiem do monitorowania ruchu. Można to zrobić, wykonując polecenie w Terminalu macOS:

$ rvictl -s <UDID>

Starting device <UDID> [SUCCEEDED] with interface rvi0

- Po zidentyfikowaniu UDID, Wireshark należy otworzyć i wybrać interfejs "rvi0" do przechwytywania danych.

- W celu monitorowania docelowego, takiego jak przechwytywanie ruchu HTTP związanego z określonym adresem IP, można zastosować filtry przechwytywania Wireshark:

Instalacja certyfikatu Burp w symulatorze

- Eksportuj certyfikat Burp

W Proxy --> Options --> Export CA certificate --> Certificate in DER format

- Przeciągnij i upuść certyfikat wewnątrz emulatora

- W emulatorze przejdź do Settings --> General --> Profile --> PortSwigger CA i zweryfikuj certyfikat

- W emulatorze przejdź do Settings --> General --> About --> Certificate Trust Settings i włącz PortSwigger CA

Gratulacje, pomyślnie skonfigurowano certyfikat Burp CA w symulatorze iOS

{% hint style="info" %} Symulator iOS będzie używał konfiguracji proxy z MacOS. {% endhint %}

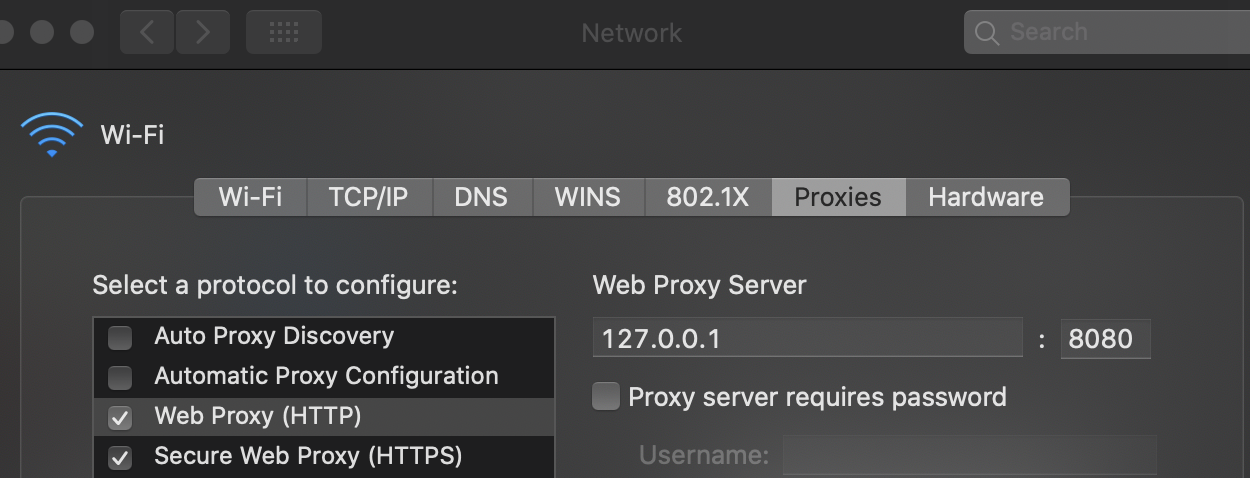

Konfiguracja proxy w MacOS

Kroki do skonfigurowania Burp jako proxy:

- Przejdź do System Preferences --> Network --> Advanced

- W zakładce Proxies zaznacz Web Proxy (HTTP) i Secure Web Proxy (HTTPS)

- W obu opcjach skonfiguruj 127.0.0.1:8080

- Kliknij na Ok a następnie na Apply

Użyj Trickest, aby łatwo budować i automatyzować przepływy pracy zasilane przez najbardziej zaawansowane narzędzia społecznościowe na świecie.

Uzyskaj dostęp już dziś:

{% embed url="https://trickest.com/?utm_source=hacktricks&utm_medium=banner&utm_campaign=ppc&utm_content=burp-configuration-for-ios" %}

{% hint style="success" %}

Ucz się i ćwicz Hacking AWS: HackTricks Training AWS Red Team Expert (ARTE)

HackTricks Training AWS Red Team Expert (ARTE)

Ucz się i ćwicz Hacking GCP:  HackTricks Training GCP Red Team Expert (GRTE)

HackTricks Training GCP Red Team Expert (GRTE)

Wsparcie dla HackTricks

- Sprawdź plany subskrypcyjne!

- Dołącz do 💬 grupy Discord lub grupy telegramowej lub śledź nas na Twitterze 🐦 @hacktricks_live.

- Dziel się trikami hackingowymi, przesyłając PR-y do HackTricks i HackTricks Cloud repozytoriów na GitHubie.