| .. | ||

| clone-a-website.md | ||

| detecting-phising.md | ||

| phishing-documents.md | ||

| README.md | ||

Metodología de Phishing

☁️ HackTricks Cloud ☁️ -🐦 Twitter 🐦 - 🎙️ Twitch 🎙️ - 🎥 Youtube 🎥

- ¿Trabajas en una empresa de ciberseguridad? ¿Quieres ver tu empresa anunciada en HackTricks? ¿O quieres tener acceso a la última versión de PEASS o descargar HackTricks en PDF? ¡Consulta los PLANES DE SUSCRIPCIÓN!

- Descubre The PEASS Family, nuestra colección exclusiva de NFTs

- Obtén el swag oficial de PEASS y HackTricks

- Únete al 💬 grupo de Discord o al grupo de Telegram o sígueme en Twitter 🐦@carlospolopm.

- Comparte tus trucos de hacking enviando PRs al repositorio de hacktricks y al repositorio de hacktricks-cloud.

Metodología

- Reconocer a la víctima

- Seleccionar el dominio de la víctima.

- Realizar una enumeración web básica buscando portales de inicio de sesión utilizados por la víctima y decidir cuál vas a suplantar.

- Utilizar algunas técnicas de OSINT para encontrar correos electrónicos.

- Preparar el entorno

- Comprar el dominio que vas a utilizar para la evaluación de phishing.

- Configurar el servicio de correo electrónico relacionado con los registros (SPF, DMARC, DKIM, rDNS)

- Configurar el VPS con gophish

- Preparar la campaña

- Preparar la plantilla de correo electrónico

- Preparar la página web para robar las credenciales

- ¡Lanzar la campaña!

Generar nombres de dominio similares o comprar un dominio confiable

Técnicas de Variación de Nombres de Dominio

- Palabra clave: El nombre de dominio contiene una palabra clave importante del dominio original (por ejemplo, zelster.com-management.com).

- Subdominio con guion: Cambiar el punto por un guion en un subdominio (por ejemplo, www-zelster.com).

- Nuevo TLD: Utilizar el mismo dominio con un nuevo TLD (por ejemplo, zelster.org)

- Homoglifo: Se reemplaza una letra del nombre de dominio por letras que se ven similares (por ejemplo, zelfser.com).

- Transposición: Se intercambian dos letras dentro del nombre de dominio (por ejemplo, zelster.com).

- Singularización/Pluralización: Agrega o elimina una "s" al final del nombre de dominio (por ejemplo, zeltsers.com).

- Omisión: Se elimina una de las letras del nombre de dominio (por ejemplo, zelser.com).

- Repetición: Se repite una de las letras en el nombre de dominio (por ejemplo, zeltsser.com).

- Reemplazo: Similar al homoglifo pero menos sigiloso. Se reemplaza una de las letras del nombre de dominio, tal vez con una letra cercana a la letra original en el teclado (por ejemplo, zektser.com).

- Subdominio: Introducir un punto dentro del nombre de dominio (por ejemplo, ze.lster.com).

- Inserción: Se inserta una letra en el nombre de dominio (por ejemplo, zerltser.com).

- Punto faltante: Agregar el TLD al nombre de dominio. (por ejemplo, zelstercom.com)

Herramientas Automáticas

Sitios web

- https://dnstwist.it/

- https://dnstwister.report/

- https://www.internetmarketingninjas.com/tools/free-tools/domain-typo-generator/

Bitflipping

En el mundo de la informática, todo se almacena en bits (ceros y unos) en la memoria detrás de escena.

Esto también se aplica a los dominios. Por ejemplo, windows.com se convierte en 01110111... en la memoria volátil de tu dispositivo informático.

Sin embargo, ¿qué sucede si uno de estos bits se invierte automáticamente debido a una llamarada solar, rayos cósmicos o un error de hardware? Es decir, uno de los 0 se convierte en 1 y viceversa.

Aplicando este concepto a una solicitud DNS, es posible que el dominio solicitado que llega al servidor DNS no sea el mismo que el dominio solicitado inicialmente.

Por ejemplo, una modificación de 1 bit en el dominio windows.com puede transformarlo en windnws.com.

Los atacantes pueden registrar tantos dominios con bitflipping como sea posible relacionados con la víctima para redirigir a los usuarios legítimos a su infraestructura.

Para obtener más información, lee https://www.bleepingcomputer.com/news/security/hijacking-traffic-to-microsoft-s-windowscom-with-bitflipping/

Comprar un dominio confiable

Puedes buscar en https://www.expireddomains.net/ un dominio caducado que puedas utilizar.

Para asegurarte de que el dominio caducado que vas a comprar ya tiene un buen SEO, puedes buscar cómo está categorizado en:

Descubriendo correos electrónicos

- https://github.com/laramies/theHarvester (100% gratuito)

- https://phonebook.cz/ (100% gratuito)

- https://maildb.io/

- https://hunter.io/

- https://anymailfinder.com/

Para descubrir más direcciones de correo electrónico válidas o verificar las que ya has descubierto, puedes comprobar si puedes realizar un ataque de fuerza bruta a los servidores SMTP de la víctima. Aprende cómo verificar/descubrir direcciones de correo electrónico aquí.

Además, no olvides que si los usuarios utilizan cualquier portal web para acceder a sus correos electrónicos, puedes comprobar si es vulnerable a un ataque de fuerza bruta de nombres de usuario y explotar la vulnerabilidad si es posible.

Configurando GoPhish

Instalación

Puedes descargarlo desde https://github.com/gophish/gophish/releases/tag/v0.11.0

Descárgalo y descomprímelo dentro de /opt/gophish y ejecuta /opt/gophish/gophish

Se te proporcionará una contraseña para el usuario administrador en el puerto 3333 en la salida. Por lo tanto, accede a ese puerto y utiliza esas credenciales para cambiar la contraseña del administrador. Es posible que necesites redirigir ese puerto a local:

ssh -L 3333:127.0.0.1:3333 <user>@<ip>

Configuración

Configuración del certificado TLS

Antes de este paso, debes haber comprado previamente el dominio que vas a utilizar y este debe estar apuntando a la IP del VPS donde estás configurando gophish.

DOMAIN="<domain>"

wget https://dl.eff.org/certbot-auto

chmod +x certbot-auto

sudo apt install snapd

sudo snap install core

sudo snap refresh core

sudo apt-get remove certbot

sudo snap install --classic certbot

sudo ln -s /snap/bin/certbot /usr/bin/certbot

certbot certonly --standalone -d "$DOMAIN"

mkdir /opt/gophish/ssl_keys

cp "/etc/letsencrypt/live/$DOMAIN/privkey.pem" /opt/gophish/ssl_keys/key.pem

cp "/etc/letsencrypt/live/$DOMAIN/fullchain.pem" /opt/gophish/ssl_keys/key.crt

Configuración de correo

Comienza instalando: apt-get install postfix

Luego agrega el dominio a los siguientes archivos:

- /etc/postfix/virtual_domains

- /etc/postfix/transport

- /etc/postfix/virtual_regexp

Cambia también los valores de las siguientes variables dentro de /etc/postfix/main.cf

myhostname = <dominio>

mydestination = $myhostname, <dominio>, localhost.com, localhost

Finalmente modifica los archivos /etc/hostname y /etc/mailname con el nombre de tu dominio y reinicia tu VPS.

Ahora, crea un registro A de DNS de mail.<dominio> apuntando a la dirección IP del VPS y un registro MX de DNS apuntando a mail.<dominio>

Ahora probemos enviar un correo electrónico:

apt install mailutils

echo "This is the body of the email" | mail -s "This is the subject line" test@email.com

Configuración de Gophish

Detenga la ejecución de gophish y configuremos.

Modifique /opt/gophish/config.json de la siguiente manera (tenga en cuenta el uso de https):

{

"admin_server": {

"listen_url": "127.0.0.1:3333",

"use_tls": true,

"cert_path": "gophish_admin.crt",

"key_path": "gophish_admin.key"

},

"phish_server": {

"listen_url": "0.0.0.0:443",

"use_tls": true,

"cert_path": "/opt/gophish/ssl_keys/key.crt",

"key_path": "/opt/gophish/ssl_keys/key.pem"

},

"db_name": "sqlite3",

"db_path": "gophish.db",

"migrations_prefix": "db/db_",

"contact_address": "",

"logging": {

"filename": "",

"level": ""

}

}

Configurar el servicio de gophish

Para crear el servicio de gophish de manera que se pueda iniciar automáticamente y administrar como un servicio, puedes crear el archivo /etc/init.d/gophish con el siguiente contenido:

#!/bin/bash

# /etc/init.d/gophish

# initialization file for stop/start of gophish application server

#

# chkconfig: - 64 36

# description: stops/starts gophish application server

# processname:gophish

# config:/opt/gophish/config.json

# From https://github.com/gophish/gophish/issues/586

# define script variables

processName=Gophish

process=gophish

appDirectory=/opt/gophish

logfile=/var/log/gophish/gophish.log

errfile=/var/log/gophish/gophish.error

start() {

echo 'Starting '${processName}'...'

cd ${appDirectory}

nohup ./$process >>$logfile 2>>$errfile &

sleep 1

}

stop() {

echo 'Stopping '${processName}'...'

pid=$(/bin/pidof ${process})

kill ${pid}

sleep 1

}

status() {

pid=$(/bin/pidof ${process})

if [["$pid" != ""| "$pid" != "" ]]; then

echo ${processName}' is running...'

else

echo ${processName}' is not running...'

fi

}

case $1 in

start|stop|status) "$1" ;;

esac

Termina de configurar el servicio y verifica su funcionamiento haciendo lo siguiente:

mkdir /var/log/gophish

chmod +x /etc/init.d/gophish

update-rc.d gophish defaults

#Check the service

service gophish start

service gophish status

ss -l | grep "3333\|443"

service gophish stop

Configuración del servidor de correo y dominio

Esperar

Cuanto más antiguo sea un dominio, menos probable es que sea detectado como spam. Por lo tanto, debes esperar el mayor tiempo posible (al menos 1 semana) antes de realizar la evaluación de phishing.

Ten en cuenta que aunque tengas que esperar una semana, puedes terminar de configurarlo todo ahora.

Configurar el registro de DNS inverso (rDNS)

Establece un registro de DNS inverso (PTR) que resuelva la dirección IP del VPS al nombre de dominio.

Registro de Política del Remitente (SPF)

Debes configurar un registro SPF para el nuevo dominio. Si no sabes qué es un registro SPF, lee esta página.

Puedes utilizar https://www.spfwizard.net/ para generar tu política SPF (utiliza la IP de la máquina VPS)

Este es el contenido que debe establecerse dentro de un registro TXT dentro del dominio:

v=spf1 mx a ip4:ip.ip.ip.ip ?all

Registro de Autenticación, Informes y Conformidad basado en Dominio (DMARC)

Debes configurar un registro DMARC para el nuevo dominio. Si no sabes qué es un registro DMARC, lee esta página.

Debes crear un nuevo registro DNS TXT que apunte al nombre de host _dmarc.<dominio> con el siguiente contenido:

v=DMARC1; p=none

DomainKeys Identified Mail (DKIM)

Debes configurar un DKIM para el nuevo dominio. Si no sabes qué es un registro DMARC, lee esta página.

Este tutorial se basa en: https://www.digitalocean.com/community/tutorials/how-to-install-and-configure-dkim-with-postfix-on-debian-wheezy

{% hint style="info" %} Debes concatenar ambos valores B64 que genera la clave DKIM:

v=DKIM1; h=sha256; k=rsa; p=MIIBIjANBgkqhkiG9w0BAQEFAAOCAQ8AMIIBCgKCAQEA0wPibdqPtzYk81njjQCrChIcHzxOp8a1wjbsoNtka2X9QXCZs+iXkvw++QsWDtdYu3q0Ofnr0Yd/TmG/Y2bBGoEgeE+YTUG2aEgw8Xx42NLJq2D1pB2lRQPW4IxefROnXu5HfKSm7dyzML1gZ1U0pR5X4IZCH0wOPhIq326QjxJZm79E1nTh3xj" "Y9N/Dt3+fVnIbMupzXE216TdFuifKM6Tl6O/axNsbswMS1TH812euno8xRpsdXJzFlB9q3VbMkVWig4P538mHolGzudEBg563vv66U8D7uuzGYxYT4WS8NVm3QBMg0QKPWZaKp+bADLkOSB9J2nUpk4Aj9KB5swIDAQAB

{% endhint %}

Prueba la puntuación de configuración de tu correo electrónico

Puedes hacerlo utilizando https://www.mail-tester.com/

Simplemente accede a la página y envía un correo electrónico a la dirección que te proporcionen:

echo "This is the body of the email" | mail -s "This is the subject line" test-iimosa79z@srv1.mail-tester.com

También puedes verificar la configuración de tu correo electrónico enviando un correo electrónico a check-auth@verifier.port25.com y leyendo la respuesta (para esto necesitarás abrir el puerto 25 y ver la respuesta en el archivo /var/mail/root si envías el correo como root).

Verifica que pasas todas las pruebas:

==========================================================

Summary of Results

==========================================================

SPF check: pass

DomainKeys check: neutral

DKIM check: pass

Sender-ID check: pass

SpamAssassin check: ham

Alternativamente, puedes enviar un mensaje a una dirección de Gmail que controlas, ver los encabezados del correo electrónico recibido en tu bandeja de entrada de Gmail, dkim=pass debe estar presente en el campo de encabezado Authentication-Results.

Authentication-Results: mx.google.com;

spf=pass (google.com: domain of contact@example.com designates --- as permitted sender) smtp.mail=contact@example.com;

dkim=pass header.i=@example.com;

Eliminación de la lista negra de Spamhouse

La página www.mail-tester.com puede indicarte si tu dominio está siendo bloqueado por Spamhouse. Puedes solicitar que tu dominio/IP sea eliminado en: https://www.spamhaus.org/lookup/

Eliminación de la lista negra de Microsoft

Puedes solicitar que tu dominio/IP sea eliminado en https://sender.office.com/.

Crear y lanzar una campaña de GoPhish

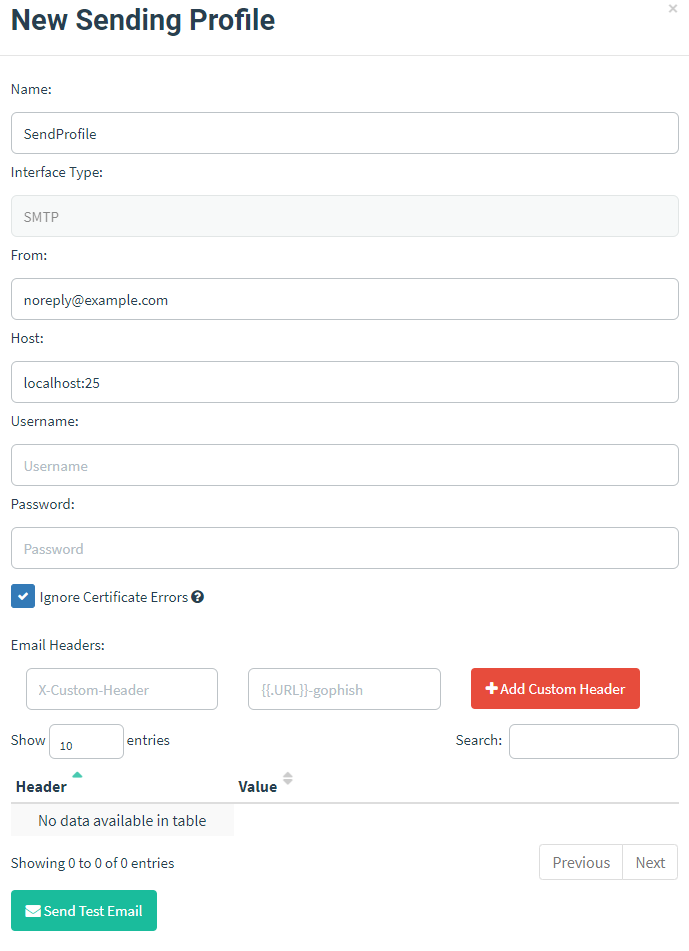

Perfil de envío

- Establece un nombre para identificar el perfil del remitente

- Decide desde qué cuenta vas a enviar los correos de phishing. Sugerencias: noreply, support, servicedesk, salesforce...

- Puedes dejar en blanco el nombre de usuario y la contraseña, pero asegúrate de marcar la opción Ignorar errores de certificado

{% hint style="info" %}

Se recomienda utilizar la funcionalidad "Enviar correo de prueba" para comprobar que todo funciona correctamente.

Recomendaría enviar los correos de prueba a direcciones de correo de 10 minutos para evitar ser incluido en listas negras al hacer pruebas.

{% endhint %}

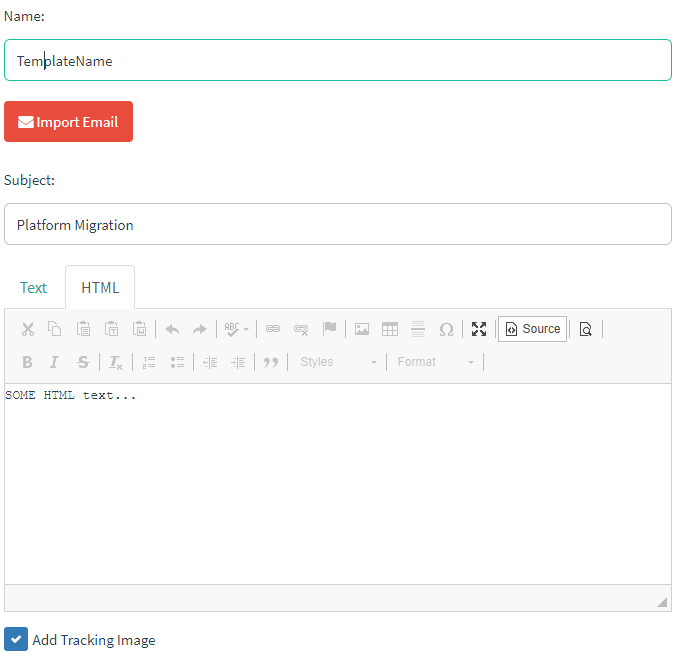

Plantilla de correo electrónico

- Establece un nombre para identificar la plantilla

- Luego escribe un asunto (nada extraño, solo algo que esperarías leer en un correo electrónico regular)

- Asegúrate de marcar "Agregar imagen de seguimiento"

- Escribe la plantilla de correo electrónico (puedes usar variables como en el siguiente ejemplo):

<html>

<head>

<title></title>

</head>

<body>

<p class="MsoNormal"><span style="font-size:10.0pt;font-family:"Verdana",sans-serif;color:black">Dear {{.FirstName}} {{.LastName}},</span></p>

<p class="MsoNormal"><span style="font-size:10.0pt;font-family:"Verdana",sans-serif;color:black">As you may be aware, due to the large number of employees working from home, the "PLATFORM NAME" platform is being migrated to a new domain with an improved and more secure version. To finalize account migration, please use the following link to log into the new HR portal and move your account to the new site: <a href="{{.URL}}"> "PLATFORM NAME" login portal </a><br />

<br />

Please Note: We require all users to move their accounts by 04/01/2021. Failure to confirm account migration may prevent you from logging into the application after the migration process is complete.<br />

<br />

Regards,</span></p>

WRITE HERE SOME SIGNATURE OF SOMEONE FROM THE COMPANY

<p>{{.Tracker}}</p>

</body>

</html>

Ten en cuenta que para aumentar la credibilidad del correo electrónico, se recomienda utilizar alguna firma de un correo electrónico del cliente. Sugerencias:

- Enviar un correo electrónico a una dirección inexistente y verificar si la respuesta tiene alguna firma.

- Buscar correos electrónicos públicos como info@ex.com o press@ex.com o public@ex.com y enviarles un correo electrónico y esperar la respuesta.

- Intentar contactar algún correo electrónico válido descubierto y esperar la respuesta.

{% hint style="info" %} La plantilla de correo electrónico también permite adjuntar archivos para enviar. Si también desea robar desafíos NTLM utilizando archivos/documentos especialmente diseñados, lea esta página. {% endhint %}

Página de destino

- Escribir un nombre

- Escribir el código HTML de la página web. Ten en cuenta que puedes importar páginas web.

- Marcar Capturar datos enviados y Capturar contraseñas

- Establecer una redirección

{% hint style="info" %}

Por lo general, deberás modificar el código HTML de la página y realizar algunas pruebas localmente (quizás utilizando un servidor Apache) hasta que te gusten los resultados. Luego, escribe ese código HTML en el cuadro.

Ten en cuenta que si necesitas utilizar algunos recursos estáticos para el HTML (quizás algunas páginas CSS y JS), puedes guardarlos en /opt/gophish/static/endpoint y luego acceder a ellos desde /static/<nombre de archivo>

{% endhint %}

{% hint style="info" %} Para la redirección, podrías redirigir a los usuarios a la página web principal legítima de la víctima, o redirigirlos a /static/migration.html por ejemplo, poner una rueda giratoria (https://loading.io/) durante 5 segundos y luego indicar que el proceso fue exitoso. {% endhint %}

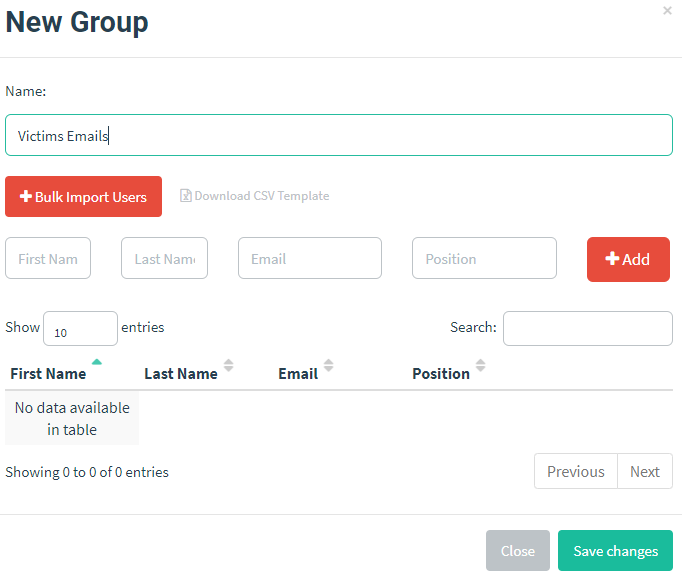

Usuarios y grupos

- Establecer un nombre

- Importar los datos (ten en cuenta que para usar la plantilla de ejemplo necesitas el nombre, apellido y dirección de correo electrónico de cada usuario)

Campaña

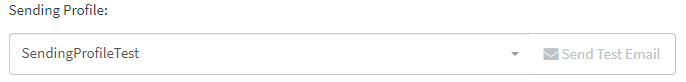

Finalmente, crea una campaña seleccionando un nombre, la plantilla de correo electrónico, la página de destino, la URL, el perfil de envío y el grupo. Ten en cuenta que la URL será el enlace enviado a las víctimas.

Ten en cuenta que el perfil de envío permite enviar un correo electrónico de prueba para ver cómo se verá el correo electrónico de phishing final:

{% hint style="info" %} Recomendaría enviar los correos electrónicos de prueba a direcciones de correo de 10 minutos para evitar ser incluido en listas negras durante las pruebas. {% endhint %}

¡Una vez que todo esté listo, simplemente lanza la campaña!

Clonación de sitios web

Si por alguna razón deseas clonar el sitio web, consulta la siguiente página:

{% content-ref url="clone-a-website.md" %} clone-a-website.md {% endcontent-ref %}

Documentos y archivos con puerta trasera

En algunas evaluaciones de phishing (principalmente para equipos de Red), también querrás enviar archivos que contengan algún tipo de puerta trasera (tal vez un C2 o simplemente algo que active una autenticación).

Consulta la siguiente página para ver algunos ejemplos:

{% content-ref url="phishing-documents.md" %} phishing-documents.md {% endcontent-ref %}

Phishing de MFA

A través de Proxy MitM

El ataque anterior es bastante inteligente, ya que estás falsificando un sitio web real y recopilando la información establecida por el usuario. Desafortunadamente, si el usuario no ingresó la contraseña correcta o si la aplicación que falsificaste está configurada con MFA, esta información no te permitirá suplantar al usuario engañado.

Aquí es donde son útiles herramientas como evilginx2, CredSniper y muraena. Esta herramienta te permitirá generar un ataque similar a MitM. Básicamente, el ataque funciona de la siguiente manera:

- Suplantas el formulario de inicio de sesión de la página web real.

- El usuario envía sus credenciales a tu página falsa y la herramienta las envía a la página web real, verificando si las credenciales son válidas.

- Si la cuenta está configurada con MFA, la página de MitM solicitará el MFA y una vez que el usuario lo ingrese, la herramienta lo enviará a la página web real.

- Una vez que el usuario esté autenticado, tú (como atacante) habrás capturado las credenciales, el MFA, la cookie y cualquier información de cada interacción mientras la herramienta realiza un MitM.

A través de VNC

¿Qué tal si, en lugar de enviar a la víctima a una página maliciosa con el mismo aspecto que la original, la envías a una sesión de VNC con un navegador conectado a la página web real? Podrás ver lo que hace, robar la contraseña, el MFA utilizado, las cookies...

Puedes hacer esto con EvilnVNC

Detectando la detección

Obviamente, una de las mejores formas de saber si te han descubierto es buscar tu dominio en listas negras. Si aparece en la lista, de alguna manera se detectó tu dominio como sospechoso.

Una forma sencilla de verificar si tu dominio aparece en alguna lista negra es utilizar https://malwareworld.com/

Sin embargo, hay otras formas de saber si la víctima está buscando activamente actividad de phishing sospechosa en la web, como se explica en:

{% content-ref url="detecting-phising.md" %} detecting-phising.md {% endcontent-ref %}

Puedes comprar un dominio con un nombre muy similar al dominio de la víctima y/o generar un certificado para un subdominio de un dominio controlado por ti que contenga la palabra clave del dominio de la víctima. Si la víctima realiza algún tipo de interacción DNS o HTTP con ellos, sabrás que está buscando activamente dominios sospechosos y deberás ser muy sigiloso.

Evaluar el phishing

Utiliza Phishious para evaluar si tu correo electrónico terminará en la carpeta de spam, si será bloqueado o si tendrá éxito.

Referencias

- https://zeltser.com/domain-name-variations-in-phishing/

- https://0xpatrik.com/phishing-domains/

- https://darkbyte.net/robando-sesiones-y-bypasseando-2fa-con-evilnovnc/

☁️ HackTricks Cloud ☁️ -🐦 Twitter 🐦 - 🎙️ Twitch 🎙️ - 🎥 Youtube 🎥

- ¿Trabajas en una empresa de ciberseguridad? ¿Quieres ver tu empresa anunciada en HackTricks? ¿O quieres tener acceso a la última versión de PEASS o descargar HackTricks en PDF? ¡Consulta los PLANES DE SUSCRIPCIÓN!

- Descubre The PEASS Family, nuestra colección exclusiva de NFTs

- Obtén el swag oficial de PEASS y HackTricks

- Únete al 💬 grupo de Discord o al grupo de Telegram o sígueme en Twitter 🐦@carlospolopm.

- Comparte tus trucos de hacking enviando PRs al repositorio de hacktricks y al repositorio de hacktricks-cloud.