16 KiB

53 - DNS渗透测试

通过 htARTE (HackTricks AWS Red Team Expert)从零开始学习AWS黑客攻击!

支持HackTricks的其他方式:

- 如果您想在HackTricks中看到您的公司广告或下载HackTricks的PDF,请查看订阅计划!

- 获取官方PEASS & HackTricks商品

- 发现PEASS家族,我们独家的NFTs系列

- 加入 💬 Discord群组 或 telegram群组 或在Twitter 🐦 上关注我 @carlospolopm。

- 通过向 HackTricks 和 HackTricks Cloud github仓库提交PR来分享您的黑客技巧。**

即时可用的漏洞评估和渗透测试设置。从任何地方运行完整的渗透测试,拥有20多个工具和功能,从侦察到报告。我们不替代渗透测试人员 - 我们开发定制工具、检测和利用模块,以便他们有更多时间深入挖掘、弹出shell,并享受乐趣。

{% embed url="https://pentest-tools.com/" %}

基本信息

域名系统(DNS)是互联网的电话簿。人们通过域名访问在线信息,如nytimes.com或espn.com。Web浏览器通过互联网协议(IP)地址进行交互。DNS将域名转换为IP地址,以便浏览器可以加载互联网资源。

来自这里。

默认端口: 53

PORT STATE SERVICE REASON

53/tcp open domain Microsoft DNS 6.1.7601 (1DB15D39) (Windows Server 2008 R2 SP1)

5353/udp open zeroconf udp-response

53/udp open domain Microsoft DNS 6.1.7601 (1DB15D39) (Windows Server 2008 R2 SP1)

不同的DNS服务器

信息来源 https://academy.hackthebox.com/module/112/section/1069

| 服务器类型 | 描述 |

|---|---|

DNS根服务器 |

DNS的根服务器负责顶级域名(TLD)。作为最后实例,只有在名称服务器不响应时才会请求它们。因此,根服务器是用户和互联网上内容之间的中心接口,因为它将域名和IP地址链接起来。互联网名称与数字地址分配机构(ICANN)协调根名称服务器的工作。全球有13个这样的根服务器。 |

权威名称服务器 |

权威名称服务器对特定区域拥有权威。它们只回答来自其责任区域的查询,其信息是具有约束力的。如果权威名称服务器无法回答客户端的查询,根名称服务器将在那时接管。 |

非权威名称服务器 |

非权威名称服务器不负责特定的DNS区域。相反,它们自己收集特定DNS区域的信息,这是通过递归或迭代DNS查询完成的。 |

缓存DNS服务器 |

缓存DNS服务器会缓存其他名称服务器的信息一段指定的时间。权威名称服务器确定这个存储的持续时间。 |

转发服务器 |

转发服务器只执行一个功能:它们将DNS查询转发到另一个DNS服务器。 |

解析器 |

解析器不是权威DNS服务器,但在计算机或路由器中本地执行名称解析。 |

枚举

横幅抓取

DNS没有可以抓取的"横幅"。最接近的等效物是对version.bind. CHAOS TXT的魔法查询,这在大多数BIND名称服务器上都有效。

您可以使用dig执行此查询:

dig version.bind CHAOS TXT @DNS

如果这不起作用,您可以使用指纹识别技术来确定远程服务器的版本——fpdns 工具是一个选择,但还有其他选择。

您也可以使用 nmap 脚本抓取横幅:

--script dns-nsid

任意记录

记录 ANY 将请求DNS服务器返回它愿意披露的所有可用条目。

dig any victim.com @<DNS_IP>

区域传输

此过程缩写为Asynchronous Full Transfer Zone(AXFR)。

dig axfr @<DNS_IP> #Try zone transfer without domain

dig axfr @<DNS_IP> <DOMAIN> #Try zone transfer guessing the domain

fierce --domain <DOMAIN> --dns-servers <DNS_IP> #Will try toperform a zone transfer against every authoritative name server and if this doesn'twork, will launch a dictionary attack

更多信息

dig ANY @<DNS_IP> <DOMAIN> #Any information

dig A @<DNS_IP> <DOMAIN> #Regular DNS request

dig AAAA @<DNS_IP> <DOMAIN> #IPv6 DNS request

dig TXT @<DNS_IP> <DOMAIN> #Information

dig MX @<DNS_IP> <DOMAIN> #Emails related

dig NS @<DNS_IP> <DOMAIN> #DNS that resolves that name

dig -x 192.168.0.2 @<DNS_IP> #Reverse lookup

dig -x 2a00:1450:400c:c06::93 @<DNS_IP> #reverse IPv6 lookup

#Use [-p PORT] or -6 (to use ivp6 address of dns)

自动化

for sub in $(cat <WORDLIST>);do dig $sub.<DOMAIN> @<DNS_IP> | grep -v ';\|SOA' | sed -r '/^\s*$/d' | grep $sub | tee -a subdomains.txt;done

dnsenum --dnsserver <DNS_IP> --enum -p 0 -s 0 -o subdomains.txt -f <WORDLIST> <DOMAIN>

使用 nslookup

nslookup

> SERVER <IP_DNS> #Select dns server

> 127.0.0.1 #Reverse lookup of 127.0.0.1, maybe...

> <IP_MACHINE> #Reverse lookup of a machine, maybe...

实用的Metasploit模块

auxiliary/gather/enum_dns #Perform enumeration actions

实用的nmap脚本

#Perform enumeration actions

nmap -n --script "(default and *dns*) or fcrdns or dns-srv-enum or dns-random-txid or dns-random-srcport" <IP>

DNS - 反向暴力破解

dnsrecon -r 127.0.0.0/24 -n <IP_DNS> #DNS reverse of all of the addresses

dnsrecon -r 127.0.1.0/24 -n <IP_DNS> #DNS reverse of all of the addresses

dnsrecon -r <IP_DNS>/24 -n <IP_DNS> #DNS reverse of all of the addresses

dnsrecon -d active.htb -a -n <IP_DNS> #Zone transfer

{% hint style="info" %} 如果你发现子域名解析到内部IP地址,你应该尝试对该域名的NS执行反向DNS暴力破解,询问该IP范围。 {% endhint %}

另一个工具:https://github.com/amine7536/reverse-scan

你可以查询反向IP范围到 https://bgp.he.net/net/205.166.76.0/24#_dns(这个工具对于BGP也很有帮助)。

DNS - 子域名暴力破解

dnsenum --dnsserver <IP_DNS> --enum -p 0 -s 0 -o subdomains.txt -f subdomains-1000.txt <DOMAIN>

dnsrecon -D subdomains-1000.txt -d <DOMAIN> -n <IP_DNS>

dnscan -d <domain> -r -w subdomains-1000.txt #Bruteforce subdomains in recursive way, https://github.com/rbsec/dnscan

Active Directory 服务器

dig -t _gc._tcp.lab.domain.com

dig -t _ldap._tcp.lab.domain.com

dig -t _kerberos._tcp.lab.domain.com

dig -t _kpasswd._tcp.lab.domain.com

nslookup -type=srv _kerberos._tcp.<CLIENT_DOMAIN>

nslookup -type=srv _kerberos._tcp.domain.com

nmap --script dns-srv-enum --script-args "dns-srv-enum.domain='domain.com'"

DNSSec

#Query paypal subdomains to ns3.isc-sns.info

nmap -sSU -p53 --script dns-nsec-enum --script-args dns-nsec-enum.domains=paypal.com ns3.isc-sns.info

IPv6

使用“AAAA”请求进行暴力破解,以收集子域的IPv6信息。

dnsdict6 -s -t <domain>

IPv6地址反向DNS暴力破解

dnsrevenum6 pri.authdns.ripe.net 2001:67c:2e8::/48 #Will use the dns pri.authdns.ripe.net

DNS 递归 DDoS

如果DNS 递归被启用,攻击者可以伪造UDP数据包的源地址,以便让DNS 向受害服务器发送响应。攻击者可以滥用ANY或DNSSEC记录类型,因为它们通常会有更大的响应。

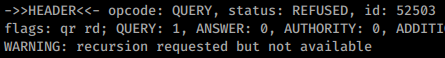

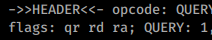

检查DNS是否支持递归的方法是查询一个域名并检查响应中是否有**"ra" 标志**(递归可用):

dig google.com A @<IP>

不可用:

可用:

即时可用的漏洞评估与渗透测试设置。在任何地方运行完整的渗透测试,拥有20多个工具和功能,从侦察到报告。我们不替代渗透测试人员 - 我们开发定制工具、检测和利用模块,以便让他们有更多时间深入挖掘、弹出shell,并享受乐趣。

{% embed url="https://pentest-tools.com/" %}

发送邮件到不存在的账户

来自书籍:网络安全评估(第三版)

仅仅向目标域的一个不存在的地址发送电子邮件消息通常会通过_非送达通知_(NDN)泄露有用的内部网络信息。

Generating server: noa.nintendo.com

blah@nintendo.com

#550 5.1.1 RESOLVER.ADR.RecipNotFound; not found ##

Original message headers:

Received: from ONERDEDGE02.one.nintendo.com (10.13.20.35) by

onerdexch08.one.nintendo.com (10.13.30.39) with Microsoft SMTP Server (TLS)

id 14.3.174.1; Sat, 26 Apr 2014 16:52:22 -0700

Received: from barracuda.noa.nintendo.com (205.166.76.35) by

ONERDEDGE02.one.nintendo.com (10.13.20.35) with Microsoft SMTP Server (TLS)

id 14.3.174.1; Sat, 26 Apr 2014 16:51:22 -0700

X-ASG-Debug-ID: 1398556333-0614671716199b0d0001-zOQ9WJ

Received: from gateway05.websitewelcome.com (gateway05.websitewelcome.com [69.93.154.37]) by

barracuda.noa.nintendo.com with ESMTP id xVNPkwaqGgdyH5Ag for <blah@nintendo.com>; Sat,

26 Apr 2014 16:52:13 -0700 (PDT)

X-Barracuda-Envelope-From: chris@example.org

X-Barracuda-Apparent-Source-IP: 69.93.154.37

以下数据在本文档中是有用的:

- 内部主机名、IP地址和子域布局

- 邮件服务器正在运行 Microsoft Exchange Server 2010 SP3

- 使用 Barracuda Networks 设备执行内容过滤

配置文件

host.conf

/etc/resolv.conf

/etc/bind/named.conf

/etc/bind/named.conf.local

/etc/bind/named.conf.options

/etc/bind/named.conf.log

/etc/bind/*

配置Bind服务器时的危险设置:

| 选项 | 描述 |

|---|---|

allow-query |

定义哪些主机被允许向DNS服务器发送请求。 |

allow-recursion |

定义哪些主机被允许向DNS服务器发送递归请求。 |

allow-transfer |

定义哪些主机被允许从DNS服务器接收区域传输。 |

zone-statistics |

收集区域的统计数据。 |

HackTricks 自动命令

Protocol_Name: DNS #Protocol Abbreviation if there is one.

Port_Number: 53 #Comma separated if there is more than one.

Protocol_Description: Domain Name Service #Protocol Abbreviation Spelled out

Entry_1:

Name: Notes

Description: Notes for DNS

Note: |

#These are the commands I run every time I see an open DNS port

dnsrecon -r 127.0.0.0/24 -n {IP} -d {Domain_Name}

dnsrecon -r 127.0.1.0/24 -n {IP} -d {Domain_Name}

dnsrecon -r {Network}{CIDR} -n {IP} -d {Domain_Name}

dig axfr @{IP}

dig axfr {Domain_Name} @{IP}

nslookup

SERVER {IP}

127.0.0.1

{IP}

Domain_Name

exit

https://book.hacktricks.xyz/pentesting/pentesting-dns

Entry_2:

Name: Banner Grab

Description: Grab DNS Banner

Command: dig version.bind CHAOS TXT @DNS

Entry_3:

Name: Nmap Vuln Scan

Description: Scan for Vulnerabilities with Nmap

Command: nmap -n --script "(default and *dns*) or fcrdns or dns-srv-enum or dns-random-txid or dns-random-srcport" {IP}

Entry_4:

Name: Zone Transfer

Description: Three attempts at forcing a zone transfer

Command: dig axfr @{IP} && dix axfr @{IP} {Domain_Name} && fierce --dns-servers {IP} --domain {Domain_Name}

Entry_5:

Name: Active Directory

Description: Eunuerate a DC via DNS

Command: dig -t _gc._{Domain_Name} && dig -t _ldap._{Domain_Name} && dig -t _kerberos._{Domain_Name} && dig -t _kpasswd._{Domain_Name} && nmap --script dns-srv-enum --script-args "dns-srv-enum.domain={Domain_Name}"

Entry_6:

Name: consolesless mfs enumeration

Description: DNS enumeration without the need to run msfconsole

Note: sourced from https://github.com/carlospolop/legion

Command: msfconsole -q -x 'use auxiliary/scanner/dns/dns_amp; set RHOSTS {IP}; set RPORT 53; run; exit' && msfconsole -q -x 'use auxiliary/gather/enum_dns; set RHOSTS {IP}; set RPORT 53; run; exit'

<figure><img src="/.gitbook/assets/image (2).png" alt=""><figcaption></figcaption></figure>

**即刻可用的漏洞评估与渗透测试设置**。使用20多个工具和功能从侦察到报告运行完整的渗透测试。我们不替代渗透测试人员 - 我们开发定制工具、检测和利用模块,以便让他们有更多时间深入挖掘、弹出shell,并享受乐趣。

{% embed url="https://pentest-tools.com/" %}

<details>

<summary><strong>从零开始学习AWS黑客技术,成为英雄级人物,通过</strong> <a href="https://training.hacktricks.xyz/courses/arte"><strong>htARTE (HackTricks AWS Red Team Expert)</strong></a><strong>!</strong></summary>

其他支持HackTricks的方式:

* 如果你想在**HackTricks中看到你的公司广告**或**下载HackTricks的PDF**,请查看[**订阅计划**](https://github.com/sponsors/carlospolop)!

* 获取[**官方PEASS & HackTricks商品**](https://peass.creator-spring.com)

* 发现[**PEASS家族**](https://opensea.io/collection/the-peass-family),我们独家的[**NFTs系列**](https://opensea.io/collection/the-peass-family)

* **加入** 💬 [**Discord群组**](https://discord.gg/hRep4RUj7f) 或 [**telegram群组**](https://t.me/peass) 或在 **Twitter** 🐦 上**关注**我 [**@carlospolopm**](https://twitter.com/carlospolopm)**。**

* **通过向** [**HackTricks**](https://github.com/carlospolop/hacktricks) 和 [**HackTricks Cloud**](https://github.com/carlospolop/hacktricks-cloud) github仓库提交PR来**分享你的黑客技巧**。

</details>